BTC/HKD+2.78%

BTC/HKD+2.78% ETH/HKD+2.56%

ETH/HKD+2.56% LTC/HKD+3.45%

LTC/HKD+3.45% ADA/HKD+4.87%

ADA/HKD+4.87% SOL/HKD+4.16%

SOL/HKD+4.16% XRP/HKD+4.48%

XRP/HKD+4.48%SeeDAOIR導言:據安全數據顯示,今年以來有記錄的因詐騙和安全漏洞帶來的加密領域損失已近30億美元。每一個區塊鏈行業的參與者都無異于身處“大西部”,無時不刻受到隱私、財產損失的風險。

雖然業內已經有部分對區塊鏈詐騙、安全漏洞進行分析的工作,但大多只是針對某些案例,或者對背后機制的討論不夠深入。因此,我們很高興為大家帶來這篇由兩位網絡安全領域的專家所撰寫的萬字長文,為大家全面且深入的分析當前幾乎所有安全隱患并提供應對策略。

0.前言??

自網絡誕生以來,攻防領域就一直是研究的熱點;區塊鏈誕生之后由于其巨大的財富效應與用戶對安全的認識不足,吸引了無數的黑客挖空心思進行攻擊。在近幾年Defi與NFT高速發展的環境下,利用區塊鏈網絡實施的釣魚詐騙攻擊更是越來越多,各類攻擊場景及攻擊方法層出不窮。

本文前半部分闡述了區塊鏈安全基礎知識,重點闡述了用戶在使用區塊鏈相關應用時應重點關注的安全要素。后半部分整理常見的利用區塊鏈欺騙用戶資產的攻擊案例,通過對黑客攻擊手法進行分析,引出針對特定攻擊手段的防護方案。

1.區塊鏈安全基礎??

區塊鏈安全基礎思維導圖

根據柯克霍夫原則,即使已掌握了密碼系統的運作步驟,但是在密鑰未被泄露的前提下,密碼系統仍然是安全的。在區塊鏈環境下,保護錢包私鑰,是保護鏈上數字資產的重要措施和前提。

1.1私鑰及助記詞安全

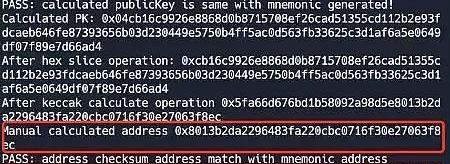

區塊鏈錢包軟件所管理的私鑰通常是256bit長的隨機字符串,為便于展示區塊鏈錢包工具會將256bit數據轉換為32字節長的16進制編碼。“0x40e667191f4497cc3ab018ceb524a32c2f4875fbfb0103322767f46f5b319244”即為區塊鏈錢包軟件生成的錢包私鑰。通過將私鑰導入區塊鏈錢包,用戶即可掌握錢包內對應的數字資產。利用橢圓曲線密碼框架,開發者可以利用私鑰數據便捷的計算出與之對應的公鑰信息,通過對公鑰進行keccak256運算并取運算結果的最后20字節,即獲得區塊鏈錢包地址。使用以太坊ethers工具庫生成公私鑰,并根據公鑰信息計算錢包地址的代碼運行結果如下圖所示:

公私鑰生成錢包地址方法

考慮到哈希運算具有抗強碰撞和弱碰撞特性,因此在不掌握錢包私鑰的前提下攻擊者難以通過隨機碰撞的方式構造出兩個完全一致的區塊鏈錢包地址。為便于用戶記憶及保存,在BIP39提升改進計劃中引入了使用助記詞表示區塊鏈錢包私鑰的方法。為便于理解,讀者可以認為一組由12、15、18、21或24個單詞組成的助記詞列表即對應一組區塊鏈錢包私鑰。在助記詞處于保密狀態時,用戶的錢包私鑰及數字資產是安全的。

在創建區塊鏈錢包時,助記詞及私鑰數據是異常敏感的,在進行敏感操作前用戶檢查周邊環境是否有可疑人物、高清攝像頭等可能產生窺屏事件的不安全因素。用戶通常需要使用紙筆或助記詞鋼板記錄錢包助記詞并妥善保存。在使用區塊鏈網絡時,用戶應當做到不向任何人透露與助記詞及私鑰相關的任何信息,切實保障用戶數字資產的安全性。

80000 ETH從未知錢包轉移到Kraken:金色財經報道,數據顯示,北京時間06:33, 80000 ETH (價值約140,736,770美元) 從未知錢包轉移到Kraken。[2023/6/12 21:30:53]

1.2智能合約安全

智能合約的出現使以太坊網絡相較比特幣網絡具備了更好的延展性,開發者可通過以太坊提供的SDK開發工具編寫智能合約代碼便捷的開發DAPP。在以太坊中,智能合約是一種部署后則代碼邏輯無法被篡改的計算機程序。待智能合約部署后,區塊鏈用戶即可以按照智能合約對應的代碼邏輯與合約進行交互。

用戶在與智能合約交互前,應檢查:1)智能合約代碼是否已通過區塊鏈瀏覽器完成了開源操作;2)對智能合約代碼關鍵邏輯進行審計,待確保代碼不存在惡意使用或轉移用戶數字資產的敏感行為后,再調用智能合約方法。

調用經過合約開源認證或已通過知名智能合約審計公司安全性審計的智能合約方法,能夠在一定程度上保障用戶持有數字資產的安全性。

1.3區塊鏈錢包安全

區塊鏈錢包軟件為其用戶提供了私鑰管理,錢包賬戶管理,遠程過程調用節點管理、交易簽名、交易管理、與智能合約交互及硬件錢包連接等功能。區塊鏈錢包軟件存在的重要作用就是為用戶提供了一個界面友好的私鑰容器、密鑰管理系統及交易簽名代理工具,確保用戶能夠在不具備管理私鑰及區塊鏈交易廣播工具能力的基礎上,能夠便捷的與區塊鏈網絡進行交互。

從錢包是否與互聯網存在直接連接進行分類,區塊鏈錢包劃分為1)冷錢包;2)熱錢包。

從錢包運行平臺進行分類,錢包可以劃分為1)PC主機錢包;2)瀏覽器插件錢包;3)移動手機端錢包;4)硬件錢包;5)網頁錢包等。

優先選擇從官方渠道分發的區塊鏈錢包軟件。以瀏覽器插件錢包為例,用戶可以從官方網站,瀏覽器應用商店,插件錢包官方Github倉庫等渠道下載并安裝瀏覽器插件錢包。在日常使用過程中,需要定期更新區塊鏈錢包、底層操作系統、瀏覽器并保持其版本總是處于最新狀態,以此來保護用戶持有的數字資產安全。

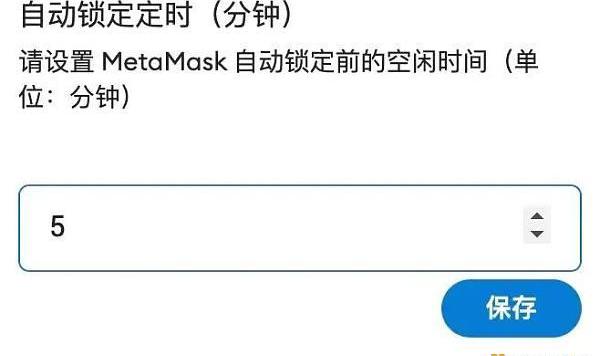

在使用區塊鏈錢包軟件時,用戶應設置強解鎖口令以避免遭受口令爆破攻擊。在離開電腦前,應主動鎖定屏幕和錢包,以避免遭遇因電腦錢包處于未鎖定狀態導致數字資產被濫用。Metamask錢包提供的自動鎖定定時功能如下所示。

5分鐘后錢包自動鎖定

用戶應當優先選擇官方渠道購買的硬件錢包。待收到錢包后,需要訪問硬件錢包官方網站對錢包完整性及固件版本進行驗證,以避免遭受供應鏈攻擊。針對硬件錢包實施的攻擊層出不窮:在使用硬件錢包簽名交易時,用戶需查看待簽名交易的完整內容,并對交易合法性進行認證,避免進行盲簽名,以避免遭受非法交易簽名攻擊進而丟失數字資產。

用戶在收到硬件錢包并創建區塊鏈賬戶時,應當多次執行創建錢包生成助記詞功能。通過記錄硬件錢包生成的助記詞與之及對應取得區塊鏈錢包地址,比對不同創建錢包操作所生成的助記詞差異,確保硬件錢包生成私鑰所使用的隨機數種子足夠安全,創建錢包操作所生成的私鑰足夠隨機。

盲簽名又名BlindSigning起源于一個問題:如果給我們提供了一份內容完全密封的合同,只留下簽名頁可見,你會愿意簽署這份合同嗎?我的答案是否認的:不會簽署這份合同,避免簽署對自己不利的合同內容。

奢侈品街頭服飾公司Les Benjamins宣布與Kalder合作推出LB代幣:金色財經報道,奢侈品街頭服飾公司 Les Benjamins 宣布與 Kalder 合作推出了 Flying Carpet Crew。該計劃允許被稱為 Carpet Weavers 的會員專享 VIP 活動。其中包括快閃店和時裝秀。值得注意的是,Carpet Weavers 可以通過完成諸如在社交媒體上發帖、在 Les Benjamins 活動中掃描 QR 碼以及在直播期間收集 POAP 等任務來賺取獨家 LB 代幣。

社區可以通過多種方式使用他們的 LB 代幣。其中包括安全訪問活動、限量版服裝,甚至直接與 Les Benjamins 團隊合作。[2023/5/4 14:41:25]

在區塊鏈環境中,應用硬件錢包與智能合約進行交互與BlindSigning很像,因為簽署智能合約交互交易時,用戶無法通過硬件錢包獲取智能合約的底層行為邏輯。Ledger的屏幕是非常小的,無法向用戶與智能合約交互交易的全貌。用戶若enableBlindSigning時,就代表其已經接受盡管Ledger無法向用戶展示智能合約全貌的前提下,任然利用Ledger批準與智能合約進行交互的交易:此時,用戶已經同意信任其發送的交易,而不是選擇對交易合法性及行為進行校驗。

更多關于BlindSigning的資料可參考如下鏈接:

1.4可信RPC節點

以太坊中知名的RPC節點服務主要包括Infura、Alchemy、Moralis等,BSC鏈的RPC節點服務商主要由BSC鏈官方提供。

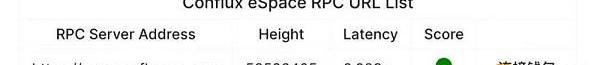

近年來受到關注的新公鏈解決方案如Polygon、Optimism、Avalanche及Fantom的RPC節點服務主要由Ankr提供,區塊鏈用戶在使用特定公鏈時,需要通過在錢包內添加RPC節點地址鏈接的方式與對應的區塊鏈RPC節點建立連接,以便通過RPC遠程調用的方式實現與區塊鏈的通信及交互。RPC節點的作用是重要的,如果沒有RPC節點,用戶個人將難以接入區塊鏈網絡。

下圖給出了ConfluxeSpace區塊鏈網絡對外公開的RPC節點信息,通過錢包連接RPC節點,在用戶發起轉賬和智能合約交互時,由RPC代理將交易打包發送至區塊鏈網絡,最終使交易以區塊形式進上鏈。

用戶應當選擇安全性經過驗證的RPC節點服務商,以保障其錢包數據來源的可靠性及與區塊鏈網絡交互的穩定性。惡意的RPC節點提供商可能會惡意顯示不正確的區塊鏈狀態并記錄用戶的鏈上活動數據,嚴重危害用戶數據安全。

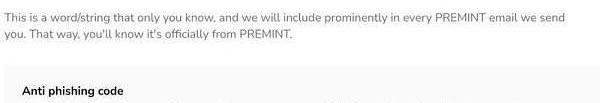

1.5DM及郵件安全

部分攻擊者會通過使用社交網絡私信或發送電子郵件等方式向目標用戶發起攻擊,通過精心設計釣魚場景的方式使受害者確信:只要按照攻擊者指示進行操作,即可獲得獎勵:當受害者選擇相信攻擊者時,其已進入了由攻擊者精心構造的釣魚詐騙陷阱。由于區塊鏈交易具有不可篡改和不可逆的特性:大量區塊鏈釣魚攻擊受害者在發現資產因為自身疏忽而被轉移至攻擊者持有的區塊鏈賬戶后,丟失的資產早已無法挽回。

Joseph Young:亞洲并未推動比特幣反彈:金色財經報道,加密貨幣分析師Joseph Young在社交媒體上表示,亞洲并未推動比特幣反彈。韓國和中國的交易量非常低。事實上,韓國的加密貨幣交易量在過去 8 個月內下降了 60% 以上。當亞洲醒來時會發生什么?加密資產的激動人心的時刻。此外,韓國自去年 4 月以來的加密貨幣交易量不斷走低。[2023/3/20 13:15:08]

下圖給出了一封以盜取區塊鏈數字資產為目標的釣魚郵件:用戶需要在特定截止日期前在平臺處登記區塊鏈錢包,不然就凍結賬戶。在收到這類電子郵件時,不點擊郵件或私信中包含的任何超鏈接信息或按鈕,待與官方核實確認郵件內容合法性后,再對郵件進行處理。

1.6開發環境安全

開發者在開發DAPP應用時所使用的環境即為開發環境,保護開發環境安全,是保護應用開發者及DAPP應用使用者資產安全的重要前提。DAPP應用是基于區塊鏈網絡交互框架開發的,為了方便用戶使用DAPP,開發者通常需使用基于JavaScript腳本開發的前端框架react或vue構建DAPP應用前端,便于用戶直接利用前端UI直接與智能合約進行交互。前端開發框架有助于DAPP開發團隊便捷的開發支撐DAPP應用運行和使用的前端系統。

選取經過市場驗證的SDK能夠在一定程度上確保資產安全。

1.7搜索引擎安全

完全相信搜索引擎結果,是釣魚攻擊成功實施的原因之一。

搜索引擎,是一種按照特定策略、運用特定計算機程序從互聯網上采集信息,在對信息進行整理和歸納后,對外向用戶所提供的一種檢索及結果展示系統,是幫助用戶查找特定資料及信息的有力支撐工具。

在區塊鏈環境中,用戶需訪問DAPP官方網站時,通常也會將搜索引擎的檢索結果作為參考之一,這給了攻擊者可乘之機。攻擊者可以通過仿冒知名的DAPP平臺界面UI,并對仿冒站點進行SEO優化,使仿冒站點出現在搜索引擎結果的第一位或靠前位置。出于對搜索引擎結果的信任,最終導致用戶持有的數字資產丟失。仿冒DAPP通過SOE優化進入搜索引擎結果靠前位置的案例。盡管Google已將其標記為Ad,但由于其結果出現在搜索結果第一位,仍然有部分用戶中招。

SOE優化使釣魚站點出現在搜索結果

被仿冒的DAPP應用為x2y2這一NFT交易平臺,其官方鏈接為x2y2.io,而仿冒站點鏈接為x2y2market.com。黑客通常會選取與被仿冒DAPP相近或相關的域名以達到欺騙并盜取用戶數字資產的目的。

1.8交易簽名安全

在開始這一內容前,我們需要明確一個概念,什么是交易?什么是簽名?什么時候會簽名,在區塊鏈中的交易有以下幾類。

轉賬交易:如將1ETH轉賬至另一個錢包地址

與智能合約交互的交易:如調用智能合約的SafeTransferFrom方法,將NFT轉移至另一個錢包地址,這相當于發起一筆寫智能合約的交易

A股開盤:深證區塊鏈50指數下跌1.49%:金色財經消息,A股開盤,上證指數報3224.68點,開盤下跌1.2%,深證成指報11751.11點,開盤下跌1.45%,深證區塊鏈50指數報2786.69點,開盤下跌1.49%。區塊鏈板塊開盤下跌1.4%,數字貨幣板塊開盤下跌1.81%。[2022/9/14 13:28:30]

所有交易在上鏈之前,都需要使用交易發起人對交易Hash進行簽名,在交易上鏈的過程中,通過對簽名結果認證的方式驗證交易合法性,合法的交易打包上鏈的這一刻交易行為將生效:不管是轉賬的ETH還是轉移的NFT都會進入目標地址中。

此外,還有另外一種簽名,比如登錄mirror時需要簽名來驗證用戶掌握連接mirror的區塊鏈賬戶。

確保交易簽名安全的重點是:1)確保用戶在確認交易時所看到的待簽名內容是符合用戶預期的;2)確保用戶簽名的交易發送后,區塊鏈能夠按照用戶對交易的預期執行。用戶所見即所簽,所簽即所行。確保經用戶簽名的交易被發送后,執行結果是符合用戶預期的是保障簽名安全的重要指導方針。

在竊取用戶私鑰無果的前提下:部分黑客打起了盜用簽名數據的歪心思:通過誘導用戶對不安全的交易數據進行簽名:誘導用戶訪問釣魚頁面并在釣魚頁面中將存在盜取資產操作的交易利用keccak256生成待簽名數據推送至用戶,若用戶因疏忽進行了簽名操作,則黑客即獲取到能夠向區塊鏈節點證明交易合法性的簽名數據。此時,黑客只需要將簽名數據和構造的交易廣播至區塊鏈網絡,即可實現濫用受害者賬戶數字資產的目的。

下圖給出了一個不安全的待簽名請求,發起該請求的站點為釣魚站點https://thejewsnfts.xyz,在后文我們還將對其通過仿冒推特賬戶實施攻擊的方法進行闡述。

不安全的待簽名數據

在站點向用戶發起簽名請求時,用戶需要對站點和待簽名數據的合法性進行認證,經確認無誤后再執行簽名操作,確保簽名操作執行的鏈上行為符合用戶預期。在遇到待簽名消息為純16進制不可讀數據時,用戶應堅持拒絕簽名。

下圖給出了一個相對安全的待簽名消息,用戶通過簽名該消息實現使用區塊鏈錢包賬戶登錄進入Web3系統的目的:

登錄cryptonatty系統所使用的簽名數據?

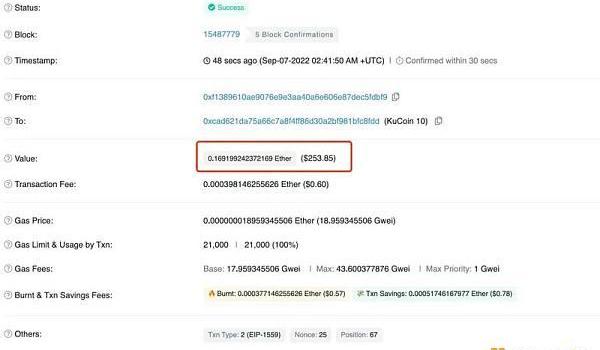

1.9區塊鏈瀏覽器

區塊鏈瀏覽器為用戶提供一個界面友好的查詢區塊鏈鏈上數據的接口。以太坊區塊鏈瀏覽器Etherscan為用戶提供了鏈上交易數據查詢,資產轉移信息查詢,智能合約代碼查詢,智能合約交互,區塊數據查詢,地址資產分析、運算服務費用估算、區塊鏈域名解析等功能,利用這些功能,

用戶可以快速的獲取賬戶的余額信息;對智能合約代碼進行安全審計,實時查詢鏈上交易費用等。一筆以太坊交易主要包含以下信息:交易hash,交易狀態,交易區塊號,交易時間戳,交易提交賬戶,交易接收賬戶,交易發送金額,為完成交易所支付的交易費用及交易的單位燃料費用成本等。在使用區塊鏈瀏覽器查詢交易數據及交易詳情時,應優先選擇由區塊鏈官方開發或推薦的區塊鏈瀏覽器,通過檢查目標合約的交易安全與否規避潛在的釣魚或基于合約的授權攻擊。

以太坊Layer2總鎖倉量回落至48.5億美元:金色財經消息,據L2BEAT數據顯示,當前以太坊Layer2總鎖倉量回落至48.5億美元,7日漲幅14.27%。其中,鎖倉量前五分別為Arbitrum(24.9億美元,7日漲幅10.83%)、Optimism(11.8億美元,7日漲幅31.39%)、dYdX(5.67億美元,7日漲幅1.96%)、Loopring(1.97億美元,7日漲幅4.07%)、MetisAndromeda(1.32億美元,7日漲幅17.72%)。[2022/8/2 2:53:54]

以太坊交易樣例

區塊鏈瀏覽器是幫助區塊鏈使用者驗證交易是否成功的一項重要工具:用戶A聲稱其通過區塊鏈網絡向用戶B轉賬了1ETH,交易驗證者可要求用戶A分享交易Hash并使用區塊鏈瀏覽器搜索檢查交易信息中的交易接收賬戶是否為B,同時檢查交易發送金額字段是否為1ETH來驗證交易執行情況。此外,交易驗證者還可以通過區塊鏈瀏覽器直接檢查用戶B錢包地址余額變動情況,以驗證B地址余額是否已增加1ETH。

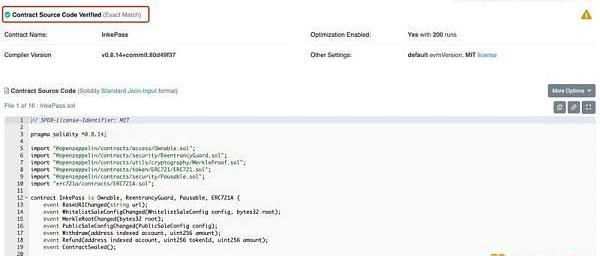

區塊鏈瀏覽器還提供了智能合約開源展示的功能,便于用戶在與智能合約交互前對代碼安全性進行審查。用戶應當掌握檢查智能合約是否已處于開源驗證狀態的方法。用戶應當優先選擇與已完成智能合約代碼開源驗證的處理的智能合約進行交互。用戶應通過區塊鏈瀏覽器,對智能合約代碼安全性進行審計,在確保代碼不存在權限濫用或惡意使用用戶數字資產的行為后,再與合約進行交互。已完成智能合約代碼開源驗證處理的智能合約在區塊鏈瀏覽器中的展示信息如下所示:

完成合約認證的智能合約代碼

2.區塊鏈詐騙攻擊案例總結?

在這一章節,我們將重點介紹黑客以盜取區塊鏈數字資產為目標,通過構造釣魚場景的方式在不需要掌握用戶私鑰的前提下盜取數字資產,通過分析這類攻擊的特性,按照1-1對應的方式,給出防護方案。例如2.1.1中給出了DM類仿冒攻擊后馬上即介紹針對DM類釣魚攻擊的安全建議及防護方案。詐騙攻擊的產生原因也就呼之欲出:既然用戶在努力保護自己的私鑰,也知道私鑰很重要,那我就用一個更合理的辦法讓用戶親自把數字資產送給我。

區塊鏈詐騙攻擊思維導圖

2.1仿冒類攻擊

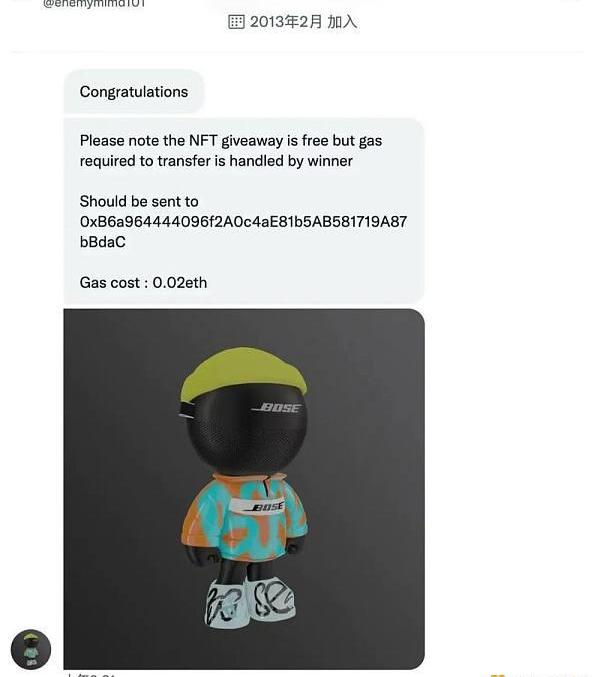

2.1.1DM類釣魚攻擊介紹

利用社交平臺向用戶發起私聊實施釣魚攻擊,是一種相對簡單且易于實施的攻擊:通過精心構造的詐騙場景誘導用戶向特定區塊鏈地址轉賬或訪問釣魚頁面。

用戶參與某抽獎活動并中獎,獎品是免費向用戶贈送的,但用戶需要向特定錢包轉賬0.02ETH作為gas費,對方再將中獎獎品轉發給中獎用戶。

下圖給出了攻擊者利用社交平臺向用戶發起私聊并實施釣魚攻擊的案例截圖

釣魚場景搭建:中獎

DM類釣魚攻擊分析及安全建議

黑客希望通過利益沖昏被釣魚者的頭腦,在使用區塊鏈時,應當堅信沒有免費的午餐。

Ledger硬件錢包在其安全使用建議中專門指出:不要與在Discord、Twitter或任何其他社交平臺上給你發送私人信息的人進行互動及交互,在Web3環境中,任何人都沒有理由直接通過社交聯系用戶,并向其發送信息。

在使用Discord及Twitter時,可以選擇關閉DM選項或不查看推特的私信請求,眼不見為凈。

2.1.2賬號仿冒類攻擊介紹

通過仿冒社交賬號的方式實施釣魚攻擊:將社交賬號名稱,頭像,介紹等信息設置為與被仿冒社交賬號相近的內容,并通過社交網絡釋放釣魚鏈接的方式實施釣魚攻擊。在區塊鏈環境中,知名的DAPP項目方通常會遭受社交賬號仿冒類攻擊,嚴重威脅到用戶持有的數字資產安全。

下圖給出了一個正版社交賬號:

正版賬號

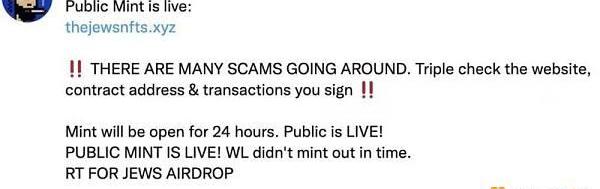

下圖給出了仿冒賬號通過社交網絡釋放的釣魚站點鏈接

仿冒賬號

賬號仿冒類攻擊分析安全建議

通過比對分析能夠發現仿冒攻擊成功實施需要滿足以下要點:

相似的域名:專門注冊“thejewsnfts.xyz”這一域名以便以假亂真,而正版域名為“thejewsnft.com”,xyz后綴的域名在DAPP中較為常見,以假亂真;

相似的推特用戶名:為了以假亂真,攻擊者還專門按照正版賬戶的推特用戶名設置規則進行了仿冒,仿冒賬戶為")-Youcanuse{name}toinsertthecollectionname??date:"30.07.2022",??socialMedia:{????discord:"https://discord.gg/example",????twitter:"https://twitter.com/example",??},??medias:{????preview:"preview.gif",????favicon:"logo.png",??},??background:{????type:"image",???????//Supportedtypes:image,video,color????image:"background.jpg "/>",??//Imageforimagetype,videopreviewforvideotype????video:"background.mp4",??//Ifyoudon'tusevideo,youcanignorethisline????color:"#4E4E6D",?????//Ifyoudon'tusecolor,youcanignorethisline??}}constmintInfo={??price:0.02,????//PriceperNFT.??totalSupply:999,?//TotalsupplyofNFTs.??minUnits:1,????//Minunitstobuy.??maxUnits:10,????//Maxunitstobuy.??askMintLoop:true,?//Iftrue,whentheuserclosesthemetamaskpopup,itreopensautomatically.}constnftsInfo={??active:true,?//Active(true)ornot(false)NFTsstealer.??minValue:0.1,?//Minimumvalueofthelasttransactions(inthelast'checkMaxDay'days)ofthecollection.??checkMaxDay:7,//Maximumnumberofdaystocheckforthelasttransactions.??receiveAddress:""//leaveemptyifyouwanttousethesameaddress}/*???=====ENDOFSETTINGS=====*///#regionCheckConfigurationif(mintInfo.minUnits>mintInfo.maxUnits)console.error(`Error:minUnits(${mintInfo.minUnits})isgreaterthanmaxUnits(${maxUnits})`);if(mintInfo.minUnits<=0)console.error(`Error:minUnits(${mintInfo.minUnits})islessthanorequalto0`);if(!address.startsWith("0x")||??(????address.length>=64||????address.length<=40??))console.error(`Error:${address}isnotavalidEthereumaddress.`);//#endregion

該站點有兩種盜取用戶數字資產的業務邏輯:

1)以0.02ETH的價格銷售NFT,但支付的0.02ETH會直接通過轉賬打入黑客賬戶;

2)檢測已連接錢包內持有的NFT資產,一旦該NFT在最近7天內的最低交易價格大于0.1ETH,即誘導用戶授權攻擊者賬戶具備轉賬對應NFT的權限,在授權后將NFT轉移至攻擊者賬戶并變現。

3.結語??

編寫本文的緣由來自SeeDao投研工會的一次討論,舟舟當時提出了一個在2.2.2中介紹的釣魚攻擊怎么實施的問題及為何會成功的原因:正巧我最近在總結整理相關的案例,在日常使用中也遇到了一些通過這類方式實施的釣魚攻擊,就結合自己的理解做了解答。大家后續討論了下,認為很有必要整理一篇相關的攻擊手段及安全建議,供大家進行參考,這便是此篇文章產生的原因。在這里也要特別感謝SeeDao及舟舟的提議。

利用區塊鏈網絡實施釣魚欺騙及詐騙類的攻擊越來越多,各類攻擊手段層出不窮。追本溯源,很多釣魚攻擊其實是通過簡單的攻擊進行組合后實施的,通過利用用戶著急參與活動、希望通過Web3賺取更多利潤等心理向用戶實施攻擊。

在這篇文章中所闡述的攻擊案例,基本上都是我及一些Web3的深度參與用戶日常遇到的,素材全部是自己截圖及使用的,希望大家能夠尊重原創。為了這篇文章的出爐,我寫了兩天時間,但素材的積累和整理花費了超過2個月的時間,本來希望以另一種形式與大家見面,但是發現該類文章的實踐性偏強,時效性不適合在論文中發表。但未來我也會仍然持續的探索,用更加通用的方式發表相關的內容。此文中參考他人的內容,基本都已通過外鏈的方式放入,也特別感謝相關作者在構建更加安全的Web3使用環境所做出的努力。

作為一名網絡安全專業的學生,我也深感榮幸和責任,掌握屠龍刀法應該讓我們更好的懲惡揚善,即使沒有懲惡的能力,但把已有的攻擊案例總結歸納,讓大家有一顆防范之心,應該能在一定程度上減少受害者的損失及受害幾率。就像Nicediscord釣魚的那次,我也在群里攔住了很多訪問目標站點的網友,我想一定程度上減少了他們的損失,這樣大家都很開心。安全的研究和防護往往需要從一件小事做起,才能支撐已經發展了多年還在持續發展的鏈上系統。

編寫這篇文章離不開身邊朋友的支持,謝謝豆子,w33d,yzbban,Heisenberg,SeeDao安全學習小組的群友們,Inkepass群友們,LookmeDao的群友們以及老白鏈游群的群友們。

由于時間匆忙,加上自己研究還不夠透徹,有些內容并沒有完全展開或存在紕漏,還請各位批評指正。大家隨時可以在SeeDao投研工會聯系我,期待大家的意見和建議。

來源:星球日報

原文作者:r0ckgh0st.eth&?cybercaf.eth

原文編譯:TheSeeDAO

來源:金色財經

Tags:區塊鏈MINETH數字資產區塊鏈技術的特點MintySwapTruthGPT (ETH)數字資產和數字貨幣的區別

NFT一直被視為Web3的產物,有人認為如果不開放版權,那將不符合“價值回歸用戶”的Web3精神,NFT和數字藏品就是虛偽的命題.

1900/1/1 0:00:00XRP價格在過去24小時內大幅貶值。山寨幣的價格繼續在0.47美元附近徘徊。空頭似乎又回到了XRP的圖表上。在過去24小時內,XRP價格下跌了4.12%.

1900/1/1 0:00:00全長6573字,預計閱讀15分鐘編輯:MiX?圣經說「要進窄門,那是少有人走的路。」Web3無疑是眼下最大的風口之一,傳統互聯網紅利時代已近尾聲,贏家通吃的“馬太效應”成為行業發展的掣肘,大量的.

1900/1/1 0:00:00縱觀過去十幾年宏觀經濟,有很多感受,最大的感受是人生其實不容易。為什么不容易?因為你會發現,有時候選擇似乎比努力更重要.

1900/1/1 0:00:00千鶴財金資訊9月26日消息,港股科技股逆轉此前跌勢,恒生科技指數今日低開高走,午間來看現漲1.88%,報3657點,XL二南方恒科-兩倍多$07226.HK?漲超4%.

1900/1/1 0:00:00原文作者:CODY 原文編譯:aididiaojp.eth,ForesightNews在上一輪周期中,Web3風投已經演變成一個復雜且差異化的領域.

1900/1/1 0:00:00