BTC/HKD+0.63%

BTC/HKD+0.63% ETH/HKD+0.12%

ETH/HKD+0.12% LTC/HKD+0.06%

LTC/HKD+0.06% ADA/HKD+0.92%

ADA/HKD+0.92% SOL/HKD-0.2%

SOL/HKD-0.2% XRP/HKD+0.13%

XRP/HKD+0.13%本文作者:CertiK安全團隊,巴比特資訊經授權發布。

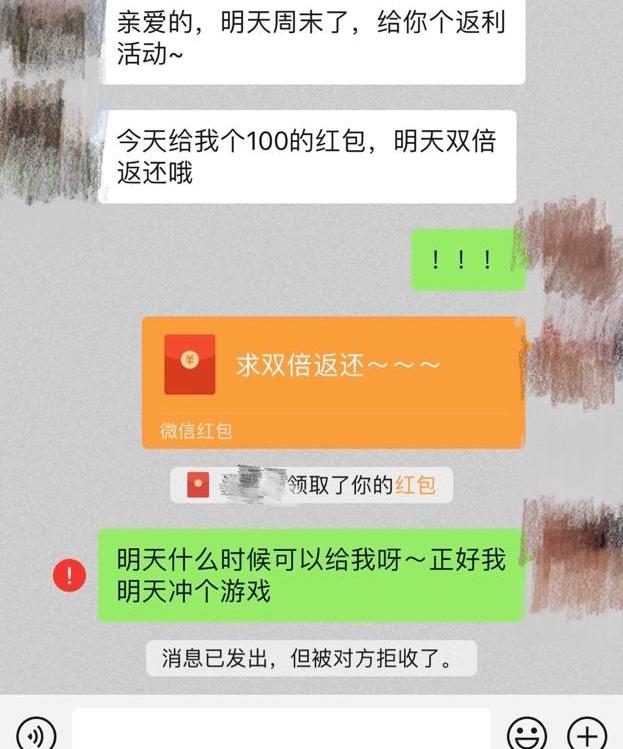

“你給我100紅包,我明兒給你200怎么樣。”

敢發紅包篤定能收到回饋的,怕是只有最信任的人了。法制節目經常會播放一些類似的騙局來警示大家。然而能上當的本質還是在于這兩個字:信任。

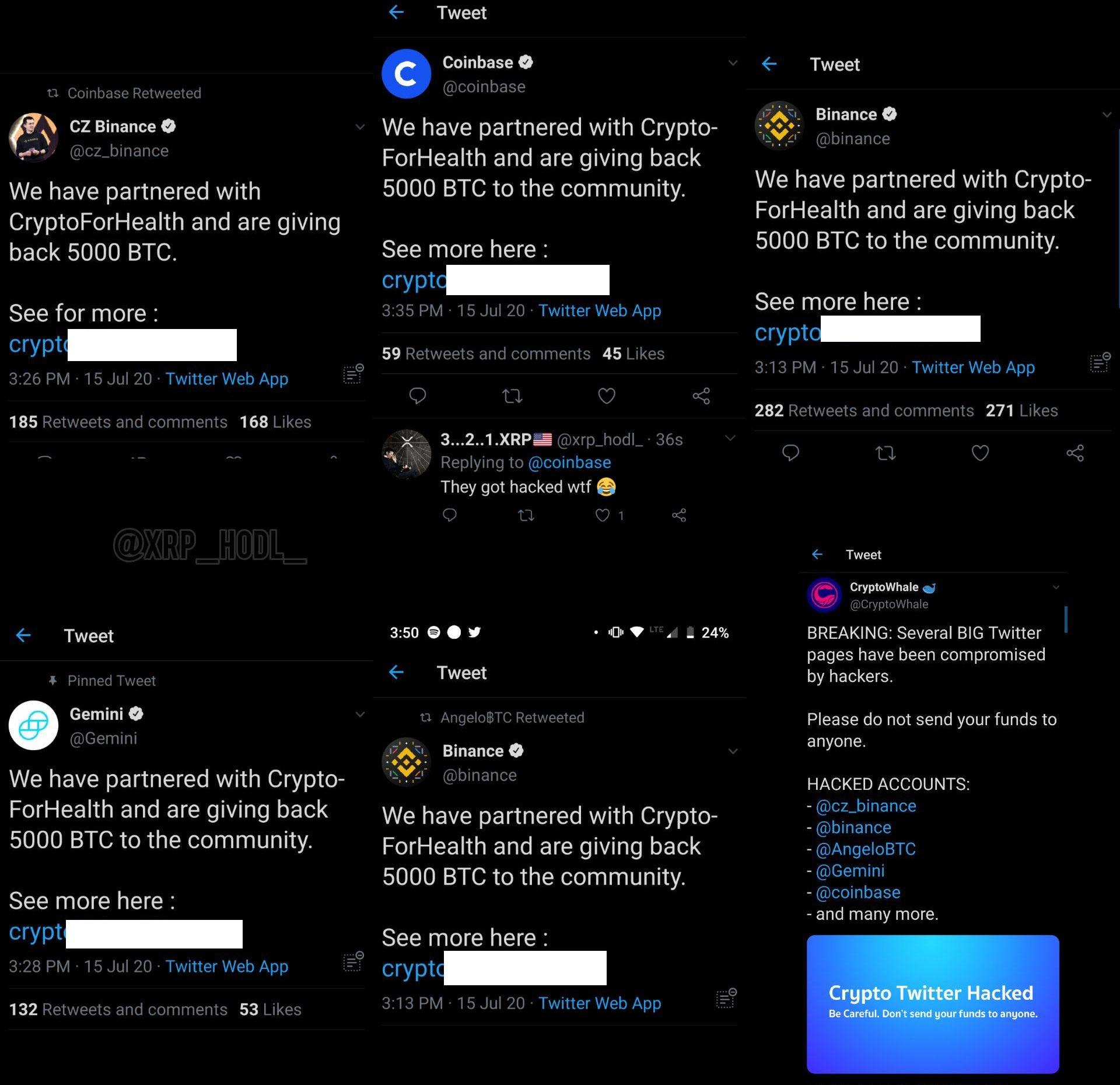

北京時間2020年7月16日凌晨三點左右,CertiK安全團隊的研究人員檢測到,著名社交網站推特上多位有影響力的大V賬戶被盜。這些被盜的賬戶全部都發布了如下的比特幣釣魚信息。

“為了回饋大家,現在對大家進行回饋。你只要給以下地址轉賬1000美金,我就返還你2000美金。活動僅限半小時!”

報告:疑似朝鮮黑客從1055個被盜的NFT中賺取36.5萬美元:金色財經報道,根據區塊鏈安全公司SlowMist的一份報告,一個與疑似朝鮮APT集團有關的錢包地址從網絡釣魚攻擊的受害者那里偷了1055個NFT,并通過出售這些NFT賺了300個ETH(36.5萬美元)。

APT是高級持續性威脅的縮寫,是指進入互聯網網絡并能長期不被發現以竊取數據的網絡犯罪分子。這些實體使用各種攻擊載體,如網絡釣魚,其中有一些是由朝鮮政府贊助的。[2022/12/25 22:05:53]

以上圖片內容均來自CertiK安全專家截圖

此次黑客攻擊始于區塊鏈行業,如Gemini交易所、Coinbase交易所、幣安交易所的CEO趙長鵬、Tron的CEO孫宇晨,區塊鏈媒體Coindesk,均受到攻擊并發布相關消息。

以上圖片內容均來自CertiK安全專家截圖

歐易Web3錢包已對Transit swap黑客地址進行風險提示:10月2日消息,TokenPocket上的閃兌應用transit swap遭受黑客攻擊,預估損失金額超過2000萬美金。

歐易Web3錢包已對與該事件黑客地址進行地址打簽,并對合約交互、專項等行為進行攔截與風險提示。[2022/10/2 18:37:29]

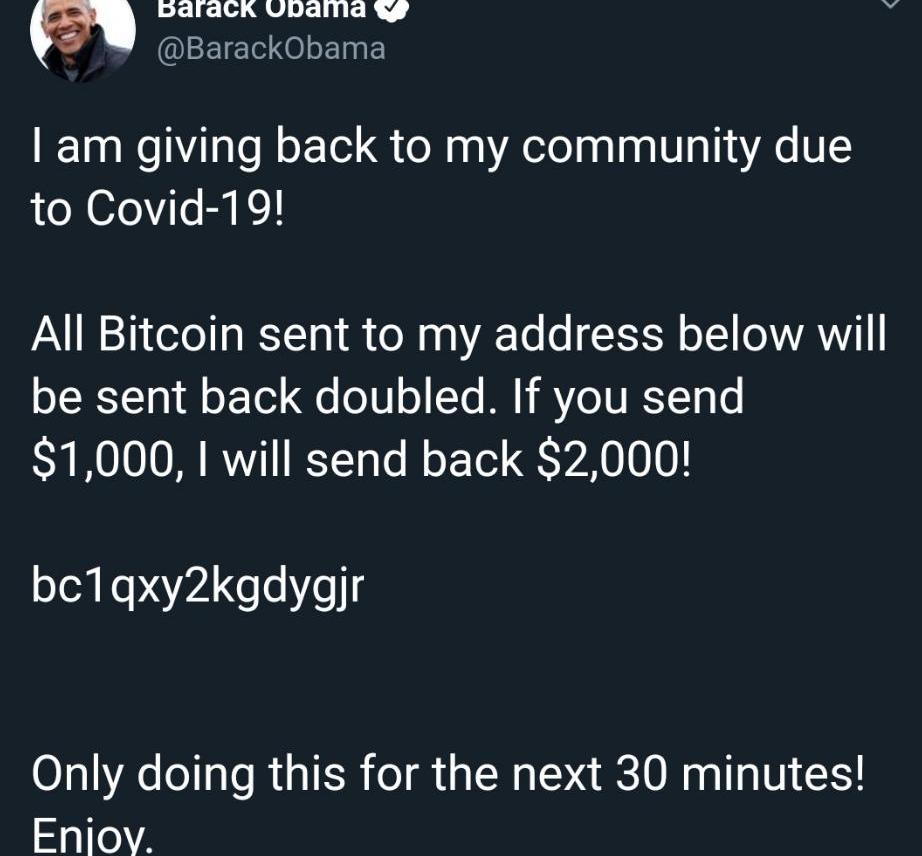

后來索性在推特上呈現了病式傳播,包括比爾·蓋茨,亞馬遜創始人Jeffbezos,彭博社創始人Bloomberg,蘋果官方賬號,特斯拉CEOElonMusk,著名歌手侃爺KenyeWest、美國前總統奧巴馬和約瑟夫·拜登等人的賬號,無一幸免。

以上圖片內容均來自CertiK安全專家截圖

動態 | 黑客正利用惡意軟件刪除程序隱藏惡意代碼挖掘加密貨幣:網絡安全公司趨勢科技(Trend Micro)最新報告顯示,加密黑客現在正在利用所謂的惡意軟件刪除程序來隱藏用戶計算機上的惡意代碼,以便在用戶不知情的情況下挖掘加密貨幣。該報告稱,這種方法在已在包括巴西,印度,孟加拉國和科威特在內的多個亞洲和南美國家中流行。(Decrypt )[2019/12/14]

黑客攻擊了著名社交網站推特,一個大家都不怎么相信就連美國前總統賬戶也會被黑的一個網站。利用了民眾對推特的信任以及名人的公信力,讓大家認為這次活動是真的。

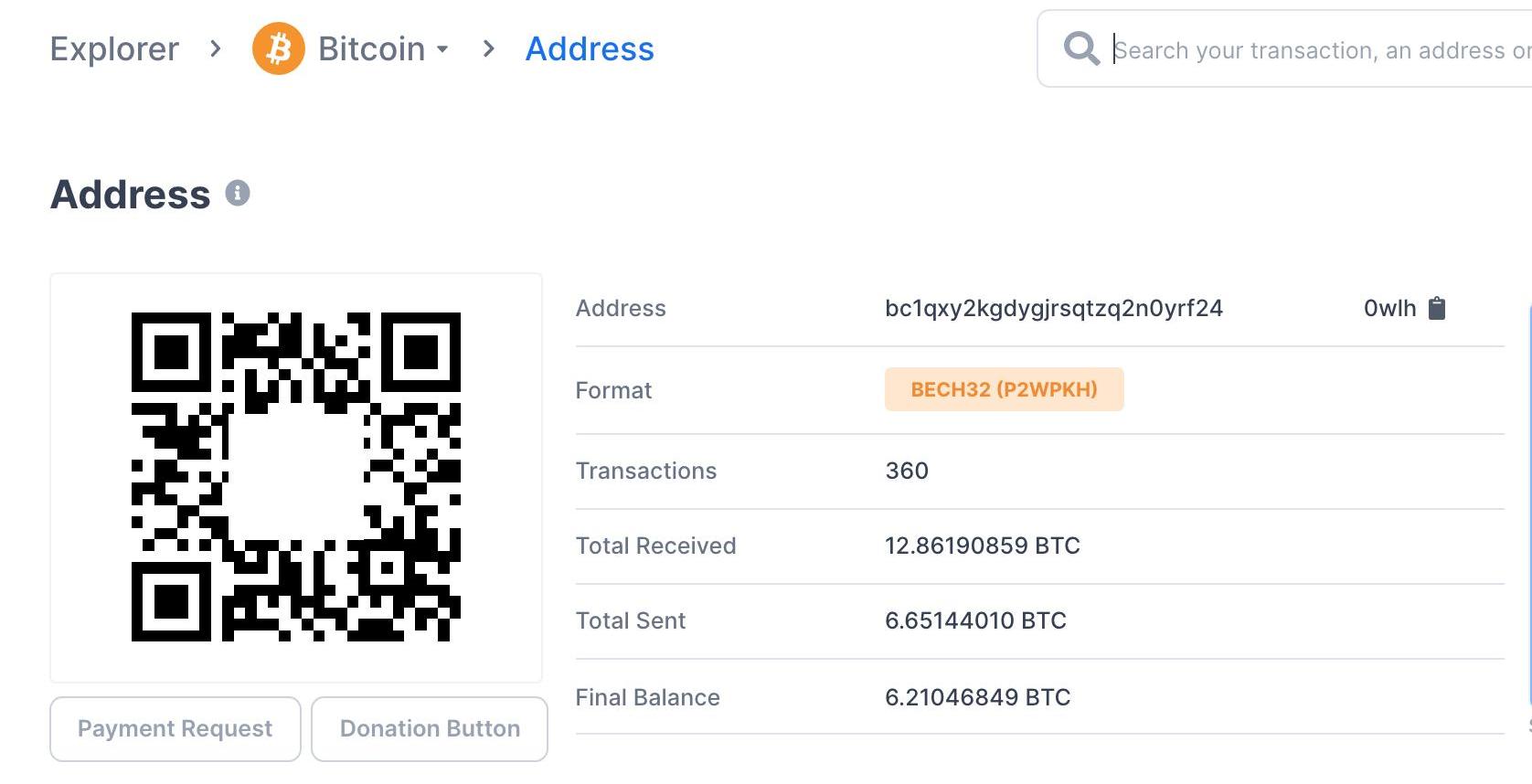

到目前為止,黑客的賬戶一共收到了12.86個BTC,折合美金118,209刀,人民幣825,805元。

動態 | EOS競猜類游戲nutsgambling遭黑客交易回滾攻擊:據 PeckShield 態勢感知平臺數據顯示:昨天,黑客ybdzmtgouwxn向一款EOS 競猜類游戲nutsgambling發起攻擊,在不到一小時內,共計發起144次攻擊,總計獲利1,141.71個EOS。為了防止資金流向被追蹤,該黑客采用多個子賬號順序將所獲資產轉移至賬號kcbtvwtxeabc中,暫未提取到交易所。PeckShield 安全人員分析發現,黑客是采用交易回滾攻擊手段對游戲合約實施攻擊。最近一段時間該攻擊形態頻繁出現,對競猜類游戲生態造成嚴重的威脅,廣大游戲開發者需提高警惕。[2018/11/28]

黑客交易地址信息截圖

目前網絡上的謠言

1.Twitter員工賬戶被黑,黑客獲得管理后臺訪問權限

在telegram上爆出的截圖疑似是Twitter員工的后臺管理界面。黑客可以通過后臺管理界面修改用戶郵箱,之后把重置密碼的鏈接發送到自己控制的郵箱中,以此來取得目標賬戶的控制權。

交易所BitGrail否認對黑客事件負責 但將“自愿”退還硬幣:BitGrail黑客事件受害者電報小組近日透露,BitGrai并不認為自己對被盜加密貨幣負有責任,但還是“自愿”償還客戶被盜硬幣。據悉,BitGrail是由Firano運營的意大利加密貨幣交易所,今年2月被盜1700萬NANO硬幣,價值1.95億美元。[2018/3/15]

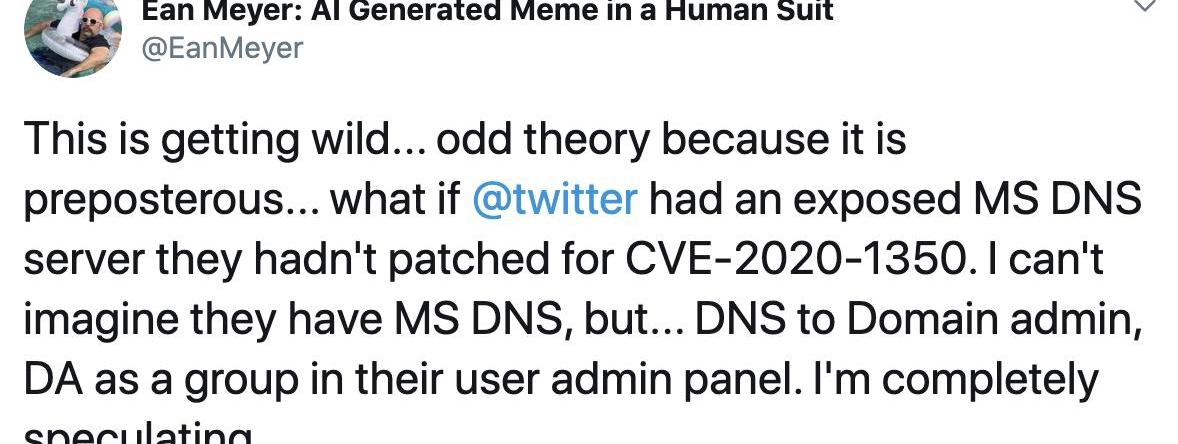

2.黑客利用最近爆出的漏洞攻擊Twitter服務器,獲得管理后臺訪問權限

在昨天,一個關于Windows的DNS服務器的漏洞被公開,攻擊者可以通過發送特定的請求,從而遠程執行任意的代碼。有人就此提出了這樣一個猜想:Twitter有一個公開的MSDNS服務器,這個服務器并沒有對CVE-2020-1350進行修復,攻擊者通過此漏洞獲取了該服務器的控制權,而因為WindowsDNS服務器是核心網絡組件,該漏洞可引發蠕蟲式傳播,且無需用戶交互和身份驗證,攻擊者由此進入了Twitter內部的后臺管理界面,然后通過該界面修改用戶郵箱,把重置密碼的鏈接發送到自己控制的郵箱中,以此來取得目標賬戶的控制權。

Twitter官方回應

目前各個賬戶被黑的原因還未被官方公開,推特也于北京時間當日凌晨5:45分進行了官方回復,表示會盡快調查原因。

隨后Twitter表示在調查期間,某些用戶的發推和重置密碼的功能可能會無法使用。

安全措施及建議

社交網站一兩個賬號被盜的事件也許經常有,但是大規模被黑客襲擊的事件,也許又能算作2020魔幻一年的大事記了。在這里CertiK安全團隊整理了一些加強Twitter賬戶安全的措施。

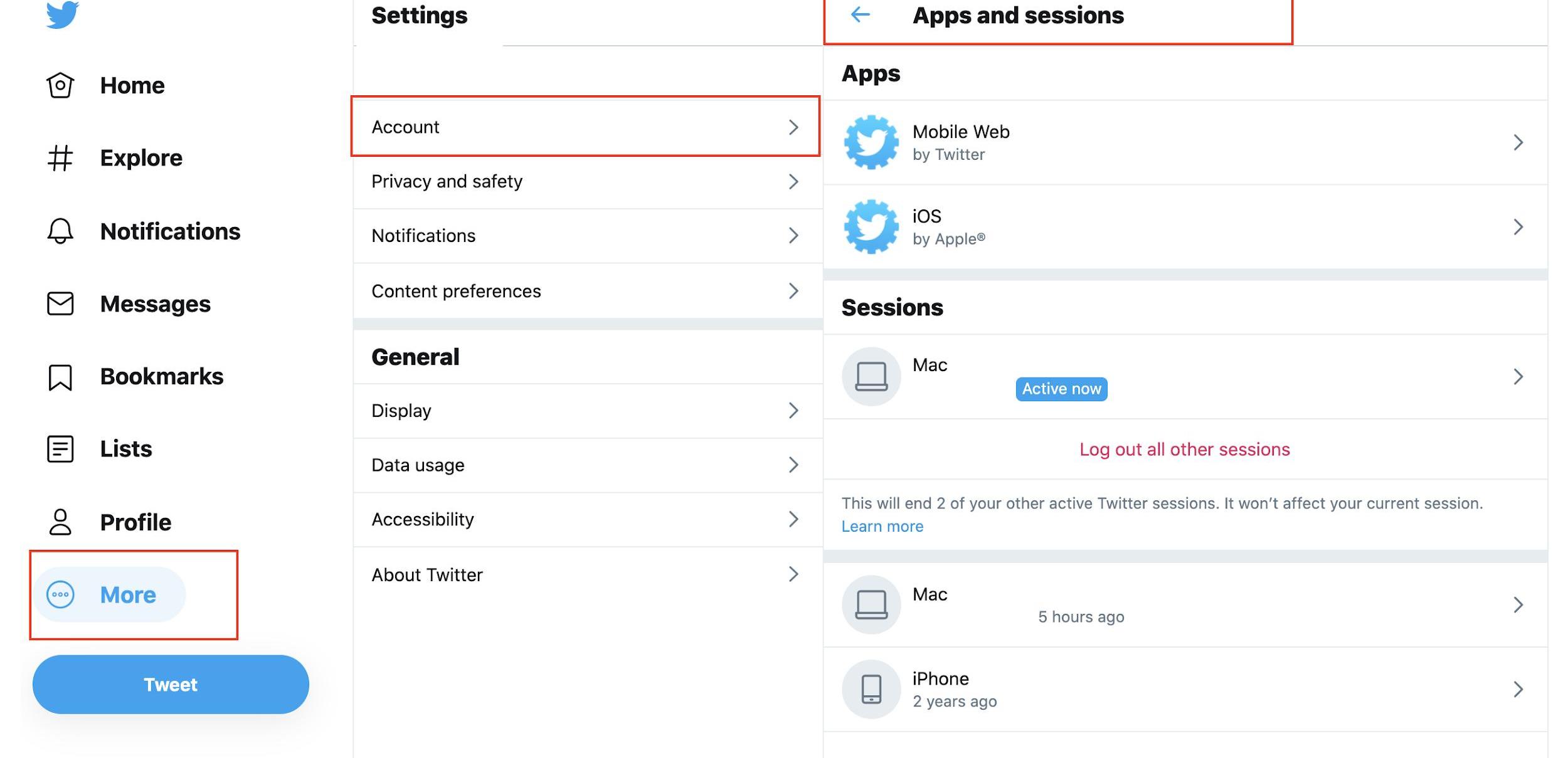

1.取消被授權使用你Twitter賬戶的應用

登陸Twitter后,在More->Settingsandprivacy->Account->Dataandpermissions->Appsandsessions里面可以看到當前被授權獲取你Twitter相關權限的應用和登陸了的Sessions。CertiK安全團隊推薦定期檢查被授權的Apps,及時移除不必要的Apps.登出可疑的Sessions.

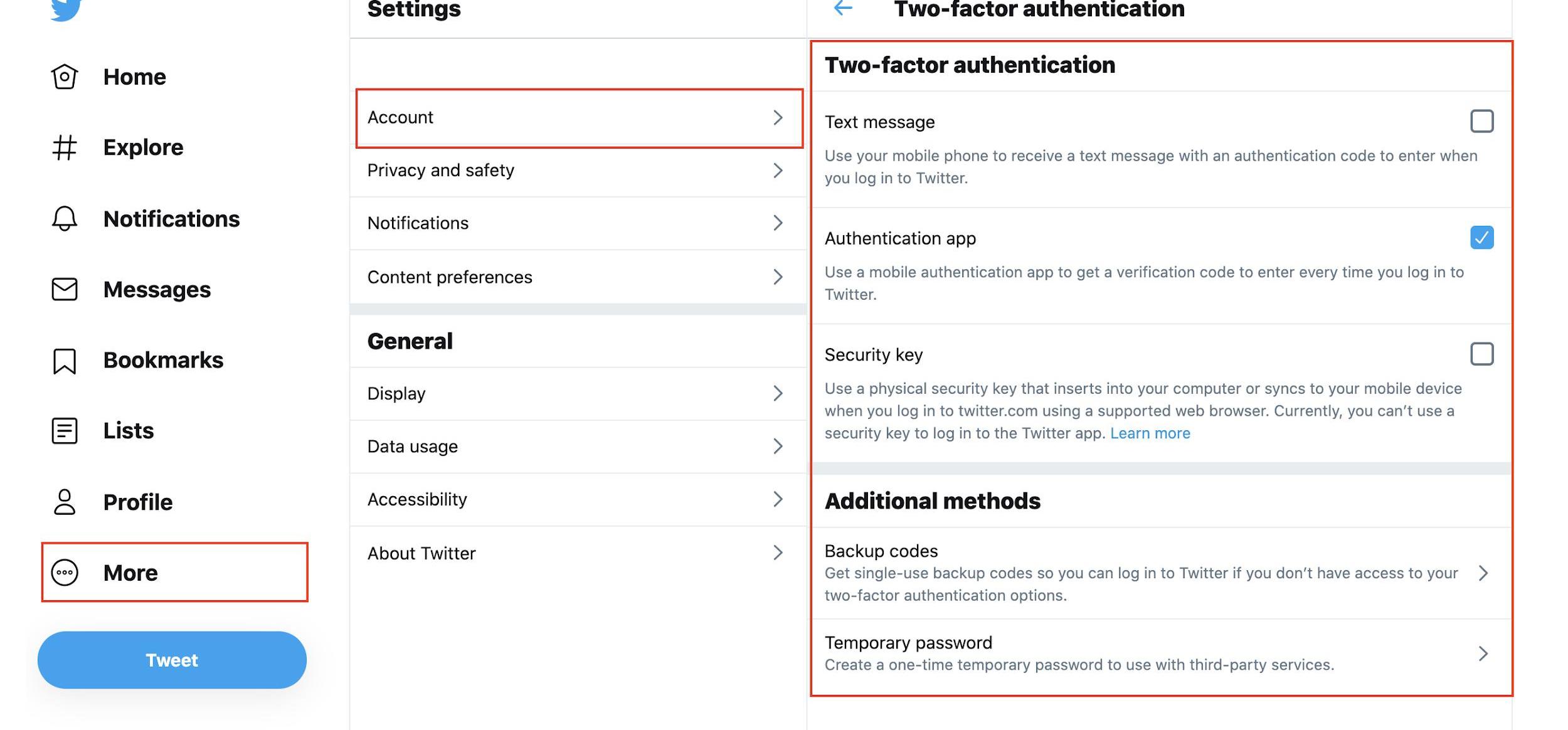

2.開啟二次驗證

登陸Twitter后,在More->Settingsandprivacy->Account->Security->Two-factorauthentication界面開啟二次驗證,二次驗證的方法有手機短信,GoogleAuthenticationapp,和物理形式的SecurityKey。使用二次驗證可以防止黑客在接觸到用戶的賬號密碼的情況下,盜取用戶賬號。

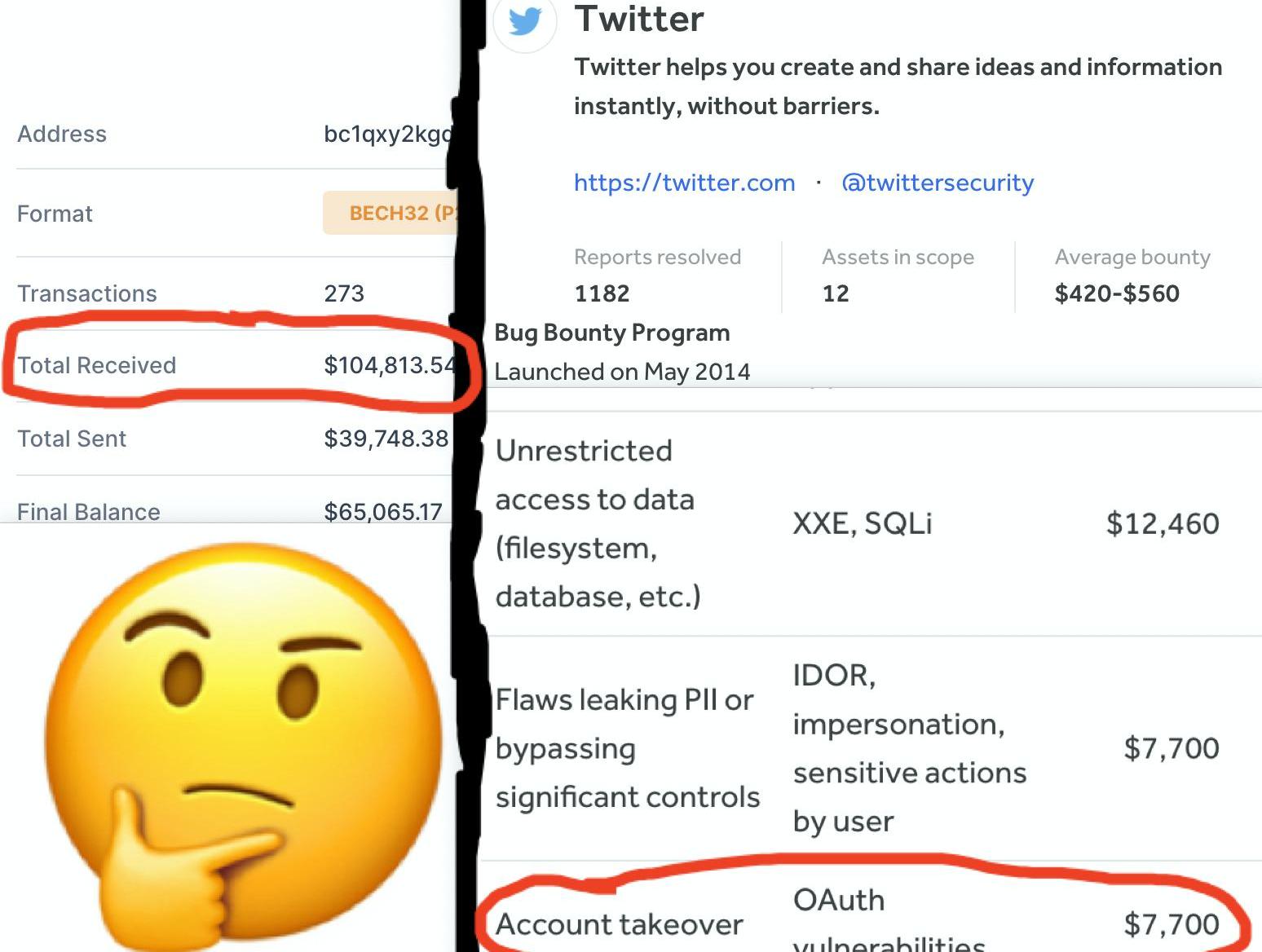

無效的漏洞賞金計劃?

在安全上的投入不足

Twitter在HackerOne漏洞賞金平臺上面有設置漏洞賞金計劃(https://hackerone.com/twitter).有人指出了Twitter對于Accounttakeover(賬號盜取)類型的漏洞,只給予7700美金的獎勵,而這次黑客利用此類漏洞,已經盜取了10萬美金以上的金額。這樣的對比,引人深思。

安全對于一個公司來講,沒被黑的時候覺得無所謂,不愿意在安全上投入金錢。而真正在被黑之后,所造成的損失是不可計量的。

在這里,CertiK想提醒大家,就算是看起來非常厲害的推特,也可能會遭到黑客攻擊。所以不要過于相信某個項目有著百分之百的安全,一旦有了0.00000000000001%的可能性被攻擊,按照墨菲定律,也一定會發生。因此在安全上的投入,是必不可少的。

如果區塊鏈技術能帶來一波造富神話,你愿意全情投入么?如果這是一場浩浩蕩蕩的技術變革,你愿意一起吹響號角嗎?在很多人剛接觸區塊鏈的時候.

1900/1/1 0:00:00作者:廖飛強|微眾銀行區塊鏈核心開發者來源:微眾銀行區塊鏈微信公眾號數字簽名是否只能由單一主體簽署?在涉及多方授權的場景中.

1900/1/1 0:00:00作者:谷燕西 未來的數字金融生態一定是建立在分布式記賬技術為主的金融基礎設施之上的。在這個數字金融生態當中,數字貨幣和數字資產都是原生的。用戶只需要一個錢包地址來管理自己的數字貨幣和數字資產.

1900/1/1 0:00:00免責聲明:本專欄內容概不構成任何投資意見,內容亦并非就任何個別投資者的特定投資目標、財務狀況及個別需要而編制。投資者不應只按本專欄內容進行投資.

1900/1/1 0:00:00BSN“官方指定區塊鏈應用”的征集活動已一月有余,活動的目的是為了“把最合適的區塊鏈應用,展示給最需要的用戶”.

1900/1/1 0:00:00最近,山寨幣市場熱點不斷,“你方唱罷我登場”,部分山寨幣或許已經顯現出一副脫離山寨走向主流的氣勢。所謂山寨幣,并不是指空氣幣和傳銷幣.

1900/1/1 0:00:00