BTC/HKD+2.79%

BTC/HKD+2.79% ETH/HKD+2.56%

ETH/HKD+2.56% LTC/HKD+3.4%

LTC/HKD+3.4% ADA/HKD+4.96%

ADA/HKD+4.96% SOL/HKD+4.19%

SOL/HKD+4.19% XRP/HKD+4.45%

XRP/HKD+4.45%北京時間2022年5月16日凌晨4:22:49,CertiK安全技術團隊監測到FEG在以太坊和BNB鏈上遭受大規模閃電貸攻擊,導致了價值約130萬美元的資產損失。

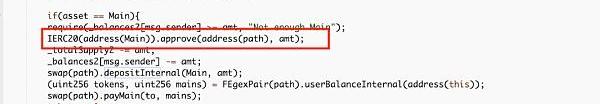

此攻擊是由“swapToSwap()”函數中的一個漏洞造成的,該函數在未對傳入參數進行篩查驗證的情況下,直接將用戶輸入的"path"作為受信任方,允許未經驗證的"path"參數來使用當前合約的資產。

因此,通過反復調用"depositInternal()"和"swapToSwap()",攻擊者可獲得無限制使用當前合約資產的許可,從而盜取合約內的所有資產。

受影響的合約地址之一:https://bscscan.com/address/0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

CertiK:Peter Schiff的Twitter帳戶遭入侵:金色財經報道,據CertiK稱,加密貨幣批評者Peter Schiff的Twitter帳戶遭入侵,黑客已經發布了一條指向釣魚網站的推文。CertiK建議不要點擊該鏈接或與之互動。

金色財經此前報道,Peter Schiff將從6月2日開始到6月9日拍賣其BTC Ordinals NFT藝術收藏。[2023/6/3 11:55:59]

漏洞交易

漏洞地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c?

漏洞交易樣本:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

Balancer V2將于下周正式上線:4月24日消息,AMM協議Balancer今日在推特上稱,Balancer V2計劃在下周到來,現在BAL持有人將投票決定是否授予Balancer Labs緊急暫停權限;授予Gauntlet Network設置swap費用的權限。[2021/4/24 20:53:46]

被盜資金追蹤:https://debank.com/profile/0x73b359d5da488eb2e97990619976f2f004e9ff7c/history

相關地址

攻擊者地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c

攻擊者合約:https://bscscan.com/address/0x9a843bb125a3c03f496cb44653741f2cef82f445

Certik:Sushiswap智能合約存在多個漏洞:CertiK安全研究團隊今日發文表示,新興的自動做市平臺,同時也是Uniswap的升級版SushiSwap,其項目智能合約中存在多個安全漏洞。

該漏洞可能會被智能合約擁有者利用,允許擁有者進行包括將智能合約賬戶內的代幣在沒有授權的情況下取空等操作在內的任意操作。同時該項目智能合約還存在嚴重的重入攻擊漏洞,會導致潛在攻擊者的惡意代碼被執行多次。嗶嗶News在此提醒用戶注意流動性挖礦風險。(嗶嗶News)[2020/8/29]

FEG代幣地址:https://bscscan.com/token/0xacfc95585d80ab62f67a14c566c1b7a49fe91167

FEGWrappedBNB(fBNB):https://bscscan.com/address/0x87b1acce6a1958e522233a737313c086551a5c76#code

動態 | The Block分析師Larry Cermak發布官方聲明向Ran NeuNer道歉:據Chepicap報道,The Block分析師Larry Cermak近日發布官方聲明,向CNBC主持人Ran NeuNer道歉。此前,Block發布關于Blockchain Terminal及其ICO騙局的文章,而NeuNer曾是該公司的投資者和顧問。但Cermak和The Block編輯Mike Dudas發布長串推特,指責NeuNer參與了騙局。對此,NeuNer在社交媒體表示強烈譴責,稱這種報道是“可恥的”。Cermak道歉后,Ran NeuNer刪除了相關推文和博客。[2019/1/6]

攻擊步驟

以下攻擊流程基于該漏洞交易:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

①攻擊者借貸915WBNB,并將其中116BNB存入fBNB。

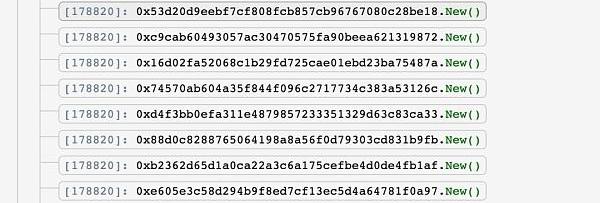

②攻擊者創建了10個地址,以便在后續攻擊中使用。

③攻擊者通過調用"depositInternal()"將fBNB存入合約FEGexPRO。

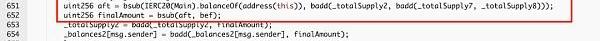

根據當前地址的余額,"_balances2"被增加。

④攻擊者調用了"swapToSwap()",路徑參數是之前創建的合約地址。

該函數允許"path"獲取FEGexPRO合約的114fBNB。

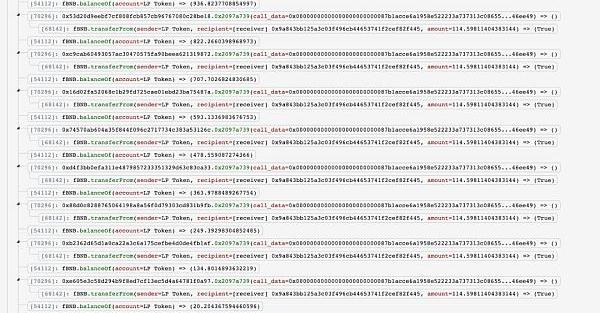

⑤攻擊者反復調用"depositInternal()"和"swapToSwap()",允許多個地址獲取fBNB代幣,原因如下:

每次"depositInternal()"被調用,_balance2將增加約114fBNB。

每次"swapToSwap()"被調用,攻擊者所創建合約能獲取該114fBNB的使用權限。

⑥?由于攻擊者控制了10個地址,每個地址均可從當前地址花費114個fBNB,因此攻擊者能夠盜取被攻擊合約內的所有fBNB。

⑦攻擊者重復步驟④⑤⑥,在合約內耗盡FEG代幣。

⑧最后攻擊者出售了所有耗盡的資產,并償還閃電貸款,最終獲取了其余利潤。

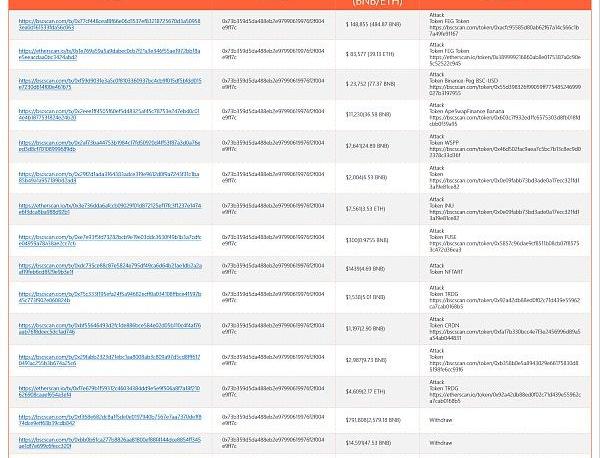

資產去向

截至2022年5月16日6:43,被盜資金仍存儲在以太坊和BSC鏈上的攻擊者錢包中。

原始資金來自以太坊和BSC的Tornadocash:https://etherscan.io/tx/0x0ff1b86c9e8618a088f8818db7d09830eaec42b82974986c855b207d1771fdbe

https://bscscan.com/tx/0x5bbf7793f30d568c40aa86802d63154f837e781d0b0965386ed9ac69a16eb6ab

攻擊者攻擊了13個FEGexPRO合約,以下為概覽:

話說寫這篇文真的是情緒復雜!因為上個月才剛剛寫了Terra的7武器系列,這個月便發生了可以記錄在區塊鏈史冊的Luna崩盤事件,臉打的那叫一個啪啪作響…任你七武器再強,我依然一劍破萬法!短短幾天.

1900/1/1 0:00:00當用戶體驗無法滿足市場采用的增長時,行業可能會面臨倒退的風險。美聯儲稱去年有12%的美國成年人使用加密貨幣。這實際上是個令人失望的消息.

1900/1/1 0:00:00原文標題:《ToAllDragonflyFoundersandFriends》這是我們今早發送給我們的投資組合公司創始人和合作伙伴的一封信.

1900/1/1 0:00:00DeFi數據 1.DeFi代幣總市值:501.59億美元 DeFi總市值數據來源:coingecko2.過去24小時去中心化交易所的交易量:196.

1900/1/1 0:00:00經過五年的發展,Polkadot平行鏈已經投入使用。在2022年第一季度結束時,13個平行鏈獲得了1.278億DOT的質押量(占總供應量的11%,價值29億美金).

1900/1/1 0:00:00一度躋身全球第三大穩定幣的TerraUSD在近日迅速崩盤了,此事不僅攪動了幣圈,還吸引到了美國財政部長耶倫的關注。5月10日的聽證會上,耶倫強調了穩定幣監管框架的必要性.

1900/1/1 0:00:00