BTC/HKD+0.47%

BTC/HKD+0.47% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD+1.1%

LTC/HKD+1.1% ADA/HKD-0.83%

ADA/HKD-0.83% SOL/HKD+2.08%

SOL/HKD+2.08% XRP/HKD-0.5%

XRP/HKD-0.5%

北京時間2022年7月17日,CertiK安全團隊監測到知名NFT平臺PremintNFT官網被入侵后于今日遭受黑客攻擊。導致了約37.5萬美元的損失。

漏洞分析

黑客將惡意JavaScript代碼上傳至項目官網https://premint.xyz,惡意代碼通過URL注入網站:https://s3-redwood-labs-premint-xyzcom/cdn.min.js?v=1658046560357,目前域名服務器不再存在,因此惡意文件不再可用。

SGS將在28個機場實施DocCerts區塊鏈管理解決方案:金色財經報道,沙特機場地勤服務提供商SGS將與區塊鏈公司IR4LAB合作,在沙特的28個機場實施DocCerts區塊鏈管理解決方案,適用于SGS提供地面服務的所有培訓相關數字文件和地面服務設備許可證。(Zawya)[2023/2/9 11:56:42]

該攻擊導致用戶在將他們的錢包連接到該網站時會被指示"全部批準",從而使得攻擊者可訪問錢包中的資產。

HaloDAO在Balancer V2上構建自定義AMM以促進非美元穩定幣掉期和流動性:9月4日消息,去中心化穩定幣市場HaloDAO是非美元穩定幣DeFi項目,它宣布已選擇與Balancer及其V2平臺集成,以促進基于非美元法定貨幣(如XSGD、THKD 和 EURS)的穩定幣掉期和收益生成。與Balancer V2集成允許HaloDAO創建自定義AMM綁定曲線以優化外匯掉期,也為HaloDAO帶頭的穩定幣的收益率產生和整體流動性帶來了益處。使用Balancer V2,可以使用非美元穩定幣和加密貨幣創建額外的貨幣對,如BTC/XSGD、ETH/TAUD等。(dailyhodl)[2021/9/4 23:00:32]

鏈上分析

DINA金角獸已通過CertiK審計 39小時漲幅5857%:據官方消息,DINA金角獸已通過CertiK審計,CertiK官網搜索“DINA”即可查詢。

據了解,DINA獨創根據流動池健康實行梯度手續費燃燒,集合DeFi+MeMe+FOMO玩法,于6月5日13:14分(UTC國際標準時間)上線流動性池,開盤價0.000004$,當前價0.00023428$,漲幅5857%,市值1099萬美金。

截止至發稿時,真實持倉地址3340人,流動池余額147.5萬USDT,FOMO獎金池余額12.43萬USDT。總供應量1000億枚,截止至發稿時已銷毀代幣數量531億枚,剩余流通量469億枚。Bscscan瀏覽器搜索“DINA”即可查詢。[2021/6/7 23:17:58]

有六個外部擁有賬戶(EOAs)與此次攻擊直接相關

Balancer Labs發起關于更新代幣白名單進程的提案投票:據官方消息,去中心化交易協議Balancer Labs發起關于更新BAL代幣流動性挖礦的代幣白名單進程提案,該提案將于北京時間8月16日零時進行投票,投票將持續24小時。決定投票權的快照區塊高度為10665000。Balancer Labs表示不需要從Balancer池中取出BAL代幣來進行投票。[2020/8/15]

0x28733...

0x0C979...

0x4eD07...

0x4499b...

0x99AeB...

0xAAb00...

根據CertiK的評估,此次攻擊開始于北京時間7月17日下午03:25,即為第一批被盜的NFT進入兩個黑客賬戶的時間——惡意代碼也許正是此時被上傳至項目官網的。

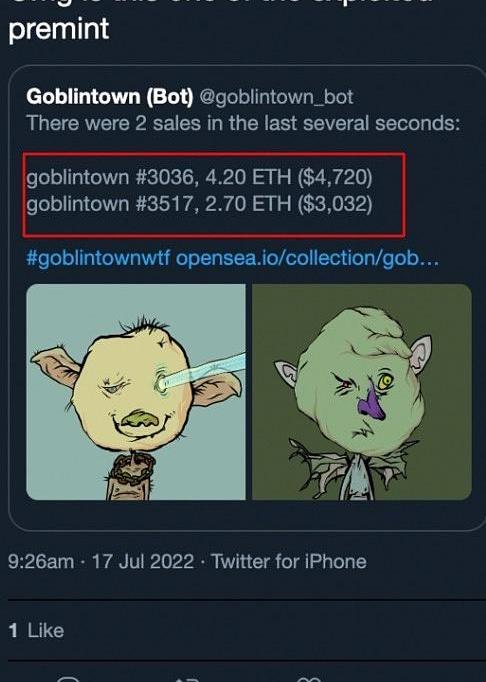

一位用戶聲稱2個GoblintownNFTs被盜

在OpenSea上搜索這兩個NFT,可以看到它們是如何交易的。同樣,也可以通過搜索找到竊取NFT的錢包——EOA0x0C979…

通過監測NFT的流動,我們發現該錢包完美符合Discord網絡釣魚攻擊的典型模式:大量資產流入,隨后被迅速拋售。該錢包的第一筆入賬交易來自0xAAb00F……,其也為0x28733……提供了資金。

重復上述檢測,可以確認0x28733……也參與了黑客攻擊。

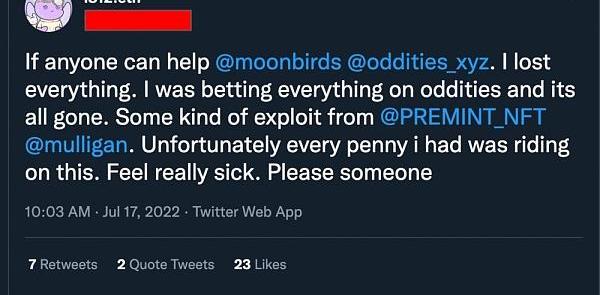

一名受害者發帖稱,他們的MoonbirdsOddities被盜

在Etherscan搜索用戶名稱,顯示MoonbirdNFT被交易至EOA0x28733……

該地址的流動模式與EOA0x0C979…相同——大量資產流入,隨后被迅速拋售。

這兩個錢包地址共計盜取了包括BAYC、Otherside、Globlintownm在內的314個NFT,

針對這次攻擊,Premint的推特賬戶發布了一個警告:不要簽署“全部批準”的交易,并指示那些懷疑自己被黑客攻擊的用戶如何聯系revoke.cash來取回他們的資產。

目前幸運的是其中兩個外部賬戶似乎已經被發現。受害者正在聯系revoke.cash以取回他們的資金。

資產去向

272ETH(價值約37萬美元)目前存儲于:https://etherscan.io/address/0x99aeb028e43f102c5776f6b652952be540826bf4。

其余2.68ETH存儲于:https://etherscan.io/address/0xaab00f612d7ded169e51cf0142d48ff560f281f3?

此次攻擊事件的部分黑客交易尚在等待處理中。

寫在最后

TheBoredApeYachtClubNFT(BAYC)網絡釣魚攻擊事件及NFT藝術家Beeple的Twitter賬戶被盜事件已充分說明了Web2.0在中心化問題上的脆弱性。

為了避免這種情況的發生,Web3.0項目應該始終圍繞中心化風險和單點故障建立去中心化措施——多重簽名、要求多個用戶在訪問特權賬戶時進行身份驗證,并在每次交互后撤銷特權。

Tags:CERNFTBALBALAGoCerberusRetroNFTsfootball幣合約Magic Balancer

北京時間7月22日消息,據報道,美國曼哈頓檢察官當地時間周四表示,加密貨幣交易所CoinbaseGlobal一名產品經理被控電信欺詐,涉案的還有另外兩人,這是美國歷史上第一起加密貨幣內幕交易案.

1900/1/1 0:00:007:00-12:00關鍵詞:Zipmex、Aera、穩定幣、加拿大養老基金1.雪崩Gün教授暗諷Polygon核心技術依賴收購,后者回應發展Web3為共同追求;2.Zipmex宣布暫停提款后.

1900/1/1 0:00:007月20日,巴比特主辦的“Web3.0數據分析與隱私安全”論壇在中國未來區塊鏈創新中心開啟。來自亞馬遜云科技、數美科技、ADVANCE.AI、NFT中國、純白矩陣、宇鏈科技、趣鏈科技、杭州國際數.

1900/1/1 0:00:00Web3社區的未來,將基于錢包 來自:mirror 作者:Mirror開發團隊0x9651 Web3內容平臺Mirror在7月27日宣布推出Web3訂閱服務.

1900/1/1 0:00:00可以在各種不同的組合中配置?NFT?合約和?Drop?方式,也完全有可能以各種方式混合不同的?Drop方式.

1900/1/1 0:00:00進化簡史 在以區塊鏈為代表的分布式技術推動下,從去中心化點對點賬本實驗到去中心化智能合約平臺,催生了無數的新型應用(Dapp),慢慢DeFi形成了數字世界里的“金融服務”.

1900/1/1 0:00:00