BTC/HKD-0.64%

BTC/HKD-0.64% ETH/HKD-1.23%

ETH/HKD-1.23% LTC/HKD-0.97%

LTC/HKD-0.97% ADA/HKD-1.51%

ADA/HKD-1.51% SOL/HKD-1.63%

SOL/HKD-1.63% XRP/HKD-2.29%

XRP/HKD-2.29%不要點擊不明鏈接,也不要在不明站點批準任何簽名請求。

據慢霧區情報,發現NFT釣魚網站如下:

釣魚網站1:https://c01.host/

釣魚網站2:https://acade.link/

我們先來分析釣魚網站1:

進入網站連接錢包后,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

慢霧:警惕Web3錢包WalletConnect釣魚風險:金色財經報道,慢霧安全團隊發現 Web3 錢包上關于 WalletConnect 使用不當可能存在被釣魚的安全風險問題。這個問題存在于使用移動端錢包 App 內置的 DApp Browser + WalletConnect 的場景下。

慢霧發現,部分 Web3 錢包在提供 WalletConnect 支持的時候,沒有對 WalletConnect 的交易彈窗要在哪個區域彈出進行限制,因此會在錢包的任意界面彈出簽名請求。[2023/4/17 14:08:53]

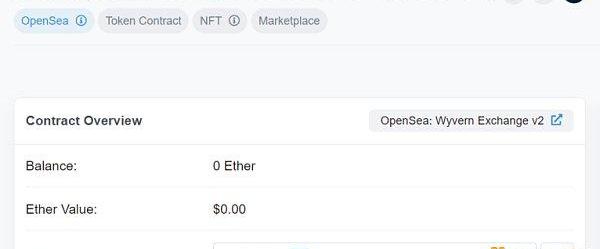

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢后顯示是OpenSeaV2合約地址。

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

大概能看出,這是欺騙用戶簽名NFT的銷售訂單,NFT是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過OpenSea購買用戶的NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能「買」走用戶的NFT。

慢霧:BTFinance被黑,策略池需防范相關風險:據慢霧區情報,智能DeFi收益聚合器BT.Finance遭受閃電貸攻擊。受影響的策略包括ETH、USDC和USDT。經慢霧安全團隊分析,本次攻擊手法與yearnfinance的DAI策略池被黑的手法基本一致。具體分析可參考慢霧關于yearnfinace被黑的技術分析。慢霧安全團隊提醒,近期對接CurveFinance做相關策略的機槍池頻繁遭受攻擊。相關已對接CurveFinance收益聚合器產品應注意排查使用的策略是否存在類似問題,必要時可以聯系慢霧安全團隊協助處理。[2021/2/9 19:19:41]

此外,簽名本身是為攻擊者存儲的,不能通過Revoke.Cash或Etherscan等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

動態 | 慢霧:巨鯨被盜2.6億元資產,或因Blockchain.info安全體系存在缺陷:針對加密巨鯨賬戶(zhoujianfu)被盜價值2.6億元的BTC和BCH,慢霧安全團隊目前得到的推測如下:該大戶私鑰自己可以控制,他在Reddit上發了BTC簽名,已驗證是對的,且猜測是使用了一款很知名的去中心化錢包服務,而且這種去中心化錢包居然還需要SIM卡認證,也就是說有用戶系統,可以開啟基于SIM卡的短信雙因素認證,猜測可能是Blockchain.info,因為它吻合這些特征,且歷史上慢霧安全團隊就收到幾起Blockchain.info用戶被盜幣的威脅情報,Blockchain.info的安全體系做得并不足夠好。目前慢霧正在積極跟進更多細節,包括與該大戶直接聯系以及盡力提供可能需求的幫助。[2020/2/22]

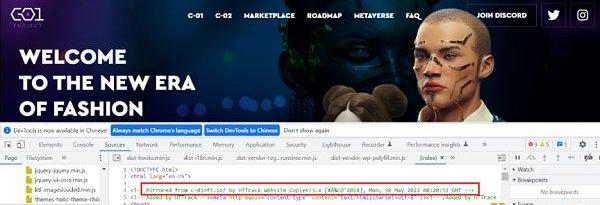

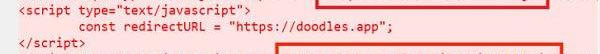

查看源代碼,發現這個釣魚網站直接使用HTTrack工具克隆c-01nft.io站點。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

查看此JS文件,又發現了一個釣魚站點?https://polarbears.in。

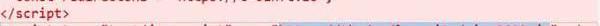

如出一轍,使用HTTrack復制了?https://polarbearsnft.com/,同樣地,只有一張靜態圖片擺設。

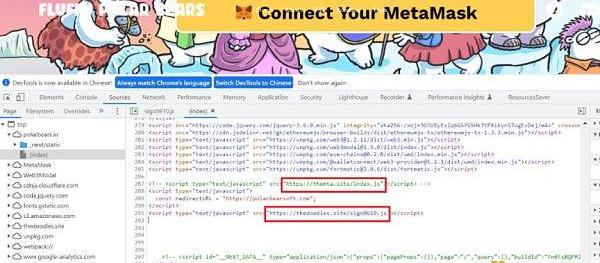

跟隨上圖的鏈接,我們來到?https://thedoodles.site,又是一個使用HTTrack的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點?https://themta.site,不過目前已無法打開。

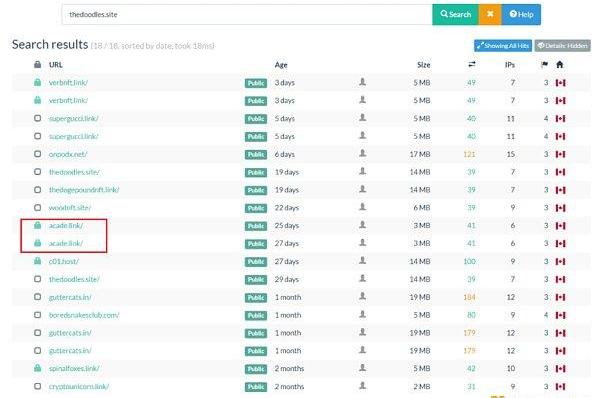

通過搜索,發現與釣魚站點thedoodles.site相關的18個結果。同時,釣魚網站2也在列表里,同一伙騙子互相Copy,廣泛撒網。

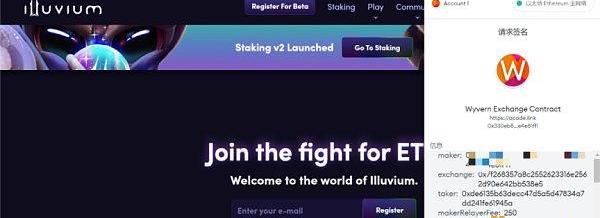

再來分析釣魚站點2:

同樣,點擊進去就直接彈出請求簽名的窗口:

且授權內容與釣魚站點1的一樣:

Maker:用戶地址

Exchange:OpenSeaV2合約

Taker:騙子合約地址

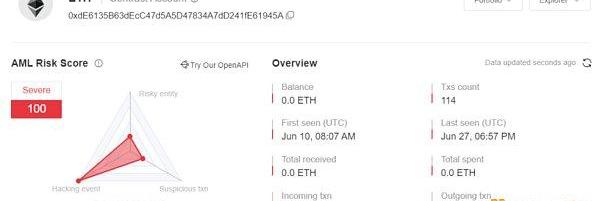

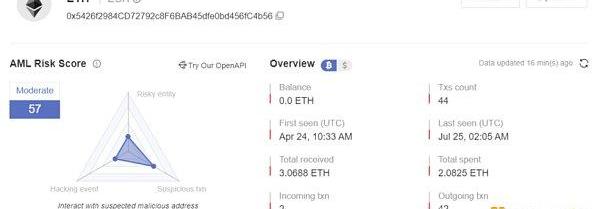

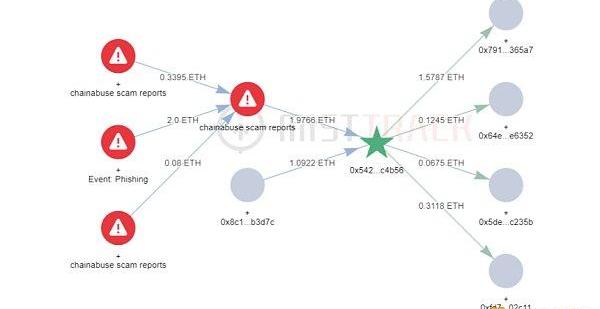

先分析騙子合約地址,可以看到這個合約地址已被MistTrack標記為高風險釣魚地址。

接著,我們使用MistTrack分析該合約的創建者地址:

發現該釣魚地址的初始資金來源于另一個被標記為釣魚的地址,再往上追溯,資金則來自另外三個釣魚地址。

總結

本文主要是說明了一種較為常見的NFT釣魚方式,即騙子能夠以0ETH購買你所有授權的NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT網站的URL。同時,不要點擊不明鏈接,也不要在不明站點批準任何簽名請求,定期檢查是否有與異常合約交互并及時撤銷授權。最后,做好隔離,資金不要放在同一個錢包里。

原文標題:《「零元購」NFT釣魚分析》

撰文:Lisa

來源:ForesightNews

簡而言之:以太坊是通過Rollups和數據可用性采樣來進行擴展的。但這是什么意思呢?首先,我要指出的是,以太坊的路線圖是不斷發展的,所以你現在讀到的任何東西可能都已經過時了.

1900/1/1 0:00:00斯坦福區塊鏈周偏向于開發者和生態發展,討論的主題集中于DeFi、公鏈、底層技術等。 撰文:金郁欣、宋嘉吉 上周,一年一度的斯坦福區塊鏈周落下了帷幕,與洛杉磯、紐約的Web3.0活動相比,灣區的學.

1900/1/1 0:00:00解讀馬修?鮑爾新書《元宇宙改變一切》,一覽元宇宙在教育、生活、娛樂、廣告和工業領域帶來的變革。原文標題:《元宇宙商業之父馬修·鮑爾:元宇宙如何改變教育、生活、娛樂、廣告和工業?》2021年,元宇.

1900/1/1 0:00:00何為0LNetwork 0L是一個社區驅動的Layer1公鏈開源項目。它沒有企業贊助商、風險投資、基金會,是一個完全中心化的社區。項目的決定也由社區成員投票做出。0L也是基于Move語言的程序.

1900/1/1 0:00:00點擊閱讀:2022年上半年Web3安全態勢深度研報在我們發布的《2022年上半年Web3安全態勢深度研報》中,我們已經從各個維度展示和分析了區塊鏈安全領域的總體態勢.

1900/1/1 0:00:00NFT分析領域在短時間內取得了長足的進步。?幾年前,這個行業還不存在,但現在有50多個項目構建了專門滿足NFT交易者需求的分析平臺。?以下是Bankless列出的8個具有代表性的NFT分析平臺.

1900/1/1 0:00:00