BTC/HKD-0.32%

BTC/HKD-0.32% ETH/HKD-1.15%

ETH/HKD-1.15% LTC/HKD-1.37%

LTC/HKD-1.37% ADA/HKD-3.1%

ADA/HKD-3.1% SOL/HKD-1.46%

SOL/HKD-1.46% XRP/HKD-1.2%

XRP/HKD-1.2%在這篇文章中,我們將簡要地解釋重入和跨函數重入之間的區別,以及圖靈不完備性如何能夠防止一些這樣的攻擊。

其中我們將提供一個跨函數重入利用的案例,該案例中Kadena區塊鏈使用的是編程語言Pact,但圖靈不完備性并未防止該惡意利用的發生。

事件簡介

Kadena區塊鏈旨在實現比其他L1鏈更高的可擴展性、安全性和可用性。其開發了一種新的語言用以編寫智能合約:Pact。

這種語言是人類可讀的,且易于形式化驗證,并具備可提高安全性的圖靈不完備性。

這里提到的圖靈不完備性意味著Pact無法做到圖靈完備編程語言所能做到的那些事——看起來好像是個劣勢,但其實智能合約編程,哪怕是最復雜的DeFi協議也很少會需要用到圖靈完備性。

圖靈不完備性最重要的一點是沒有無界遞歸。雖然這確實大大減少了攻擊面,但一些「經典」攻擊是無法被100%避免的,接下來我們就會講述跨函數重入的問題。

鯨魚0x73b4轉出了從The Sandbox Genesis收到的100萬枚SAND:金色財經報道,據Lookonchain監測,鯨魚0x73b4轉出了從The Sandbox Genesis收到的100萬枚SAND (約400萬美元),并在40分鐘前將500萬枚 SAND (約200萬美元) 存入Binance。[2023/6/29 22:07:24]

經典重入攻擊

重入攻擊是非常常見的安全問題。這個問題不僅很難被開發者發現,也很難被審計師審查出其會導致的所有潛在后果。

重入攻擊取決于函數在進行外部調用之前和之后執行的特定任務的順序。

如果一個合約調用了一個不受信任的外部合約,攻擊者可以讓它一次又一次地重復這個函數調用,形成一個遞歸調用。而如果重新輸入的函數執行重要的任務,那這可能就會導致災難性的后果。

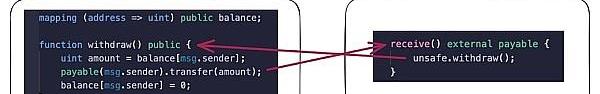

下方是一個簡化的例子。

數據:某巨鯨地址將價值473萬美元SSV轉入Binance:金色財經報道,據鏈上分析師余燼監測,曾于 552 天前從 Binance 提出 229,552 枚 SSV 的巨鯨,于 1 小時前將 20 萬枚 SSV(約 473 萬美元)轉入 Binance。余燼分析稱,552 天前該地址從 Binance 提出時,SSV 價格為 9.35 美元,如果該地址以 SSV 當前價格全部售出,將實現 286 萬美元的收益。目前,SSV 價格已由他剛轉入時的 24.9 美元下跌至 23.6 美元。[2023/5/6 14:47:17]

我們把易受攻擊的合約稱為unsafe合約,把惡意的合約稱為Attack合約。

1.攻擊者調用unsafe合約,以將資金轉移到Attack合約中。

2.收到調用之后,unsafe合約首先檢查攻擊者是否有資金,然后將資金轉移到Attack合約。

以太坊升級以來已有195萬枚ETH解除質押,凈提款約46萬枚ETH:金色財經報道,Token Unlock數據顯示,自以太坊上海升級完成以來,已有約195萬枚ETH解除質押,約150萬枚ETH新存入質押,凈提款約45.7萬枚ETH。此外,當前約45萬枚ETH處于待提款狀態。[2023/4/30 14:35:55]

3.收到資金后,Attack合約執行回退函數,在它能夠更新余額之前回調到不安全的合約,從而重新啟動該過程。

因為這種攻擊是通過無界遞歸調用進行的,所以如果語言不是圖靈完備的,攻擊就不可能進行。

跨函數重入

跨函數重入類似于經典的重入攻擊,除了重入的函數與進行外部調用的函數功能不同。這種重入攻擊通常更難被發現——因為在復雜的協議中,組合的可能性太多,無法手動測試每個可能的結果。

Moonbirds宣布Mythic Eggs將于4月17日啟動申領:金色財經報道,NFT項目Moonbirds在社交媒體宣布Mythic Eggs將于4月17日啟動申領,Mythic Eggs是Moonbirds即將推出PFP系列Moonbirds Mythics的一部分,代表了 Moonbirds 生態系統的第一次“官方”擴展,Mythic Eggs分為三類:石蛋、符文蛋和傳奇蛋。本文撰寫時,PROOF Collective Pass地板價降至12.5 ETH,而Moonbirds地板價則下跌至 3.2 ETH(分別比 3 月初下降了 -33% 和 -50%)。[2023/4/12 13:58:17]

這就引出了我們的概念證明:使用Pact語言進行簡單的跨函數重入攻擊。

Pact模塊中的簡單跨函數重入

正如我們在下方代碼片段中看到的,合約中的函數對另一個實現特定接口的合約進行外部調用。這允許重入一個設計好的攻擊合約。Pact中的功能是內置函數,可授予用戶權限來執行敏感任務。以下代碼僅供說明之用,并非取自真實案例合約。

今日恐慌與貪婪指數為26,恐慌程度與昨日持平:金色財經報道,今日恐慌與貪婪指數為26(昨日為26),恐慌程度與昨日持平,等級仍為恐慌。

注:恐慌指數閾值為0-100,包含指標:波動性(25%)+市場交易量(25%)+社交媒體熱度(15%)+市場調查(15%)+比特幣在整個市場中的比例(10%)+谷歌熱詞分析(10%)。[2023/1/11 11:05:49]

我們將使用的代碼例子包含三個部分:

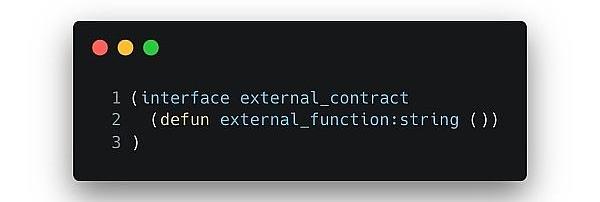

1.?合約接口

用以使主合約與一個惡意的外部模塊進行交互

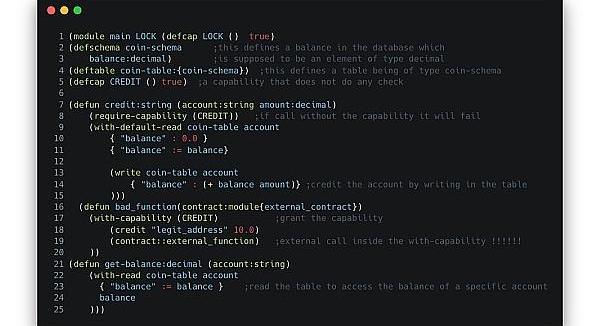

2.主要模塊

被攻擊的模擬示例合約

首先,數據庫被定義為一個表,其中字符串存儲在具有關聯十進制數的行中。

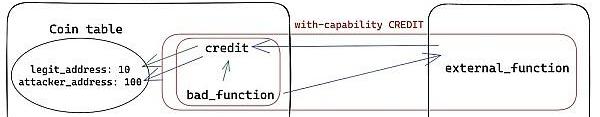

然后定義了一個能力:CREDIT。這個條件將是credit函數所需要的,但只被with_capability語句中的bad_function內部授予。這意味著直接調用credit會失敗。

現在,函數credit被定義如下:它增加了作為輸入的字符串的余額。如果該地址不在表中,它還會創建該條目。

最后,函數bad_function增加了legit_address的余額,但也執行了對符合之前定義的接口的合約的調用,該合約可以作為一個輸入參數提供。函數get-balance允許我們讀取該表格。

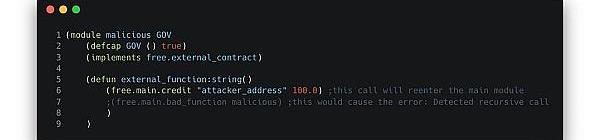

3.用于觸發重入的模塊:

重新進入主模塊,調用credit函數

大致流程如下:

a.以攻擊合約為參數調用bad_function

b.?CREDIT功能被授予

c.“legit_address”的余額增加了10

d.?調用惡意模塊的external_function:因為它仍然具有CREDIT功能,它可以重新進入合約并直接調用credit函數,給"attacker_address"一個100的余額。

之后,返回10,返回100。

重入成功。

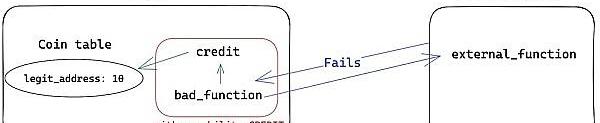

現在,如果我們不重入調用credit,而是嘗試重入再次調用bad_function,會發生什么?即使第一次調用credit成功,由于重入是在bad_function中,這將是一個遞歸調用且執行將會失敗。

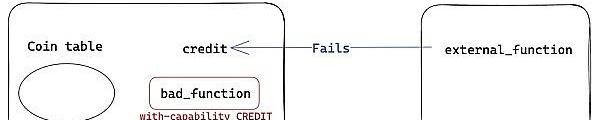

現在,如果我們嘗試直接調用external_function,這將不起作用,因為所需的功能CREDIT沒有被授予。

寫在最后

通過移除無界遞歸,圖靈不完備性可以防止一些重入攻擊的載體。

然而,由于跨函數重入可以在沒有遞歸調用的情況下進行,圖靈不完備性并不能阻止所有此類攻擊載體,因此用戶在與這種語言交互時不應該假設重入不會造成惡劣影響。

重入和跨函數重入是非常常見的安全問題,Web3.0領域也因此發生了一系列規模巨大的攻擊事件。

Pact作為一種智能合約編程語言,極具潛力。

它采取的方法與其他語言如Solidity或Haskell有些不同。Pact并不完全依靠圖靈不完備性來提高安全性;該語言被設計地更容易閱讀、理解和正式驗證。

然而,沒有哪種編程語言能對所有的攻擊載體免疫。因此開發者必須了解他們所使用的語言的獨特功能,并且在部署前對所有項目進行徹底審計。

目前,CertiK的審計及端到端解決方案已覆蓋目前市面上大部分生態系統,并支持幾乎所有主流編程語言,就區塊鏈平臺、數字資產交易平臺、智能合約的安全性等領域為各個生態鏈提供安全技術支持。

Tags:DITCredCREDITREDLiquidity NetworkNolian CreditsLBRY CreditsredFireAnts

金色財經報道,哈薩克斯坦參議院通過了一項法案,旨在監管該國的加密貨幣和相關活動。據當地媒體報道,隨著其他法律文件的頒布,新的《哈薩克斯坦共和國數字資產法》為在該國建立加密生態系統創造了條件.

1900/1/1 0:00:00AI的炒作已經醉生夢死,在情緒的持續持續推進下,獲利盤巨大,籌碼斷層嚴重,高位滯脹。AGIX昨日大幅回落,A股漢王科技今日低開,宣告AI行情告一段落.

1900/1/1 0:00:00金色財經報道,MNT-Halan是一家為埃及無銀行賬戶人口服務的金融科技公司,2月1日宣布,它已通過債務和股權融資籌集了近3.4億美元.

1900/1/1 0:00:00文/金色財經0xnative2023年2月10日,美國證監會SEC宣布,加密交易所Kraken將“立即”結束向美國客戶提供的加密質押服務,并將向SEC支付3000萬美元罰款.

1900/1/1 0:00:0012:00-21:00關鍵詞:英國、Nexus、Voyager、Tether1.英國制定計劃監管加密貨幣并保護消費者;2.游戲內容創作者平臺Nexus完成1000萬美元融資;3.

1900/1/1 0:00:007:00-12:00關鍵詞:AmberGroup、Damus、Uniswap、韓國STO1.OKX錢包地址過去24小時流入約5996枚ETH;2.AmberGroup地址近十日內從幣安轉出11.

1900/1/1 0:00:00