BTC/HKD+0.54%

BTC/HKD+0.54% ETH/HKD+0.7%

ETH/HKD+0.7% LTC/HKD+0.15%

LTC/HKD+0.15% ADA/HKD+0.52%

ADA/HKD+0.52% SOL/HKD+1.52%

SOL/HKD+1.52% XRP/HKD+0.44%

XRP/HKD+0.44%2023年3月13日,據區塊鏈安全審計公司Beosin旗下BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,DeFi借貸協議EulerFinance遭到攻擊,損失約1.97億美元。

我們已于昨晚將簡析分享出來:1.97億美元大劫案如何發生?Beosin關于EulerFinance事件的簡析

今天,我們再次將事件復盤,帶大家了解本次事件的來龍去脈。

首先我們需要知道本次事件的“受害者”EulerFinance是誰?

根據相關資料,早在2020年6月,Euler便榮獲了由EncodeClub舉辦的Spark高校黑客馬拉松在線競賽的第一名。

Euler最初是一個建立于Aave、Compound等借貸協議基礎之上的協議,它允許用戶為任何ERC-20Token創建自己的借貸市場,同時還提供Reactive利率模型以減少治理干預。

據了解,其能夠實現為長尾市場資產提供借貸功能的最主要原因是,Euler引入了時間加權平均價格這一被UniswapV3所使用的構建塊。

2021年8月,Euler獲得由Paradigm領投800萬美元的A輪融資,其他參投方包含Lemniscap及來自區塊鏈知名項目的個人投資者。

在官網上,Euler也展示著他們擁有6家安全公司審計,均未發現關鍵漏洞,那他們這次是如何被本次這位攻擊者打穿防線的呢?

萬卉復盤Yam事件:反饋周期將是未來線上治理的關鍵參數:8月13日消息,Primitive Ventures創始合伙人萬卉在微博復盤Yam事件,她提到反饋周期將是未來線上治理的關鍵參數,此外,項目方不應通過軟性賄賂影響博弈結構。萬卉還表示,在溝通過程中沒有把復雜的信息做到社區可以消化的轉述(這個確實很難,但是未來的社區治理要吸取經驗教訓),并且合約寫死的時間線過于緊湊,導致出事沒有足夠的協調時間,這個當年在312的時候MAKER拍賣也發生過,當時也是時間太緊張導致流拍。這個反饋周期是未來線上治理一個很關鍵的參數,不能太短,也不能太長。

在號召投票的時候,不應該通過“軟性賄賂”來影響博弈結果。譬如為了獲取足夠的票倉,來進行投票獎勵。這個會影響理性的判斷,特別是對于信息有限的社區成員,可能會帶來負外部性。[2020/8/13]

接下來,我們看一下黑客是如何操作的,以其中一筆交易為例:

攻擊事件相關信息

項目地址:

0x27182842e098f60e3d576794a5bffb0777e025d3

攻擊交易:

https://etherscan.io/tx/0xc310a0affe2169d1f6feec1c63dbc7f7c62a887fa48795d327d4d2da2d6b111d

主力復盤:暴跌前24小時火幣主力賣出1.1億美元:AICoin PRO版K線主力大單統計顯示:8月1日13:45-8月2日12:15,火幣BTC季度合約主力大單委托頻繁出現并成交。其中,一共成交了110筆,共計1.1億美元大額委托賣單;成交了76筆,共5155萬美元大額委托買單,成交差-5846.7萬美元。[2020/8/3]

https://etherscan.io/tx/0x47ac3527d02e6b9631c77fad1cdee7bfa77a8a7bfd4880dccbda5146ace4088f

https://etherscan.io/tx/0x71a908be0bef6174bccc3d493becdfd28395d78898e355d451cb52f7bac38617

https://etherscan.io/tx/0x62bd3d31a7b75c098ccf28bc4d4af8c4a191b4b9e451fab4232258079e8b18c4

https://etherscan.io/tx/0x465a6780145f1efe3ab52f94c006065575712d2003d83d85481f3d110ed131d9

https://etherscan.io/tx/0x3097830e9921e4063d334acb82f6a79374f76f0b1a8f857e89b89bc58df1f311

主力大單復盤:拉升前BitMEX主力平空5193萬美元:AICoin PRO版K線主力大單跟蹤顯示:昨天13:00~今天01:00,BitMEX XBT永續合約主力大單成交頻繁,一共成交了40筆,5193.65萬大額委托買單。AI-PD-持倉差值在這一過程中為較高紅柱,即持倉減少明顯,因此可判斷大部分為買入平空。[2020/7/23]

攻擊者地址:

0x5f259d0b76665c337c6104145894f4d1d2758b8c

0xb2698c2d99ad2c302a95a8db26b08d17a77cedd4

攻擊過程復盤

1.攻擊者利用閃電貸借出了3000萬DAI,并創建了兩個攻擊合約。其中,0x583是借貸合約,0xA03是清算合約。攻擊者將3000萬DAI轉入借貸合約。

2.攻擊者質押了2000萬DAI,獲得了19,568,124個eDAI的抵押。

主力數據復盤:主力高位做空獲利近20%:AICoin昨日曾報道,OKEx BTC季度合約、火幣BTC季度合約和BitMEX XBT等在9900美元附近均有較大額委托賣單成交,并伴隨持倉增長,可判斷為主力開空。

主力開空后不久,市場經歷了兩輪下跌。第一輪下跌在9日15:20前后,由幣安BTC現貨主力主動賣出1251BTC,滑點高達109美元,測試到市場深度不足,主力做空信念增強。

第二輪下跌在今晨8時,BitMEX XBT永續合約主力主動賣出1.19億張,輕松完成一輪一千多美元收益的掠殺。 可見,此輪主力做空獲利超過20%。[2020/5/10]

3.攻擊者接著調用mint函數利用這19,568,124個eDAI借貸195,681,243個eDAI和200,000,000個dDAI(債務資產)。

4.攻擊者接著將剩余的1000萬DAI使用repay函數進行了質押,再次利用mint函數借貸了195,681,243個eDAI和200,000,000個dDAI。

主力數據復盤:主力此輪拉盤始于9500美元:AICoin PRO版K線主力數據指標顯示:

昨晚21:00-21:30間,火幣BTC現貨共有20筆,共計1999.87BTC主動買入大單成交,買入均價9485.79美元。

昨晚22:00-22:30間,OKEx BTC現貨共計有9筆,掛單量4563.12BTC的大額委托買單出現,最終成交2232.75BTC,買入均價9507.3美元。

今晨01:15-05:00,Bitstamp BTC現貨共計有2筆,掛買量為850.58BTC的大額委托買單出現,最終成交798BTC,買入均價9736.05美元。

可見,此輪主力拉升始于火幣、OKEx等有大量國內用戶平臺,價格在9500美元附近,此位置正是市場普遍認為的壓力位。Bitstamp凌晨跟上。?[2020/5/8]

5.攻擊者后續進行了donateToReserves操作,將一億個eDAI進行了銷毀,使得eDAI小于了dDAI,滿足了清算條件。

6.清算合約對借貸合約進行了清算。

7.攻擊者將Euler合約中的3890萬DAI提取出來,并將3000萬個DAI歸還給了AAVE。最終獲利約890萬DAI。

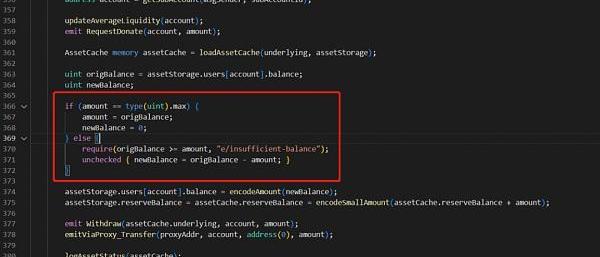

漏洞分析

在本次攻擊中,Etoken合約的donateToReserves函數未對用戶實際持有的代幣數量和捐贈之后用戶的賬本的健康狀態進行檢查,導致攻擊者可以捐贈1億個eDAI。捐贈之后,用戶的賬本健康狀態符合清算條件,導致借貸合約被清算。借貸合約會將eDAI和dDAI轉移到清算合約,然后進行清算。由于壞賬額度異常巨大,清算合約會應用最大折扣進行清算,導致清算合約清算后之后有310.93M個eDAI和259.31M個dDAI。此時,用戶已恢復健康,可以提取資金,可提取的金額是eDAI和dDAI的差值。但由于池子中僅有3890萬DAI,因此只有該金額可以被提取。總體而言,攻擊的根本原因在于Etoken合約未對用戶實際持有的代幣數量和捐贈之后用戶的賬本的健康狀態進行正確的檢查,這為攻擊者提供了機會。

資金流向

截至發稿前,8080.98個ETH存放在0xb2698c2d99ad2c302a95a8db26b08d17a77cedd4地址中。

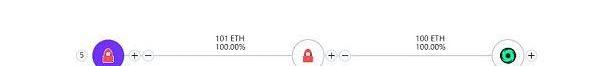

我們繼續用BeosinKYT虛擬資產反洗錢合規和分析平臺發現,88,651.70個ETH和43063733.27個DAI存放在0xb66cd966670d962C227B3EABA30a872DbFb995db地址中。

只有少部分轉移到TornadoCash。

Beosin安全團隊統計發現本次事件被盜資金約為34,224,863.42個USDC和849.14個WBTC和85818.26個stETH和8,877,507.35個DAI。BeosinKYT將持續對被盜資金進行監控。

擴展閱讀:BeosinKYT,一個滿足您所有AML需求的“鏈上專家”

受Euler影響的協議有哪些?

在攻擊事件發生后,據0xScopeProtocol監測,部分項目及巨鯨地址在EulerFinance被攻擊事件中遭到了波及,其中AngleProtocol在Euler中有1760萬美元USDC;IdleDAO在Euler中有460萬美元USDC;SwissBorg在Euler中存入了6357枚以太坊和170萬枚USDT,攻擊事件發生后,SwissBorg迅速借出了4752枚cbETH以減少損失,但仍滯留了約426萬美元資產;0x28a5開頭巨鯨地址與czsamsun.eth分別在協議中滯留了400萬美元和274萬美元資產。

緊接著,固定利率借貸協議YieldProtocol在官網上表示,由于EulerFinance安全事件影響,將在完全評估事件影響之前暫停在以太坊上通過UI與YieldProtocol的交互。

收益聚合器Yearn發推表示,雖然沒有直接暴露于Euler被攻擊事件,但一些Yearn金庫間接暴露于黑客攻擊。

3月14日,DeFi協議IdleFinance發推稱,經過調查,EulerFinance事件對協議YieldTranches策略的敞口涉及約535萬美元穩定幣及320枚ETH,BestYield策略的敞口涉及480萬美元穩定幣和313枚ETH。此外IdleFinance強調實際影響將取決于Euler團隊采取的行動和可能采取的緩解措施,以上數字并非實際回撤,而是鎖定在Euler的實際數字。

可見本次攻擊事件帶來的影響依然還在持續。

本次事件帶給我們哪些啟示?

針對本次事件,Beosin安全團隊建議:1.在開發智能合約時,應注意后續新增功能是否對前面邏輯造成影響。2.在開發智能合約時,應注意對資產的檢查。3.項目上線前,建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

由本次事件,可以看到2023年全球Web3安全形勢依然嚴峻,要真正程度上抑制黑客的猖獗活動,需要整個行業做出多方努力。

項目方做好自身安全防護非常重要,不管是合約安全,還是團隊運營安全等,有一個薄弱的領域都可能讓項目方造成巨大損失。對于項目方來說,需要一個解決方案能兼顧各方面的安全問題。

上周二,OpenAI官宣GPT-4引起軒然大波,比其廣受歡迎的前身GPT-3.5更可靠、更具創意。GPT-4是一個大型多模態模型,能接受圖像和文本輸入,再輸出正確的文本回復.

1900/1/1 0:00:001.金色觀察|Nansen:Arbitrum空投鏈上分發模型詳解Arbitrum空投鏈上分發發模型依賴于Nansen鏈上數據和標簽,根據錢包的鏈上歷史活動為其分配資格積分.

1900/1/1 0:00:001.灰度:Silvergate、SVB、Signature是如何倒下的美聯儲還會加息嗎上周末有三家美國銀行關閉,恐慌蔓延,導致了加密貨幣價格的暫時下跌.

1900/1/1 0:00:00前言:加密貨幣在離婚案件中的分割受到更多的關注,在中國由于加密貨幣不受法律保護,因此以下這一案例更具典型性與特殊性.

1900/1/1 0:00:00撰寫:blocmates隨著四月份的到來,故事遠未結束,在前四天里,就已經出現了許多驚人的事件。三月份真是一場瘋狂的旅程.

1900/1/1 0:00:00投資者期望值逐漸增高,Web3公司將不得不全力以赴實現更高增長。Web3市場逐漸升溫,最明顯的變化是逐漸攀升的資金正不斷涌入該領域.

1900/1/1 0:00:00