BTC/HKD+0.11%

BTC/HKD+0.11% ETH/HKD-0.03%

ETH/HKD-0.03% LTC/HKD+0.27%

LTC/HKD+0.27% ADA/HKD+0.39%

ADA/HKD+0.39% SOL/HKD+0.61%

SOL/HKD+0.61% XRP/HKD+0.08%

XRP/HKD+0.08%背景

最近幾周ScamSniffer陸續收到多個用戶被搜索廣告釣魚的案例,他們都無一不例外錯點了Google的搜索廣告從而進入到惡意網站,并在使用中過程簽署了惡意簽名,最終導致錢包里的資產丟失。

惡意廣告

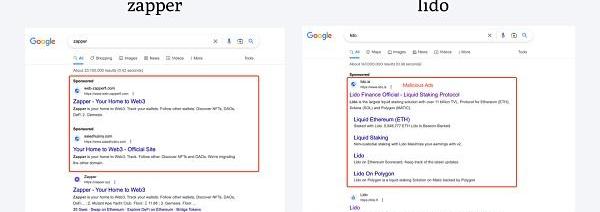

通過搜索一些受害者使用的關鍵詞可以發現很多惡意廣告排在前面,大部分用戶可能對搜索廣告沒有概念就直接打開第一個了,然而這些都是假冒的惡意網站。

定向品牌

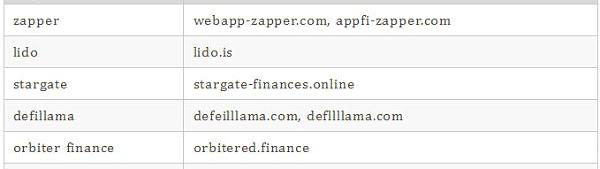

通過分析了部分關鍵詞,我們定位到了一些惡意的廣告和網站,如Zapper,Lido,Stargate,Defillama等。

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

惡意網站

南非金融市場行為監管局:警告公眾對幣安加強警惕:南非金融市場行為監管局(FSCA):警告公眾對交易平臺幣安加強警惕。(金十)[2021/9/3 22:58:08]

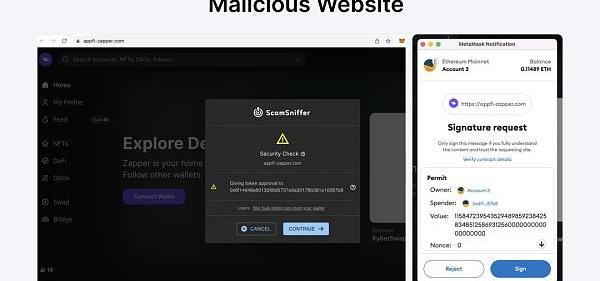

打開一個Zapper的惡意廣告,可以看到他試圖利用Permit簽名獲取我的$SUDO的授權。如果你安裝了ScamSniffer的插件,你會得到實時的風險提醒。

目前很多錢包對于這類簽名還沒有明確的風險提示,普通用戶很可能以為是普通的登陸簽名,順手就簽了。關于更多Permit的歷史可以看看這篇文章。

惡意廣告主

聲音 | 半月談:區塊鏈受青睞同時 要警惕“韭菜收割者”卷土重來:半月談刊發文章《區塊鏈受青睞同時,要警惕“韭菜收割者”卷土重來》,文章評論稱,區塊鏈的核心技術在于貿易金融以及公共服務等領域的應用。被許多“韭菜收割者”吹得天花亂墜的比特幣等數千種數字貨幣,只是區塊鏈的初級應用,因為過度炒作已經淪為技術“泡沫”,投資這些數字貨幣無異于賭博。事實上,作為一種技術手段,區塊鏈本身并不能創造財富。只有將區塊鏈技術與各行各業相結合,通過區塊鏈的創新應用改進生產生活,才有可能激發財富創造的活力。[2019/11/24]

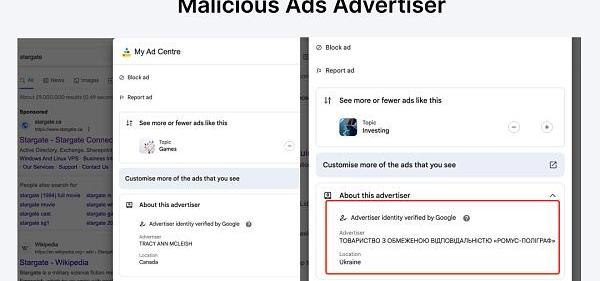

通過分析這些惡意廣告信息,我們發現這些惡意廣告來自這些廣告主的投放:

來自烏克蘭的ТОВАРИСТВОЗОБМЕЖЕНОЮВ?ДПОВ?ДА-ЛЬН?СТЮ?РОМУС-ПОЛ?ГРАФ?

來自加拿大的TRACYANNMCLEISH

公告 | Fomo3D提醒用戶警惕詐騙網站:據Fomo3D官網公告稱:JUST團隊并未發布Fomo3D的簡短版本,現在有部分犯罪分子嘗試通過詐騙網站騙取以太幣。請大家共同維護社區環境。此外,Fomo3D獎池中的以太幣數量是正常的,目前為21568.0633以太幣。[2018/7/25]

繞過審核

通過分析這些惡意廣告,我們發現了一些有意思的用于繞過廣告審核的情況。

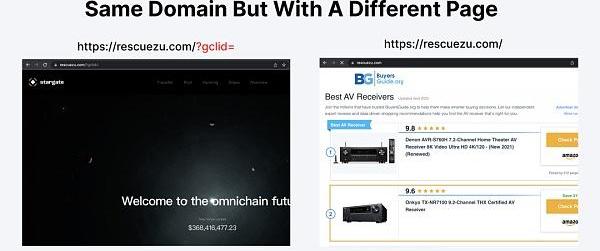

參數區分

比如同樣的域名:

gclid參數訪問就展示惡意網站

不帶就是賣AV接收器的正常頁面

gclid是Google廣告用于追蹤點擊的參數,如果你點擊Google的搜索廣告結果,鏈接會追加上gclid。基于此就可以區分不同用戶來源展示不一樣的頁面。而谷歌在投放前審核階段看到的可能是正常的網頁,這樣一來就繞過了谷歌的廣告審核。

警惕!Telegram進行ICO或為虛假消息:今日有人在各大社區進行Telegram代幣私募,據悉,該代幣Gram總量為1000億,其中400億進行ICO。Telegram的CEO Pavel Durov在推特發文,稱所有消息會發布在官網telegram.org上。目前官網還未披露任何有關ICO消息,但據網友爆料,此次ICO有可能為虛假消息。[2017/12/26]

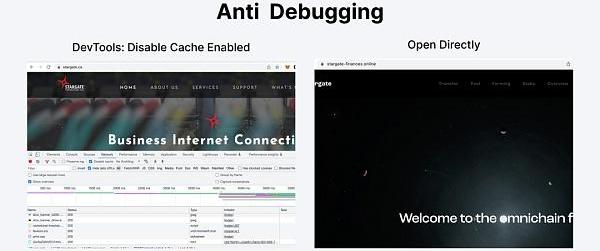

防止調試

同樣有些惡意廣告還存在反調試:

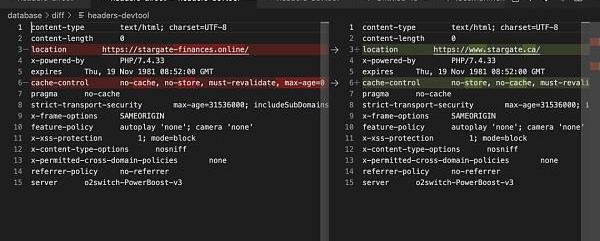

開發者工具:禁用緩存開啟→跳轉到正常網站

直接打開→跳轉到惡意網站

對比分析我們發現他們是通過請求頭cache-control的差異來跳轉到不一樣的連接,在開發者工具開啟DisableCache后會導致請求頭有細微差異。除了開發者工具外,一些爬蟲可能也會開啟這個頭保證抓取到最新的內容,這樣一來就又是一種可以繞過一些Google的廣告機器審核的策略。

這些繞過的技巧也解釋了我們的看到的現象,這些鋪天蓋地的惡意廣告是通過一些技術手段和偽裝,成功欺騙了Google廣告的審核,導致這些廣告最終被用戶看到,從而造成了嚴重的損失。

那么對于GoogleAds有什么改進辦法?

接入Web3Focus的惡意網站檢測引擎。

持續監控投放前和投放后整個生命周期中的落地頁情況,及時發現中間動態切換或通過參數跳轉欺騙這種情況的發生。

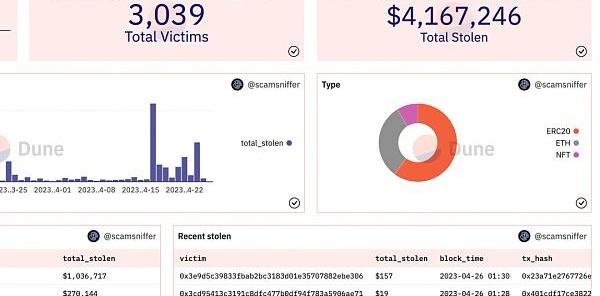

被盜預估

為了分析潛在的規模,我們從ScamSniffer的數據庫里找到了一些和這些惡意廣告網站關聯的鏈上地址。通過這些地址分析鏈上數據發現,一共大約$4.16m被盜,3k個受害者。大部分被盜發生在近期一個月左右。

數據詳情:https://dune.com/scamsniffer/google-search-ads-phishing-stats

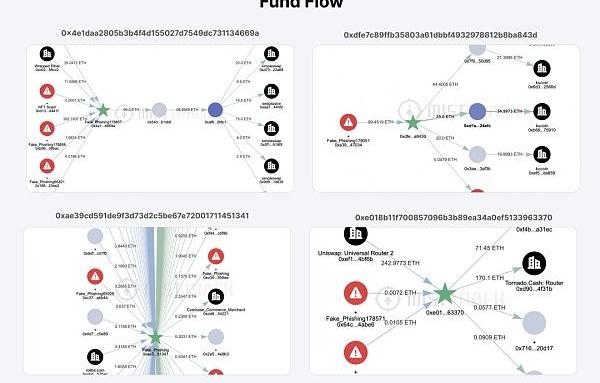

資金流向

通過分析幾個比較大的資金歸集地址,有些存進了SimpleSwap,Tornado.Cash。有些直接進了KuCoin,Binance等。

幾個較大的資金歸集地址:

0xe018b11f700857096b3b89ea34a0ef51339633700xdfe7c89ffb35803a61dbbf4932978812b8ba843d0x4e1daa2805b3b4f4d155027d7549dc731134669a0xe567e10d266bb0110b88b2e01ab06b60f7a143f30xae39cd591de9f3d73d2c5be67e72001711451341

廣告投入估算

根據一些廣告分析平臺,我們能了解到這些關鍵詞的單次點擊均價在1-2左右。

鏈上受害者地址數量大約在3000,如果所有受害者都是通過搜索廣告點擊進來的,按40%的轉化率來算,那么點進來的用戶數大約在7500。

基于此我們根據CPC大致可以估算出廣告的投放成本可能最多在$15k左右。那么可以估算ROI大概在276%=414/15

總結

通過分析我們可以發現大部分的釣魚廣告的投放成本極低。而之所以我們能看到這些惡意廣告很大程度是因為這些廣告通過一些技術手段和偽裝,成功欺騙了Google廣告的審核,導致這些廣告最終被消費者看到,繼而對用戶造成了嚴重的損害。

希望各位用戶在使用搜索引擎的時候多加防范,主動屏蔽廣告區域的內容。同時也希望Google廣告加強對Web3惡意廣告的審查,保護用戶!

本文為香港Web3嘉年華速記 編譯:吳說區塊鏈 神魚:Cobo聯合創始人兼CEOColinWu:吳說區塊鏈創始人ColinWu:因為有很多圈外讀者,麻煩神魚還是簡單自我介紹一下.

1900/1/1 0:00:00原文:《從金融中心到web3中心,香港的加密敘事能走多遠?》 作者:一爾 出品:奔跑財經 近日,香港web3嘉年華開啟,香港又一次吸引了全球行業的目光.

1900/1/1 0:00:00頭條 Arkham:已修復與比特幣警報相關漏洞,市場劇烈波動與警報無關Odaily星球日報訊DBNEWSWIRE?發推稱.

1900/1/1 0:00:00一位加密貨幣市場長期參與人士表示,比特幣依然有望在下一個獎勵減半周期再創新高,多則沖上20萬美元,少則攀抵18萬美元.

1900/1/1 0:00:00新興產業的立法速度正不斷加快,在多國政府注意到ChatGPT風險時,生成式人工智能產業也在國內迎來首份監管文件.

1900/1/1 0:00:00本文來自香港?Web3?嘉年華速記JeffreyHu:我是JeffreyHu,來自HashKeyCapital討論的話題是比特幣新興技術,因為現在有非常多的比特幣新熱點出來.

1900/1/1 0:00:00