BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD+0.01%

ETH/HKD+0.01% LTC/HKD+0.82%

LTC/HKD+0.82% ADA/HKD+1.09%

ADA/HKD+1.09% SOL/HKD+0.91%

SOL/HKD+0.91% XRP/HKD+2.4%

XRP/HKD+2.4%2021年02月05日,鏈上機槍池YearnFinance的DAI策略池遭受攻擊。

攻擊者連續發動了11次攻擊,每次攻擊的收益在十幾萬美元到三十幾萬美元不等,累計獲益約二百余萬美元,造成Yearn損失近一千萬美元。

烤仔分析了其中一筆攻擊交易的轉賬細節,來看看這期間的賬單流轉。

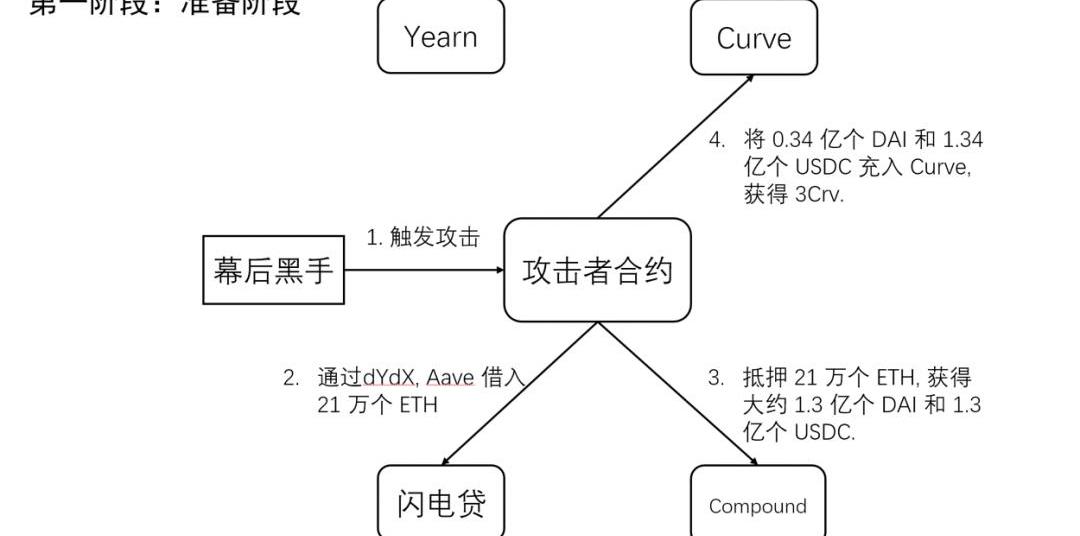

在這個攻擊中,攻擊者首先從閃電貸合約dYdX和AAVE獲取了約20萬個ETH,價值三億美元。然后將大部分存入了Curve池。

行情 | BTC 1小時下跌超1%:據Binance數據顯示,下跌: BTC 現報價3897.22美元,1小時變化超過$41.70,波動較大,請做好風險控制[2018/12/23]

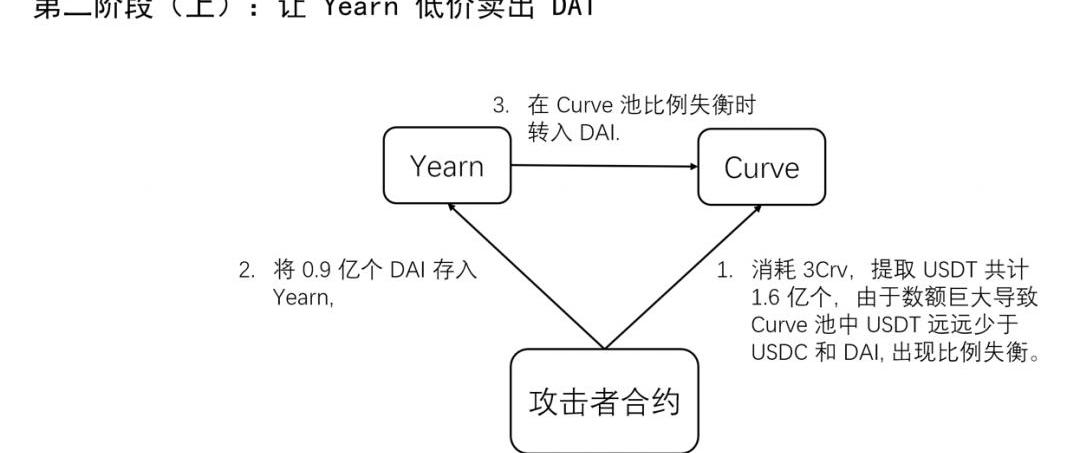

然后,攻擊者從Curve池取出大量USDT,導致Curve池中的USDT數量顯著下降,Curve池出現“價格異常”,DAI和USDC變得廉價。

行情 | EOS 1小時跌幅超過2.50%:據Bitfinex數據顯示,EOS 1小時內跌幅超過2.50%,現報價6.14美元,價格波動較大,請密切關注行情走勢,注意風險控制。[2018/9/22]

此時,攻擊者讓Yearn向Curve充入大量DAI.

行情 | EOS 1小時漲幅超過1.00%:據Bitfinex數據顯示,EOS 1小時內漲幅超過1.00%,現報價5.11美元[2018/8/13]

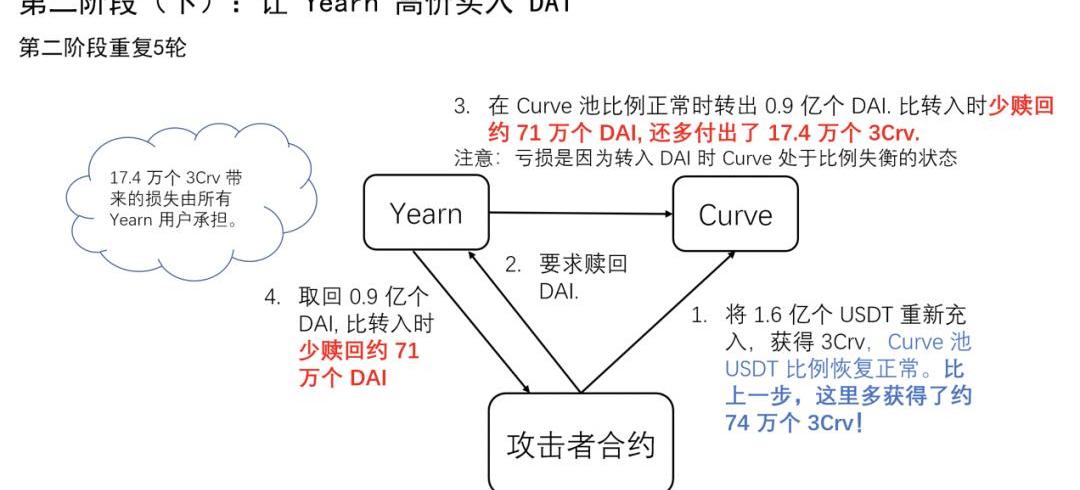

之后,攻擊者將大量USDT放回Curve池,價格恢復正常。此時,攻擊者再讓Yearn贖回DAI。

由于Yearn在DAI的最低點充入了大量的DAI,蒙受了損失。根據Yearn的內部機制,這些損失由所有人均攤。而放回USDT的攻擊者,則是這些損失的受益者。

此時,攻擊者損失了DAI,但獲得了3Crv,而且,有一部分損失是被所有Yearn用戶平分了。

重復這個過程,攻擊者獲得了大量的3Crv。

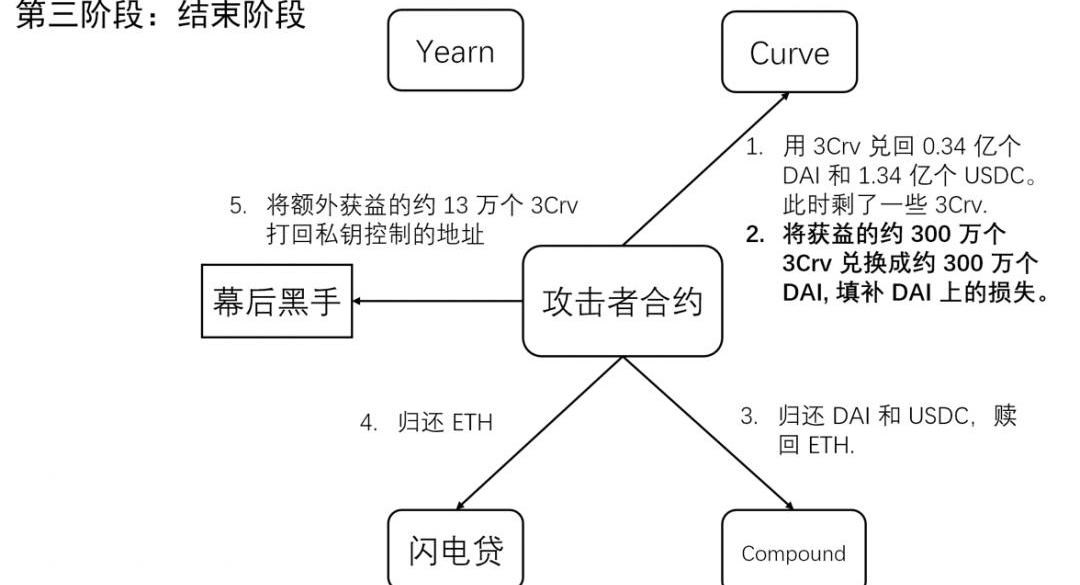

最后,攻擊者用收益的3Crv填補DAI上的損失,最后可以結余幾十萬美元到三十萬美元。

攻擊者地址參見:https://etherscan.io/address/0x14ec0cd2acee4ce37260b925f74648127a889a28

推特賬號@CryptoBull2020凌晨發文稱:美國東部時間2月1日星期一上午8點30分,有6萬人計劃購買并持有XRP;該群組已有6萬人,在過去90分鐘內新增了1萬名成員.

1900/1/1 0:00:00關注公眾號,回復進行獲取數據:以太坊網絡2022年總交易量較比特幣網絡高出338%:金色財經報道,根據納斯達克和Ycharts的數據.

1900/1/1 0:00:00作者:NESTFANS.知魚,來源:NEST愛好者引言:對去中心化的訴求,極客主義者們將之寄希望于互聯網,互聯網寡頭成為數據的核心壟斷力量,而區塊鏈的世界又將繼續對此解構.

1900/1/1 0:00:00近期以來,波卡成為了幣圈的熱門,除了幣價上漲之外,來自波卡和kusama的插槽炒作也是吸引了很多人的眼球,并且波卡的市值也不斷的上升,大有取代usdt,趕超以太坊之勢.

1900/1/1 0:00:002月26日14:00,以太坊貓牧人將組織召開社區電話會議,討論EIP-1559的實施。會議的主要參與者包括:來自以太坊社區的EIP擁護者研究人員,開發人員和礦工.

1900/1/1 0:00:00?加密資產「巨鯨」灰度的一舉一動都引人關注,在它即將上新LINK、XTZ、MANA、FIL、LPT以及BAT信托產品的消息傳出后,這6種資產迎來一波上漲.

1900/1/1 0:00:00