BTC/HKD+1.07%

BTC/HKD+1.07% ETH/HKD+0.56%

ETH/HKD+0.56% LTC/HKD+1.91%

LTC/HKD+1.91% ADA/HKD+2.69%

ADA/HKD+2.69% SOL/HKD+1.65%

SOL/HKD+1.65% XRP/HKD+4.72%

XRP/HKD+4.72%八、一次性簽名方案

一次性簽名方案是由三種算法組成的:一種用于生成一次性密鑰對,一種用于計算一次性簽名,還有一種用于簽名驗證。一個OTS方案的實例有一個特定的密鑰對,其中P是公鑰,S是私鑰。

OTS方案和Merkle樹都使用哈希函數。一個重要問題是,同一哈希函數是否可以安全地用于這兩種結構。事實上,通過在每個哈希中包括一點額外的數據,我們基本上可以把一個散列函數當作許多不同的散列函數。換句話說,如果我們使用SHA-256來生成OTS實例,我們仍然可以安全地使用SHA-256來構建Merkle樹。

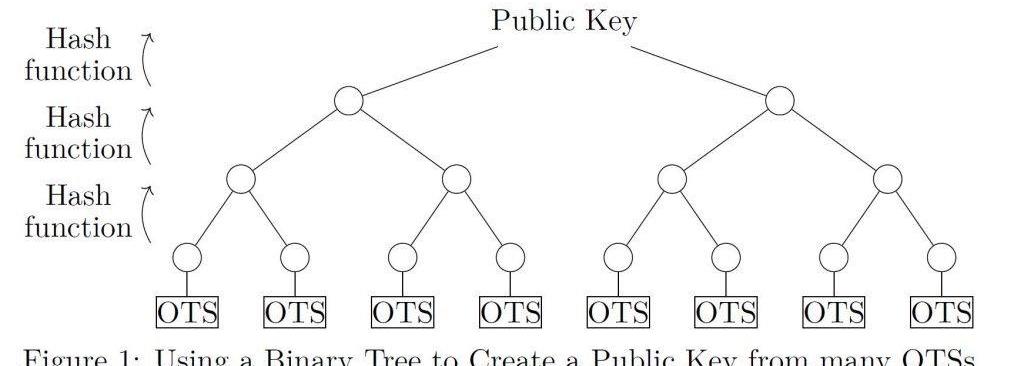

多次或完整,基于哈希的簽名方案使用哈希樹來有效地結合OTS方案的許多實例。

九、基于哈希的密碼學是如何工作的?

我們現在將討論Merkle如何使用二進制樹-如圖1所示的二進制樹-結合許多個OTS來創建一個基于哈希的多次簽名方案的公鑰。雖然從這些OTS中構建樹的初始步驟與許多其他抗量子的構建相比通常很慢,但簽名卻很快。

歐易OKEx將于3月18日推出DeFi系列科普視頻:據歐易OKEx官方消息顯示,歐易OKEx將正式推出DeFi系列科普視頻《歐易DeFi20講》,本系列節目由歐易OKEx亞太區CEO馬克金主講。該視頻首期將于3月18日11:00(HKT)推出,用戶可以在歐易OKEx官方學院、金色財經觀看。

《歐易DeFi20講》主要包含DeFi入門指南、全景解讀DeFi生態及如何參與DeFi三個篇章,可以輕松使用戶了解DeFi原理,洞察DeFi價值,掌握DeFi熱點,更多詳情請關注歐易OKEx官方學院。[2021/3/18 18:55:59]

十、二叉樹

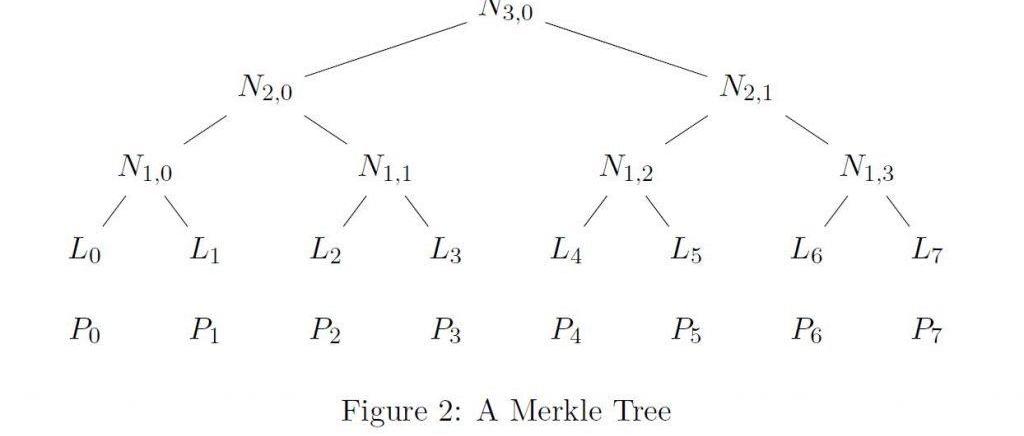

在一棵標準的二叉樹中,所有的節點都是成對出現的,它們上面有一個節點,從最下面的節點到最上面的節點的距離總是相同的。另一個節點的正上方是其父節點,父節點的正下方是其子節點,一對具有相同父節點的子節點被稱為兄弟姐妹節點。例如,在圖2和圖3中,N(1,0)和N(1,1)是兄弟姐妹節點。它們也是N(2,0)的子節點;也就是說,N(2,0)是它們的父節點。

最上面的節點被稱為根節點。樹的底部沒有子節點的節點被稱為葉節點。葉節點表示為L0,....,圖2中的L7。

IMF今日發布的加密貨幣科普視頻實為兩年前舊聞,且存在諸多疏漏:國際貨幣基金組織IMF今日在推特上發布了一條關于加密貨幣的科普視頻,這段時長兩分鐘的視頻最初發布于2018年6月。該視頻稱加密貨幣是“貨幣進化的下一步”,但沒有特別提到DLT、區塊鏈,甚至是代幣名稱等術語。BTC、XRP和ETH只出現在說明加密交易的圖形中。盡管這段視頻到目前為止已經獲得了超過13.7萬的點擊量和2900個贊,但來自加密社區的許多反應都是批評的,他們指出了信息中的漏洞和似乎具有誤導性的措辭。

Reddit用戶nanooverbtc稱:“他們犯了很多錯誤,比如把私鑰稱為密碼。”該視頻也沒有討論挖礦或加密貨幣供應。Kraken策略師Pierre Rochard等知名人士表示:“可證明的稀缺性是比特幣有趣的原因,你忘了提這一點。”(Cointelegraph)[2020/8/24]

一個節點的級別是它與底部的距離。我們的意思是葉子節點有0級,圖2中的節點N(j,i)有j級。根節點的級別,通常表示為h,稱為樹的高度。例如,圖2中的樹的高度為3。Merkle使用二進制樹來組合OTS,更具體地說:每個葉子節點來自一個OTS實例的公鑰,而樹上的每個其他節點都是由它的兩個子節點計算出來的。我們現在將描述這些節點是如何使用加密散列函數計算的。

聲音 | CNBC主持人:加密貨幣最大的缺點之一就是難以向外行快速科普:CNBC主持人Ran NeuNer近期發推稱,加密貨幣最大的缺點之一就是很難向外行快速解釋。當人們要求我向他們解釋比特幣時,我知道他們至少需要一個小時才能真正理解。[2019/9/10]

十一、加密哈希函數(CryptographicHashFunctions)

簡單地說,加密哈希函數H是一個將任意數量的數據映射到一個合理的、通常是固定長度的輸出的函數,在這種情況下,實際上不可能找到一個映射到特定輸出的輸入。

直觀來講,我們可以認為默克爾樹是使用哈希函數將一個有序的數值集壓縮成一個單一的數值,其方式是很容易證明一個數值屬于原來的數值集。更具體地說,Merkle樹可以從O的公鑰的一個有序集合P0...Pm的OTS的公鑰和哈希函數H,以如下方式構造:

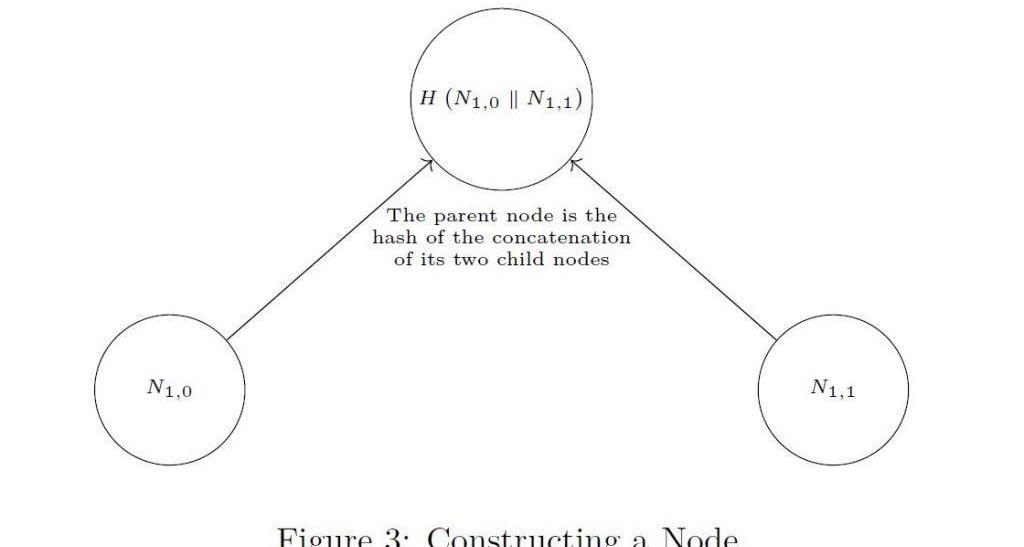

每個葉子節點是一個OTS公鑰的哈希輸出。換句話說,讓底部一行的第i個條目為L(i)=H(P(i));見圖2。樹上的每一個其他節點都是其兩個子節點的哈希值。例如,如圖3N(1,0)=H(L(0)||L(1))andN(2,1)=H(N(1,0)||N(1,1))通用表達如下:

動態 | 美國演說家Anthony Robbins開始科普什么是比特幣:美國演說家安東尼·羅賓(Anthony Robbins)在自己的網站上發布了一篇比特幣的科普文章,并在推特上向自己的粉絲介紹什么是比特幣,目前他的推特賬戶共有粉絲304萬人。[2019/1/1]

N(1,i)=H(L2(i)||L2(i+1))andN(j+1,i)=H(N(j,2i)||N(j,2i+1)))Merkle簽名算法的公鑰是根節點。在圖2中,根節點是N(3,0)

哈希樹是Merkle樹的一個概括,其中P(i)是任意數據而不是OTS公鑰,見圖2。

由于你無法找到哈希函數的逆運算,所以實際上不可能從樹中較高的節點中找到樹中較低的節點。因此,給定樹中的任何一組節點,特別是給定根節點,都不可能找出關于OTS簽名鑰匙的信息。

十二、驗證路徑

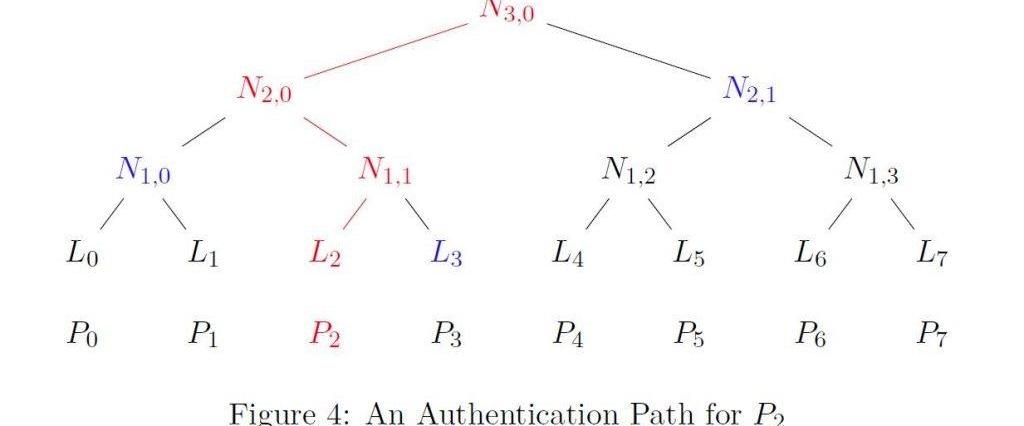

請注意,對于任何用于創建Merkle樹的P(i),都有一條從葉子節點L(i)到根節點的唯一路徑。例如,在圖4中,從L(2)到頂部的路徑是用紅色畫的。給定P(i),如果你能構建一個這種形式的路徑,那么這幾乎可以肯定地證明P(i)是用來創建Merkle樹的值之一。這源于這樣一個事實,即找到具有特定輸出的哈希函數H的輸入在計算上是不可行的,因此你不能從樹中較高的節點找到樹中較低的節點。

財政部副部長朱光耀:數字經濟還處在發展的過程中,要以科普、推動的態度來推進數字經濟發展:今日,在中國發展高層論壇2018年會上,財政部副部長朱光耀表示:“數字經濟還處在發展的過程中,要以科普、推動的態度來推進數字經濟發展。也要關注數字經濟的其他影響,包括稅收征管、反洗錢監管措施等要跟上。”[2018/3/25]

然而,我們實際上是利用葉子到根的路徑節點的同級節點來檢查路徑是否被合法地構建。出于這個原因,我們引入了P(i)的認證路徑的概念,即從L(i)到根節點的路徑中的兄弟節點的有序集合。在圖4中,P(2)的認證路徑是L(3),N(1,0),N(2,1)。給出P(i),以及P(i)的認證路徑,我們可以驗證P(i)對應的是一個葉子節點。也就是說,如果P(i)確實被用于生成樹,那么鑒于認證路徑,重建從P(i)到根節點的路徑應該很簡單。

參照圖4,我們可以證明P(2)被用來創建Merkle樹的公鑰,只需給它的認證路徑L(3),N(1,0),N(2,1),通過構建一個從P(2)到根節點的路徑。

要做到這一點,我們只需檢查值:

H(P(2)),H(L(3)||H(P(2))),H(N(1,0)||H(L(3)||H(P(2)))),H(N(2,1)||H(N(1,0)||H(L(3)||H(P(2)))))給出一個路徑,其中最后一個值H(N(2,1)||H(N(1,0)||H(L(3)||H(P(2)))))是多次簽名算法的公鑰。由于P(2)實際上是用來構建Merkle樹的,所以構建H(N(2,1)||H(N(1,0)||H(L(3)||H(P(2)))))=N(3,0)。

如果上述計算得到了公鑰,那么我們就證明了P(2)是最初用于創建哈希樹的OTS密鑰之一。

十三、基于狀態哈希的簽名方案一覽

多次方案的一般構造總結如下。

密匙生成創建m=2^h個OTS公私鑰對(Pi,Si)。直觀地講,我們可以認為多次秘鑰(many-timescheme)是生成OTS密鑰對所需的材料。公鑰生成(PublicKeyGeneration)為P1,......,Pm創建如上所述的哈希樹,根節點是基于哈希的簽名方案的公鑰。簽名(Signatures)為了簽署一個信息,選擇一個以前從未使用過的索引i。用Si(OTS簽名密鑰)對消息進行簽名,得到一次性簽名,并計算出Pi的認證路徑。該信息的簽名是一次性簽名以及Pi的認證路徑。驗證(Verification)為了驗證一個消息的簽名,我們首先使用消息和運行一次性驗證方案。接下來,檢查Pi的認證路徑是否提供了一個從Pi到基于哈希的簽名的公鑰的有效路徑。如果是這樣,則接受該消息和簽名為真實的。時間/空間的權衡(Time/SpaceTradeoffs)由于樹可以從P1...Pm生成,存儲整個樹并不總是必要的。決定存儲多少樹以及如何管理樹,會導致各種CPU/內存等資源消耗的權衡。此外,所有的密鑰P1...Pm也可以從一個單一的短種子再生,進一步減少所需的長期存儲量。簽名的數量(NumberofSignatures)如果樹的高度是h,那么它可以用來簽署多達2^h的信息。有狀態的簽名(StatefulSignatures)由于每個OTS簽名密鑰最多只能使用一次,在一個有狀態的基于哈希的簽名方案中,跟蹤哪些一次性密鑰對被使用是很重要的。參考文獻:

DavidCooper,DanielApon,QuynhDang,MichaelDavidson,MorrisDworkin,andCarlMiller.Recommendationforstatefulhash-basedsignatureschemes.Technicalreport,NationalInstituteofStandardsandTechnology,2019.

AndreasHülsingetal.SPHINCS+.NISTRound2SubmissionsforPost-QuantumCryptographyStandardization,2019.

AHülsing,DButin,SGazdag,JRijneveld,andAMohaisen.XMSS:eXtendedMerkleSignatureScheme.CryptoForumResearchGroupRFC.rfc-editor.org/info/rfc8391,2018.

DavidMcGrew,MichaelCurcio,andScottFluhrer.Leighton-Micalihash-basedsignatures.CryptoForumResearchGroupRFC.rfceditor.org/info/rfc8554,2019.

RalphMerkle.Secrecy,authentication,andpublickeysystems.Ph.D.Thesis,StanfordUniversity,1979.

巴比特訊,8月20日,據Opensea數據顯示,NFT卡牌游戲Parallel近24小時銷量1956個ETH,價值約631萬美元,超過CryptoPunks,位居Opensea第一位.

1900/1/1 0:00:00來源:移動支付網 作者:佘云峰 隨著數字人民幣試點逐步深入,越來越多的企業開始加入到試點中,而“數字貨幣”相關的專利申請也不斷更新.

1900/1/1 0:00:00多年來,數字藝術并未被認為是“真正的”藝術。繪畫、雕塑和裝置是“真正的”藝術,而數字藝術被視為“二流”藝術.

1900/1/1 0:00:00注,原文來自Rekt,以下為全文編譯。 這是......真的嗎?這是NFT收藏家Pranksy在以100ETH的價格買下一件班克斯的假藝術作品之前的最后一句話.

1900/1/1 0:00:00原標題:《獨家|靈蹤安全:Pinecone被攻擊事件分析》 作者:靈蹤安全 8月19日,BSC上的收益聚合項目PineconeFinance的保險庫受到黑客攻擊,損失約350萬沒PCT代幣.

1900/1/1 0:00:00巴比特訊,V神發文稱,去中心化治理是必要的,但目前形式的代幣投票治理存在許多公認和未公認的危險,因此擴大或超越代幣投票是解決方案的關鍵部分.

1900/1/1 0:00:00