BTC/HKD+0.92%

BTC/HKD+0.92% ETH/HKD+0.18%

ETH/HKD+0.18% LTC/HKD+1.41%

LTC/HKD+1.41% ADA/HKD+1.81%

ADA/HKD+1.81% SOL/HKD+1.05%

SOL/HKD+1.05% XRP/HKD+2.98%

XRP/HKD+2.98%一、背景

消息顯示,11月11日晚9時,穩定幣交易協議Curve因USDM穩定幣協議Mochi的“治理攻擊”而導致提供了USDM流動性的用戶面臨4,600萬美元的損失,事情發生后,Curve已緊急處理避免了更大范圍的損失。此前Mochi項目方通過購買Convex的CVX代幣,投票增加USDM池的獎勵以增加USDM與其他資產的流動性,然后在流動性提升后將項目方自己擁有的大量USDM代幣兌換成DAI,該團隊總共將4,600萬枚USDM換成了DAI。

歐科云鏈鏈上天眼團隊獲悉后,第一時間進行了跟進,并對整個事件做了詳細梳理,以下為具體分析過程。

二、攻擊細節分析

鏈上天眼團隊目前初步分析為項目方合約owner內部作案。USDM合約owner鑄幣權限地址:0x9cadb2c8735a120c4d3292dca2b7f03d5f7dd6b4;操作地址:0x0c3a1a43392f06347aa8fea1852b4ba068443a0d;USDM團隊多簽地址1:0x6DDB204dF5980b122fa89f928fd741F35584AC0B;USDM團隊多簽地址2:0xdc71417E173955d100aF4fc9673493Fff244514C;

Certik復盤Yearn閃電貸攻擊:黑客完成5次DAI與USDT從3crv中存取操作后償還閃電貸:Certik發布文章,復盤Yearn閃電貸攻擊。黑客操作的具體操作如下:

1.利用閃電貸籌措攻擊所需初始資金。

2.利用 Yearn.Finance 合約中漏洞,反復將 DAI 與 USDT 從 3crv 中存入和取出操作,目的是獲得更多的3Crv代幣。這些代幣在隨后的3筆轉換代幣交易中轉換為了USDT與DAI穩定幣。

3.完成5次重復的DAI 與 USDT 從 3crv 中存取操作后,償還閃電貸。[2021/2/5 18:57:51]

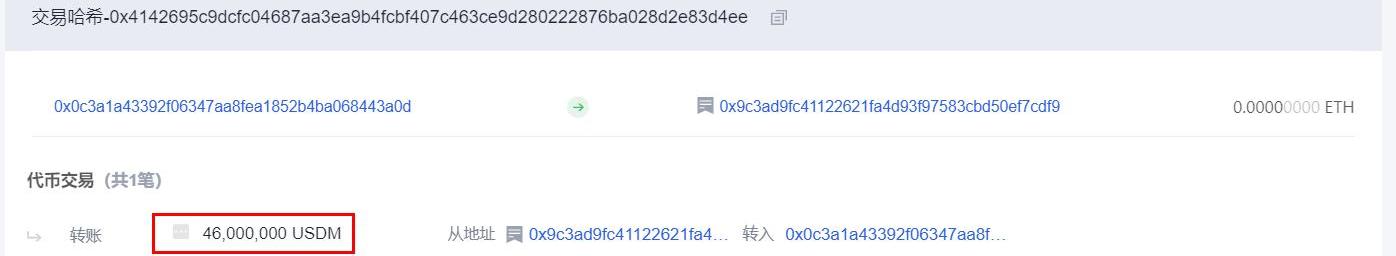

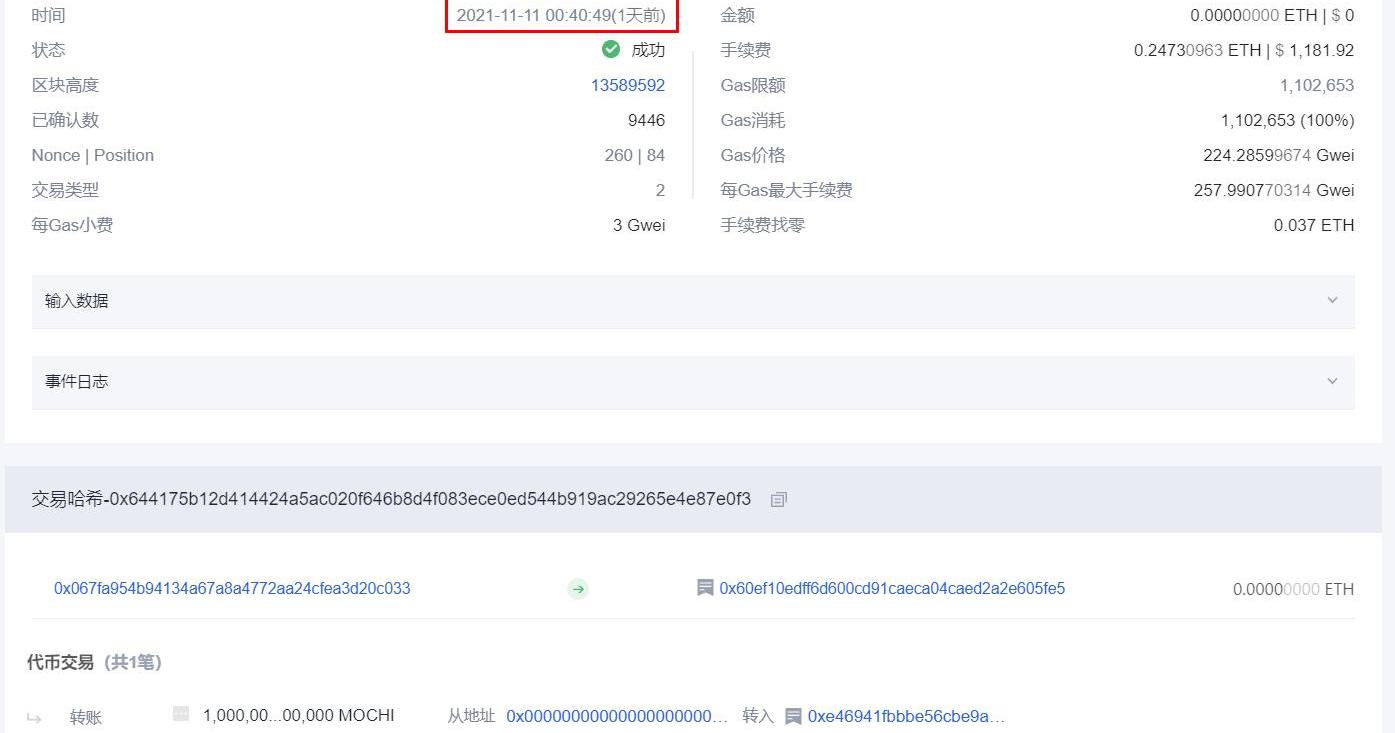

USDM合約owner鑄幣權限地址給操作地址憑空mint46,000,000USDM穩定幣;

圖片來源:OKLink

主力復盤:暴跌前24小時火幣主力賣出1.1億美元:AICoin PRO版K線主力大單統計顯示:8月1日13:45-8月2日12:15,火幣BTC季度合約主力大單委托頻繁出現并成交。其中,一共成交了110筆,共計1.1億美元大額委托賣單;成交了76筆,共5155萬美元大額委托買單,成交差-5846.7萬美元。[2020/8/3]

2.操作地址的ETHGas來自Coinbase交易所的提現;

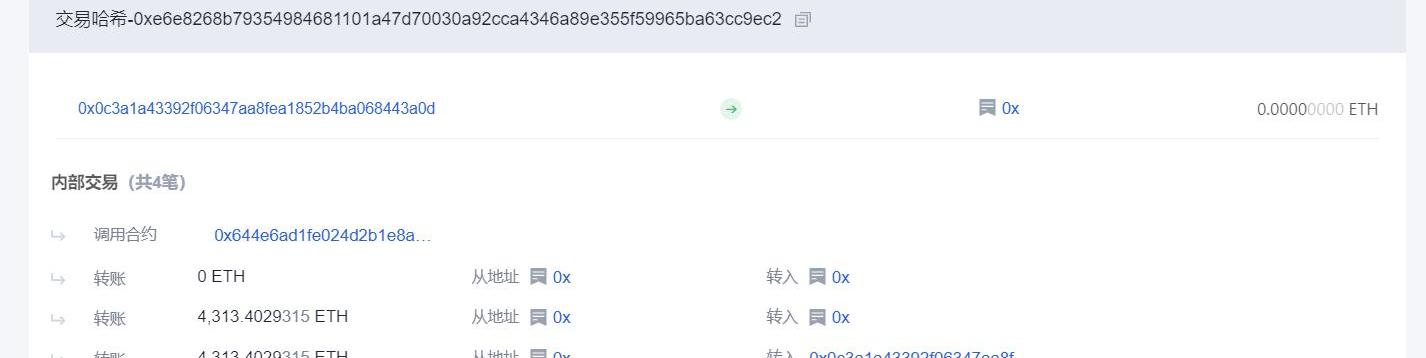

3.操作地址在Curve的USDM池拋售USDM換成該池其他用穩定幣添加流動性用戶的穩定幣46,004,689DAI;

圖片來源:OKLink

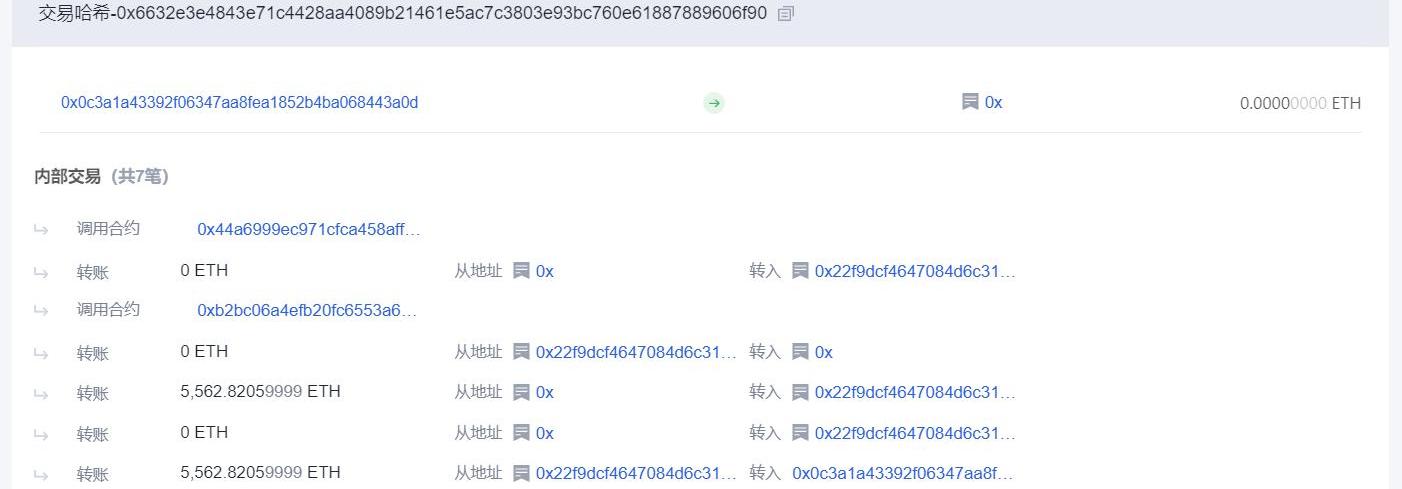

4.操作地址將DAI全換成9,875ETH,其中1,720ETH配對該團隊發行的另一個空氣代幣添加Uniswap流動性,LP轉給該團隊持有的多簽地址1;

主力數據復盤:幣安現貨主力3142.71枚BTC砸盤引發瀑布:AICoin PRO版K線主力成交數據顯示:通過秒級周期數據對比,昨晚的劇烈下跌或由幣安現貨主力砸盤引起。 22:46:21,幣安BTC/USDT以10055.01美元市價賣出709.82枚BTC,最終被買價格10000美元,賣出滑點95.01美元,價格直接跌至9905美元。

3秒后,繼續以9969美元市價賣出361.96枚BTC,最終被買價格9905.99,賣出滑點73.44美元,價格跌至9871美元。 隨后繼續有大額市價賣單成交,3分鐘內累計主動賣出41筆,共計3142.71枚BTC。

可見,幣安現貨主力的大量市價賣出或引起了此輪瀑布。[2020/6/3]

圖片來源:OKLink

主力數據復盤:主力此輪拉盤始于9500美元:AICoin PRO版K線主力數據指標顯示:

昨晚21:00-21:30間,火幣BTC現貨共有20筆,共計1999.87BTC主動買入大單成交,買入均價9485.79美元。

昨晚22:00-22:30間,OKEx BTC現貨共計有9筆,掛單量4563.12BTC的大額委托買單出現,最終成交2232.75BTC,買入均價9507.3美元。

今晨01:15-05:00,Bitstamp BTC現貨共計有2筆,掛買量為850.58BTC的大額委托買單出現,最終成交798BTC,買入均價9736.05美元。

可見,此輪主力拉升始于火幣、OKEx等有大量國內用戶平臺,價格在9500美元附近,此位置正是市場普遍認為的壓力位。Bitstamp凌晨跟上。?[2020/5/8]

圖片來源:OKLink

動態 | EOS備選節點CryptoLions復盤叢林測試網遭受攻擊全過程:EOS備選節點CryptoLions發文,復盤了叢林測試網遭受攻擊和恢復的過程。攻擊者濫用叢林測試網的faucet,用測試網上的代幣投票給不生產區塊的節點,從而導致測試網罷工。CryptoLions提到,這次攻擊不會發生在EOS主網上,因為EOS主網沒有faucet。[2018/9/11]

圖片來源:OKLink

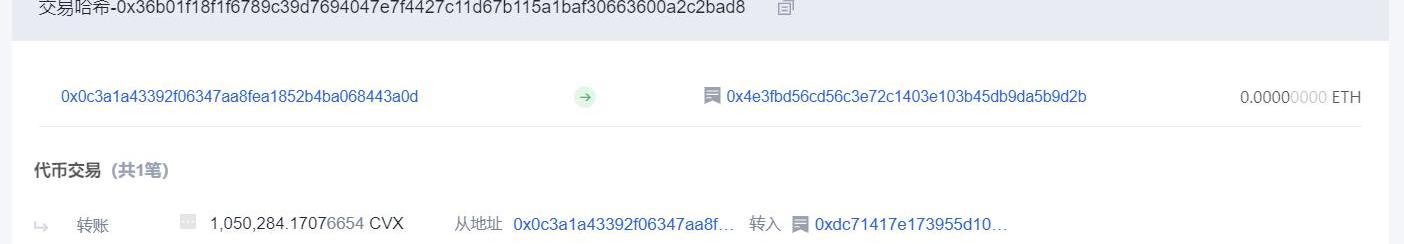

5.其余8,155ETH全部換成1,050,285個CVX代幣并轉賬給該團隊控制的另一個多簽地址2;

圖片來源:OKLink

圖片來源:OKLink

6.多簽地址2將CVX全部鎖定到CVX項目進行鎖倉挖礦。

鏈上天眼團隊將密切監控上述多簽地址以及持有多簽地址的多個私人地址的資金動向,并將于第一時間向社區披露,請持續關注鏈上天眼團隊的最新動態。

三、攻擊原因

本次攻擊系USDM穩定幣協議Mochi利用規則漏洞對Curve發起的治理攻擊,以下為整起事件的攻擊邏輯。

官方資料顯示,Mochi是一個跨鏈自治算法借貸協議,可以實現無門檻、基于特定條件的抵押資產上市。Mochi用戶可以通過MochiVault智能合約,利用列出的抵押品來鑄造USDM穩定幣。

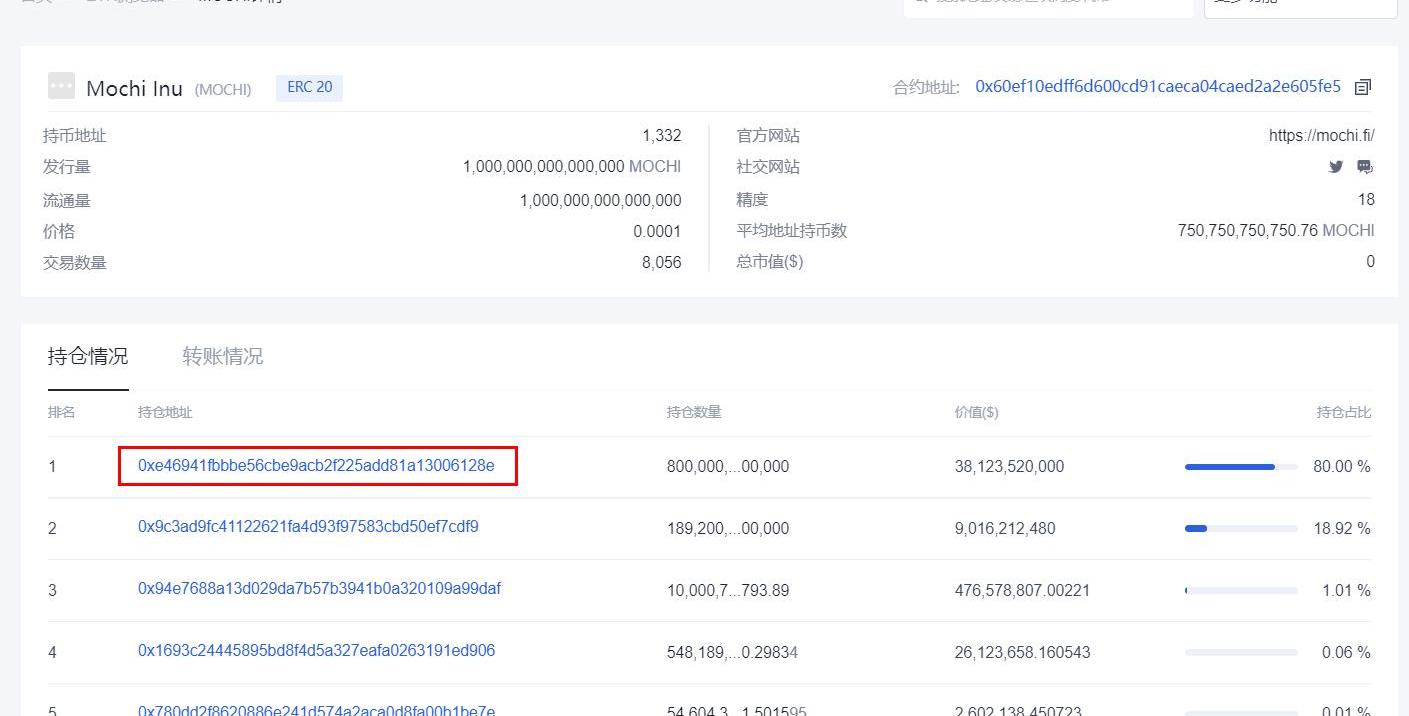

11月11日00:40,Mochi項目方推出其治理代幣MochiInu,并對其USDM/3pool的流動性進行激勵。有必要一提的是,MOCHI沒有鑄造上限或代幣經濟模型,而且其價格預言機實際上只是一個熱錢包設置的數字,也就意味著Mochi團隊可以鑄造任意數量的MOCHI且沒有時間鎖,再抵押生成USDM,并通過其流動性池子將USDM兌換成其他有實際支撐的穩定幣,前提是需要有足夠的流動性。

更糟糕的一點是,Mochi的頭寸使用NFT表示,MochiVaults通過檢查用戶的NFT所有權來驗證用戶的頭寸所有權,但Vaults本身并不存儲NFT地址,相反它查詢的是MochiEngine合約,在這種情況下,項目方的治理錢包可以隨時更改NFT地址,并提取所有鑄造USDM的抵押物。

圖片來源:OKLink

圖片來源:OKLink接著,Mochi項目方利用其持有的大量MOCHI印出4,600萬枚USDM,然后去Curve上兌換出4,600萬枚DAI,此時項目方沒有選擇立刻套現,而是通過DAI購買了大量ConvexFinance的治理代幣CVX。

這里需要補充一下Curve的機制,以及CVX在其中的作用。作為針對穩定幣設計的去中心化交易池,Curve大受歡迎源于兩個因素,一是Curve的流動性提供者面臨的無常損失風險較低;二是其收益率喜人,Curve的LPs除了能從每筆交易的交易費中獲得50%的交易費獎勵,以及從Compound和Aave等接入Curve的外部協議中獲得貸款利息外,還能賺取CRV耕作激勵,每個Curve流動性池都使用CRV通脹來激勵LPs。

除了持有CRV外,持幣者還可以將他們的CRV鎖定在CurveDAO中,在CurveDAO中鎖定CRV一段時間后可以獲得投票所需的veCRV代幣,鎖定CRV,持有veCRV的用戶可以獲得:

治理權,比如投票決定CRV的增發在不同Curve流動性之間的分配;50%的協議交易費;加速的CRV獎勵;對于LPs能賺取的CRV數量而言,加速起到了乘積的作用,最多可以將LP的CRV獎勵增至2.5倍。ConvexFinance就是一種旨在幫助CurveLPs和CRV代幣持有者實現收益最大化,即該協議試圖獲得盡可能多的CRV,以便能夠將更多的CRV鎖定換取veCRV,這樣就能獲得CRV加速獎勵,從而為存款人帶來更高的收益。

那么Mochi團隊在買入大量CVX后,就可以利用手里的CVX驅使Convex的海量veCRV為自己的池子投票,獲得大量的CRV補貼,這樣挖礦APR就會持續上漲,從而吸引到更多的LPs參與到USDM流動性池中。

進行到這一步,大家就明白了,Mochi手中持有大量的MOCHI,MOCHI可以全部鑄造成USDM,而USDM流動性池子變深厚后,項目方就可以輕而易舉地通過Curve將原先流動性極差的USDM兌換成USDT、DAI等真金白銀,完成收割。事發后,Curve關閉了USDMgauge,使其立即停止接收CRV產出,以避免更大范圍的損失。

截至發稿,據CoinGecko數據顯示,MOCHI24小時最高跌幅達到了65%,目前價格為0.00002508美元。

免責聲明:OKLink學院僅提供信息參考,不構成任何投資建議。

據Cointelegraph消息,CryptoSlam數據顯示,截至11月2日,SolanaNFT的二級銷售已經從大約34.8萬筆交易中產生了大約4.977億美元.

1900/1/1 0:00:00/本期主角:虛擬數字人&元宇宙/前不久,某音卻出了位一夜漲粉超百萬的大紅人——柳夜熙。她在萬圣節當天發布了自己的首支短視頻,用一支奇幻的化妝筆給影片中的小男孩和屏幕外的廣大觀眾們打開了“.

1900/1/1 0:00:001.賓夕法尼亞大學沃頓商學院與Coinbase合作,接受加密貨幣支付其在線區塊鏈課程費用2.FATF發布加密貨幣最新監管指南.

1900/1/1 0:00:00隱私計算賽道是當下的風口賽道,無數企業紛紛涌入,搶跑占道。此時的你,如果還不了解這個行業,不用著急,且聽我細細道來.

1900/1/1 0:00:00巴比特訊,11月4日,美國聯邦調查局警告公眾注意利用加密貨幣ATM機和QR碼便利支付的騙局。FBI發現,越來越多的詐騙者指示受害者使用實體加密貨幣ATM和數字二維碼來完成支付交易.

1900/1/1 0:00:00本文來自英國《金融時報》,原文作者:HannahMurphyOdaily星球日報譯者?|念銀思唐Twitter正在啟動一個專門的加密團隊——其首席執行官JackDorsey正在持續推動擁抱數字資.

1900/1/1 0:00:00