BTC/HKD-0.02%

BTC/HKD-0.02% ETH/HKD+0.45%

ETH/HKD+0.45% LTC/HKD+0.61%

LTC/HKD+0.61% ADA/HKD+2.1%

ADA/HKD+2.1% SOL/HKD+1.38%

SOL/HKD+1.38% XRP/HKD+1.93%

XRP/HKD+1.93%當地時間周二美國司法部發布公告稱,它已經查獲了價值36億美元的比特幣,這些比特幣與2016年加密貨幣交易所Bitfinex的黑客事件有關。34歲的IlyaLichtenstein和其31歲的妻子HeatherMorgan在紐約被捕,兩人被指控共謀洗錢和詐騙罪。

美國司法部公告稱,這是司法部有史以來最大規模的金融扣押,此次調查由IRS-CI華盛頓特區辦事處的網絡犯罪部門、聯邦調查局的芝加哥辦事處和國土安全調查局紐約辦事處領導,德國安斯巴赫警察局在此次調查期間提供了協助。

事件背景

根據慢霧AML掌握的情報數據分析顯示,Bitfinex在2016年8月遭受網絡攻擊,有2072筆比特幣交易在Bitfinex未授權的情況下轉出,然后資金分散存儲在2072個錢包地址中,統計顯示Bitfinex共計損失119,754.8121BTC。事發當時價值約6000萬美元,按今天的價格計算,被盜總額約為45億美元。

慢霧:Poly Network再次遭遇黑客攻擊,黑客已獲利價值超439萬美元的主流資產:金色財經報道,據慢霧區情報,Poly Network再次遭遇黑客攻擊。分析發現,主要黑客獲利地址為0xe0af…a599。根據MistTrack團隊追蹤溯源分析,ETH鏈第一筆手續費為Tornado Cash: 1 ETH,BSC鏈手續費來源為Kucoin和ChangeNOW,Polygon鏈手續費來源為FixedFloat。黑客的使用平臺痕跡有Kucoin、FixedFloat、ChangeNOW、Tornado Cash、Uniswap、PancakeSwap、OpenOcean、Wing等。

截止目前,部分被盜Token (sUSD、RFuel、COOK等)被黑客通過Uniswap和PancakeSwap兌換成價值122萬美元的主流資產,剩余被盜資金被分散到多條鏈60多個地址中,暫未進一步轉移,全部黑客地址已被錄入慢霧AML惡意地址庫。[2023/7/2 22:13:22]

慢霧AML曾于2月1日監測到Bitfinex被盜資金出現大額異動,后被證實該異動資金正是被司法部扣押了的94,643.2984BTC,約占被盜總額的79%,目前這些資金保管在美國政府的錢包地址

慢霧:Rubic協議錯將USDC添至Router白名單,導致已授權合約用戶USDC遭竊取:12月25日消息,據慢霧安全團隊情報,Rubic跨鏈聚合器項目遭到攻擊,導致用戶賬戶中的USDC被竊取。慢霧安全團隊分享如下:1. Rubic是一個DEX跨鏈聚合器,用戶可以通過RubicProxy合約中的routerCallNative函數進行Native Token兌換。在進行兌換前,會先檢查用戶傳入的所需調用的目標 Router是否在協議的白名單中。

2. 經過白名單檢查后才會對用戶傳入的目標Router進行調用,調用數據也由用戶外部傳入。

3. 不幸的是USDC也被添加到Rubic協議的Router白名單中,因此任意用戶都可以通過RubicProxy合約任意調用USDC。

4. 惡意用戶利用此問題通過routerCallNative函數調用USDC合約將已授權給RubicProxy合約的用戶的USDC通過transferFrom接口轉移至惡意用戶賬戶中。

此次攻擊的根本原因在于Rubic協議錯誤的將USDC添加進Router白名單中,導致已授權給RubicProxy合約的用戶的USDC被竊取。[2022/12/26 22:07:00]

bc1qazcm763858nkj2dj986etajv6wquslv8uxwczt中。

慢霧:Solana公鏈上發生大規模盜幣,建議用戶先將熱錢包代幣轉移到硬件錢包或知名交易所:8月3日消息,據慢霧區情報,Solana公鏈上發生大規模盜幣事件,大量用戶在不知情的情況下被轉移SOL和SPL代幣,慢霧安全團隊對此事件進行跟蹤分析:

已知攻擊者地址:

Htp9MGP8Tig923ZFY7Qf2zzbMUmYneFRAhSp7vSg4wxV、CEzN7mqP9xoxn2HdyW6fjEJ73t7qaX9Rp2zyS6hb3iEu、5WwBYgQG6BdErM2nNNyUmQXfcUnB68b6kesxBywh1J3n、GeEccGJ9BEzVbVor1njkBCCiqXJbXVeDHaXDCrBDbmuy

目前攻擊仍在進行,從交易特征上看,攻擊者在沒有使用攻擊合約的情況下,對賬號進行簽名轉賬,初步判斷是私鑰泄露。不少受害者反饋,他們使用過多種不同的錢包,以移動端錢包為主,我們推測可能問題出現在軟件供應鏈上。在新證據被發現前,我們建議用戶先將熱錢包代幣轉移到硬件錢包或知名交易所等相對安全的位置,等待事件分析結果。[2022/8/3 2:55:22]

慢霧:Multichain(AnySwap)被黑由于anySwapOutUnderlyingWithPermit函數相關問題:據Multichain(AnySwap)早前消息,2022年01月18日,一個影響6個跨鏈Token的關鍵漏洞正在被利用。慢霧安全團隊進行分析后表示,此次主要是由于anySwapOutUnderlyingWithPermit函數為檢查用戶傳入的Token的合法性,且未考慮并非所有underlying代幣都有實現permit函數,導致用戶資產被未授權轉出。慢霧安全團隊建議:應對用戶傳入的參數是否符合預期進行檢查,且在與其他合約進行對接時應考慮好兼容性問題。[2022/1/19 8:57:49]

事件梳理

慢霧AML根據美國司法部公布的statement_of_facts.pdf文件進行梳理,將此案的關鍵要點和細節分享如下:

慢霧:有用戶遭釣魚攻擊,在OpenSea上架的NFT以極低匹配價格售出:據慢霧消息,有用戶在 OpenSea 掛單售賣的 NFT 被惡意的以遠低于掛單價匹配買。經慢霧安全團隊分析,此是由于該受害用戶遭受釣魚攻擊,錯誤的對攻擊者精心構造的惡意訂單進行簽名,惡意訂單中指定了極低的出售價格、買方地址為攻擊者以及出售 NFT 為受害用戶在 OpenSea 上架的待出售 NFT。攻擊者使用受害用戶已簽名的出售訂單以及攻擊者自己的購買訂單在 OpenSea 中進行匹配,并以攻擊者指定的極低價格成交,導致受害用戶的 NFT 以非預期的價格售出。[2021/12/11 7:31:47]

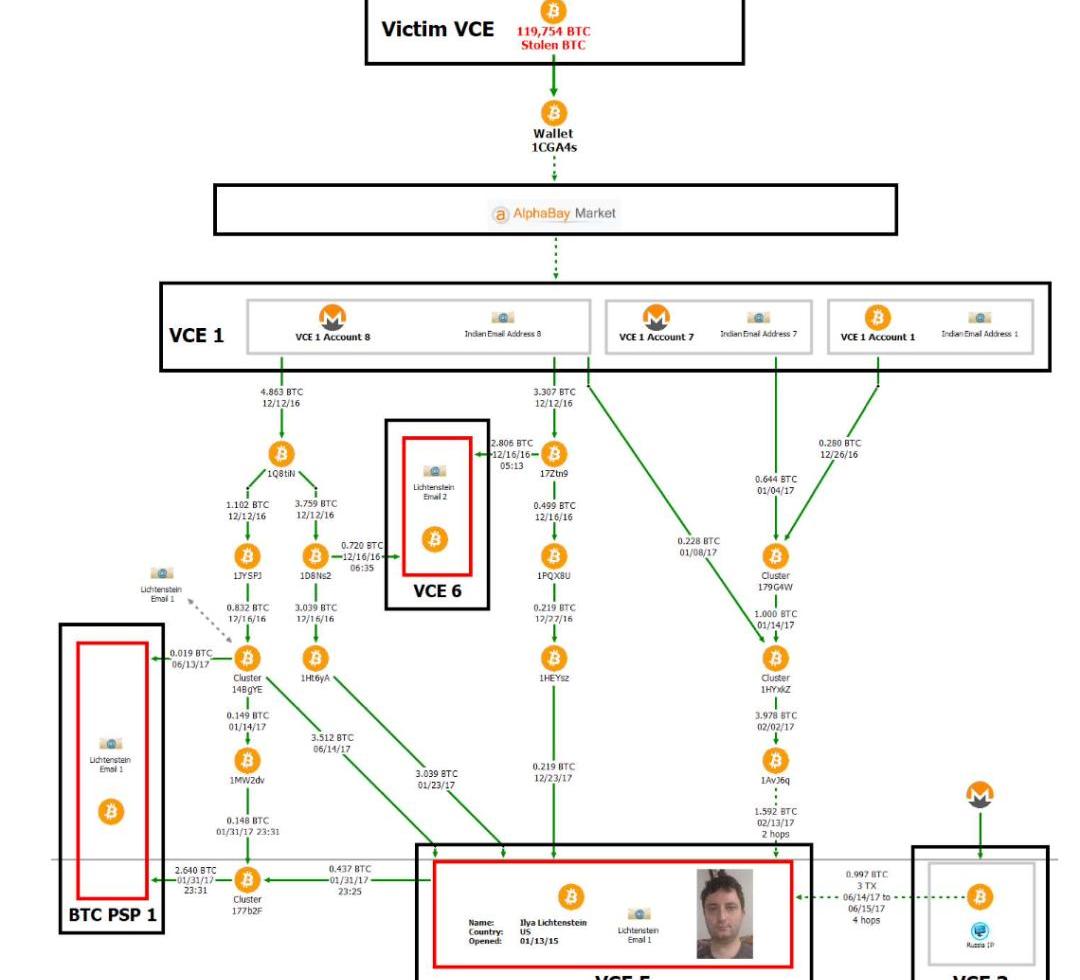

1、美國執法部門通過控制Lichtenstein的云盤賬號,獲取到了一份寫著2000多個錢包地址和對應私鑰的文件。該文件中的地址應該就是上文提到的2072個盜幣黑客錢包地址,然后美國司法部才有能力扣押并將比特幣集中轉移到

bc1qazcm763858nkj2dj986etajv6wquslv8uxwczt中。

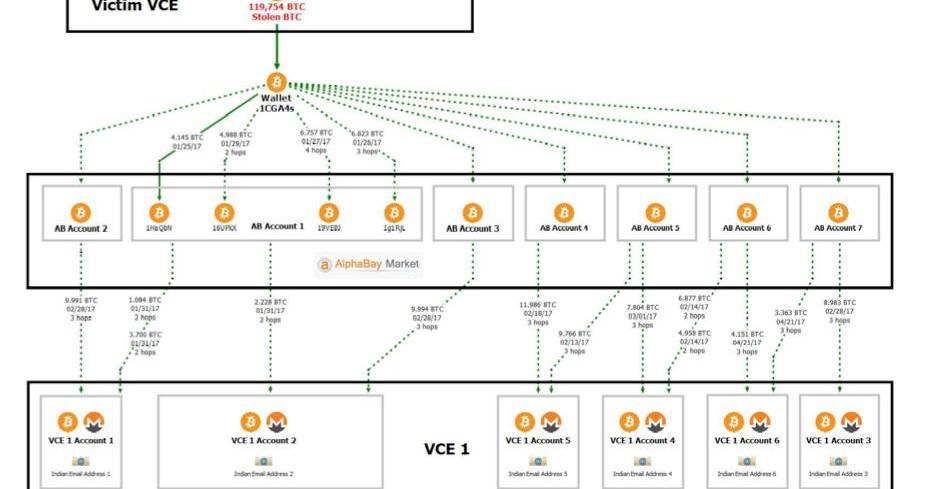

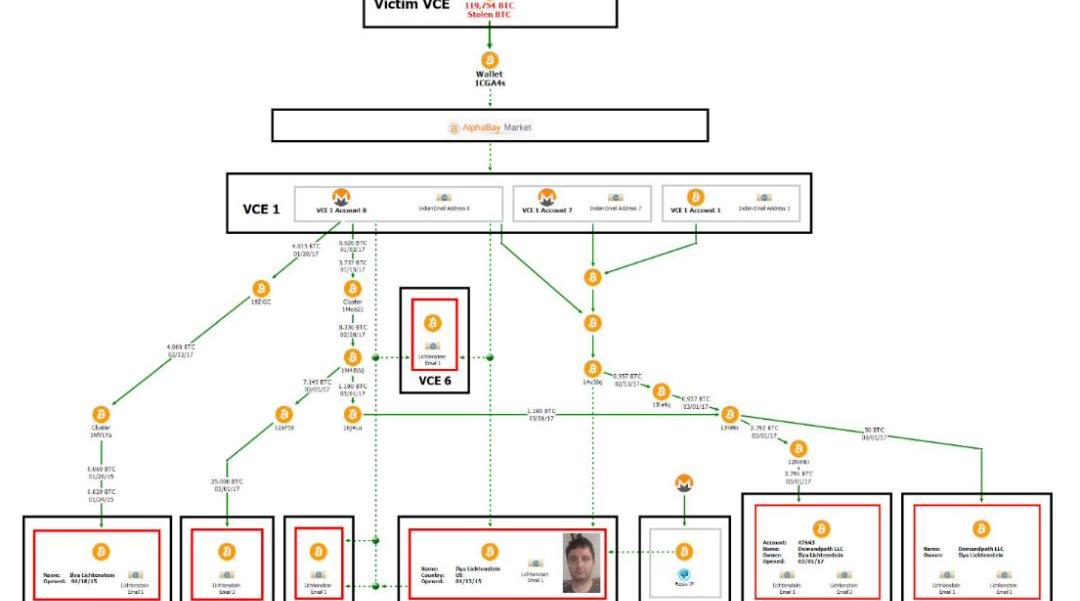

2、從2017年1月開始,被盜資金才開始轉移,其通過剝離鏈技術,將被盜資金不斷拆分、打散,然后進入了7個獨立的AlphaBay平臺賬號進行混幣,使BTC無法被輕易追蹤。從結果看,使用AlphaBay進行混幣的比特幣約為25000BTC。

3、混幣后,大部分資金被轉入到8個在交易所-1注冊的賬號,這些賬號的郵箱都是用的同一家印度的郵箱服務提供商。除此之外,這8個賬號使用過相同的登錄IP,并且都是在2016年8月左右注冊的。更為致命的是,在Lichtenstein的云盤里有一份Excel表格,記錄著這8個賬號的各種信息,而且其中6個賬號還被他標記為FROZEN。美國司法部統計發現,交易所-1里的8個賬號共凍結著價值18.6萬美元的資產。

4、混幣后還有部分資金被轉入到交易所-2和一家美國的交易所,在這兩家交易所上注冊的賬號,有些也是使用的上文提到的那一家印度的郵箱服務提供商。這些信息也是在上文提到的Lichtenstein的云盤中的Excel表格里發現的。通過VCE2和VCE4,Lichtenstein夫婦成功把Bitfinex被盜的BTC換成了法幣,收入囊中。不過,他們在VCE4上有2個用俄羅斯郵箱注冊的賬號,因為頻繁充值XMR而且無法說明資金來源,導致賬號被平臺封禁。美國司法部統計發現,上面凍結了價值約15.5萬美元的資產。

5、在賬號被凍結前,從交易所-1提幣的資金,大部分到了另一家美國的交易所。在Bitfinex被盜前的2015年1月13日,Lichtenstein在VCE5交易所上用自己真實的身份和私人郵箱注冊了賬號并進行了KYC認證。在VCE5交易所上,Lichtenstein用BTC與平臺上的商戶購買了黃金,并快遞到了自己真實的家庭住址。

6、除了前面提到的VCE1、VCE2、VCE4、VCE5這幾家交易所被他們用來洗錢,Lichtenstein夫婦還注冊了VCE7、VCE8、VCE9、VCE10等交易所用來洗錢。資金主要都是通過從VCE1提幣來的,不過在VCE7-10這些交易所上注冊的賬號,都是用Lichtenstein夫婦的真實身份和他的公司來做KYC認證的。美國司法部統計發現,從2017年3月到2021年10月,Lichtenstein夫婦在VCE7上的3個賬號共計收到了約290萬美元等值的比特幣資金。在這些交易所上,Lichtenstein進一步通過買賣altcoins、NFT等方式來洗錢,并通過比特幣ATM機器進行變現。

洗錢鏈路

事件疑點

從2016年8月Bitfinex被盜,到現在過去了約6年的時間,在這期間美國執法部門是如何進行的深入調查,我們不得而知。通過公布的statement_of_facts.pdf文件內容我們可以發現,Lichtenstein的云盤中存儲著大量洗錢的賬號和細節,相當于一本完美的“賬本”,給執法部門認定犯罪事實提供了有力的支撐。

但是回過頭全局來看,執法部門是怎么鎖定Lichtenstein是嫌疑人的呢?

還有個細節是,美國司法部并沒有控訴Lichtenstein夫婦涉嫌非法攻擊Bitfinex并盜取資金。

最后一個疑問是,從2016年8月Bitfinex被盜,到2017年1月被盜資金開始轉移,這其中的5個月時間發生了什么?真正攻擊Bitfinex的盜幣黑客又是誰?

參考資料:

https://www.justice.gov/opa/press-release/file/1470186/download

22-mj-22-StatementofFacts.pdf?

來源:財聯社|區塊鏈日報 記者徐賜豪 原標題:《廣東推動國家區塊鏈創新應用試點的底氣在哪里?》近日,廣東省政府工作報告指出,加快建設廣州人工智能與數字經濟試驗區.

1900/1/1 0:00:00前言伴隨著元宇宙概念大熱,國內外多個巨頭企業搶先布局,國內多個地方政府也在積極布局、發展元宇宙技術及相關產業,試圖搶占先機.

1900/1/1 0:00:00巴比特訊,2月1日,廈門市思明區法院公眾號近日披露了一起訴訟案件,林某作為出借人,劉某作為借款人,簽訂了一份《借款協議》,約定劉某向林某借款1000萬元,林某購買等值的以太坊數字資產即以太幣.

1900/1/1 0:00:00來源:澎湃新聞 作者:胡逸,無錫市大數據管理局局長2021年是元宇宙元年,每隔一段時間,就會有投資機構、科研院所、大學學者發表專題報告或文章,來闡述元宇宙的思想、概念、發展趨勢和未來場景.

1900/1/1 0:00:00巴比特訊,2月25日,跨平臺消息應用Signal創始人MoxieMarlinspike發推稱Telegram并不安全,上面的消息其實并不會加密。Telegram是目前烏克蘭最熱門的消息應用.

1900/1/1 0:00:00沒有元宇宙,虛擬人無家可歸。 文|王毓嬋 編輯|喬芊 封面來源|柳夜熙微博 “去年在拜年祭沒看到洛天依有點傷心,結果在春晚上看到了。今年在拜年祭和春晚都沒看到她,結果直接在冬奧登場.

1900/1/1 0:00:00