BTC/HKD+1.17%

BTC/HKD+1.17% ETH/HKD+1.31%

ETH/HKD+1.31% LTC/HKD+0.69%

LTC/HKD+0.69% ADA/HKD+2.45%

ADA/HKD+2.45% SOL/HKD+4.95%

SOL/HKD+4.95% XRP/HKD+1.75%

XRP/HKD+1.75%作者:Jagjit Singh,Cointelegraph;編譯:松雪,金色財經

一、了解已知明文攻擊

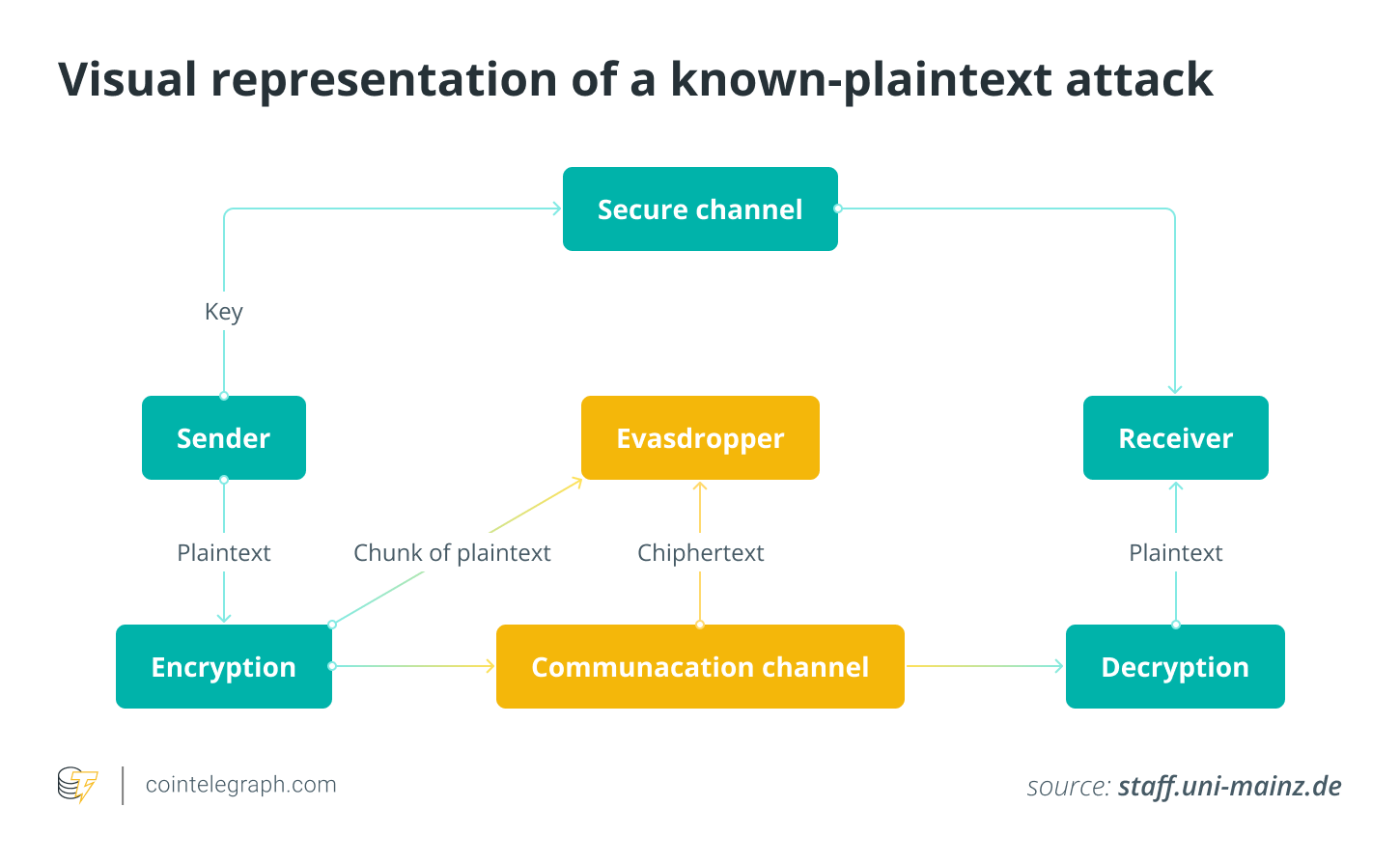

已知明文攻擊 (KPA) 是指黑客使用眾所周知的未加密和加密材料對來確定算法或加密密鑰。

在已知明文攻擊中,攻擊者可以訪問數據的加密形式(密文)及其原始數據的相應明文副本(未加密形式)。 攻擊者試圖通過檢查明文和密文之間的關系來確定加密密鑰或算法。

例如,如果“CRYPTO”被編碼為“XUZZA”,那么知道這一對就可以使攻擊者能夠解碼也使用相同替換密鑰加密的消息的其他部分。 這表明,使用某些加密算法,即使是少量的知識也可以實現更廣泛的解密。

金色午報 | 7月23日午間重要動態一覽:7:00-12:00關鍵詞:商務部、USDT、比特大陸、滴滴

1. 商務部:上半年區塊鏈技術服務等新興數字化服務離岸執行額同比增長186.3%;

2. 76天后ERC20 USDT再度增發1.2億 預增發池尚余11.7億枚;

3. Twitter證實荷蘭一民選官員直接信息遭黑客訪問;

4. 約克大學證實此前遭受勒索軟件攻擊,且已支付贖金;

5. 比特大陸在內蒙古礦場的1萬臺螞蟻礦機被非法轉移;

6. ETC官方:建議所有OpenEthereum節點切換到Hyperledger Besu最新版本;

7. 盤和林:央行與滴滴等公司測試 表明數字貨幣已在特定應用中小范圍流通;

8. CNBC主持人:美國貨幣監理署加密政策將為BTC提供巨大推動力;

9. MakerDAO將正式提高ETH和USDC債務上限分別至2.2億及8000萬。[2020/7/23]

這種攻擊利用了加密技術中的缺陷,可以識別明文和密文之間產生的模式或連接。 如果沒有正確預防,已知明文攻擊可能會危及加密系統的安全。

金色晨訊 | Poloniex:計劃在Tron網絡上支持USDT導致大量USDT從Poloniex錢包轉移:1.灰度CEO:本周其投資基金已籌集到超2000萬美元,創2017年以來新高。

2.Poloniex:計劃在Tron網絡上支持USDT導致大量USDT從Poloniex錢包轉移。

3.奧地利數字化部長:歐洲有過度監管傾向 沒有必要擁有自己的區塊鏈規則。

4.印度HDFC銀行向虛擬貨幣買家發“威脅”郵件 無法澄清交易性質者將被凍結賬戶。

5.泰國SEC金融科技部主任:禁止加密貨幣的決定從來都不是永久性的。

6.彭博:Bitfinex事件顯示小額投資者面臨更高風險。

7.Bitfinex電子郵件回應用戶:有信心為解凍資金提供有說服力的證據,不會“跑路”。[2019/4/28]

分析 | 金色盤面:FGI恐慌指數反彈,市場人氣修復:金色盤面綜合分析:FGI恐慌指數為21,較昨天有所提高,市場做多信心在增強,短線BTC企穩,給市場帶來了積極因素。[2018/8/10]

利用明文及其相應的加密形式來揭示加密密鑰的兩種常見方法包括頻率分析和模式匹配。 頻率分析方法使用簡單的加密方法和一對一的字母或符號替換。 攻擊者可以通過比較已知明文和相關密文中特定字母或模式的出現頻率來找出密鑰或解鎖通信的其余部分。

當相同的明文在模式匹配方法中產生相同的密文時,攻擊者可以發現趨勢。 他們可以通過識別加密文本中的模式并將其與明文中的已知模式進行比較來識別加密算法并解密整個消息。

金色財經現場報道 Electrify COO:項目共同合作才能提升價值:金色財經6月3日現場報道,在今天的以太坊技術及應用大會“探索-以太坊與行業生態”圓桌討論上, Electrify COO Martin Lim說,很多項目凝聚在一起時可以共同協作,相互取長補短,去共同提升價值,區塊鏈整體來說都是非常新的,有很多基礎設施或者部件仍然在搭建當中。我們要進行合作,確保分享資源和共同解決問題。這個空間是非常新的,很多資源沒有被分享,很多問題沒有解決,比如安全、可擴展性、不同鏈之間的聯系等等。我們也希望在未來進行合作、進行數據的交換等,未來我們一定可以很快解決現存的這些問題。[2018/6/3]

二、已知明文攻擊如何進行?

在 KPA 中,攻擊者可以通過分析如何使用相同的加密密鑰或算法將明文的特定塊轉換為密文來了解有關加密方法的重要細節。

攻擊涉及以下步驟:

收集已知對

攻擊者累積原始明文和通過各種技術(例如攔截通信或數據泄漏)獲取的相關加密密文。

分析模式

當明文被加密以創建密文時,攻擊者會比較發生的模式、修改和轉換。 為了了解加密過程的操作,他們搜索已知明文和密文之間的規則關系。

派生密鑰或算法

攻擊者試圖根據他們注意到的模式確定關鍵的加密元素,例如加密密鑰、算法或其他過程參數。 由于這種推導,他們可以獨立復制加密過程。

解密其他數據

攻擊者可以使用推導的密鑰或算法解密采用相同加密算法的其他加密材料。 此過程可能會泄露機密信息或危及加密系統的安全。

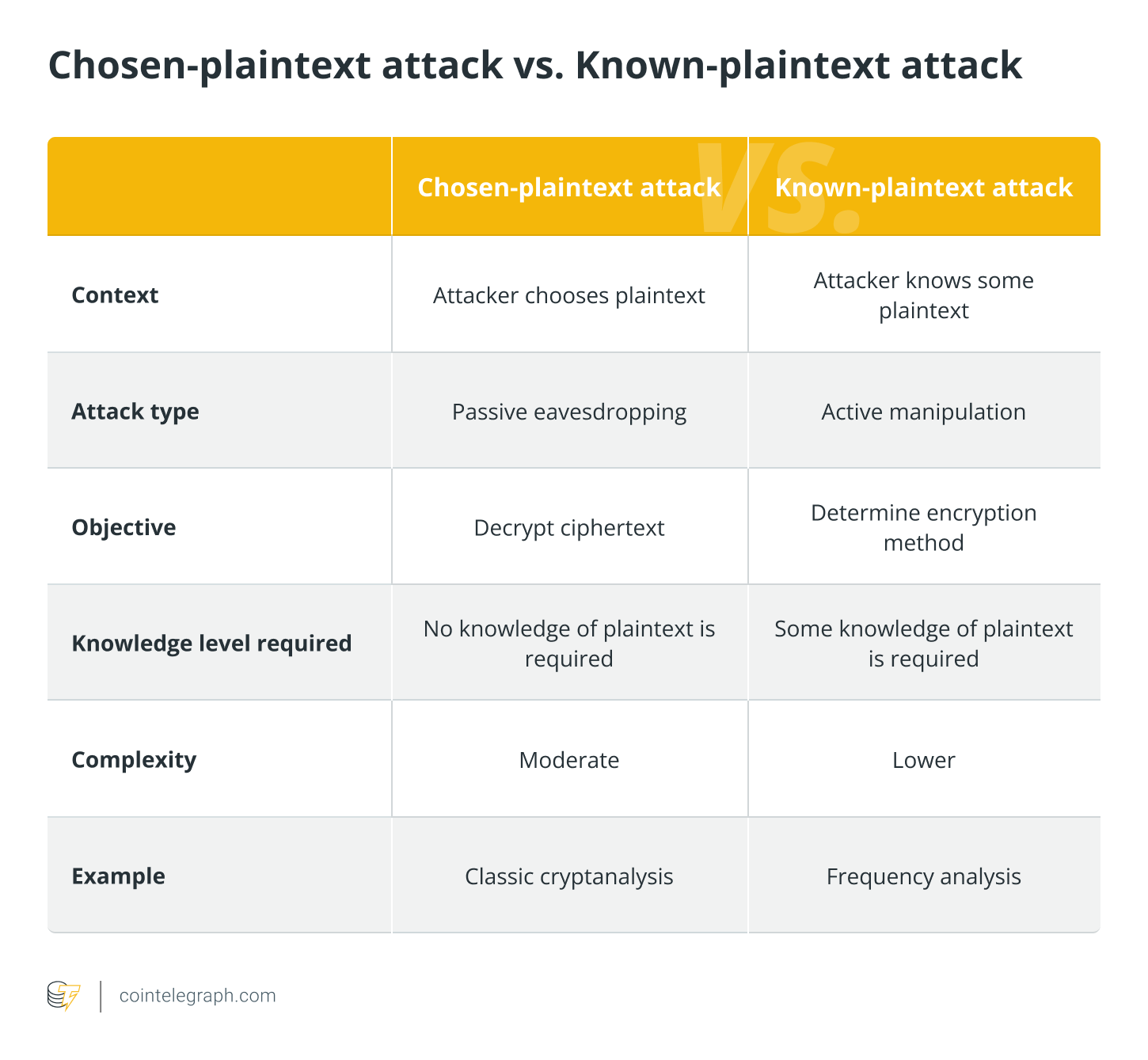

三、選擇明文攻擊與已知明文攻擊

選擇明文攻擊涉及對手選擇明文并分析相應的密文,而已知明文攻擊發生在攻擊者掌握明文的部分知識時。

了解這兩種加密攻擊之間的差異對于有效的加密防御策略至關重要。

頻率分析專注于檢查字母或符號的出現以確定加密算法,這與檢查密文的模式和缺陷的經典密碼分析不同。

四、如何防范已知明文攻擊?

為了防范已知明文攻擊,請采用強大的加密算法,安全地管理加密密鑰,每個會話使用唯一的密鑰,并在加密過程中添加隨機性以增強對攻擊的防護。

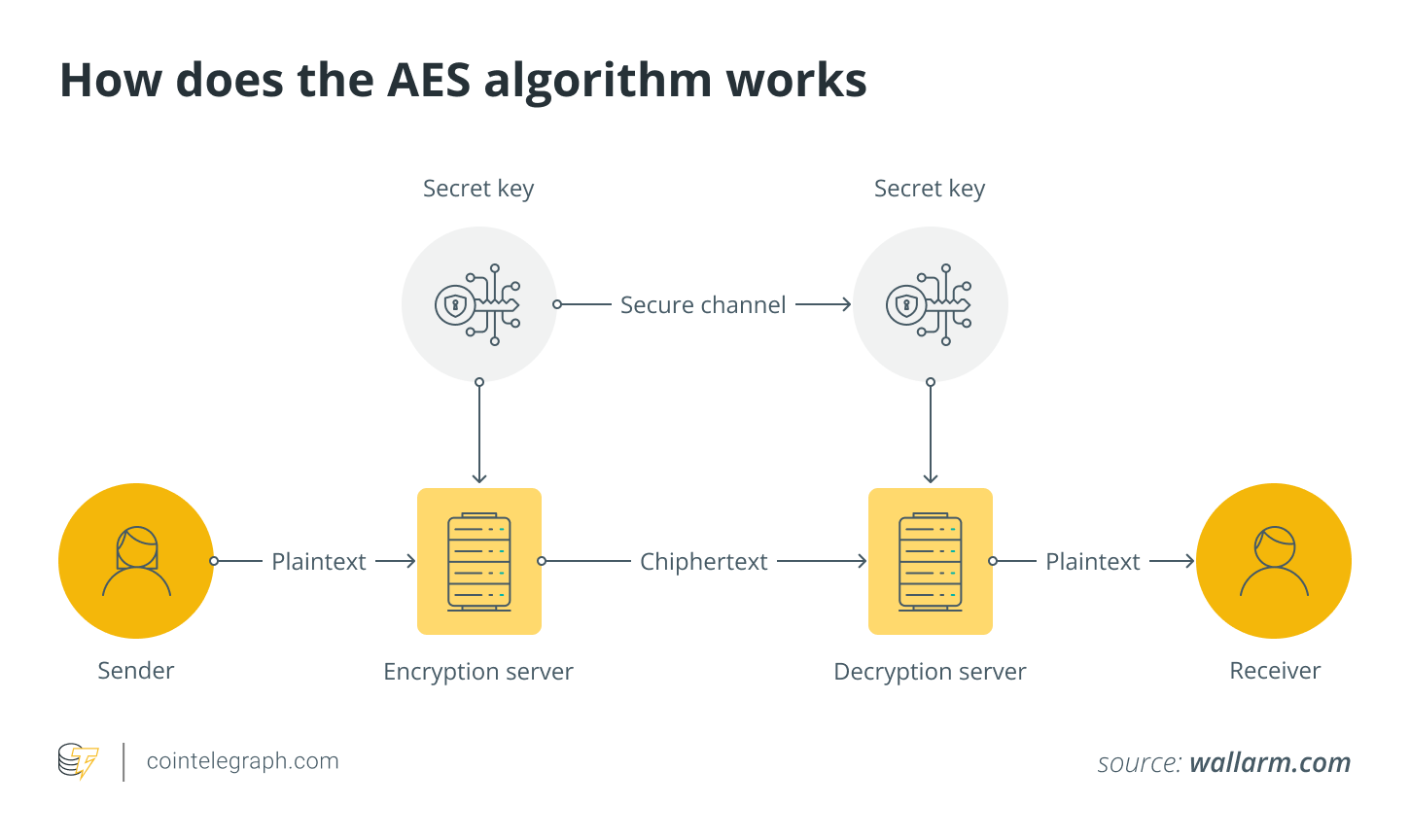

通過使用強大的加密技術,選擇能夠抵御已知明文攻擊的加密算法。 通過防止明文中的模式與密文中的模式相關聯,高級加密標準 (AES) 等現代加密算法可以抵御此類攻擊。 AES 是一種廣泛使用的對稱加密算法,以其安全性和高效性而聞名。

安全地管理加密密鑰以避免未經授權的訪問。 使用安全的密鑰存儲庫、經常輪換密鑰并使用強大的密鑰生成技術。 此外,避免加密離散的、可預測的數據塊。 要阻止攻擊者使用已知的對,請加密整個消息或文件。

此外,對不同的會話和任務使用不同的鍵。 由于每個會話將使用不同的加密密鑰,因此已知明文攻擊的影響會降低。 另外,維護系統、庫和加密軟件的最新版本。 修復漏洞的安全修復程序經常包含在更新中。

在加密數據的明文之前,請為其添加加密鹽(隨機值)。 這使得每次加密都是唯一的,即使多次加密相同的明文也是如此。 此外,避免已知容易受到已知明文攻擊的加密方法。 也就是說,在選擇加密算法時要進行適當的盡職調查。

金色財經

企業專欄

閱讀更多

作者:TOM BLACKSTONE,COINTELEGRAPH;編譯:松雪,金色財經Base 和 Optimism 網絡背后的開發者聯合宣布了一項收入共享和治理共享協議.

1900/1/1 0:00:00比推消息,花旗銀行周四發布了一份長達184頁的「元宇宙與金錢——解密未來」研究報告。該報告詳述了以下十個關鍵要點: 1.我們將在元宇宙中做什么?元宇宙可能是下一代互聯網.

1900/1/1 0:00:00作者:Omkar Godbole,CoinDesk;編譯:松雪,金色財經一項技術分析指標顯示,隨著債券收益率飆升,對包括加密貨幣在內的風險資產造成壓力,比特幣出現極端超賣狀況.

1900/1/1 0:00:00據央廣網4月8日消息,近日銀聯商務股份有限公司與上海文化產權交易所股份有限公司簽署戰略合作協議,銀聯商務正式接入“國家級版權交易保護聯盟鏈”,加入國家級數字文創規范治理生態矩陣.

1900/1/1 0:00:00美國當地時間周三,Meta公司發言人宣布,公司將從每筆虛擬資產交易中抽取高達47.5%的總費用:包括30%來自QuestStore的“硬件平臺費”,同時“地平線世界”也將收取17.5%的費用.

1900/1/1 0:00:00原文標題:《RemarksfromSecretaryoftheTreasuryJanetL.YellenonDigitalAssets》 原文來源:美財政部官網 原文編譯:0x9F.

1900/1/1 0:00:00