BTC/HKD+6.19%

BTC/HKD+6.19% ETH/HKD+8.53%

ETH/HKD+8.53% LTC/HKD+4.27%

LTC/HKD+4.27% ADA/HKD+9.46%

ADA/HKD+9.46% SOL/HKD+9.61%

SOL/HKD+9.61% XRP/HKD+9.22%

XRP/HKD+9.22%最近,在與我們的一個客戶合作時,我們發現了一個有趣的錯誤,有可能成為一些DeFi項目的攻擊媒介。這個錯誤尤其與著名的ERC777代幣標準有關。此外,它不僅僅是眾所周知的黑客中常見的簡單的重入問題。

這篇文章對ERC777進行了全面的解釋,涵蓋了所有必要的細節。深入研究ERC777代幣的具體細節的資源很少,這篇文章對于有興趣深入了解ERC777代幣的人來說是一個有價值的詳細指南。

在文章的最后部分,將解釋我們最近的發現。

這個漏洞利用了ERC777的特性,能夠設置一個Hook 接收函數。通過利用在目標合約中進行任意調用的能力,惡意調用者可以調用 ERC777 注冊表合約,并為目標合約分配一個特定的Hook地址。因此,只要目標合約在未來收到ERC777代幣,攻擊者的Hook合約就會被觸發。這個Hook可以以各種方式加以利用:要么用于重入攻擊以竊取代幣,要么只是回退交易,從而阻止目標合約發送或接收ERC777代幣。

ERC777是帶有轉賬Hook的代幣標準之一。這里是 EIP描述:https://eips.ethereum.org/EIPS/eip-777 , 這里是一篇 ERC777 實踐。

LlamaNodes推出符合ERC-4337標準的智能合約錢包基礎設施:6月7日消息,DefiLlama 推出的區塊鏈基礎設施 LlamaNodes 宣布與 Candide Labs 團隊合作,發布符合 ERC-4337 標準的捆綁服務(Bundler Service)Voltaire,該服務目前正在 Polygon 和 Goerli Testnet 上運行,并將在未來幾個月內在更多 EVM 鏈上推出。

此外,LlamaNodes 的智能合約錢包基礎設施還包括即將推出的 Paymaster Gas 服務,該服務可幫助項目方支付用戶的全部交易費用,支持以 ERC-20 支付 Gas 費,旨在提供易于使用的符合 ERC-4337 標準的 paymaster 服務。[2023/6/7 21:21:06]

實現ERC777代幣的主要動機在于希望能夠模仿原生代幣轉賬的行為。通過在代幣接收時觸發智能合約,開發人員可以執行特定的邏輯,以增強功能并創建更多動態的代幣交互。

然而,這些在轉賬過程中的額外調用使ERC777與ERC20代幣不同。這些Hook引入了一個新的攻擊載體,可能會影響到那些沒有設計時考慮到在代幣轉賬過程中處理額外調用的智能合約。這種出乎意料的行為會給這些合約帶來安全風險。

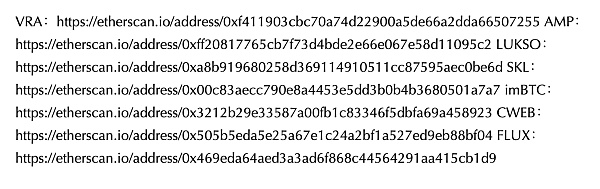

以下是以太坊主網上一些具有一定流動性的ERC777代幣的列表:

Nansen:FTX 24小時凈流出6.53億美元ETH和ERC-20 Token:11月8日消息,據Nansen鏈上數據顯示,FTX24小時總存款5.4億美元,總提款12億美元,凈流出價值6.53億美元ETH和ERC-20Token。[2022/11/8 12:31:58]

當Hook發生時

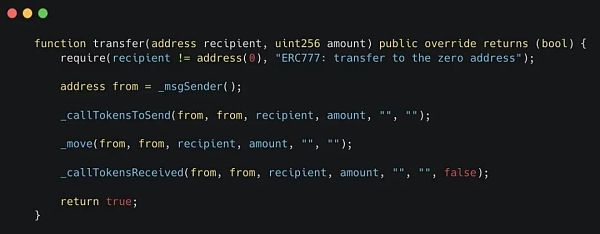

ERC20 代幣只是在轉賬過程中更新余額。但ERC777代幣是這樣做的:

1.對代幣發起者的地址進行Hook調用

2.更新余額

3.對代幣接收方地址進行Hook調用

這在VRA代幣中得到了很好的說明:

源碼: https://etherscan.io/address/0xf411903cbc70a74d22900a5de66a2dda66507255

現在,讓我們檢查一下這些調用的代碼:

a16z Crypto建議開發人員在部署ERC-4626前使用其編寫的標準屬性進行測試:10月28日消息,a16z Crypto編寫了代幣化資金庫標準(ERC-4626)的標準屬性,并針對約100個ERC-4626 Vault測試了該屬性,發現許多Vault未能遵循標準要求。

a16z Crypto表示,ERC-4626的創建旨在使協議整合更加容易,但調整現有Vault并不簡單,每一個ERC-4626 Vault都必須準確執行標準的描述要求,這種復雜性很可能導致安全漏洞。因此 a16z編寫了ERC-4626標準屬性以捕捉要求中容易被忽視的細節差異,建議開發人員在部署前進行測試以檢查潛在問題,Vault集成商也可以在將集成前檢查給定的Vault是否符合標準。

根據介紹,ERC-4626于3月正式推出,目前支持該標準的協議包括 Balancer、Maple Finance、Yearn Finance V3、Convex等。[2022/10/28 11:52:25]

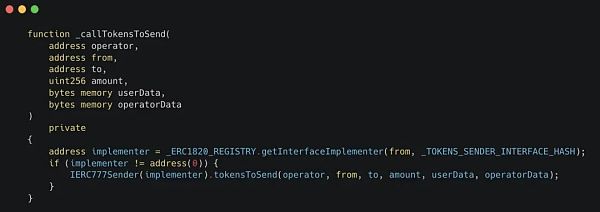

正如你所看到的:

這個函數從_ERC1820_REGISTRY中讀取稱為implementer(實現者)的合約

如果該函數找到了一個實現者,那么這個實現者就會被調用。

讓我們研究一下這個注冊表,看看什么是實現者。

所有 ERC777 代幣都與注冊表(Registry)的合約有關:https://etherscan.io/address/0x1820a4B7618BdE71Dce8cdc73aAB6C95905faD24。

Commercium Financial獲得SPDI銀行執照,成為第四家懷俄明州特許加密銀行:總部位于懷俄明州夏延市的銀行Commercium Financial已被授予特殊目的存儲機構(SPDI)銀行執照,以處理數字資產。這家銀行繼Kraken、Avanti Financial和Wyoming Deposit & Transfer之后,獲得了特許經營申請的批準,但到目前為止,沒有一家申請人獲得了經營授權執照,這意味著他們還沒有開始營業。懷俄明州銀行部門在一封電子郵件中證實,Commercium Financial與PoW加密貨幣Commercium(CMM)無關。據了解,當懷俄明州特許的加密銀行開放時,它們將提供各種數字資產服務。然而,SPDI不允許放貸,每家銀行必須持有客戶存款的100%作為準備金。(CoinDesk)[2021/8/11 1:49:06]

這個地址被ERC777代幣用來存儲設定的 Hook 接收者。這些 Hook 接收者被稱為 "接口實現者"。

這意味著Alice可以選擇Bob作為她的接口實現者。如果Alice接收或發送ERC777代幣,Bob將收到Hook。

Alice 可以管理不同的Hook類型。因此,當 Alice發送代幣時,她可以選擇Bob作為接口實現者,而只有當Alice收到代幣時,她選擇Tom作為實現者。

公告 | 火幣全球站ETH及相關ERC20系列幣種提幣延遲到賬:火幣發布公告稱,由于錢包維護,火幣全球站ETH及相關ERC20系列幣種的提幣將會出現延遲到賬的情況(期間您的資產安全不受影響),請耐心等待。維護完成后我們將以公告另行通知。[2019/12/16]

在大多數情況下,她也可以為不同的代幣選擇不同的接口實現者。

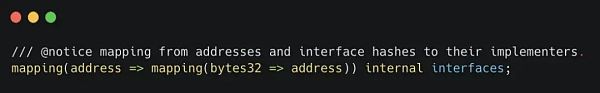

這些偏好設置被存儲在這個映射的注冊表中:

_interfaceHash是Alice為一個事件選擇接口實現者的標識。

而任何人都可以用這個函數讀取Alice的接口實現者:

正如你所看到的,這就是我們之前在VRA代碼中遇到的函數。

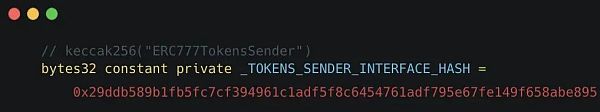

變量_TOKENS_SENDER_INTERFACE_HASH被用作_interfaceHash,它可以是任何字節。但是VRA代幣使用這些字節來識別這種類型的Hook:

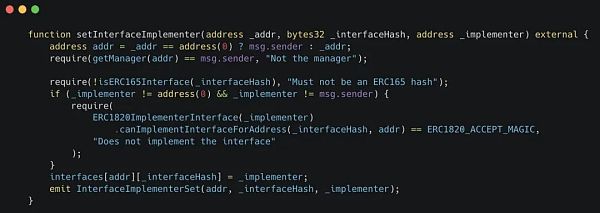

設置一個Hook接收函數,Alice只需在注冊表上調用這個函數并輸入Bob的地址作為_implementer參數。

她還必須指定一個_interfaceHash。她會從VRA代幣代碼中獲取這個_TOKENS_SENDER_INTERFACE_HASH。

還有一個重要的細節。

在為上面的VRA設置實現者后,Alice 也將會意識到,即使其他ERC777代幣被轉賬,Bob也會收到調用。比如 imBTC, imBTC在發送的代幣上有相同的_interfaceHash。

這是由于所有ERC777代幣共享相同的注冊表合約來存儲Hook的偏好設置。但這取決于ERC777代幣為他們的Hook指定名稱,雖然有時它們是相似的,但并不總是如此。

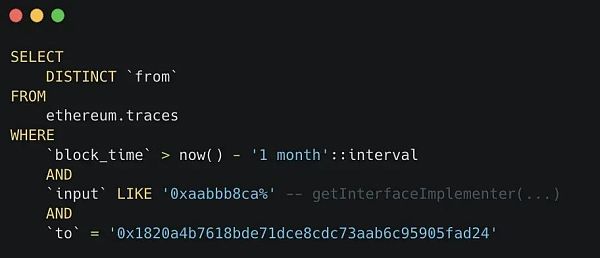

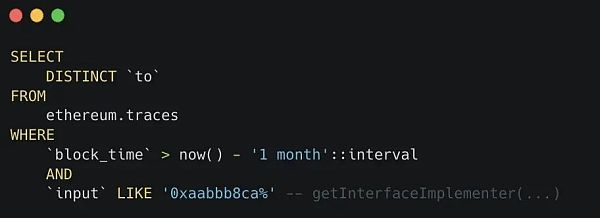

調用注冊表是所有 ERC777 都具有的特征。因此,我們可以嘗試dune.com來調用所有調用注冊表的智能合約。

我們可以使用這個SQL腳本。事實上,我們應該另外過濾出代幣地址,但至少我們有一個完美的開始,結果有78個地址。

譯者備注:dune traces表 會記錄交易內部調用記錄。

理論上,沒有人能夠保證某些代幣恰好使用這個0x1820合約作為注冊表。但我們可以用dune.com來檢查。

它返回這些地址

0x1820a4b7618bde71dce8cdc73aab6c95905fad240xc0ce3461c92d95b4e1d3abeb5c9d378b1e4180300x820c4597fc3e4193282576750ea4fcfe34ddf0a7我們檢查過,0x1820是唯一擁有有價值的ERC777代幣的注冊表。其他注冊表的代幣并不那么有價值。

ERC777 不僅是一個帶有Hook的標準。還有 ERC223、ERC995或ERC667。它們并不那么稀奇。你一定聽說過實現 ERC667 的LINK代幣。

這是最近為我們的客戶發現的攻擊載體。

研究人員通常認為ERC777代幣會對調用發起者和接收者進行調用。但實際上,發起者和接收者可選擇任意 "Bob" 作為Hook接收者。

因此,想象一下結合那些具有任何數據對任何地址進行任意調用的合約會發生什么?

就有任意調用功能的可以廣泛存在于 DEX 聚合器、錢包、multicall 合約中。

譯者注:任意調用功能是指在合約中存在類似這樣的函數:

function execute(address target, uint value, string memory signature, bytes memory data, uint eta) public payable;

它可以調用任何的其他的方法。

攻擊方法:

攻擊者找到一個允許任意調用的函數的目標合約(Target)

攻擊者在目標(Target)上調用:

registy1820.setInterfaceImplementer(Target, hookHash, Attacker)

現在,我們的Attacker 是 Target 的實現者

Attacker 會隨著 ERC777代幣中使用的 hookHash 而被調用。

每當目標合約(Target)收到ERC777代幣時,Attacker就會收到一個 Hook 調用。

下面的攻擊,取決于 Target代碼 而不同:

Attacker 可以在一些用戶執行目標合約中的函數時進行重入

Attacker 可以直接回退,這樣用戶的交易就直接被還原了

如果DEX聚合器計算最佳兌換路徑是通過某個有ERC777代幣的DEX交易對時,那么可能會遇到問題。

經過與客戶數小時的討論,我們找到了一個不會破壞任意調用的解決方案。

項目方最好限制使用 Registry1820作為任意調用的地址。因此,沒有攻擊者能夠利用任意調用來設置接口實現者。

項目和審計人員必須注意到ERC777中描述的Hook行為。這些代幣不僅對接收者和發起者進行調用,也對其他一些Hook接收者進行調用。

在這個意義上,允許任意調用的項目必須特別注意,并考慮ERC777的另一個攻擊載體。

登鏈社區

個人專欄

閱讀更多

金色早8點

Odaily星球日報

金色財經

Block unicorn

DAOrayaki

曼昆區塊鏈法律

加密空投是 web3 項目分發代幣并為其平臺造勢的一種流行方法,特別是初創公司最常使用。加密空投也是最受用戶歡迎的營銷策略之一,通過認真的研究與聰明的參與,用戶可以通過空投第一時間接觸認識最新最.

1900/1/1 0:00:00作者:jk 在 BUSD 遭遇監管后,其市值已較年初的 165.7 億美元下降近 74% ,正在逐步退出歷史舞臺.

1900/1/1 0:00:00作者:TOM MITCHELHILL,COINTELEGRAPH;編譯:松雪,金色財經破產的加密貨幣交易所 FTX 距離重新推出全新交易所又近了一步.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:432.65億美元 DeFi總市值及前十代幣 數據來源:coingecko2、過去24小時去中心化交易所的交易量33.

1900/1/1 0:00:00根據數據顯示,在過去的 24 小時內,共有 9900 萬枚 USDT 在 Curve 的 3pool 中售出,凈流出達到 6440 萬美元.

1900/1/1 0:00:00引言 多鏈是未來的發展趨勢,可擴展性的追求將 Ethereum 引向了 Rollup 技術的搭建。在轉向模塊化區塊鏈的過程中,人們再次關注到了應用鏈.

1900/1/1 0:00:00