BTC/HKD+1.17%

BTC/HKD+1.17% ETH/HKD+1.1%

ETH/HKD+1.1% LTC/HKD+0.34%

LTC/HKD+0.34% ADA/HKD+0.32%

ADA/HKD+0.32% SOL/HKD+2.18%

SOL/HKD+2.18% XRP/HKD+0.26%

XRP/HKD+0.26%據慢霧安全團隊情報,2023 年 6 月 1 日,Cellframe 遭到閃電貸攻擊,Cellframe ERC20 v2 價格下跌 41.2%。慢霧安全團隊第一時間介入分析,并將結果分享如下:

相關信息

攻擊者地址:

0x2525c811EcF22Fc5fcdE03c67112D34E97DA6079

攻擊者合約地址:

0x1e2a251b29e84e1d6d762c78a9db5113f5ce7c48

攻擊交易:

0x943c2a5f89bc0c17f3fe1520ec6215ed8c6b897ce7f22f1b207fea3f79ae09a6

攻擊者添加 LP(OLD) 交易:

慢霧:Poly Network再次遭遇黑客攻擊,黑客已獲利價值超439萬美元的主流資產:金色財經報道,據慢霧區情報,Poly Network再次遭遇黑客攻擊。分析發現,主要黑客獲利地址為0xe0af…a599。根據MistTrack團隊追蹤溯源分析,ETH鏈第一筆手續費為Tornado Cash: 1 ETH,BSC鏈手續費來源為Kucoin和ChangeNOW,Polygon鏈手續費來源為FixedFloat。黑客的使用平臺痕跡有Kucoin、FixedFloat、ChangeNOW、Tornado Cash、Uniswap、PancakeSwap、OpenOcean、Wing等。

截止目前,部分被盜Token (sUSD、RFuel、COOK等)被黑客通過Uniswap和PancakeSwap兌換成價值122萬美元的主流資產,剩余被盜資金被分散到多條鏈60多個地址中,暫未進一步轉移,全部黑客地址已被錄入慢霧AML惡意地址庫。[2023/7/2 22:13:22]

0xe2d496ccc3c5fd65a55048391662b8d40ddb5952dc26c715c702ba3929158cb9

慢霧:Rubic協議錯將USDC添至Router白名單,導致已授權合約用戶USDC遭竊取:12月25日消息,據慢霧安全團隊情報,Rubic跨鏈聚合器項目遭到攻擊,導致用戶賬戶中的USDC被竊取。慢霧安全團隊分享如下:1. Rubic是一個DEX跨鏈聚合器,用戶可以通過RubicProxy合約中的routerCallNative函數進行Native Token兌換。在進行兌換前,會先檢查用戶傳入的所需調用的目標 Router是否在協議的白名單中。

2. 經過白名單檢查后才會對用戶傳入的目標Router進行調用,調用數據也由用戶外部傳入。

3. 不幸的是USDC也被添加到Rubic協議的Router白名單中,因此任意用戶都可以通過RubicProxy合約任意調用USDC。

4. 惡意用戶利用此問題通過routerCallNative函數調用USDC合約將已授權給RubicProxy合約的用戶的USDC通過transferFrom接口轉移至惡意用戶賬戶中。

此次攻擊的根本原因在于Rubic協議錯誤的將USDC添加進Router白名單中,導致已授權給RubicProxy合約的用戶的USDC被竊取。[2022/12/26 22:07:00]

前置信息

慢霧:Multichain(AnySwap)被黑由于anySwapOutUnderlyingWithPermit函數相關問題:據Multichain(AnySwap)早前消息,2022年01月18日,一個影響6個跨鏈Token的關鍵漏洞正在被利用。慢霧安全團隊進行分析后表示,此次主要是由于anySwapOutUnderlyingWithPermit函數為檢查用戶傳入的Token的合法性,且未考慮并非所有underlying代幣都有實現permit函數,導致用戶資產被未授權轉出。慢霧安全團隊建議:應對用戶傳入的參數是否符合預期進行檢查,且在與其他合約進行對接時應考慮好兼容性問題。[2022/1/19 8:57:49]

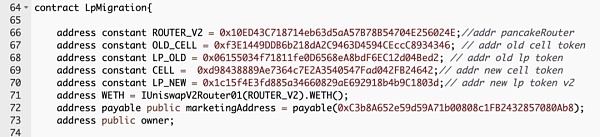

此次攻擊中出現多個新舊合約,我們將使用 LpMigration 合約中新舊合約的參數名作為本次攻擊分析中的合約名。

聲音 | 慢霧:99%以上的勒索病使用BTC進行交易:據慢霧消息,勒索病已經成為全球最大的安全威脅之一,99%以上的勒索病使用BTC進行交易,到目前為止BTC的價格已經漲到了一萬多美元,最近一兩年針對企業的勒索病攻擊也越來越多,根據Malwarebytes統計的數據,全球TO B的勒索病攻擊,從2018年6月以來已經增加了363%,同時BTC的價格也直線上漲,黑客現在看準了數字貨幣市場,主要通過以下幾個方式對數字貨幣進行攻擊:

1.通過勒索病進行攻擊,直接勒索BTC。

2.通過惡意程序,盜取受害者數字貨幣錢包。

3.通過數字貨幣網站漏洞進行攻擊,盜取數字貨幣。[2019/8/25]

address OLD_CELL: 0xf3E1449DDB6b218dA2C9463D4594CEccC8934346

聲音 | 慢霧:EOS假充值紅色預警后續:慢霧安全團隊今早發布了 EOS 假充值紅色預警后,聯合 EOSPark 的大數據分析系統持續跟蹤和分析發現:從昨日開始,存在十幾個帳號利用這類攻擊技巧對數字貨幣交易所、錢包等平臺進行持續性攻擊,并有被真實攻擊情況。慢霧安全團隊在此建議各大交易所、錢包、DApp 做好相關防御措施,嚴格校驗發送給自己的轉賬交易在不可逆的狀態下確認交易的執行狀態是否為 executed。除此之外,確保以下幾點防止其他類型的“假充值”攻擊: 1. 判斷 action 是否為 transfer 2. 判斷合約賬號是否為 eosio.token 或其它 token 的官方合約 3. 判斷代幣名稱及精度 4. 判斷金額 5. 判斷 to 是否是自己平臺的充幣賬號。[2019/3/12]

address LP_OLD: 0x06155034f71811fe0D6568eA8bdF6EC12d04Bed2

address CELL: 0xd98438889Ae7364c7E2A3540547Fad042FB24642

address LP_NEW: 0x1c15f4E3fd885a34660829aE692918b4b9C1803d

具體細節分析

1. 通過 DODO 的 DPPOracle 閃電貸 1000 個 BNB。

2. 通過 PancakeSwap V3 閃電貸 50 萬枚 CELL。

3. 攻擊者在 PancakeSwap V2 LP_NEW 池子中 ,將閃電貸來的 50 萬枚 CELL Token 全部 swap 為 50 枚 BNB。這時,LP_NEW 池中僅剩 8 枚 BNB,而 CELL 有 55 萬枚。

4. 緊接著,攻擊者在另外一個 PancakeSwap V2 池子 LP_OLD 池中,將 900 枚 BNB swap 為 OLD_CELL。此時 LP_OLD 中的 BNB 數量為 902 枚,OLD_CELL 僅有 7 枚。

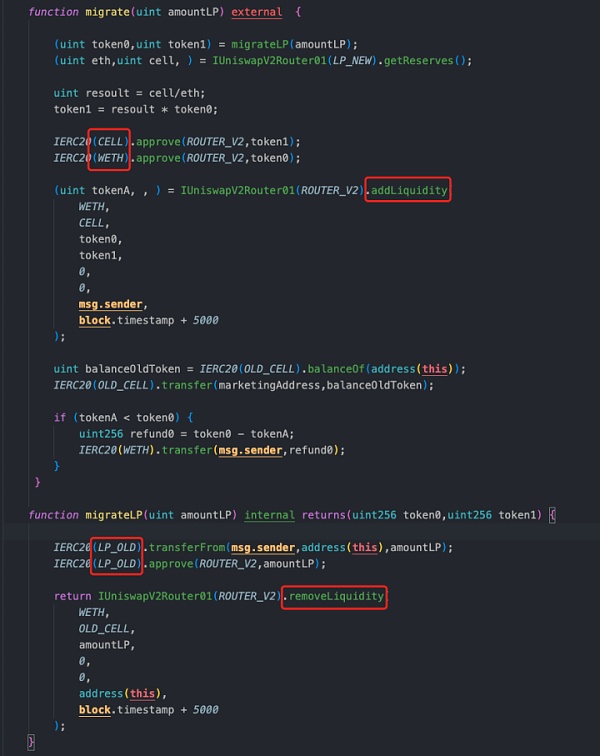

5. 在攻擊者將 BNB 兌換成 OLD_CELL 后,我們發現攻擊者直接調用 LpMigration 合約的 migrate 函數進行 LP 遷移。奇怪的是,在我們剛剛的分析里,攻擊者并沒有獲取 LP Token 的操作,那么這些 LP Token 又是從哪里來的呢?

6. 于是回到攻擊合約,通過攻擊合約的前一筆交易可以發現,攻擊者在交易中向 LP_OLD 池子添加流動性,獲取 LP(OLD) Token。

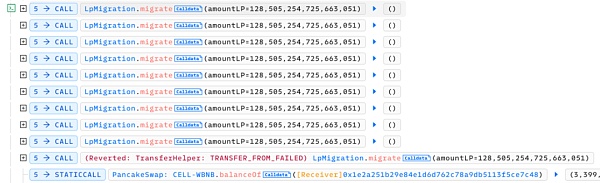

7. 攻擊者對 LP_OLD 池的 LP(OLD) 進行連續 migrate 操作,細節如下:

先調用 migrateLP 函數移除 LP(OLD) 的流動性,并將代幣返還給用戶。由于池子 LP_OLD 中的 BNB 代幣很多,在移除流動性時,計算所獲得的 BNB 數量會增加,OLD_CELL 減少。隨后,在 LP_NEW 池中,getReserves 獲取到 BNB 和 CELL 的數量。由于之前的 swap 操作,LP_NEW 池中的 BNB 數量少,CELL 數量多,所以計算出來的 resoult 值會偏大,使得新計算出的 CELL 的 token1 值也偏大。

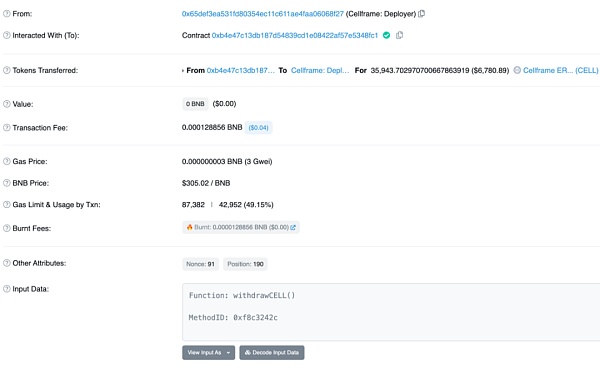

8. 然而,原本 LpMigration 合約中又是存在 CELL 代幣的,所以攻擊者添加流動性所用的 token1 代幣 CELL 都來自 LpMigration 合約。隨后將計算出的結果添加流動性到 ROUTER_V2 池中。(PS: 這也是為什么在攻擊發生后,Cellframe: Deployer 會通過 withdrawCELL() 函數將合約中的 CELL 代幣全部取出)

9. 也就是說,攻擊者利用 LP_OLD 池中 BNB 多,OLD_CELL 少,通過移除流動性獲取到更多的 BNB。而在 LP_NEW 池中 BNB 少,CELL 多的情況下,以少量的 BNB 和 CELL 就可以添加流動性。攻擊者通過多次 migrate 操作獲利。

10. 最后,攻擊者將 LP_NEW 的流動性移除,將 OLD_CELL 在 LP_OLD 池中兌換為 BNB,并在一個新的 CELL-BUSD 池中先兌換成 BUSD 再兌換成 BNB,償還 FlashLoan,獲利 245.522826177178247245 BNB。

總結

此次攻擊的核心在于利用流動性遷移計算,攻擊者操縱兩個不同池子中的流動性致其不平衡,進而套利。

慢霧科技

個人專欄

閱讀更多

區塊律動BlockBeats

曼昆區塊鏈法律

Foresight News

GWEI Research

吳說區塊鏈

西柚yoga

ETH中文

金色早8點

金色財經 子木

ABCDE

0xAyA

過去一個月,Bored Ape Yacht Club、Mutant Ape Yacht Club 和 Otherdeed for Otherside 的價格都跌到了今年的最低點.

1900/1/1 0:00:00撰寫:Starknet Digger 編譯:深潮 TechFlowStarknet 的生態系統在各項采用指標上迅速增長.

1900/1/1 0:00:00作者:GARETH JENKINSON,COINTELEGRAPH;編譯:松雪,金色財經Tether 首席技術官 Paolo Ardoino 表示,如果未來人類與人工智能 (AI) 融合.

1900/1/1 0:00:006 月 22 日,Mirror 官方宣布推出外部 NFT Drop 鏈接嵌入功能“Collectable Embeds”.

1900/1/1 0:00:00不想錯失Web3 香港分三步構建虛擬資產生態①“香港錯過Web1、Web2的紅利,所以我們不會錯失Web3.

1900/1/1 0:00:00為了解決區塊鏈Layer 1網絡的擴容問題,Rollup方案應運而生。結合ZK技術,ZK Rollup成為Layer 2賽道的新寵兒.

1900/1/1 0:00:00