BTC/HKD-5.08%

BTC/HKD-5.08% ETH/HKD-6.4%

ETH/HKD-6.4% LTC/HKD-4.45%

LTC/HKD-4.45% ADA/HKD-9.73%

ADA/HKD-9.73% SOL/HKD-12.55%

SOL/HKD-12.55% XRP/HKD-7.99%

XRP/HKD-7.99%4月,一家公司名為DWF Labs的公司在投資方面頻頻出手,很快就引起了眾人的關注。在My MetaData最新的投資展示列表中,DWF Labs所投的鏈游項目數量就達到了3個。

圖源:My MetaData那么這家公司究竟是什么性質?為何在短時期內如此高調地頻繁投資?

DWF Labs是Digital Wave Finance的子公司,它將自己定義為“領先的多階段Web3投資公司和生態系統合作伙伴”,無論市場狀況如何,DWF Labs每月都將平均投資5個項目,這些項目覆蓋Gamefi、Metaverse、Infrastructure、Protocols、Trading和 DeFi領域。

慢霧:Inverse Finance遭遇閃電貸攻擊簡析:據慢霧安全團隊鏈上情報,Inverse Finance遭遇閃電貸攻擊,損失53.2445WBTC和99,976.29USDT。慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者先從AAVE閃電貸借出27,000WBTC,然后存225WBTC到CurveUSDT-WETH-WBTC的池子獲得5,375.5個crv3crypto和4,906.7yvCurve-3Crypto,隨后攻擊者把獲得的2個憑證存入Inverse Finance獲得245,337.73個存款憑證anYvCrv3Crypto。

2.接下來攻擊者在CurveUSDT-WETH-WBTC的池子進行了一次swap,用26,775個WBTC兌換出了75,403,376.18USDT,由于anYvCrv3Crypto的存款憑證使用的價格計算合約除了采用Chainlink的喂價之外還會根據CurveUSDT-WETH-WBTC的池子的WBTC,WETH,USDT的實時余額變化進行計算所以在攻擊者進行swap之后anYvCrv3Crypto的價格被拉高從而導致攻擊者可以從合約中借出超額的10,133,949.1個DOLA。

3.借貸完DOLA之后攻擊者在把第二步獲取的75,403,376.18USDT再次swap成26,626.4個WBTC,攻擊者在把10,133,949.1DOLAswap成9,881,355個3crv,之后攻擊者通過移除3crv的流動性獲得10,099,976.2個USDT。

4.最后攻擊者把去除流動性的10,000,000個USDTswap成451.0個WBT,歸還閃電貸獲利離場。

針對該事件,慢霧給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/6/16 4:32:58]

然而關于Digital Wave Finance的資料卻不多。據公開資料顯示,DWF Labs創立于2018年,主要為所投資的公司提供代幣上線、做市、OTC交易解決方案的支持。截止目前,它已經在40多個頂級交易平臺進行現貨和衍生品交易,位居全球加密貨幣交易量前5名。此外,DWF Labs的管理合伙人Andrei Grachev曾是Huobi Russia和多家加密交易公司的CEO。

安全公司:Starstream Finance被黑簡析:4月8日消息,據Agora DeFi消息,受 Starstream 的 distributor treasury 合約漏洞影響,Agora DeFi 中的價值約 820 萬美金的資產被借出。慢霧安全團隊進行分析后以簡訊的形式分享給大家。

1. 在 Starstream 的 StarstreamTreasury 合約中存在 withdrawTokens 函數,此函數只能由 owner 調用以取出合約中儲備的資金。而在 April-07-2022 11:58:24 PM +8UTC 時,StarstreamTreasury 合約的 owner 被轉移至新的 DistributorTreasury 合約(0x6f...25)。

2. 新的 DistributorTreasury 合約中存在 execute 函數,而任意用戶都可以通過此函數進行外部調用,因此攻擊者直接通過此函數調用 StarstreamTreasury 合約中的 withdrawTokens 函數取出合約中儲備的 532,571,155.859 個 STARS。

3. 攻擊者將 STARS 抵押至 Agora DeFi 中,并借出大量資金。一部分借出的資金被用于拉高市場上 STARS 的價格以便借出更多資金。[2022/4/8 14:12:38]

但DWF Labs的系列高頻操作也引發了極大的爭議。一直以來,身為做市商的DWF Labs習慣于將項目Token轉移至交易所并出售,因而人們認為其對加密初創公司的數百萬美元投資不應該被稱作“投資”,更適合被當做場外交易。

Grim Finance 被黑簡析:攻擊者通過閃電貸借出 WFTM 與 BTC 代幣:據慢霧區情報,2021 年 12 月 19 日,Fantom 鏈上 Grim Finance 項目遭受攻擊。慢霧安全團隊進行分析后以簡訊的形式分享給大家。

1. 攻擊者通過閃電貸借出 WFTM 與 BTC 代幣,并在 SpiritSwap 中添加流動性獲得 SPIRIT-LP 流動性憑證。

2. 隨后攻擊者通過 Grim Finance 的 GrimBoostVault 合約中的 depositFor 函數進行流動性抵押操作,而 depositFor 允許用戶指定轉入的 token 并通過 safeTransferFrom 將用戶指定的代幣轉入 GrimBoostVault 中,depositFor 會根據用戶轉賬前后本合約與策略池預期接收代幣(預期接收 want 代幣,本次攻擊中應為 SPIRIT-LP)的差值為用戶鑄造抵押憑證。

3. 但由于 depositFor 函數并未檢查用戶指定轉入的 token 的合法性,攻擊者在調用 depositFor 函數時傳入了由攻擊者惡意創建的代幣合約地址。當 GrimBoostVault 通過 safeTransferFrom 函數調用惡意合約的 transferFrom 函數時,惡意合約再次重入調用了 depositFor 函數。攻擊者進行了多次重入并在最后一次轉入真正的 SPIRIT-LP 流動性憑證進行抵押,此操作確保了在重入前后 GrimBoostVault 預期接收代幣的差值存在。隨后 depositFor 函數根據此差值計算并為攻擊者鑄造對應的抵押憑證。

4. 由于攻擊者對 GrimBoostVault 合約重入了多次,因此 GrimBoostVault 合約為攻擊者鑄造了遠多于預期的抵押憑證。攻擊者使用此憑證在 GrimBoostVault 合約中取出了遠多于之前抵押的 SPIRIT-LP 流動性憑證。隨后攻擊者使用此 SPIRIT-LP 流動性憑證移除流動性獲得 WFTM 與 BTC 代幣并歸還閃電貸完成獲利。

此次攻擊是由于 GrimBoostVault 合約的 depositFor 函數未對用戶傳入的 token 的合法性進行檢查且無防重入鎖,導致惡意用戶可以傳入惡意代幣地址對 depositFor 進行重入獲得遠多于預期的抵押憑證。慢霧安全團隊建議:對于用戶傳入的參數應檢查其是否符合預期,對于函數中的外部調用應控制好外部調用帶來的重入攻擊等風險。[2021/12/19 7:49:04]

4月11日,Twitter用戶Nay發推文稱,經過鏈上數據分析,DWF Labs幾乎所有情況下進出代幣的數量都與時間和美元金額相匹配,這意味著這些不是貸款,因此不是標準的做市商交易。DWF Labs所有交易的模式都是要么每天一次左右地購買5萬至10萬美元的穩定幣,要么購買每筆交易高達500萬美元的大額交易,然后把所有(或幾乎所有)資金都存放在CEX上。

Harvest.Finance被黑事件簡析:10月26號,據慢霧區消息 Harvest Finance 項目遭受閃電貸攻擊,損失超過 400 萬美元。以下為慢霧安全團隊對此事件的簡要分析。

1. 攻擊者通過 Tornado.cash 轉入 20ETH 作為后續攻擊手續費;

2. 攻擊者通過 UniswapV2 閃電貸借出巨額 USDC 與 USDT;

3. 攻擊者先通過 Curve 的 exchange_underlying 函數將 USDT 換成 USDC,此時 Curve yUSDC 池中的 investedUnderlyingBalance 將相對應的變小;

4. 隨后攻擊者通過 Harvest 的 deposit 將巨額 USDC 充值進 Vault 中,充值的同時 Harvest 的 Vault 將鑄出 fUSDC,而鑄出的數量計算方式如下:

amount.mul(totalSupply()).div(underlyingBalanceWithInvestment());

計算方式中的 underlyingBalanceWithInvestment 一部分取的是 Curve 中的 investedUnderlyingBalance 值,由于 Curve 中 investedUnderlyingBalance 的變化將導致 Vault 鑄出更多的 fUSDC;

5. 之后再通過 Curve 把 USDC 換成 USDT 將失衡的價格拉回正常;

6. 最后只需要把 fUSDC 歸還給 Vault 即可獲得比充值時更多的 USDC;

7. 隨后攻擊者開始重復此過程持續獲利;

其他攻擊流程與上訴分析過程類似。參考交易哈希:0x35f8d2f572fceaac9288e5d462117850ef2694786992a8c3f6d02612277b0877。

此次攻擊主要是 Harvest Finance 的 fToken(fUSDC、fUSDT...) 在鑄幣時采用的是 Curve y池中的報價(即使用 Curve 作為喂價來源),導致攻擊者可以通過巨額兌換操控預言機的價格來控制 Harvest Finance 中 fToken 的鑄幣數量,從而使攻擊者有利可圖。[2020/10/26]

此外,Nay還表示,DWF Labs在韓國市場非常活躍。一些韓國項目主動公開了在Xangle的新投資。據報道,DWF Labs披露的投資金額超過1.5億美元,但僅6500萬美元可以在鏈上確認,這還不包括很多沒有報道的,有一種可能就是他們代表項目團隊以不少于某價格出售代幣并預先匯款的方式賺取了delta。許多交易有10-20%的折扣,但有些則沒有。

對此,DWF Labs管理合伙人Andrei Grachev在LinkedIn上發文闡釋了其愿景、工作流程和投資主題以作為回應。

Grachev表示:“我們不是“純金錢”投資者。我們知道籌款過程有多么復雜,我們一直在努力尋找支持企業家的方法。我們如何以及何時投資——我們通常在SAFT投資種子前和種子階段。如果代幣已經上市且可交易,我們還會根據解鎖時間表和鎖定期或分批進行投資。除了投資,我們通常會帶來額外的支持。”

對于資產的托管和余額管理,Grachev是這樣表示的:“出于安全原因和資本效率(我們可以使用代幣作為交易抵押品),我們將幾乎所有資產存儲CEX上,以及有時我們與項目分擔風險并使用我們自己的余額進行做市。風險管理我們從不投資任何NFT,我們根據交易對手風險調整我們的投資,我們從不在鏈上錢包中存儲太多資金——做市商和資金被黑客攻擊的案例太多了,我們不想成為受害者。”

這一回應也算是側面印證了投資+做市的復合型運作模式確實存在。

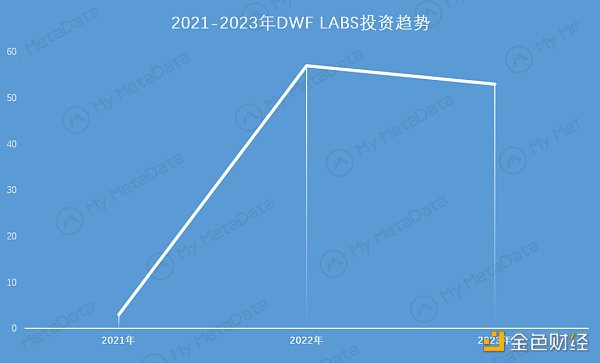

暫且拋開關于DWF Labs本身的爭議,它自2021年開始,已經投資了113個項目。從2021年的3個項目,到2023年前4個月的53個項目,DWF Labs的投資頻率越來越高。

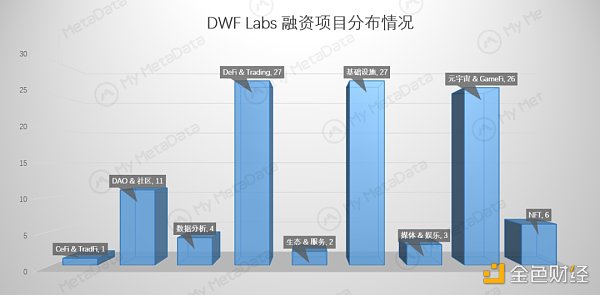

圖源:My MetaData在他們選中的項目中,DeFi&交易、基礎設施和鏈游領域都是它的重點部署領域。

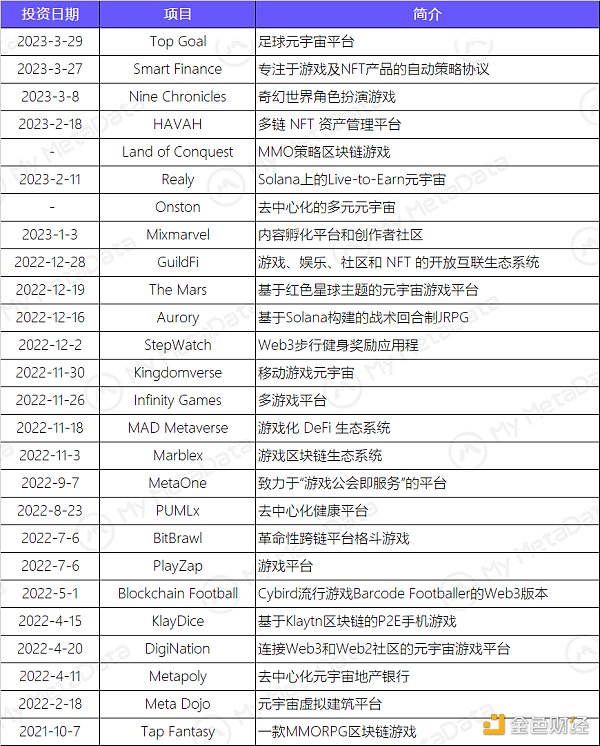

圖源:My MetaData再來看鏈游部分,DWF Labs一共投資了26個相關項目。

圖源:My MetaData如果將2023年度GameFi相關的項目單獨羅列出來觀察其Token漲幅,可以發現這些項目都有不同程度的波動,也符合DWF Labs做市商的本職屬性。其中Top Goal和Land of Conquest在宣布融資后的最高漲幅高達131%和248%。

圖源:My MetaData總結在Alameda Research暴雷之后,人們對于做市商的高調動作尤其擔心。有些人認為對于DWF Labs的指責其實來源于它的競爭對手Wintermute,有些人只是擔心DWF Labs過于頻繁的操作本身就醞釀著極大的風險。無論是持哪種觀點,投資市場本就是風起云涌,DWF Labs的成敗最終還得交由時間來判斷。

My MetaData

個人專欄

閱讀更多

金色薦讀

金色財經 善歐巴

Chainlink預言機

白話區塊鏈

金色早8點

Odaily星球日報

歐科云鏈

深潮TechFlow

MarsBit

Arcane Labs

Tags:USDLABSABSANCDola USD StablecoinLABS價格Yfilabs FinanceCrowFinance

Pacman 是一個部署在Arbitrum上的去中心化杠桿挖礦協議。談及杠桿挖礦,很多人第一時間想到的就是 Alpaca Finance.

1900/1/1 0:00:00迎接機遇? 應對開戶 隨著疫情過去,經濟活動轉趨活躍,相信很多新成立或海外企業都感興趣到香港開立銀行戶口,把握商機.

1900/1/1 0:00:00文章作者:nich、Accelxr、1kx文章編譯:Block unicorn 創作者和最終用戶之間的關系基本上是單向的.

1900/1/1 0:00:00自第一個加密貨幣出現以來,單體區塊鏈一直是行業標準,但這種情況正在迅速改變。2023 年,隨著以太坊合并成功、 Layer 2 Rollups 生態爆發,以太坊系統轉向了模塊化架構.

1900/1/1 0:00:001.a16z為何推出Optimism Rollup新客戶端Magi據a16z,Magi在以太坊的傳統執行/共識拆分中充當共識客戶端(在OP Stack 體系中通常稱為Rollup客戶端).

1900/1/1 0:00:00去中心化交易所(DEX)PancakeSwap 治理代幣 CAKE 本周遭受重創。比推終端數據顯示,CAKE 在過去 7 天里暴跌 24.4% ,成為市值前 100.

1900/1/1 0:00:00