BTC/HKD+0.17%

BTC/HKD+0.17% ETH/HKD+0.28%

ETH/HKD+0.28% LTC/HKD-0.4%

LTC/HKD-0.4% ADA/HKD-0.88%

ADA/HKD-0.88% SOL/HKD-0.2%

SOL/HKD-0.2% XRP/HKD-0.44%

XRP/HKD-0.44%1.前言

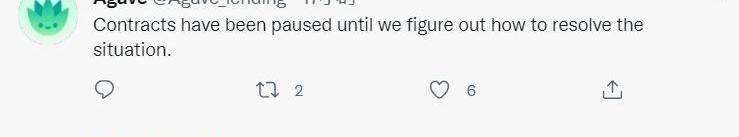

北京時間3月15日晚,知道創宇區塊鏈安全實驗室監測到Gnosis鏈上的借貸類協議HundredFinance與Agave均遭遇了閃電貸襲擊,包括AAVE的分支Agave和Compound的分支HundredFinance。協議損失超1100萬美元。目前項目方已暫停其數百個市場。

知道創宇區塊鏈安全實驗室第一時間跟蹤本次事件并分析。

2.分析

公鏈Zilliqa推出Web3游戲和硬件公司“ROLL1NG THUND3ERZ”:2月14日消息,公鏈Zilliqa聯合創始人Max Kantelia宣布推出Web3游戲和硬件公司“ROLL1NG THUND3ERZ”,該公司不僅會扮演游戲工作室的角色,還將為開發人員構建游戲和dApp工具。Zilliqa去年還宣布計劃推出Web3游戲機并將其命名為“Lightn1ng”,Max Kantelia表示未來ROLL1NG THUND3ERZ游戲生態系統不局限于其Web3游戲機,可支持桌面訪問。

計劃在2023年3月31日左右發布Hub。(cryptoslate)[2023/2/14 12:05:36]

2.1攻擊者相關信息

百金融被攻擊tx:

0x534b84f657883ddc1b66a314e8b392feb35024afdec61dfe8e7c510cfac1a098

Phunk APE Origins#4129以105 ETH成交,創該系列迄今最高交易記錄:金色財經報道,據 NFTGo.io 數據顯示,Phunk APE Origins#4129 以 105 ETH 價格成交,約合 162,700.68 美元,創該系列迄今最高交易記錄。Phunk Ape Origins 是一個向 Crypto Phunk 文化以及 Great Apes 致敬的項目,總計發行 5000 枚鏈上 Phunk NFT。[2022/10/27 11:49:39]

攻擊合約:0xdbf225e3d626ec31f502d435b0f72d82b08e1bdd

攻擊地址:0xd041ad9aae5cf96b21c3ffcb303a0cb80779e358

摩洛哥Attijariwafa銀行加入RippleNet網絡,并與Thunes達成合作:金色財經報道,摩洛哥最大的銀行機構Attijariwafa Bank已加入RippleNet網絡。Attijariwafa Bank管理的資產規模達533億美元,此次合作將使該銀行能夠與其合作伙伴進行即時交易。Attijariwafa Bank還宣布與新加坡企業對企業(B2B)跨境支付網絡Thunes建立合作伙伴關系。據悉,RippleNet的銀行合作伙伴包括Santander、Bank of America、IndusInd Bank、Banco Rendimento等。(U.Today)[2022/1/20 9:00:36]

攻擊后跨鏈匿名化:https://etherscan.io/txs?a=0xd041ad9aae5cf96b21c3ffcb303a0cb80779e358

現場 | David Hung:區塊鏈對社會最大的顛覆有三個板塊:金色財經現場報道,4月9日,華葉區塊鏈(中國)有限公司副總裁David Hung在\"2019第二屆深圳國際區塊鏈技術與應用大會”現場以“區塊鏈生態”為主題進行演講。他表示,區塊鏈對社會最大的顛覆有三個板塊,一個是信任機制的顛覆,第二個是區塊鏈可以直接做價值的傳遞,第三個是區塊鏈顛覆了生產關系。[2019/4/9]

龍舌蘭被攻擊tx:

0xa262141abcf7c127b88b4042aee8bf601f4f3372c9471dbd75cb54e76524f18e

攻擊合約:0xF98169301B06e906AF7f9b719204AA10D1F160d6

攻擊地址:0x0a16a85be44627c10cee75db06b169c7bc76de2c

動態 | 公鏈項目 ThunderCore 主網低調上線:由康奈爾大學計算機科學副教授 Elaine Shi 參與創立的公鏈項目 ThunderCore 主網已經低調上線,有投資人表示已經收到該項目代幣 Thunder Token。盡管 ThunderCore 團隊沒有在任何渠道發布主網上線的消息,但是從項目開發者社區發現,ThunderCore 主網區塊瀏覽器已經可以查看主網區塊狀態,ThunderCore 主網從 26 日開始已經開始生成區塊。項目官方網站上也已經提供了一份針對投資人的換幣說明,指引投資人如何進行操作,以收到 ThunderCore 主網上的原生代幣 Thunder Token。有多位投資人表示,ThunderCore 團隊目前正在向投資人發放原生代幣,計劃首先向第二輪投資人發放,然后再向第一輪投資人發放。ThunderCore 目前已經融資 5000 萬美元,投資人包括 Pantera Capital、Huobi Capital、MetaStable、FBG Capital、SV Angel、真格、Hashed、Sora Ventures、zk Capital、Kinetic 等多家機構。(鏈聞)[2019/3/1]

攻擊后跨鏈匿名化:https://etherscan.io/txs?a=0x0a16a85be44627c10cee75db06b169c7bc76de2c

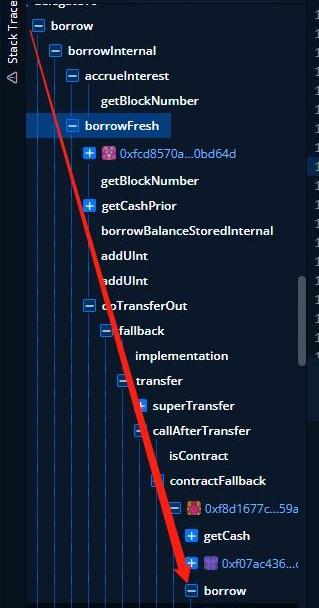

2.2攻擊流程

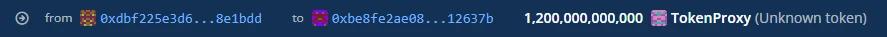

由于百金融與龍舌蘭攻擊流程與手法類似,因此我們使用百金融進行分析。

百金融攻擊調用流程

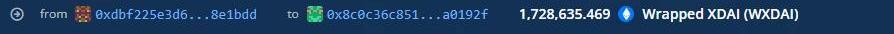

1、攻擊者利用合約在三個池子中利用閃電貸借出WXDAI和USDC

2、在WETH池子質押借出的部分USDC

3、利用重入利用一筆質押,超額借出池子中資金

4、重復質押-重入借出步驟,將其他兩個池子資產超額借出

5、歸還閃電貸

6、獲利轉移

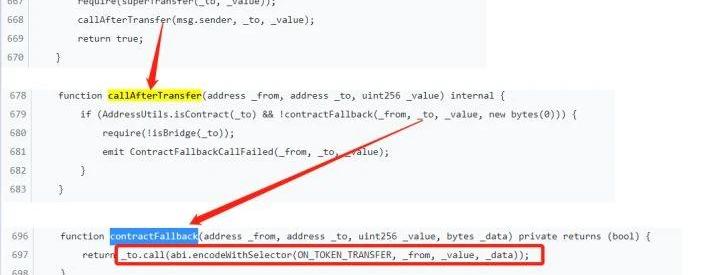

2.3漏洞細節

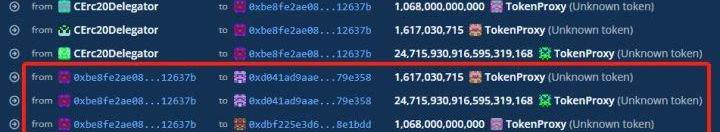

導致本次問題的根本原因是由于在Gnosis鏈上的官方橋接代幣xDAI合約中實現了一個對于to地址的回調

合約實現地址:

https://blockscout.com/xdai/mainnet/address/0xf8D1677c8a0c961938bf2f9aDc3F3CFDA759A9d9/contracts

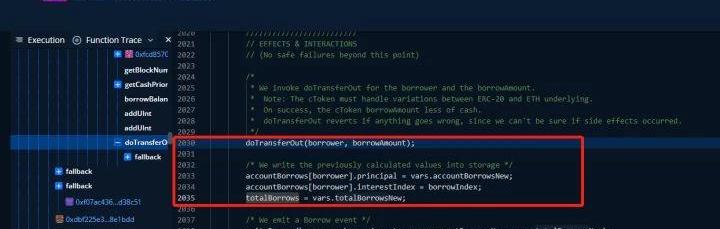

該回調將直接導致重入漏洞的產生,同時由于在HundredFinance團隊fork的Compound版本中沒有嚴格遵循檢查-生效-交互,進而導致了總借貸量更新晚于重入實現。最終攻擊者得以超額借貸。

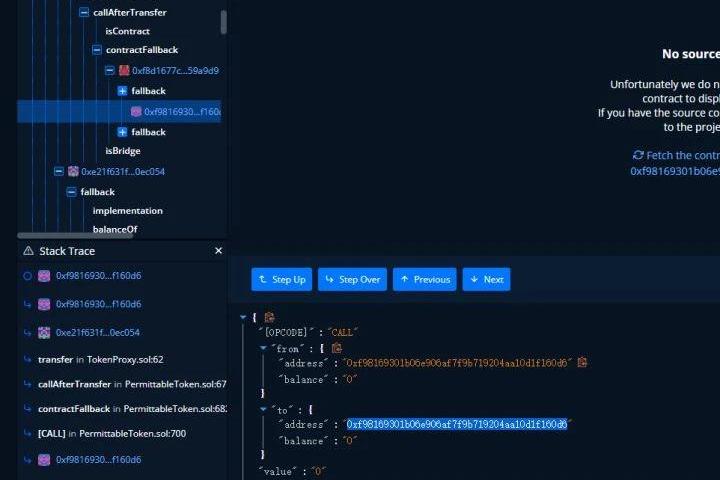

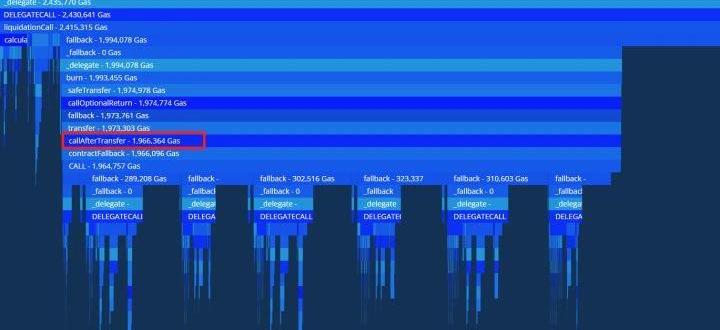

類似的,對于Agave項目方,攻擊者利用liquidateCall函數內部調用會調用xDAI的callAfterTransfer方法進行回調,最終導致攻擊者能再次進行借貸。

在百金融攻擊中攻擊者重入的調用路徑如下:

在Agave攻擊中攻擊者回調路徑如下:

3.總結

此次遭受攻擊的兩個借貸項目由于錯誤的引入了存在重入的token,同時項目方的fork的代碼沒有采用檢查-生效-交互模式導致了問題的發生。

我們強調:對于一個優秀的項目的引用必須建立在足夠的理解和嚴謹的開發上,尤其是存在差異化的部分,切忌顧此失彼最終因為一個小的差錯導致項目全部的損失。

近期,各類合約漏洞安全事件頻發,合約審計、風控措施、應急計劃等都有必要切實落實。

Tags:UNDTHUNThunder區塊鏈thunder幣平臺THUNDERADAThunder Lands如何使用區塊鏈技術

“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00推薦理由: 本文介紹了DAO由于其組織結構而具有的特殊能力,能夠作為全新的搜索工具幫助組織更好地發展.

1900/1/1 0:00:00區塊鏈安全公司CertiK于2022年4月8日,宣布完成8800萬美元的B3輪融資,在近期動蕩的市場環境下逆勢而上,再次刷新區塊鏈安全賽道單筆最大融資額.

1900/1/1 0:00:00一根大陽線千軍萬馬來相見,幾根大陽線韭菜追高不聽勸。最近大火的MovetoEarn項目STEPN再次破圈,其發布的治理代幣GMT暴漲200多倍且交易量超越BTC大餅.

1900/1/1 0:00:00l飛艇正在為撒哈拉以南非洲的兩個島嶼提供互聯網覆蓋。l空中信號與地面Wi-Fi連接,以提高帶寬速度。l該系統可以推廣到其他偏遠社區,幫助縮小高收入國家和低收入國家之間的數字鴻溝.

1900/1/1 0:00:004月22日,頂峰AscendEX同時上線五款熱門幣種的Staking質押方案,包括雪崩協議Avalanche、現象級鏈游AxieInfinity、高性能公鏈Fantom、Layer2擴展方案Po.

1900/1/1 0:00:00