BTC/HKD+0.21%

BTC/HKD+0.21% ETH/HKD-0.36%

ETH/HKD-0.36% LTC/HKD-0.25%

LTC/HKD-0.25% ADA/HKD-0.97%

ADA/HKD-0.97% SOL/HKD-1.01%

SOL/HKD-1.01% XRP/HKD-1.03%

XRP/HKD-1.03%

北京時間2022年5月9日凌晨4:34:42,CertiK安全技術團隊監測到FortressLoans遭到攻擊。

北京時間5月9日上午10:05,JetFuelFinance也正式確認了關于預言機操縱的消息,并發布了可疑地址和交易的鏈接:

目前該項目損失約1,048.1ETH和400,000DAI。攻擊者通過DAO和預言機操縱來盜取資產以完成本次攻擊,并通過TornadoCash將被盜資產轉出。

身份預言機項目Clique完成300萬美元種子輪融資,Sky9 Capital等參投:10月18日消息,旨在連接 Web2 和 Web3 的身份預言機項目 Clique 完成 300 萬美元種子輪融資,GGV Capital、Qiming Venture Partners、Alliance DAO、SevenX Ventures、Infinity Ventures Crypto(IVC)、SNZ Holding、Sky9 Capital、smrti lab、Mirana Ventures、DWeb3、Formless Capital、Redline DAO、Mask Network、Puzzle Ventures 等參投。

據悉,Clique 宣布其首個產品為社交預言機,提供對跨各種社交媒體平臺的鏈下用戶影響力、忠誠度和貢獻的深度分析,這些數據可以被項目方用于空投和白名單、SBT/VC 發行、智能合約操作等。此外,Clique 正在使用 MPC、TEE 和 ZKP 開發隱私保護管道,以增強機密性并確保數據的來源。(Business Insider)[2022/10/18 17:31:02]

漏洞交易

Nervos與開源預言機DIA達成合作:據官方消息,公鏈項目Nervos宣布與開源預言機DIA達成合作。DIA將被集成到Nervos EVM兼容層Godwoken中,為建立在其上的dApp,或是從以太坊生態移植過來的dApp提供可靠的預言機服務。目前,Nervos生態dApp創建者可以選擇Chainlink、Band Protocol、DIA等預言機提供的服務,方便他們在Nervos Layer 2上構建應用。DIA是一個開源的預言機平臺,致力于讓市場參與者能夠獲取、應用和共享可信賴的數據。[2021/11/12 21:45:41]

https://bscscan.com/tx/0x13d19809b19ac512da6d110764caee75e2157ea62cb70937c8d9471afcb061bf

Mirror和Injective已經集成Band Protocol預言機:據官方消息,去中心化交易和合成資產去中心化應用Mirror Protocol以及去中心化衍生品交易平臺Injective Protocol已經集成Band Protocol預言機,用于實時股票和證券喂價。MIR和BAND在抵押債倉中已經帶來8860萬美元的鎖倉量,以及1.08億美元的資產流動性。[2021/1/13 16:06:02]

相關地址

攻擊者地址:https://bscscan.com/address/0xA6AF2872176320015f8ddB2ba013B38Cb35d22Ad

攻擊者合約:

https://bscscan.com/address/0xcd337b920678cf35143322ab31ab8977c3463a45

去中心化借貸協議Pluto將集成NEST預言機:去中心化借貸協議PlutoProtocol宣布與去中心化預言機NEST達成戰略合作,PlutoProtocol將集成NEST預言機將作為協議的價格數據源。[2020/9/10]

被攻擊的預言機相關合約:https://bscscan.com/address/0xc11b687cd6061a6516e23769e4657b6efa25d

攻擊步驟

①攻擊者從TornadoCash收到ETH,并用收到的部分ETH購買FTS代幣用于投票和抵押。

②然后,攻擊者提交了一個提案,改變貸款合約中FTS代幣的抵押系數。

③攻擊者使用購買的FTS代幣對其提案投了贊成票。因為Fortressloans的治理合同的法定票數是400,000FTS——小于攻擊者持有的金額,所以該提案被通過。

EMURGO與Ergo合作創建預言機:金色財經報道,Cardano協議創始實體公司EMURGO與Ergo (ERG)合作創建了首個預言機(Oracle)。最初的兩個預言機將部署在Ergo上,并為ADA/USD和ERG/USD交易對提供價格信息。[2020/8/29]

④同時,攻擊者將FTS存入貸款合約作為抵押品。

⑤提案通過后,攻擊者執行提案,將FTS的抵押系數從0更新到70000000000000,以便在后續步驟中利用其獲利。

⑥此外,攻擊者通過預言機相關chain合約中的非限制性函數`submit()`更新了貸款合約使用的價格預言機,該函數缺少對簽名的有效驗證,因此該更新會被成功執行。

⑦通過更新,攻擊者的抵押品的價值被大幅提高,所以攻擊者能夠從貸款合約中借到大量的其他代幣。

⑧攻擊者將借來的代幣轉換為ETH和DAI,并將其存入TornadoCash。

合約漏洞分析

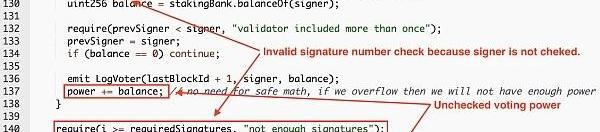

漏洞①

第一個漏洞是治理合約的一個設計缺陷。

治理合約可以執行成功提案,以修改借貸相關的配置。然而,要成功執行提案,投票所需的最低FTS代幣是40萬。由于FTS代幣的價格很低,攻擊者僅用大約11個ETH就交換了超過40萬個FTS代幣。

有了這些FTS代幣,攻擊者可以隨意創建一個惡意提案并成功執行。

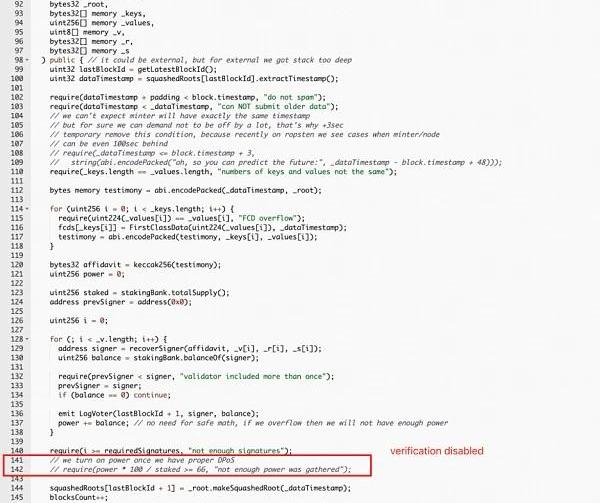

漏洞②

第二個漏洞是chain合約用以更新價格的“submit”系數有一個缺陷——允許任何人更新價格。

L142中的必要語句被注釋掉了。因此該合約在更新價格時并未驗證該調用已收集到足夠的簽名。

資產去向

78萬+228萬USDT在兩次攻擊交易后被轉移到攻擊者地址。

230萬USDT被發送到EthereumtoanySwap(Multichain)。

77萬USDT通過cBridge(CelerNetwork)發送到以太坊。

所有的USDT通過Unswap兌換成ETH和DAI,并發送至TornadoCash。

時間線

北京時間5月9日凌晨00:30左右,Fortress的代幣價格暴跌。很快項目團隊即在telegram中說明:項目出了一些問題,目前正在調查中。

但這次攻擊可能開始得比我們想象中更早。

攻擊者第一次開始「試探」是在北京時間4月20日凌晨1:41:59,他們部署了一個未驗證的合約。在"踩點"之后接下來的幾周里,攻擊者持續通過一系列的交易與Fortress進行交互,并部署未經驗證的合約,這一行為直到此次攻擊事件的前幾天才消停。

攻擊者部署了合約后,他們又啟動了一系列的交易——允許他們創建和資助一個外部擁有的地址,向FortressGovernorAlpha合約提出惡意提案并自己進行投票,隨后將FTS代幣的抵押品設置得極高,使得FTS價值增加,用其借取大量其他代幣,然后換成ETH和DAI。

攻擊合約在完成攻擊后已自毀,目前資金在通過cBridge(CelerNetwork)橋和Multichain交換橋后被轉移到以太坊鏈,并在一系列后續交易中被發送到TornadoCash。

寫在最后

本次攻擊事件本應通過安全審計來有效地避免。

針對漏洞①,由于治理代幣的價格和有多少代幣在流通是未知的,因此發現這個風險并不容易,但可以通過一定的風險發現來警告潛在的相關攻擊行為。

針對漏洞②,審計可以發現關鍵驗證的缺失,避免任何人都有可能通過提交功能來操縱價格。

預言機操縱造成的攻擊并非僅此一例,日前CertiK發布的受盜資金更為龐大。

加密領域安全風險層出不窮,項目團隊應盡可能提高相關警惕并時刻關注安全事件以自查,并及時完善和審計合約代碼。

Tags:RESFTSESSETHPRESALENFTSHIBA幣Useless Token3X Long Tether Gold Token

市場觀點 宏觀流動性 貨幣流動性更趨緊張。周四美聯儲主席鮑威爾稱5月會議將加息50BP,并確認了市場多次加息50BP的預期.

1900/1/1 0:00:00欄目背景 自2015年10月全球知名雜志《經濟學人》封面刊文關于區塊鏈的文章《信任的機器》以來,區塊鏈開始登上了歷史舞臺,而在過去的這7年中.

1900/1/1 0:00:00Cardano生態的兩個早期項目SundaeSwap和WorldMobileToken均被官方授予支持,其中WMTCardano官方占股10%,熱度一直居高不下.

1900/1/1 0:00:00Bitfinex委任GilesDixon為授權部主管Bitfinex近日委任GilesDixon為授權部主管,他將在Bitfinex獲得全球多個司法管轄區的監管批準和牌照方面發揮主導作用.

1900/1/1 0:00:00Jan.2022,GeorgeDataSource:DecentralizedDomainNames2021年11月,去中心化域名項目ENS發行其項目Token并向社區空投.

1900/1/1 0:00:00介紹 擁有民主化的科學不是很好嗎?當然是!然而,許多人會說這是一個烏托邦的愿景,而不太可能成真.

1900/1/1 0:00:00