BTC/HKD+0.92%

BTC/HKD+0.92% ETH/HKD+0.11%

ETH/HKD+0.11% LTC/HKD+1.33%

LTC/HKD+1.33% ADA/HKD+1.66%

ADA/HKD+1.66% SOL/HKD+0.9%

SOL/HKD+0.9% XRP/HKD+2.89%

XRP/HKD+2.89%勒索病之所以猖獗,一個重要原因是:制作者常常利用比特幣支付的“匿名性”特點,逃脫追蹤。

這件事發生在一個月前。

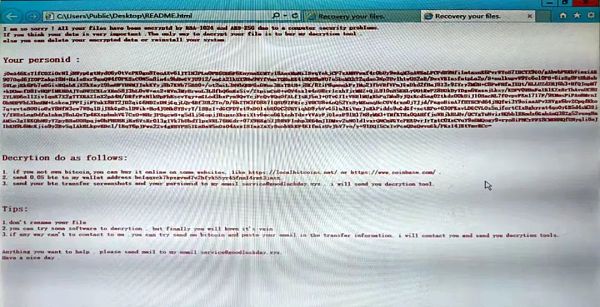

我們公司被黑客攻擊了,黑客留下一封“勒索信”,如下:

翻 譯

非常抱歉,由于設備安全問題,你的所有文件都已經被RSA和AES加密。如果你認為你的資料非常重要,唯一的解密方法是購買我的解密工具。你也可以刪除加密文件或是重裝你的系統。

◎?解密步驟如下:

1.如果你沒有比特幣,你可以在一些網站中在線購買。比如……(兩個網址)

2.發送0.05個比特幣到我的錢包地址……

3.發送交付比特幣的截圖和你的個人賬號到我的郵箱……我會把解密工具發給你。

1.不要重命名你的文件。

2.你可以嘗試用一些軟件解密,但最后你會意識到這是徒勞的。

3.如果你無法聯系到我,你可以嘗試把比特幣轉給我,并在傳送信息中粘貼你的郵箱,我會聯系你,并把解密工具發送給你。

祝你度過愉快的一天。

總結來說:我們遭遇了勒索病,文件資料被鎖了,對方要求支付0.05個比特幣,才給解密。

事件經過與直接影響

報告:BNB是2021年的贏家,漲幅達1344%:12月29日消息,加密研究機構Arcane Research發布的周報稱BNB是“ 2021年的贏家”,比特幣可能在2021年擊敗了股市,但它已經被其他加密貨幣擊敗。Binance Coin(BNB)是市值最大的三種加密貨幣中表現最好的,漲幅為1344%。幣安智能鏈(BSC)生態系統在2021年取得了巨大的增長,并瓜分了以太坊區塊鏈的一部分市場份額。”(NewsBTC)[2021/12/29 8:11:31]

2021年12月13日,周一,“網管”老沈,如往常在10點左右到公司上班。上午時間,公司員工較少,老沈的工作壓力相對較輕。類似事件是破天荒,頭一回!一開始,老沈只是覺得某個程序出錯了,看到勒索信時,才知道原來是中了勒索病。這時候,距離攻擊時間已經超過12個小時。

12月11日周六晚上的8點多時間,黑客就開始入侵我方服務器,服務器開始報錯,頻繁登錄,有不明訪問……這些都是留有痕跡的。

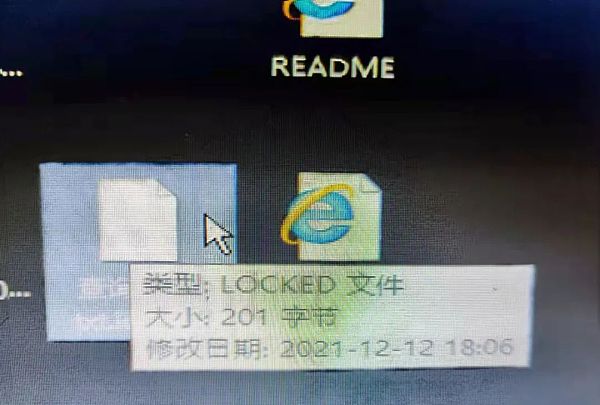

彼時正值周末,且是雙12這個購物節日,我方幾乎無人值班。時間過去7個小時,12月12日凌晨3點,服務器被攻破了。我們的數據庫被加密了。無論是Word還是Txt都被更改了后綴名,打不開。

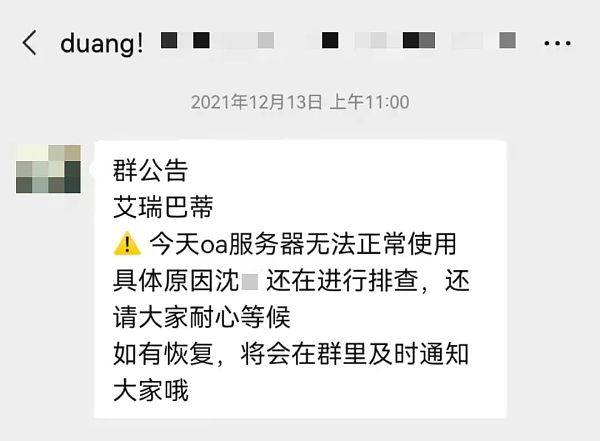

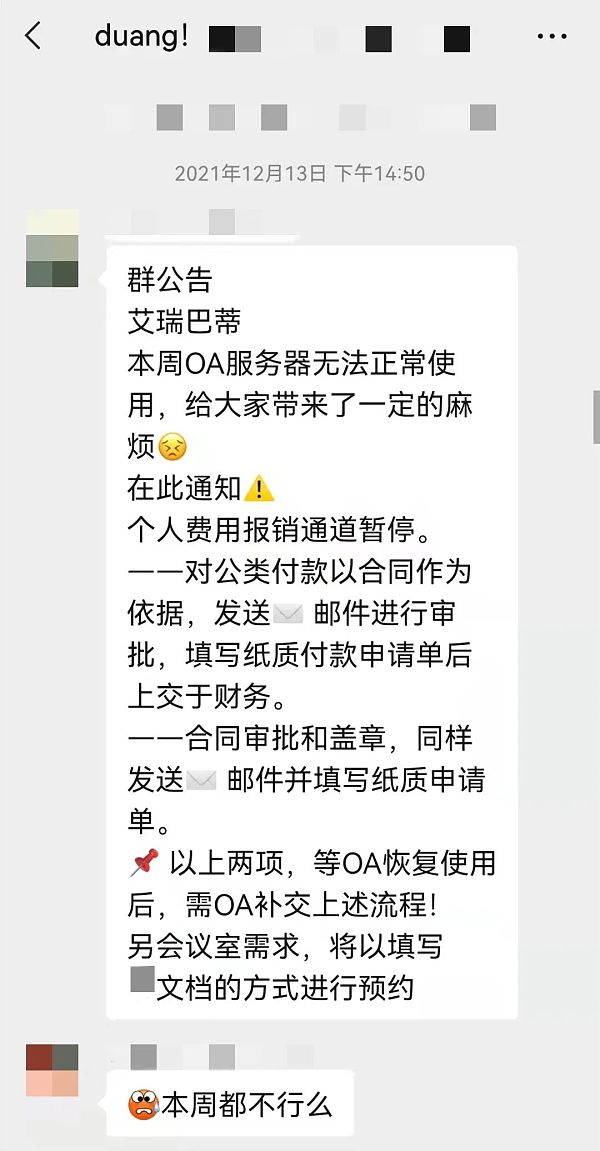

很快,這件事開始直接影響我們的辦公效率。10點35分,一位曹姓同事,在公司大群發了一條信息:“OA大概多久能好呀……”我們的報銷、打款、審批等事項,就放在OA(辦公系統)上進行。

報告:比特幣礦工4月收入較3月增加8%:金色財經報道,根據The Block Research的四月份報告,由于比特幣價格的逐步回升,4月份比特幣礦工的收入比3月份增加了8%。比特幣礦工4月份的收入為4.125億美元,而3月份的收入為3.801億美元。這些數字基于礦工立即出售其持有的比特幣的假設,并且是根據比特幣的每日收盤價得出的。[2020/5/9]

這句話雖然沒有指名道姓,但大家都知道,這是對行政部的老沈說的。無論是網頁卡了,密碼忘了,電腦壞了,還是打印機沒動靜了……都找老沈。

老沈常常顧了這,顧不到那,做不到快速反應。但這次反應明顯要快許多,不過是壞消息。10分鐘后,行政部的一條消息在公司群里炸了鍋:

今天OA服務器無法正常使用,具體原因老沈還在進行排查,還請大家耐心等候,如有恢復,將在群里及時通知大家。

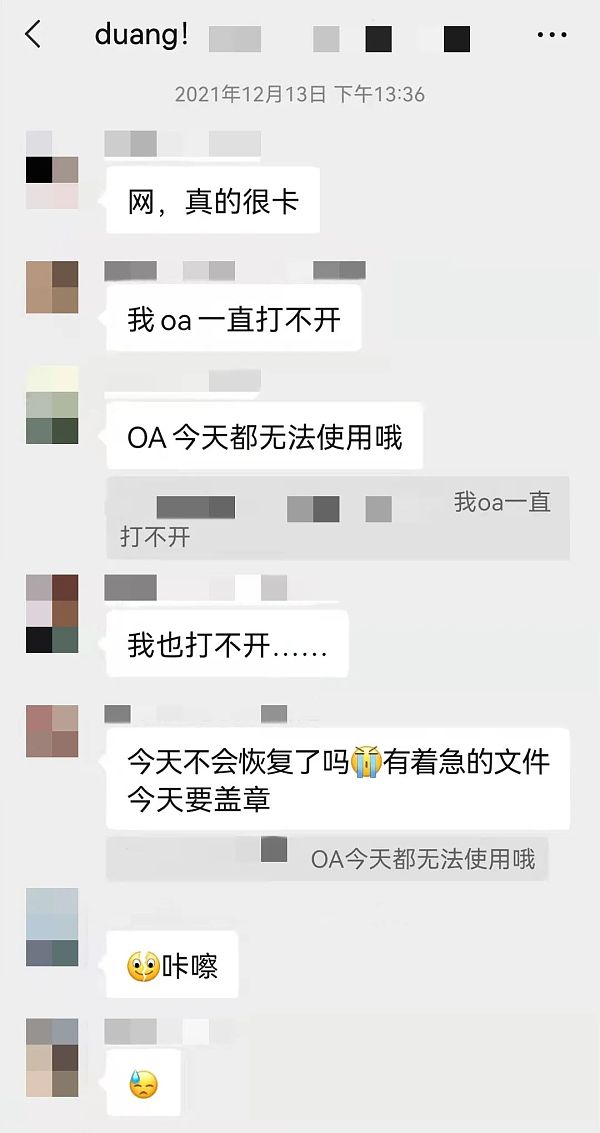

“今天不會恢復了嗎?有著急的文件今天要蓋章。”一位女同事詢問,配了一個流淚的表情包。剎那間,滿屏的“恨鐵不成鋼”。

初步應對失敗與原因

干了16年“網管”的老沈,對此并沒有辦法。我們的應對策略都遭到了失敗。

報告:截至3月20日,選擇接收比特幣實物交割的交易員數量比上月增長44%:盡管市場動蕩不安,但Bakkt平臺上比特幣期貨的實物交割業務進展強勁。Arcane Research的數據顯示,截至3月20日,選擇接收比特幣實物交割的交易員數量比上月增長了44%。(Cointelegraph)[2020/3/26]

① 斷網,但是黑客加密已經完成。

② 盡可能備份,但財務等核心資料已經被加密。

③ 找網警報案,雖已經立案,可偵破案件時間不確定,實在耗不起。

④ 借助已有安全軟件工具尋找是否存在公開解密工具,無果。

我們也想遂了黑客的心愿。0.05個比特幣,按照12月13日比特幣5萬美元的價格,對此我們需要花2500美元(折合人民幣1.5萬元左右)。相比于OA系統無法運作可能造成的損失,這筆錢不算多。

但老沈覺得對方也可能出爾反爾,甚至在解密郵件上大做文章。

最近也有類似的一則新聞:去年12月下旬,溫州某超市的儲值卡系統癱瘓,數據庫信息均被加密。黑客留言,24小時內支付0.042個比特幣(當時相當于1789.2美元)才提供解密工具。超市老板照做了,但黑客未履約。

在這種情況下,意味著這件事很大可能是無解的。早在2017年,知名的殺軟件供應商俄羅斯卡巴斯基實驗室說,勒索病使用的加密算法無解,(中了勒索病后)重裝系統才能繼續使用,但被加密的文件將會丟失。

動態 | 灰度投資Q3報告:84%的資金來自于機構投資者:早間提及,灰度投資發布Q3報告,本季度投資流入超2.5億美元,較上季度增長兩倍。不過,本季度灰度的信托產品普遍出現回調,其中比特幣信托季度回報率為-29.4%,以太坊信托-40.1%,而Zcash與LTC信托跌幅最大都超過60%。第三季度,以對沖基金為代表的機構投資者仍是灰度資金流入組成的強勁動力,其中84%的資金來自于機構投資者,相比于近一年來的80%有所增長,此外相較于上季度75%的占比也有所增長,機構投資對加密貨幣的興趣只增不減。此外,近80%的資金流入與將數字資產轉換為灰度家庭系列“in-kind”產品以換取股票的貢獻份額有關,而這一趨勢近期有所加速,在過去的12個月里該占比僅71%。[2019/10/16]

那么如今呢?值得一提的是,在“凈網2020”專項行動中,國內首名比特幣勒索病的制作者巨某(涉案500余萬元)落網。引用其中的專案組成員、啟東市局網安支隊民警黃瀟艇的話來說:

一般來說,沒有病制作者的解密工具,其他人是無法完成解密的。勒索病入侵電腦,對文件或系統進行加密,每一個解密器都是根據加密電腦的特征新生成的。

據360安全大腦2020年相關報告稱:超過3700例確認遭受勒索病攻擊,最終幫助超過260例完成文件解密工作。即,僅只有7%的成功率。

事態進一步嚴重化,12月13日下午兩點50分,行政部進一步發布公告:本周OA服務器無法使用。

動態 | EOS NewYork 發文回應 AnChain.ai 報告及其對 EOS 菠菜 dApp 的報道:據MEET.ONE 報道報道,六月初,AnChain.ai 宣布其平臺對 EOS 上排名前 10 的菠菜 dApp 的分析,并構陷 51% 的賬戶和 75% 的交易與這些 dApp 上的智能合約相關,且為機器人運作的結果。由于這篇文章,一些媒體的報道將 dApp 定性為無作為的應用,把多數的 EOS 用戶當成是機器人。為此, EOS New York 發文回應該報道,并稱其對 EOS 認知不足,且通過 dApp 生態系統、報告、商業決策、以及區塊鏈內在屬性等方面分析,反駁 Anchain.ai 觀點。[2019/6/12]

問題出在哪里?勒索病卷土重來!

回顧勒索病的發展史,2017年,勒索病“想哭”席卷了全球150個國家的30萬臺電腦,一般需要支付價值300—600美金的比特幣方能解密。

此后勒索病持續不斷演變成為各個版本與類型。比如:加密文檔、鎖定屏幕、鎖定硬盤、加密數據庫,等等。

國內企業遭遇的高峰期是在2019年。據亞信安全《2019威脅態勢分析》,2019年中國勒索病感染量為全球榜首,占比達20%。

老沈記得,當時(防護)措施都做完了,所以沒中招。但2021年12月,在勒索病影響力似乎式微的時候,我們卻中招了。

據他猜測,這次出現問題的原因可能是安全服務軟件到期。12月上旬時,我們的安全服務軟件服務到期,本準備1月進行服務器遷移才續費。但這半個月時間,由于防火墻特征庫到期,給了黑客可乘之機。

這意味什么?打個比方,黑客是小偷,到我們公司偷東西。我們大門的管理以前是謹慎小心的,會經常換鎖,小偷來我們公司門口轉,尋找機會下手,但鎖經常沒兩天就換了,很難很快匹配到合適鑰匙。漸漸地,小偷失去興趣。但直到鎖出現連著十幾二十天不換的情況,小偷因此有足夠時間配鑰匙。

那么,勒索病是怎么碰巧盯上我們的呢?老沈懷疑是有人使用公司網絡挖礦,或者有人無意間把外面的病帶到公司,抑或是黑客“廣撒網”的結果……總之,各種可能性都存在,難以確定。

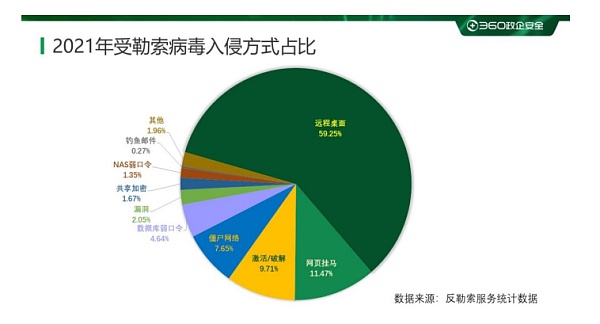

——一般來說,遠程桌面、網頁掛馬、激活/破解、僵尸網絡、數據庫弱口令、漏洞、釣魚郵件等都是勒索病進攻的常見方式。

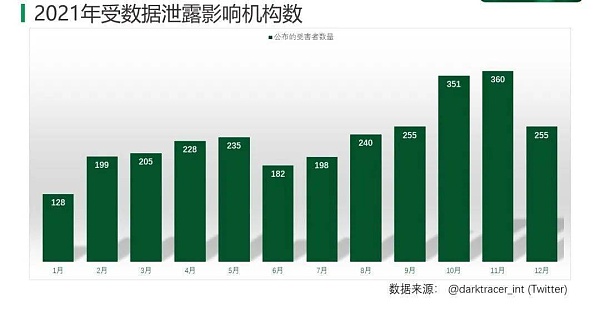

不得不提的是,多個信號提醒我們勒索病頗有卷土重來之勢。近一年就發生多起巨頭企業與重要國家機構出現勒索病事件,很是轟動。

比如,2021年5月,美國最大的成品油管道運營商Colonial Pipeline遭遇勒索病攻擊,其向美國東部沿海主要城市輸送油氣的管道系統因此下線,此事甚至引發美國總統關注。

此外,在2021年,還出現華盛頓特區大都會警察局、石油巨頭皇家殼牌、全球IT咨詢巨頭埃森哲、臺灣存儲組件制造商ADATA、厄瓜多爾國營電信運營商CNT等遭遇勒索病攻擊,大量文件泄露和被竊取。

據360安全大腦《2021年勒索病疫情分析報告》,2021年超4000位用戶遭遇勒索病的攻擊,高于2020年的超3700位,其中10月—12月是高峰期。?

其中,值得警惕的是,據美國國土安全部長去年5月的演講提到,勒索病攻擊的50—70%的對象都是中小企業,2020年總計造3.5億美元損失。而思科去年10月發布的調查顯示,42%的中國區中小企業在過去一年遭遇網絡攻擊,41%的企業相關損失超50萬美元。

5萬塊的教訓與經驗

12月15日,我們被迫找了杭州一家安全服務商,由對方全權解決此事,花費5萬塊。

這5萬塊,可以支付三次以上勒索病攻擊的費用,相當于一套安全軟件的費用,一個可以用三五年的防火墻特征庫也是差不多的價錢。

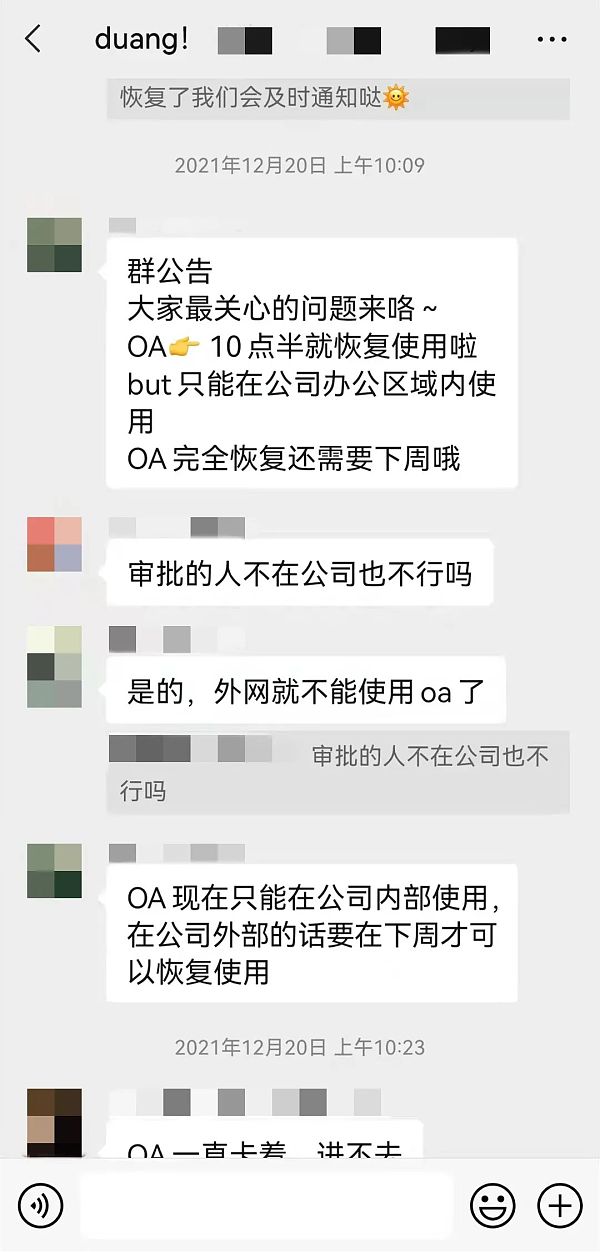

3天后,基本解決了問題。12月20日上午10點,OA恢復使用。

具體到這家公司是如何解決問題的,老沈并不知情。“也許交了贖金,也許沒有,也許弄清楚了勒索病的版本,找到了解密工具。”老沈說道。

關鍵在于未來的防護,除了保障安全服務軟件全天候運行,老沈強調還會“加強備份”。比如,財務數據以前是財務部門管理,只做本地備份,現在由老沈自己管,已經做了好幾份備份。

值得一提,據彭博社報道,上述提到的Colonial Pipeline雖然支付了贖金,但黑客解密過慢,最后還是依靠備份數據恢復系統的。

此外,8月份,埃森哲遭遇勒索病后,黑客聲稱“從埃森哲竊取了6TB的數據,并要求支付5000萬美元的贖金”,但埃森哲回應:“在事件發生后立即控制并隔離了受影響的服務器,并從備份中完全恢復了受影響的系統。”也就是說,備份數據可以較大程度避免損失。

總結來說,勒索病之所以猖獗,一個重要原因是:制作者常常利用比特幣支付的“匿名性”特點,逃脫追蹤。

但是好的開始是:如今國內存在不少與病制造者沆瀣一氣的數據解密、恢復公司,它們承擔著渠道商的作用,比如替病制作者分發病,利用國內企業不方便購買比特幣代替交易等。

參與的人多了,犯錯的機會也就多了。在上述“凈網2020”專項行動案例中,破案的關鍵在于,借助與病制作者有直接合作關系的數據恢復公司這一線索抓住了背后的病制作者。

在近一個月時間里,比特幣出現閃崩,一度跌到3.3萬美元,為近半年時間的最低價。這對“勒索病產業鏈”的利益獲得者也會是一個打擊。

最后強調的是,我們不建議支付贖金,如迫不得已,可以嘗試“討價還價”。

至少有一個例子可以說明這一可能性:據媒體報道,2017年5月14日,臺灣網友陳子聰中了勒索病,為此他發郵件向黑客“求情”:“我月收入400美元,要這樣對我嗎?”結果對方回應:“我們明顯高估了你們的收入。所以你不用支付任何費用。待會系統將會幫你的計算機解鎖。”

?文 / 巴九靈(微信公眾號:吳曉波頻道)

金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、礦業信息、項目動態、技術進展等行業動態。本文是其中的新聞周刊,帶您一覽本周區塊鏈行業大事.

1900/1/1 0:00:00解讀Web3.0遠不是一件容易的事,千人千面的它即模糊又若隱若現。隨著時間的推移,構成它的要件更加完備,但更多的要求又會被填充進去,“前進迷茫”與探索Web3.0是相生相伴的.

1900/1/1 0:00:00隨著多鏈生態的爆發,近半年來橋接以太的跨鏈協議上TVL也呈現出不斷攀升的狀態。然而,由于不同區塊鏈系統之間存在不同通信協議、身份管理、共識機制及其他差異,跨鏈互通依舊面臨著與經典的不可能三角相似.

1900/1/1 0:00:00本文由 a16z 合伙人 Chris Dixon 在社交媒體上發表,原文標題為《Web3 劇本:作為增長機制的互操作性》.

1900/1/1 0:00:002021年NFT流行度迅速上升,誕生了許多項目,社區圍繞著它們形成。春節臨近,我們何不自己部署一個NFT來獎勵自己呢?作為對項目的忠誠或支持的展示,許多用戶選擇將他們的個人資料圖片(或簡稱“PF.

1900/1/1 0:00:00光速創投(Lightspeed Venture Partners)這個名字最近出現在加密世界的頻率有點高.

1900/1/1 0:00:00