BTC/HKD-0.41%

BTC/HKD-0.41% ETH/HKD-1.72%

ETH/HKD-1.72% LTC/HKD-2.81%

LTC/HKD-2.81% ADA/HKD-2.85%

ADA/HKD-2.85% SOL/HKD-2.95%

SOL/HKD-2.95% XRP/HKD-2.32%

XRP/HKD-2.32%在Crypto世界里,利用協議漏洞和網絡釣魚成為了加密黑客們發起攻擊的主要方式。據相關報道稱,在2022年第2季度,加密行業因協議漏洞損失的總金額超過6.7億美元,同比去年增加了近50%。

正是由于加密行業的代碼公開透明,黑客可以通過查看目標代碼,致力于發現漏洞并發起攻擊。因此不少Web3項目專門通過推出漏洞賞金計劃,來避免更大的經濟損失。而自5月以來,釣魚網絡攻擊更是屢見不鮮。

如通過Discord私信詐騙網站鏈接、發送釣魚郵件以及偽裝代幣空投發送惡意鏈接等,讓毫無戒備的用戶防不勝防。其中以太坊生態系統成為了主要受害者,而隨著NFT的增量發展,近期加密黑客們又開始了NFT“釣魚”,不少NFT資產頻頻被盜。常見的兩種NFT釣魚攻擊方式為盜取用戶簽名以及高仿域名和內容的NFT釣魚網站。

數據:某巨鯨地址將價值473萬美元SSV轉入Binance:金色財經報道,據鏈上分析師余燼監測,曾于 552 天前從 Binance 提出 229,552 枚 SSV 的巨鯨,于 1 小時前將 20 萬枚 SSV(約 473 萬美元)轉入 Binance。余燼分析稱,552 天前該地址從 Binance 提出時,SSV 價格為 9.35 美元,如果該地址以 SSV 當前價格全部售出,將實現 286 萬美元的收益。目前,SSV 價格已由他剛轉入時的 24.9 美元下跌至 23.6 美元。[2023/5/6 14:47:17]

如何監控和保護加密資產安全成為了重中之重。一旦遭到黑客攻擊,項目方采取何種措施保護客戶資產安全,以及普通用戶如何監控其關心的地址和交易詳情,是在Web3時代關心的重點問題。

Euler合約部署者將20,000枚ETH轉入多簽地址:3月25日消息,據鏈上數據顯示,Euler 合約部署者地址(Euler: Deployer)將 20,000 枚 ETH(約合 3500 萬美元)轉入 Euler 多簽地址(Euler: Multisig 2)。[2023/3/26 13:26:48]

因此這就體現了區塊鏈API技術的重要性,API的價值在于可以提供安全性、隱私性以及易用性的數據服務。目前API應用于加密行業的各個領域,涉及代幣交易、地址監控以及交易分析和安全。如區塊鏈API提供商Tokenview就為區塊鏈行業開發者和普通用戶提供地址監控和數據API,幫助用戶及時獲得鏈上數據的變化,監控地址的交易動態。接下來,Tokenview教你如何利用API監控黑客地址。

沉睡近3年的某以太坊巨鯨地址分多筆轉出14.5萬枚ETH:金色財經消息,據歐科云鏈OKLink多鏈瀏覽器顯示,沉睡近3年的某以太坊巨鯨地址0x4bAf012726CB5EC7Dda57Bc2770798A38100C44d昨日起分多筆將累計14.5萬枚ETH轉出。據悉,該地址創建于2016年10月28日,上一次大額轉出記錄為2019年7月31日的5000枚ETH,目前地址余額價值約14枚ETH。[2022/8/15 12:25:59]

一、獲取黑客地址

以UniswapV3被盜事件為例:2022年7月12日,Binance首席執行官CZ發推提醒,黑客在UniswapV3平臺上竊取了4,295枚ETH。Uniswap創始人HaydenAdams也證實此次失竊是一種釣魚網絡攻擊。一些LPNFT會因為誤點授權交易而被竊取。我們可以通過監控地址和鏈上轉賬行為獲取更多信息。具體被盜過程請參見:警惕!又一起網絡釣魚攻擊事件:Uniswap被盜810萬美元。

Santiment:自ETH創新高以來,擁有至少1萬ETH的地址數并未顯著減少:3月17日消息,加密分析公司Santiment發推稱,以太坊頂級持有者在ETH四周前創下歷史新高后,并未顯示出調整倉位的主要跡象。與上月相比,擁有至少10000 ETH地址數量僅減少0.9%。與此同時,持有100-10000 ETH地址數量則下滑了7.2%。[2021/3/17 18:52:28]

我們通過Tokenview區塊鏈瀏覽器找到該黑客地址:https://eth.tokenview.com/cn/address/0x09b5027ef3a3b7332ee90321e558bad9c4447afa

二、為什么要監控黑客地址

由于區塊鏈的匿名性,我們無法獲取黑客的真實身份信息。如果黑客將盜取的資金轉入如Binance中心化交易所,也許就能獲取黑客的蛛絲馬跡。當然,這種想法往往過于直接,黑客既然選擇轉入交易所賬戶,必然會考慮到自身信息的匿名性。

監控黑客地址的另一個原因是為了及時獲取黑客的動態,一旦黑客地址有異動,可以將黑客相關聯的地址都監控起來,以防黑客會進行下一場騙局或其它行動。

從盜得資金到下一步行動,整個過程可能會持續半年甚至更長的時間。這也給我們的監測帶來很多困難。這時候如果通過某個程序或者API,在地址余額變動的時候第一時間獲取相關信息,那么監測就會變得容易很多。

三、如何監控黑客地址

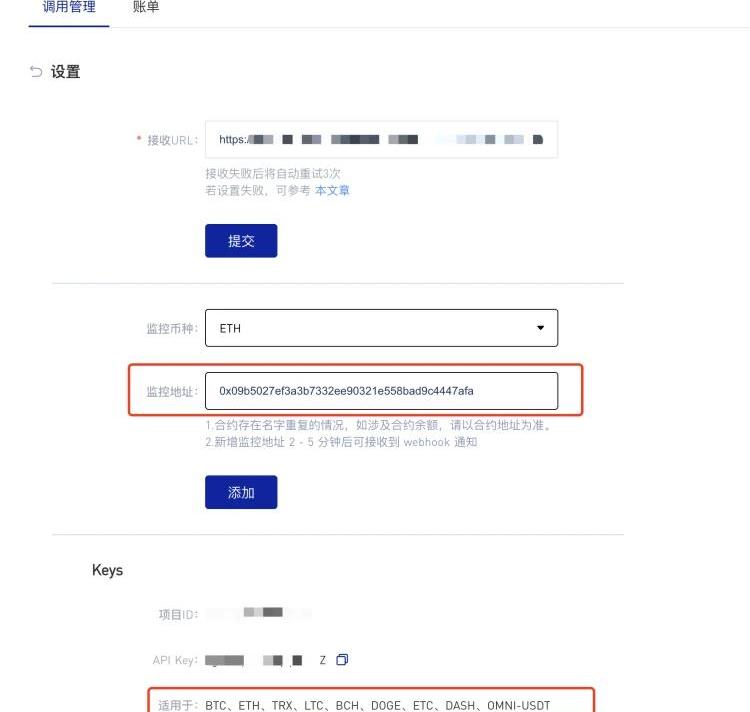

okenview的監控地址API通過Webhook的方式,將地址余額變動信息POST到設置的WebhookURL上。使用Tokenview地址監控API來追蹤黑客地址一般需要以下三個步驟:

注冊Tokenview開發者賬號:https://services.tokenview.com

設置地址監控WebhookURL

輸入或復制「黑客地址」

完成上述步驟后,一旦黑客地址發生交易信息,將會第一時間收到通知,掌握黑客地址的實時動態。

最后,Tokenview提醒您要學會的:

1防范簽名被盜,簽署交易時需確認交易內容,確保交易發起方的真實性;

2不要泄露私鑰和助記詞;

3不要亂點未知鏈接和網站,防范高仿域名和內容的NFT釣魚網站。

Tether與世界各地的執法部門緊密合作,協助調查,包括凍結錢包地址。我們幾乎每天都與執法官員聯系,并堅持及時回應他們的要求.

1900/1/1 0:00:00Polkadot生態研究院出品,必屬精品波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察.

1900/1/1 0:00:00原文作者:Paradigm原文標題:DAOLegalEntityMatrix關于DAO的法律結構一直是大家所關注的問題.

1900/1/1 0:00:00原文作者:EthanLippman原文標題:ProductPrinciplesforNon-FinancialDecentralizedApplications 去中心化應用的現狀 對Web3的.

1900/1/1 0:00:00本周概覽 -美國7月非農新增就業52.8萬,比預期多出一倍。-另一個跨鏈橋項目被盜。Nomad在"chaotik"攻擊下損失了1.9億美元,有多達40多個受益錢包.

1900/1/1 0:00:00北京時間2022年6月13日晚,FSWAP項目遭受黑客攻擊,黑客通過操縱DEX的pool中資產比例獲利.

1900/1/1 0:00:00