BTC/HKD+0.17%

BTC/HKD+0.17% ETH/HKD-0.4%

ETH/HKD-0.4% LTC/HKD-0.14%

LTC/HKD-0.14% ADA/HKD-0.2%

ADA/HKD-0.2% SOL/HKD+1.37%

SOL/HKD+1.37% XRP/HKD-0.67%

XRP/HKD-0.67%DeFi的熱潮點燃了2020年的市場情緒,但伴隨著應用的發展,新的風險也悄然滋生。

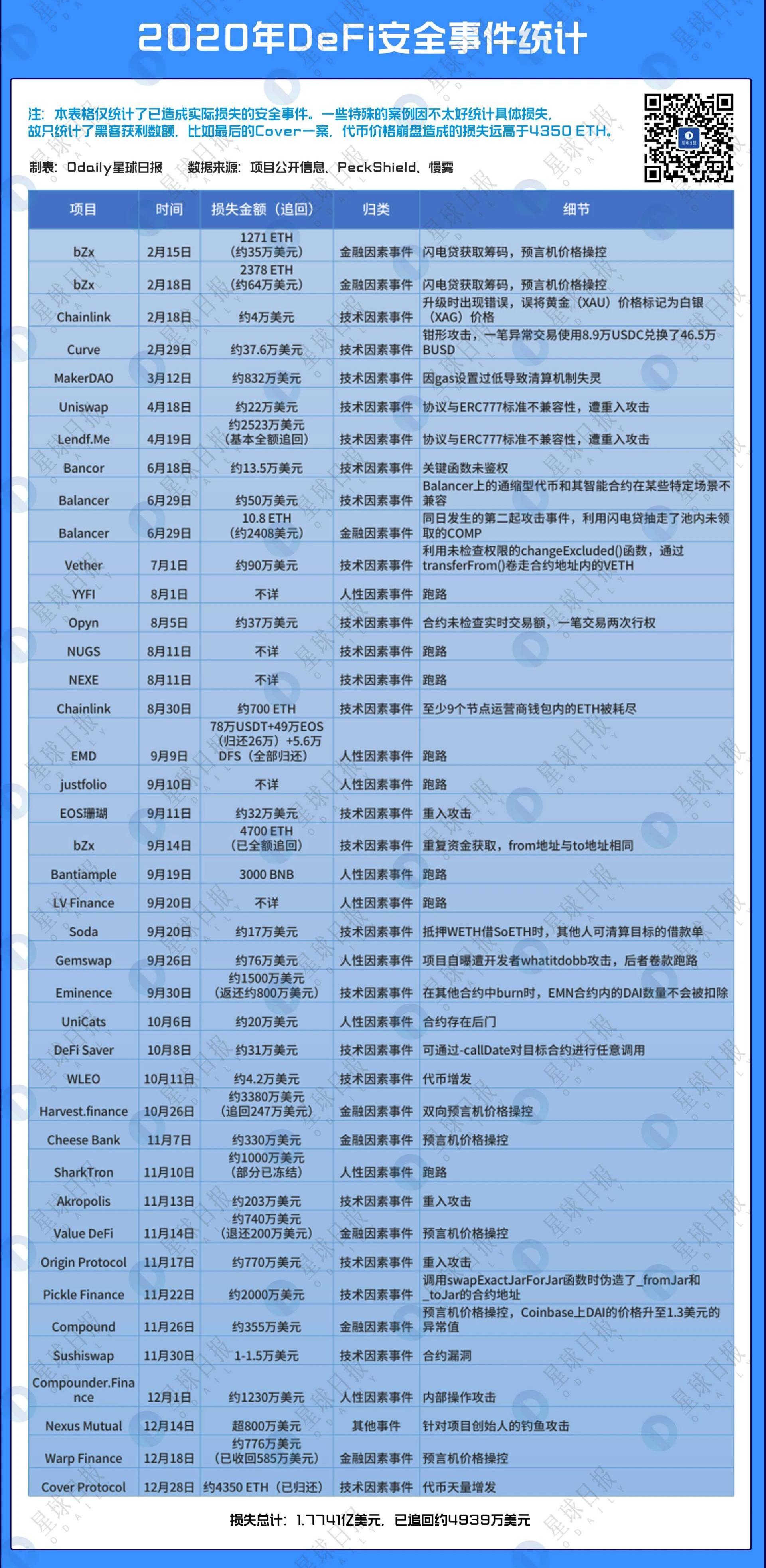

據Odaily星球日報不完全統計,從二月借貸及交易協議bZx被盜,到年末明星保險項目CoverProtocol崩盤,2020年DeFi領域內已發生了四十余起起攻擊事件,損失金額高達1.774億美元。從剛剛上線的全新應用,到成名已久的頭部協議,黑客們已然“鯊瘋了眼”,恍惚之間,DeFi似乎變成了“科學家們”的提款機,甚至被戴上了HackFi這一調侃式的昵稱。

為了盡可能清晰地復盤2020年DeFi領域的安全狀況,我們將根據各大DeFi應用在遭遇攻擊后發布的事件報告,同時結合派盾、慢霧等業內頭部安全公司給出的調查分析,對DeFi領域2020年發生的所有安全事件進行一次系統梳理。根據事件發生的不同起因,本文將所有攻擊分為了「技術因素事件」、「金融因素事件」、「人性因素事件」以及「其他事件」四大類。需要注意的是,DeFi應用跨越了科技及金融兩大維度,因此一起安全事故的起因往往是多因素、多維度的復合,下文中,即便某起事件被劃分為A類,也不代表該事件的發生不存在其他B類因素,在一些具體案例內我們會指明標注。一、技術因素事件

“幣圈一天,人間一年;DeFi一天,幣圈一年。”外部市場的瞬息萬變以及DeFi應用本身的創新性和復雜性決定了,即便是思維最縝密的開發者也很難在產品快速迭代的同時做到十全十美,因此在合約編寫或產品設計中往往難免出現或大或小的漏洞及不完善之處。縱觀一年以來發生的針對DeFi應用的各種攻擊,可歸于此類別的事件數量最多。往細了說,這一大類可以再分為三個細分類別:協議本身存在漏洞或是設計存在不完善之處;協議在交互過程中存在兼容問題;底層網絡存在特殊性或發生故障。第一類:協議本身存在漏洞或是設計存在不完善之處

首先是第一類——DeFi協議本身存在漏洞或是設計存在不完善之處,這一細分類別的邏輯最為清晰,理解起來也最容易,我們將直接通過幾個典型案例加以說明。典型案例一:PickleFinance11月22日,旨在通過流動性挖礦方案來幫助穩定幣實現價格強錨定的DeFi應用PickleFinance遭黑客攻擊。黑客在調用Controller合約中的swapExactJarForJar函數時偽造了_fromJar和_toJar的合約地址,通過轉入假幣換取了合約中的真DAI,成功竊取了約2000萬美元的DAI。從失竊金額上來看,PickleFinance被黑無疑是本年度最嚴重的DeFi安全事件之一。事件的結局有些出人意料,遭遇重創的PickleFinance最終迎來了他們的救世主——DeFi領域最活躍的男人、Yearn創始人AndreCronje。11月24日,Andre宣布Yearn將合并PickleFinance的開發資源,同時PickleFinance還將推出全新的治理代幣DILL,并將向受本次黑客事件影響的用戶分發補償代幣CORN。CORN的申領已于11月29日正式啟動。回顧PickleFinance事件的整個攻擊流程,其關鍵在于swapExactJarForJar未能識別黑客部署的兩個偽Jar,合約漏洞最終釀成了悲劇。典型案例二:CoverProtocol明星保險項目CoverProtocol這一年過的可以說是跌宕起伏,從SAFE時代的創始人決裂,到Cover初期成功抱上Yearn的大腿,再到12月末的驚魂一夜,電影劇本都不敢這么寫。12月28日,CoverProtocol遭遇黑客攻擊,這也是2020年發生的最后一起DeFi安全事件。當晚,攻擊者利用CoverProtocol的業務邏輯錯誤天量增發COVER代幣并砸盤套現,COVER的價格也從800美元左右開始一路暴跌,幾近歸零。

SmartDefi代幣協議即將在FEGex部署:據官方消息,SmartDefi代幣協議本周已完成最終測試,近期即將上線。SmartDefi智能合同支持第三方項目自助部署,集成免息借貸,內置永漲基價池,可調節通縮分紅自拉比例,代幣內置永駐流動池等一系列創新功能,并支持第三方代幣移植SmartDefi。防止閃電貸攻擊,抽流動池,價值歸零。[2021/10/28 21:05:56]

圖片來自:PeckShield有意思的是,本次黑客事件中的主要攻擊地址指向了另一個DeFi項目GrapFinance,該項目隨后也已將其套現獲取的4350枚ETH還給了CoverProtocol團隊,并銷毀了剩余的增發COVER。盡管客觀上來講,GrapFinance的行為確實像是白帽黑客為了保護CoverProtocol而采取了極端措施,但其行為仍然引起了不少的爭議,一些聲音質疑GrapFinance其實是因為身份泄漏不得不選擇歸還“贓款”。事件發生后,CoverProtocol官方宣布計劃根據漏洞發生之前的數據快照結果分發新的COVER代幣,并將向流動性提供者分發共4441枚ETH作為激勵。幣安方面隨后也宣布將啟用「SAFU基金」為快照時間后在幣安買入COVER的持倉受損用戶進行補貼。典型案例三:MakerDAO作為穩定幣賽道乃至整個DeFi領域的頭部協議之一,MakerDAO也未能幸免。「312」黑天鵝期間,由于ETH價格暴跌,MakerDAO內大量借貸的抵押率跌破清算門檻,引發了清算拍賣程序執行。然而,因同時以太坊網絡gas費用出現短時激增,清算機器人提交的交易請求由于gas設置過低而受阻,某一清算人在沒有其他競爭者的情況下,以0DAI的出價贏得了拍賣。事件發生后,分析公司Whiterabbit發布報告稱,12、13日MakerDAO因清算機制失靈而零價拍出的ETH抵押品價值高達832萬美元,且系統內出現了567萬DAI的無擔保壞賬。此后,為了彌補系統擔保不足問題,MakerDAO啟動了首次MKR拍賣以填補漏洞,后續又對協議機制進行了一系列改進以防止類似事件再次發生。不過,MakerDAO9月完成的一次社區投票拒絕了對受到該事件影響的用戶做出賠償,以PeterJohnson為首的受損用戶隨后將一項指控MakerDAO虛假陳述DAI相關風險的訴訟提交仲裁。梳理MakerDAO清算事件發生的始末,盡管嚴格來說MakerDAO在協議層面并沒有出現硬性漏洞,但造成損失的主要原因仍是系統在設計上對極端情況準備不足,未能考慮到極端行情下gas費用暴漲的問題,從而導致其清算機制無法正常執行。

第二類——協議在交互過程中存在兼容問題

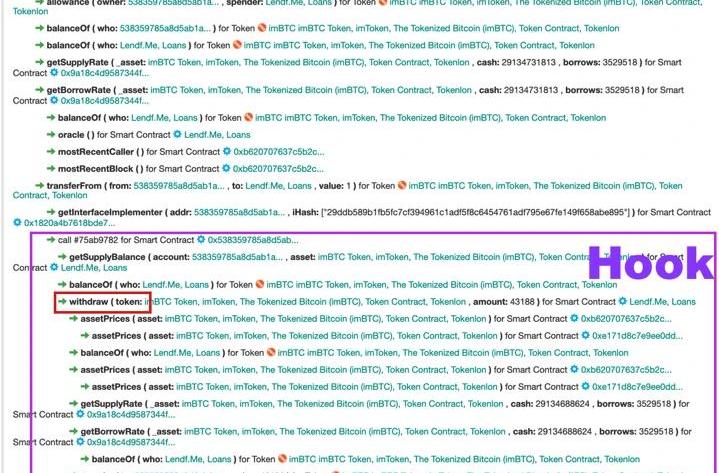

其次是第二類——協議在交互過程中存在兼容問題,本細分類別與第一個細分類別之間的界線其實較為模糊,從根本上來說都是協議存在不完善之處,但在細節上還是有著一定的差異,具體請看以下兩個典型案例。典型案例一:Uniswap&Lendf.Me之所以將這兩起安全事件放在一起,一是因為兩起攻擊發生的時間較為接近,二是因為造成兩起攻擊的原因基本相同。4月18日,黑客利用Uniswap和ERC777標準的兼容性問題缺陷實施了重入攻擊,獲利約22萬美元。僅僅一天后,又一知名DeFi平臺Lendf.Me也被黑客以類似的手段實施了攻擊,0x538359開頭的攻擊地址這一次共計從Lendf.Me獲利約2523萬美元,這也成為了2020年失竊數額第二大的一起DeFi黑客事件。

1Token為數字資管機構Alfa1提供基金和DeFi挖礦管理系統:9月14日消息,數字資產管理系統(CAM)服務商1Token為數字資管機構Alfa1提供一站式解決方案,支持客戶和產品管理、DeFi挖礦項目和含分層基金的實時凈值、風控告警和清結算等功能模塊。

數字資管機構Alfa1成立于2018年,目前資管規模超3億美元。[2021/9/14 23:23:14]

圖片來自:PeckShield幸運的是,交易聚合平臺1inch發現黑客在交易時無意中泄露了有關其個人信息的重要元數據,隨后將相關信息提交給了新加坡。重重壓力下,黑客最終選擇了妥協,全額歸還了本次黑客事件的贓款。PeckShield分析指出,ERC777出現的目的是對ERC20標準進行改進,其愿景是成為ERC20標準的有效繼承者。不過由于DeFi項目的可組合特性,一個合約在不同產品之間相互調用時,其業務邏輯復雜度也會大大增加,這就給注入代碼攻擊提供了可能性。典型案例二:Balancer6月29日,AMM型DEXBlalancer遭黑客攻擊,由于Balancer上的通縮型代幣和其智能合約在某些特定場景不兼容,使得攻擊者可以創建價格偏差的STA/STONK流通池并從中獲利。黑客通過四個步驟實施了本次攻擊,具體流程如下:先是通過閃電貸從dYdX平臺借出了104331個WETH;反復執行swapexactMountin()調用,直至Balancer擁有的大部分STA代幣被消耗殆盡,最終Balancer僅僅剩余0.000000000000000001個STA;利用STA代幣和Balancer智能合約存在的不兼容性即記賬和余額的不匹配性實施攻擊,將資金池中的其他資產耗盡,最終共計獲利價值523616.52美元的數字資產;償還從dYdX借出的閃電貸,并卷走攻擊所得。事情發生后,Blalancer很快作出反應,先是宣布將把通縮型代幣添加至其UI黑名單,隨后又宣布將對蒙受損失的用戶進行全額賠償。不同應用之間的可組合性筑造了DeFi的高樓,同時也帶來了新的兼容性風險。在日新月異的DeFi領域,不同協議之間的組合未來勢必會變得更加繁復,類似的黑客攻擊大概率還會再次發生。

第三類——底層網絡存在特殊性或發生故障

以太坊網絡孕育了如今的DeFi世界,用戶也早已習慣了以太坊的底層狀況,當轉而使用基于其他公鏈的DeFi應用時,用戶一般都會想當然地以過往經驗來進行風險評估,但事實往往卻很殘酷。此外,以太坊網絡本身也不是絕對安穩,具體情況請看如下兩個例子:典型案例一:EMD首先申明一點,所有的DeFi跑路事件都是不良項目方主觀做惡所導致的結果,這一點無論在哪條底層網絡上都是一樣。就EMD而言,客觀來講也應該歸類于第三大類「人性因素事件」,但鑒于該事件本身以及EOS底層網絡的特殊性,我們還是選擇了將其歸類于此。9月9日早間,慢霧、PeckShield相繼發布風險提示,基于EOS的DeFi項目EMD疑似跑路,項目合約emeraldmine1向賬號sji111111111轉移了78萬USDT、49萬EOS及5.6萬DFS。萬幸,由于TokenPocket錢包表示EMD項目方曾使用過該錢包,留下了IP地址以及移動設備等信息,在法律制裁面前,最終項目方不得不同意歸還資產。值得注意的是,造成本次事件的一大關鍵點在于,EOS網絡本身的特殊性導致非多簽的EOS合約賬號可轉移合約內資金。主網部署記錄顯示,EMD在發布后確實曾對合約進行升級。項目方在跑路后甚至還通過轉賬附加信息叫囂稱:“EOS就是可以這么為所欲為。”在EOS生態深耕多年的Meet.one負責人高鋒也表示,不同于以太坊,EOS上的智能合約在發布后可以修改,且即使是多簽也有權重高低之分,bloks.io等瀏覽器可以查看智能合約,但很多項目合約并沒有開源。因此理論上,DeFi項目在EOS上比其他公鏈的風險也高些。慢霧就此提醒稱,投資者在參與EOSDeFi項目時應注意項目方權限是否為多簽,是否存在修改權限等不安全因素。典型案例二:Infura11月11日,以太坊API服務商Infura的服務暫時中斷,幣安、Upbit、Bithumb等多個交易平臺被迫暫停了ETH以及ERC20代幣充提服務,參與DeFi時最常用的輕錢包MetaMask也出現余額顯示異常、數據延遲等情況。嚴格來說,Infura宕機事件的影響并不局限于DeFi領域,且從結果上看并未造成資金丟失,因此也算不上什么黑客事件,但該事件導致的網絡數據異常確實對用戶正常訪問DeFi應用造成了阻礙。二、金融因素事件

以太坊上DeFi協議總鎖倉量突破150億美元:據歐科云鏈OKLink數據顯示,截至今日11時,以太坊上DeFi協議總鎖倉量約合154.6億美元。排名前三的分別是Uniswap V2 33億美元(+2.31%),Maker 22.9億美元(+4.17%)以及WBTC 19.1億美元(+0.32%)。近期Uniswap、Maker、Compound等DeFi項目的鎖倉量均保持穩步上升的趨勢,鎖倉金額創下近期新高。[2020/11/11 12:17:04]

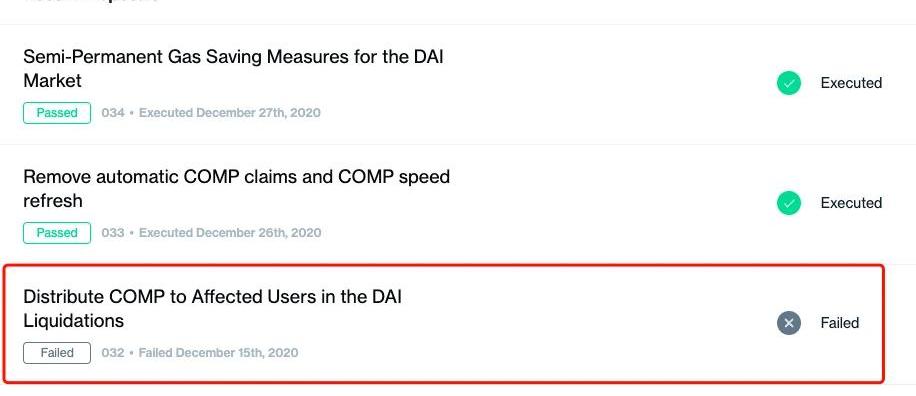

熟悉DeFi的朋友們可能還記得,入冬以來曾有過一陣安全事件高峰期,HarvestFinance、ValueDeFi、Akropolis、CheeseBank、OUSD等多個DeFi項目先后遭遇攻擊,復盤那一段時間內發生的所有黑客事件,其中多起最終都指向了同一種手段——「閃電貸攻擊」。所謂「閃電貸攻擊」,其實是一個定義偏差,我們認為這一類攻擊手段最準確的名字應該叫做「預言機操控攻擊」,其基本邏輯是,黑客通過一系列手段出入各類抵押、借貸、交易協議,利用巨額資金扭曲某個單一市場的價格數據,進而擾亂預言機報價結果,最終實施套利。在此類事件中,黑客們往往會選擇使用閃電貸——允許用戶零抵押貸出巨額資產,但必須在同一個區塊內還款,否則交易會回滾——來獲取攻擊所需的巨額籌碼,長此以外,閃電貸便背上了“污名”,但我們需要清晰地認識到,閃電貸僅僅只是個金融工具,黑客成功干擾了預言機數據才是此類事件發生的根本原因。盡管從具體情形來看,本類安全事件并非與技術因素毫無關系,但與第一大類「技術因素事件」不同,本類事件的起因往往更加偏向于金融維度,具體情況請看以下幾個典型案例。典型案例一:bZx如果評選年內最倒霉的DeFi項目,借貸協議bZx絕對可以爭一爭頭名。一方面,它是本年度第一個遭受攻擊的DeFi項目,另一方面,bZx先后三次遭遇攻擊也是本年度之最。2月15日,2月18日,bZx在短短的三天內先后兩次遭遇黑客攻擊。PeckShield對兩起事件的攻擊流程進行了梳理,其中第一起的流程可概括為“閃電貸獲取可用資金,囤積WBTC現貨,杠桿拉盤WBTC價格,拋售WBTC現貨,歸還閃電貸”;第二起的流程可概括為“閃電貸獲取可用資產,拉升sUSD價格,吸納更多籌碼,抵押sUSD借出更多ETH,歸還閃電貸”。兩次攻擊分別對bZx造成了1271枚ETH、2378枚的損失,按當時價格計算約為35萬美元、64萬美元。從攻擊流程上看,盡管兩次攻擊的具體流程完全不同,但整體上的套利思路還是一致的,黑客利用了平臺間共享流動性不足以及取價機制設計不夠完善等客觀條件,通過閃電貸短時間內獲得了巨額籌碼,針對性地干擾了某一市場內的價格數據,最終再利用操控后的報價成功于bZx內套利。不幸中的萬幸是,保險項目NexosMutual此前已支持了對bZx的保險服務,這意味著在NexosMutual內購買了bZx相關保險的用戶可以申領賠償。在事件發生后,NexosMutual社區也認同此次攻擊造成的損失符合賠償條件,bZx事件就此成為了NexosMutual的首個實施賠償案。不過,bZx的霉運并未就此結束,9月14日,該項目再次因合約漏洞失竊4700枚ETH,好在這一次bZx僅用了兩天便找回了被盜資產。典型案例二:Harvest.finance10月26日,DeFi聚合協議HarvestFinance遭遇黑客攻擊,根據項目官方后續發布的公告,本次攻擊損失共計3380萬美元,約占攻擊發生前協議中鎖倉總價值的3.2%,這也是整個2020年失竊金額數量最大的DeFi安全事件。簡單梳理本次HarvestFinance事件的黑客攻擊邏輯,大致可分為如下三步:借貸——正向操作價格——逆向操縱價格。黑客首先是通過閃電貸借出了大量的USDT以及USDC;隨后在Curve協議y池將大量USDT兌換成USDC,導致USDC價格升高;由于Harvest池內USDC價格參考y池,也跟著上漲;此時再用USDC在Harvest池兌換更多的fUSDC;在y池對上述過程逆向操作,將大量USDC兌換成USDT,導致USDC價格降低;此時Harvest池內USDC價格也跟著下降;再用fUSDC可以兌換出比原來更多的USDC,最終完成套利。12月9日,HarvestFinance正式啟動了對受損用戶的賠償,因本次事件而蒙受損失的用戶可在官方索賠網站上申領USDC、USDT以及全新的GRAIN代幣。然而,HarvestFinance的賠償方法卻再次引發爭議,魚池創始人神魚也在微博上直言項目方“雞賊”,因為HarvestFinance在推出GRAIN時已大幅折價,用戶幾乎無法得到全額損失補償,且GRAIN在上線二級市場后又是一路走低,截至1月3日凌晨,GRAIN報價已跌至0.04美元。典型案例三:CompoundCompound創造性的流動性挖礦掀開了2020年DeFi熱潮的第一章,但作為龍頭借貸項目,Compound也未能逃過攻擊者的狙擊。11月26日下午,Compound內突然出現了近9000萬美元的清算數據,導致出現巨額清算的主要原因是,Compound的預言機數據源CoinbasePro的DAI價格出現了異常波動,一度飆升至1.34美元的不合理值。受此影響,Compound內大量借貸的抵押率跌破了清算閾值,除了使用ETH等非穩定資產貸出DAI的用戶遭遇影響外,用穩定幣借貸穩定幣的用戶也未能幸免。事后看來,這是一起典型的預言機操控攻擊,攻擊者通過操控Compound預言機所依賴的信息源實現了短時間的價格操縱,成功誤導了鏈上價格。數字資產服務商StakeCapital的創始人JulienBouteloup的鏈上分析證實了這一點,巨額清算發生期間,曾有人成功套利逾355萬美元,該攻擊過程主要分為如下幾個步驟:使用閃電貸從UniswapWETH-DAI池借出4600萬DAI;償還Compound中的DAI債務;從清算中獲取約23.96億cDAI;將約22.26億cDAI換成4628萬DAI;向Uniswap償還DAI的借款和利息;最后剩下1709萬cDAI,折合約3553325美元,順利完成套利。

幣贏CoinW將于9月9日15:00在DeFi專區上線ULU:據官方消息,幣贏CoinW將于9月9日15:00在DeFi專區上線ULU/USDT交易對,同時開啟“充值送ULU,-0.1%Maker費率”活動。

據悉,UniversalLiquidityUnion(ULU,通用流動性聯盟),將匯聚萬幣的流動性,并推出結合Uniswap和Balancer優點的DEX方案,ULU具有獨特的挖礦風控模型,可以極大地降低了無常損失。詳情點擊原文鏈接。[2020/9/9]

Compound社區曾提交治理提案032號,以討論是否為受本次事件影響的用戶發放COMP補償,但該提案最終未能通過。Compound創始人RobertLeshner則表示,希望社區可以利用這次清算事件作為進一步強化協議的催化劑,討論激進或溫和清算系統間的權衡方案,并在必要時增加額外的保障措施。典型案例四:ValueDeFi11月14日,曾宣稱可防范閃電貸攻擊的ValueDeFi慘遭黑客“打臉”,黑客利用閃電貸從Aave及Uniswap中借用了8萬枚ETH以及1.16億枚DAI,再通過一番騷操作成功從ValueDeFi內薅走約540萬美元。值得一提的是,黑客在攻擊得手后還給項目方留了一句挑釁意味十足的文字:“你真的懂閃電貸嗎?”事后,一名自稱是護士的用戶試圖聯系黑客稱,其已把畢生的積蓄投入到該項目中,并請求黑客歸還這些錢,盡管多位推特用戶均質疑了該用戶所言是否真實,但黑客還是向該用戶轉賬了價值5萬美元的穩定幣;另一名用戶稱自己是一名19歲的大學生,為了所謂的高收益回報,損失了家里20萬美元的積蓄,黑客后來也給這名用戶發送了4.5萬枚DAI。慘遭“打臉”的ValueDeFi也吸取了教訓,該協議在半個月后宣布集成了Chainlink喂價,以降低喂價操控攻擊風險。該協議此后發布的Vaultsv1版本代碼也已通過了Peckshield的審計,未發現重大問題。典型案例五:CheeseBank11月7日發生的CheeseBank攻擊事件是一次極其典型的預言機操控攻擊。攻擊發生在當日凌晨03:22,黑客先是通過閃電貸從dYdX貸出了21000枚ETH作為本金,再人為影響了UniswapV2上CHEESE池子的平衡,抬高CHEESE價值以及相應的UNI_V2LP代幣的價值,最終從CheeseBank內成功薅走了約330萬美元。本次攻擊的精妙之處在于,在實施攻擊之前,黑客仔細演算過其持有的LP代幣數量正好是能把CheeseBank清空的數額,不得不承認,這是一次從設計到執行都堪稱“完美”的攻擊。11月24日,CheeseBank官推宣布已經追蹤到一部分被盜資產和相關人員,目前已經鎖定一名來自中國浙江的犯罪嫌疑人“張先生”,如果不能收回違法所得,CheeseBank將把所有相關證據移交中國。然而,截至發文,事件并沒有出現任何實質性的進展,自那以后CheeseBank再也沒有更新過任何推文。三、人性因素事件

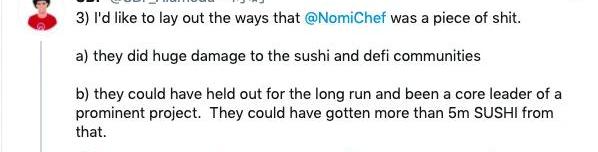

就像前文提到的EMD跑路事件,除了技術及金融相關風險外,DeFi領域內的人性之惡同樣不容忽視。DeFi最火熱時,新項目為了攫取更多流動性,往往會在初期給出驚人的收益回報,浮動年化收益率上百、上千乃至上萬的項目相繼出現。高收益刺激著投機者們的神經,為了搶占頭礦,獲取最高收益,一些用戶在未經充分調研的情況下匆匆存入資金,這也給惡意項目方提供了作惡機會,跑路事件屢見不鮮。典型案例一:SushiswapSushiswap顯然沒有跑路,這里要說的發生在9月的ChefNomi套現事件。9月5日,Sushiswap匿名創始人、首任大廚Nomi從協議內突然轉走了約500萬枚SUSHI代幣并套現獲利,此舉很快就在社區內引發了關于Sushiswap是否構成退出騙局的熱議。盡管Nomi本人回應稱將繼續履行承諾,完成Sushiswap后續的多簽遷移工作,但該項目乃至整個DeFi社區顯然對此無法滿意。FTX創始人兼首席執行官SamBankmanFried連發16條推文,怒噴Nomi是“apieceofshit”。

金色沙龍 | 徐坤:Defi的發展讓我們看到了“代碼即規則”的潛力:在本期金色沙龍圓桌上,針對“在當下行情如何抓住投資機會面對新風口,DeFi能不能成為中小企業融資難的解決辦法?對加密貨幣有什么影響?是否能成為行業領跑者?”話題,OKEx首席戰略官徐坤表示Defi的發展讓我們看到了“代碼即規則”的潛力,但也帶給我們更多思考,有幾個問題不容忽視:

1、正如傳統金融市場上,各家金融機構之間的業務相互交織,Defi應用之間也是彼此聯動的,要從整個Defi生態來來建立風險管理機制,提高整個系統抵抗風險的能力。

2、探索鏈上的征信機制,Defi應用之間的黑名單共享與失信用戶行為限制制度。

3、Defi背后必須有真實價值的支撐,除了鏈上原生資產,將實體資產上鏈,才能夠實現更大的價值。[2020/3/11]

重重壓力之下,Nomi最終選擇了將合約控制權轉移給SBF,由后者來牽頭處理該協議后續的多簽遷移工作事宜。9月11日,Nomi再次發聲稱對自己此前的套現行為感到后悔,自己已向SushiSwap的金庫返還了約38000ETH套利所得,這筆資產在當時的價值約為1400萬美元。Nomi個人的套現行為對Sushiswap社區造成了巨大傷害,盡管在SBF的牽頭下,Sushiswap此后再次走上正軌,且隨著整合至Yearn生態,大有挑戰DEX龍頭Uniswap之勢,但截至1月4日,SUSHI代幣價格仍未回到9月5日Nomi套現前的價格水平。典型案例二:YYFI8月末,YFI以及YFII的暴漲將整個DeFi市場的情緒推至高峰,一時間多個“姨夫”仿盤項目出現,投機者們也相繼涌入,生怕錯過下一個YFII。貪欲最終釀成了悲劇,8月1日,YFII硬分叉項目YYFI跑路。事后回看,YYFI從一開始似乎就打定了跑路的主意,其騙局匯總起來大概就是以下幾步:建立一個可以蹭上熱點的合約開始預挖自己所發的流動性挖礦代幣;建立各種社交渠道;利用高收益吸引用戶參與,操控幣價漲幅營造可套利的假象,持續給社區信心;最后利用預挖代幣砸盤,砸不下來的情況下甚至可以無限增發導致代幣暴跌;套利離場,解散社群徹底消失。典型案例三:justfolio在眾多跑路項目中,justfolio可以說是玩出了花樣。9月10日,波場鏈上DeFi項目justfolio跑路。值得一提的是,該項目為了誘騙更多資金,曾自稱其智能合約已通過了成都鏈安的審計,但成都鏈安方面卻向Odaily星球日報回應表示“從未審計過這個項目”。justfolio雖然消失了,其“創舉”卻被其他不良項目方學了去,9月跑路的另一個DeFi項目LVFinance后來也偽造了虛假的審計網站,試圖通過虛假的審計報告來迷惑投資者。四、其他事件

除上述各類事件外,用戶在參與DeFi時還會面臨其他一些陷阱。依照前文的分類方式,我們很難將這些事件準確歸類,因為陷阱往往存在于協議外部,與相關DeFi應用是否存在漏洞并無關系。比如假幣肆虐現象,由于以Uniswap為代表的一眾DEX上幣無需審核,一些詐騙者便瞄準了那些尚未發幣或是剛剛發幣的明星項目進行假幣詐騙,Odaily星球日報此前曾發表過一篇《如何僅用46美元的成本在Uniswap上發幣》。此外,針對關鍵人士的釣魚攻擊也在年末刷了一波屏,12月14日,保險龍頭NexusMutual的創始人HughKarp在Ledger上執行一筆簡單的交易時,未能意識到轉賬地址已被替換,最終損失了37萬枚NXM,價值約833萬美元,黑客隨后在二級市場拋售砸盤,對NexusMutual以及投資者造成了嚴重傷害。風險啟示

回看過去一年發生的所有DeFi安全事件,隨著功能的日漸擴展,協議的復雜程度也在日漸提升,黑客的攻擊手段相較過往已變得更加難以捉摸。未來,DeFi將繼續向Layer2、跨鏈以及其他全新的方向進一步擴展,程序只會變得越來越復雜,這也將帶來新的安全挑戰,無論是項目方還是投資者均需做好風控工作。對于項目方而言,需要在產品上線預先進行充分測試,尤其是要測試極端情況下的協議承壓狀況;此外,項目方有必要尋求專業的第三方審計機構對協議進行全面審查,后續也可以通過一些Bug賞金計劃來積極調動社區力量;鑒于一些經典的攻擊手段相對而言有跡可循,項目方或許還可以針對一些特定的被黑場景提前部署災備方案,以便在意外發生時快速做出反應。對于投資者而言,在決定參與某款DeFi協議前應首先確認該項目是否已完成審計;此外,投資者需要清晰地認識到收益及風險往往并存,合理調配自己的倉位,同時也需要保持良好的錢包操作習慣;最后,雖然NexusMutual和CoverProtocol等保險項目2020年都沒有逃過黑客魔爪,但DeFi保險賽道絕不會就此消寂,未來DeFi領域的保險服務一定會日益完善,投資者可以考慮適當投保,以規避潛在的黑客攻擊風險。值得一提的是,2020年發生的多起DeFi安全事件都有一個共同特點——黑客最終歸還了一定數額的贓款。在那些黑客身份尚不可知的事件中,我們很難推測黑客的確切心理,但在Lendf.Me及EMD等案例中,黑客妥協的主要原因都是身份泄漏,其個人面臨著來自項目方及受損用戶的起訴“威脅”。相關案例告訴我們,盡管DeFi在交互層面上已實現了去中心化,但一個個受法律保護及約束的人類才是參與DeFi的主體,因此DeFi絕不是什么無法之地,在資產意外遭遇損失時,報警才是普通人最有效的解決手段。安全是DeFi乃至整個加密貨幣世界永恒的主題。2020年,我們眼見了DeFi起高樓,但如果底基或是結構不夠牢固,萬丈巨廈也會有傾倒之險。

Tags:EFIDEFIDEFANCeFin DecentralizedStingDefiDeFi Coin BonusTRUSTY Finance

編者按:本文來自以太坊愛好者,Odaily星球日報經授權轉載。一.引言自2015年創世以來,以太坊區塊鏈已歷經五個寒暑.

1900/1/1 0:00:00如果說在2020年3月中的時候,有人期待比特幣價格在當年能站上2萬美元創出歷史新高,相信大部分人會覺得他是癡人說夢.

1900/1/1 0:00:00編者按:本文來自金色財經,Odaily星球日報經授權轉載。要點:在2020年,大約有31億美元風險投資用于加密貨幣區塊鏈項目.

1900/1/1 0:00:002020的區塊鏈行業,有太多故事值得書寫。PayPal、Square、MassMutual、MicroStrategy、魯弗投資等一眾華爾街機構、公司大踏步入場加密貨幣;DeFi鎖倉金額從5億美.

1900/1/1 0:00:00編者按:本文來自巴比特資訊,作者:Wendy,星球日報經授權發布。注:本文來自Synthetix創始人Kain。很難相信從2020年1月1日到現在才365天.

1900/1/1 0:00:00在互聯網中,「集群」指的由集成的軟件和硬件緊密連接、分層架構、彼此協調,然后在多臺服務器中部署相同應用及服務,以共同完成某項任務。Filecoin挖礦正是基于此原理進行工作.

1900/1/1 0:00:00