BTC/HKD-0.84%

BTC/HKD-0.84% ETH/HKD-2.74%

ETH/HKD-2.74% LTC/HKD-2.48%

LTC/HKD-2.48% ADA/HKD-1.79%

ADA/HKD-1.79% SOL/HKD-3.12%

SOL/HKD-3.12% XRP/HKD-3.76%

XRP/HKD-3.76%背景概述

2022年8月3日,Solana公鏈上發生大規模盜幣的事件,大量用戶在不知情的情況下被轉移SOL和SPL代幣,慢霧安全團隊對此事件進行跟蹤和分析,從鏈上行為到鏈下的應用逐一排查,目前已有新的進展。Slope錢包團隊邀請慢霧安全團隊一同分析和跟進,經過持續的跟進和分析,Solanafoundation提供的數據顯示近60%被盜用戶使用Phantom錢包,30%左右地址使用Slope錢包,其余用戶使用TrustWallet等,并且iOS和Android版本的應用都有相應的受害者,于是我們開始聚焦分析錢包應用可能的風險點。分析過程

慢霧:CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus:7月26日消息,慢霧發推稱,CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus Group。慢霧表示,TGGMvM開頭地址收到了與Alphapo事件有關TJF7md開頭地址轉入的近1.2億枚TRX,而TGGMvM開頭地址在7月22日時還收到了通過TNMW5i開頭和TJ6k7a開頭地址轉入的來自Coinspaid熱錢包的資金。而TNMW5i開頭地址則曾收到了來自Atomic攻擊者使用地址的資金。[2023/7/26 16:00:16]

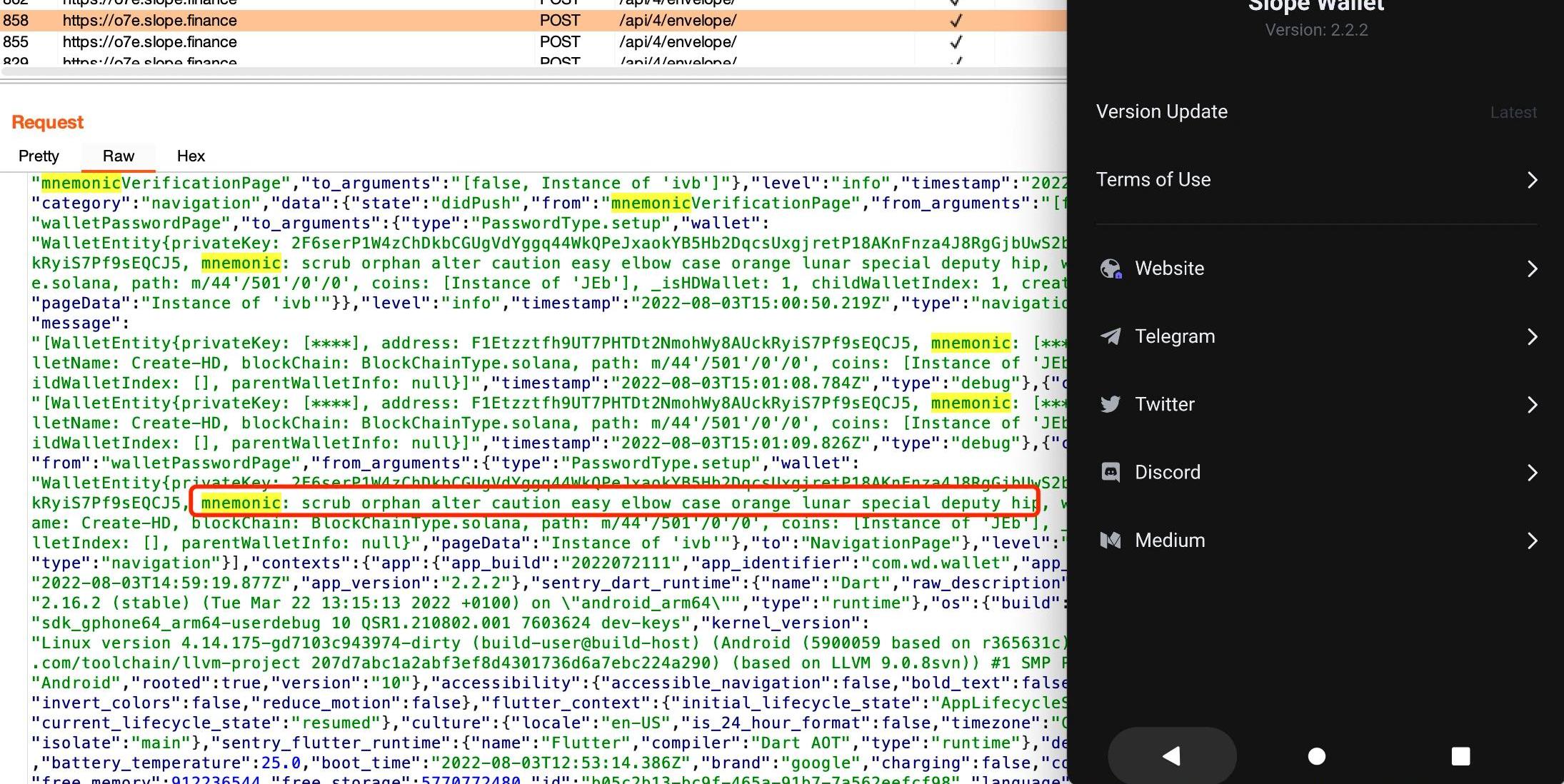

在分析SlopeWallet的時候,發現SlopeWallet使用了Sentry的服務,Sentry是一個被廣泛應用的服務,Sentry運行在o7e.slope.finance域名下,在創建錢包的時候會將助記詞和私鑰等敏感數據發送到https://o7e.slope.finance/api/4/envelope/。

慢霧:BXH 第一次被盜資金再次轉移,BTC 網絡余額超 2700 BTC:金色財經報道,10月8日凌晨(UTC+8),慢霧監控到 BXH 第一次被盜資金再次出現異動,經慢霧 MistTrack 分析,異動詳情如下:

黑客地址 0x48c9...7d79 將部分資金(213.77 BTCB,5 BNB 和 1 ETH)轉移至新地址 0xc01f...2aef,接著將資金兌換為 renBTC 跨鏈到 BTC 網絡,跨鏈后地址為 1JwQ...u9oU。1JwQ...u9oU 在此次轉移中接收到的總資金為 204.12 BTC。截止目前,BXH 第一次被盜事件在 BTC 網絡共有 4 個黑客地址,總計余額為 2701.3 BTC,暫未進一步轉移。慢霧 MistTrack 將持續監控被盜資金的轉移。[2022/10/8 12:49:28]

慢霧:警惕 Honeyswap 前端被篡改導致 approvals 到惡意地址風險:據慢霧區消息,Honeyswap官方推特發文,Honeyswap 前端錯誤導致交易到惡意地址 “0xD3888a7E6D6A05c6b031F05DdAF3D3dCaB92FC5B” ,目前官網仍未刪除該惡意地址,請立即停止使用Honeyswap進行交易,到revoke.cash排查是否有approvals 交易到惡意地址,避免不必要的損失。[2022/5/10 3:03:22]

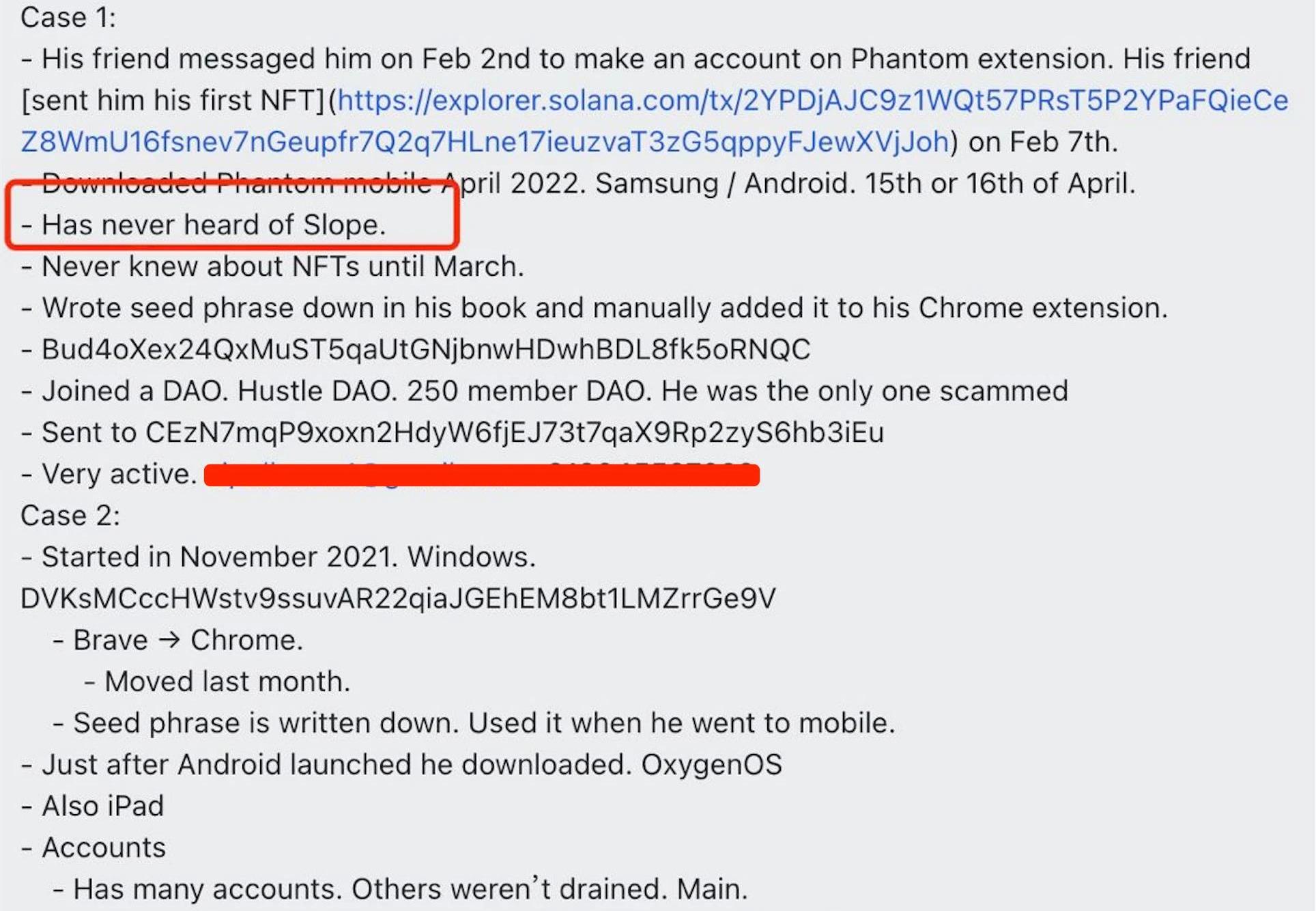

繼續分析SlopeWallet,我們發現Version:>=2.2.0的包中Sentry服務會將助記詞發送到"o7e.slope.finance",而Version:2.1.3并沒有發現采集助記詞的行為。SlopeWallet歷史版本下載:https://apkpure.com/cn/slope-wallet/com.wd.wallet/versionsSlopeWallet是在2022.06.24及之后發布的,所以受到影響的是2022.06.24以及之后使用SlopeWallet的用戶,但是根據部分受害者的反饋并不知道SlopeWallet,也沒有使用SlopeWallet。

動態 | 慢霧:Electrum“更新釣魚”盜幣攻擊補充預警:Electrum 是全球知名的比特幣輕錢包,支持多簽,歷史悠久,具有非常廣泛的用戶群體,許多用戶喜歡用 Electrum 做比特幣甚至 USDT(Omni) 的冷錢包或多簽錢包。基于這種使用場景,Electrum 在用戶電腦上使用頻率會比較低。Electrum 當前最新版本是 3.3.8,而已知的 3.3.4 之前的版本都存在“消息缺陷”,這個缺陷允許攻擊者通過惡意的 ElectrumX 服務器發送“更新提示”。這個“更新提示”對于用戶來說非常具有迷惑性,如果按提示下載所謂的新版本 Electrum,就可能中招。據用戶反饋,因為這種攻擊,被盜的比特幣在四位數以上。本次捕獲的盜幣攻擊不是盜取私鑰(一般來說 Electrum 的私鑰都是雙因素加密存儲的),而是在用戶發起轉賬時,替換了轉賬目標地址。在此我們提醒用戶,轉賬時,需要特別注意目標地址是否被替換,這是近期非常流行的盜幣方式。并建議用戶使用 Ledger 等硬件錢包,如果搭配 Electrum,雖然私鑰不會有什么安全問題,但同樣需要警惕目標地址被替換的情況。[2020/1/19]

那么按照Solanafoundation統計的數據看,30%左右受害者地址的助記詞可能被SlopeWalletSentry的服務采集發送到了SlopeWallet的https://o7e.slope.finance/api/4/envelope/服務器上。但是另外60%被盜用戶使用的是Phantom錢包,這些受害者是怎樣被盜呢?在對Phantom錢包進行分析,發現Phantom也有使用Sentry服務來收集用戶的信息,但并沒有發現明顯的收集助記詞或私鑰的行為。一些疑問點

慢霧安全團隊還在不斷收集更多信息來分析另外60%被盜用戶被黑的原因,如果你有任何的思路歡迎一起討論,希望能一起為Solana生態略盡綿薄之力。如下是分析過程中的一些疑問點:1.Sentry的服務收集用戶錢包助記詞的行為是否屬于普遍的安全問題?2.Phantom使用了Sentry,那么Phantom錢包會受到影響嗎?3.另外60%被盜用戶被黑的原因是什么呢?4.Sentry作為一個使用非常廣泛的服務,會不會是Sentry官方遭遇了入侵?從而導致了定向入侵虛擬貨幣生態的攻擊?參考信息

已知攻擊者地址:

Htp9MGP8Tig923ZFY7Qf2zzbMUmYneFRAhSp7vSg4wxVCEzN7mqP9xoxn2HdyW6fjEJ73t7qaX9Rp2zyS6hb3iEu5WwBYgQG6BdErM2nNNyUmQXfcUnB68b6kesxBywh1J3nGeEccGJ9BEzVbVor1njkBCCiqXJbXVeDHaXDCrBDbmuy受害者地址:

https://dune.com/awesome/solana-hackSolanafoundation統計的數據:

https://www.odaily.news/newsflash/294440https://solanafoundation.typeform.com/to/Rxm8STIT?typeform-source=t.cohttps://docs.google.com/spreadsheets/d/1hej7MnhI2T9IeyXpnESmMcIHwgxGucSGUxQ5FqHB9-8/edit#gid=1372125637

Tags:SLOPEWALLLEWALLSlope FinanceLead WalletblockchainwalletSuper Wallet

在前?篇《Part1?擠兌狂潮的預測和斷想——隱私,信貸,DID》中我們對清算潮可能帶來的需求端增長進行了預測和分析,在整體的范式轉移中,我試圖探尋真正的加密敘事應該是什么.

1900/1/1 0:00:00主要結論:我們提出了一個L1設計權衡的第一性原理框架:高性能的三難困境。(如上圖)與以太坊相比,Solana的激進的低冗余設計既解釋了它的高性能,也解釋了它的低可靠性.

1900/1/1 0:00:00去中心化科學(DeSci)是一項旨在建立公共基礎設施的運動,用于使用Web3工具公平和平等地資助、創造、審查、信用、存儲和傳播科學知識.

1900/1/1 0:00:00以太坊的定位是世界計算機,為了實現這個目標,開發者在誕生之初就為它規劃了一條升級路徑,分別是Frontier(前沿)、Homestead(家園)、Metropolis(大都會)、Serenity.

1900/1/1 0:00:00GalaxyDigital2022年8月10日發布了關于OFAC制裁TornadoCash的分析報告,報告提出包括對以太坊依靠Github這樣中心化平臺的反思.

1900/1/1 0:00:00前不久,美國財政部外國資產控制辦公室宣布制裁混幣協議TornadoCash,該平臺已被加密貨幣領域的許多網絡犯罪分子、不法黑客組織用來清洗和混淆他們的非法資金來源.

1900/1/1 0:00:00