BTC/HKD+0.3%

BTC/HKD+0.3% ETH/HKD+0.4%

ETH/HKD+0.4% LTC/HKD+0.22%

LTC/HKD+0.22% ADA/HKD+0.84%

ADA/HKD+0.84% SOL/HKD+1.19%

SOL/HKD+1.19% XRP/HKD+0.47%

XRP/HKD+0.47%

在眾多欺詐類別中,釣魚攻擊是欺詐者們最常使用的方式之一。然而,在Web3.0領域,不止有著釣魚攻擊,還有一種會對社區產生重大威脅的「IcePhishing」攻擊。2022年早些時候,微軟首次于blog中闡述了該類攻擊的具體形式——騙子無需騙取用戶的私鑰以及助記詞,而是直接誘使用戶批準將資產轉移到騙子錢包的操作。截至目前,IcePhishing已經造成了Web3.0領域數百萬美元的資產損失。什么是IcePhishing?

IcePhishing是一種Web3.0世界獨有的攻擊類型,用戶被誘騙簽署權限,允許欺詐者直接消費用戶賬戶內的資產。這與傳統的網絡釣魚攻擊不同,后者作為一種社會工程攻擊手段,通常用于竊取用戶數據,包括登錄憑證和錢包或資產信息,如私人鑰匙或密碼。IcePhishing相較于此,對Web3.0用戶具備更大的威脅——與DeFi協議的互動需要用戶授予權限,欺詐者只需要讓用戶相信他們所批準的惡意地址是合法的。一旦用戶批準欺詐者花費其資產,那么賬戶就有可能被盜。鏈上IcePhishing

Web3交易聚合平臺Kana Labs完成新一輪融資,MARBLEX參投:金色財經報道,Web3交易聚合平臺Kana Labs宣布完成新一輪融資,韓國最大手游開發商Netmarble構建基于Klaytn主網的鏈游生態項目MARBLEX參投,但具體投資金額暫未披露。Kana Labs覆蓋多條區塊鏈(Polygon、Solana、Aptos、Neon)的跨鏈DeFi 服務,支持跨鏈交易、跨鏈借貸、收益聚合等功能,在B2B端提供Web3中間件SDK工具包和智能錢包解決方案,在B2C端提供Swap、質押和收益生成服務。(outlookindia)[2023/5/24 15:21:41]

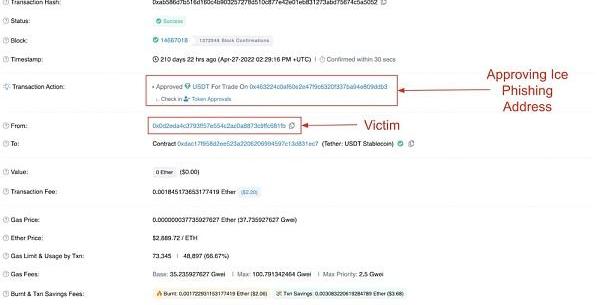

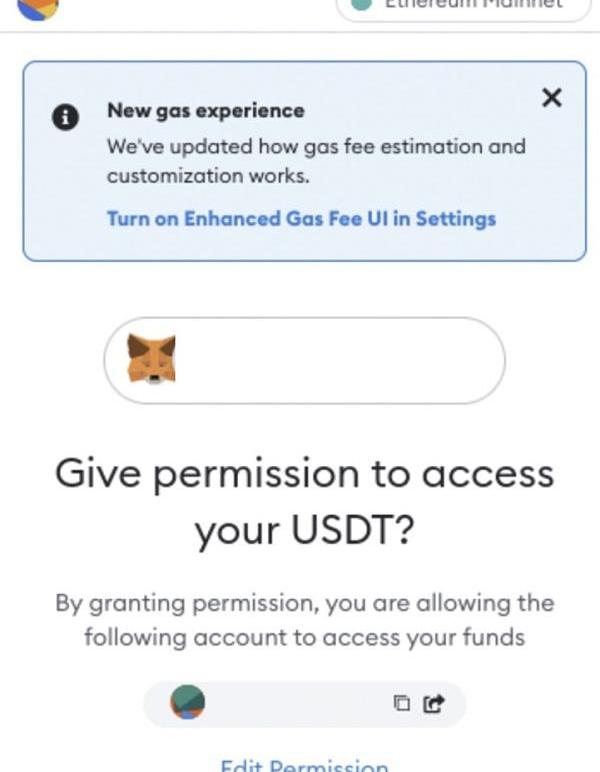

IcePhishing攻擊的第一階段往往是:受害者被騙,批準EOA或惡意合約來花費受害者錢包中的資產。下圖中的交易可作為示例:

Magic Eden引入鉆石獎勵,允許用戶根據任務賺取鉆石:金色財經報道,NFT市場Magic Eden宣布引入鉆石獎勵(Diamond Rewards),允許用戶根據不同的任務賺取鉆石,并在Magic Eden中解鎖更多的獎勵。鉆石是一種獎勵貨幣,每月獎勵數量都會保持不變。獲得鉆石的方式有以下三種:在Magic Eden上架NFT并成功出售、在Magic Eden出價NFT并被接受、完成Profile資料填寫。另外,忠誠度分數用于確定賺取鉆石的乘數,100%的忠誠度得分會活得2倍乘數。[2023/3/31 13:36:58]

來源:Etherescan下一階段則是釣魚地址發起TransferFrom交易,該交易將資產從受害者轉移到欺詐者選擇的地址。在下圖的例子中,USDT被轉移到0x9ca3b...

阿根廷Neobank Uala推出加密貨幣交易服務:金色財經報道,由喬治索羅斯支持的阿根廷銀行Neobank Uala已為其在阿根廷的用戶推出了加密貨幣交易服務。忠誠度最高的公司客戶現在可以通過 Uala 的平臺交易、購買和出售比特幣和以太幣。預計該服務將在未來幾周內擴展到所有客戶。[2022/11/8 12:32:40]

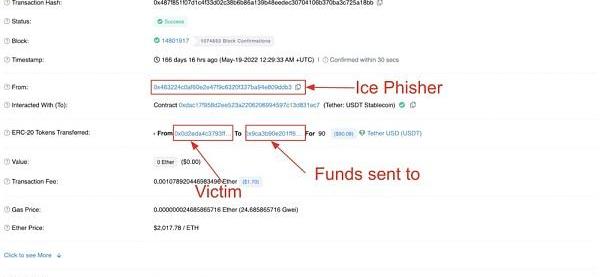

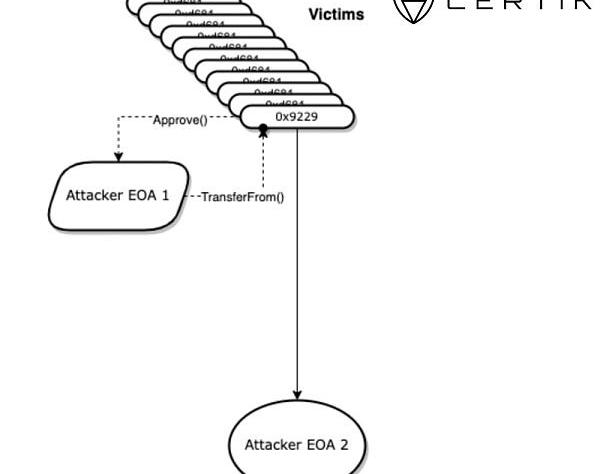

來源:Etherescan我們可以看到,欺詐者啟動了受害者和接收者之間的交易。這里需要強調的是,收款人地址不一定是對你進行詐騙的錢包,而是發起交易的錢包。欺詐者往往將用戶的資金發送到他們控制的第二個EOA。從下圖的交易流程中可以看出:

來源:CertiK如果你在錢包里看到可疑的交易,就需要檢查一下發起的EOA是否被授予了花費你資產的權限。你可以在Etherscan或Debank等掃描系統上自行檢查。

LayerSwap 新增支持將 ETH 從中心化交易所轉移到 StarkNet:金色財經消息,旨在幫助用戶資產從 CEX 轉移到 Layer 2 的項目 LayerSwap 宣布現已在 StarkNet 上線,允許用戶把 ETH 從中心化交易所轉移到 StarkNet。此前,LayerSwap 已支持 Loopring、Immutable X、Arbitrum、Optimism、zkSync 和 Boba Network。[2022/6/4 4:02:30]

來源:Etherescan如果你看到一個你不認識的地址,或者一個未經你批準就啟動交易的地址,那么請立即撤銷權限。如何通過掃描網站撤銷權限?1.訪問https://etherscan.io/tokenapprovalchecker并搜索錢包2.連接錢包3.點擊ERC-20、ERC-721或ERC-1155標簽,找到你想撤銷的地址。4.點擊撤銷按鈕如何辨認IcePhishing?

加密交易平臺Bitfinex上比特幣多頭頭寸增加60%:5月16日消息,加密交易平臺Bitfinex上的比特幣多頭頭寸已增加了60%,并創下歷史新高,值得一提的是,上一次Bitfinex上的BTC/USD多頭增長之后,比特幣在隨后的四個月沖上歷史新高。

Bitfinex首席技術官Paolo Ardoino表示:一些巨鯨正在大量增加他們的多頭頭寸,需要注意的是,這不代表市場一定看漲,因為這些巨鯨可能會在其他地方進行對沖。數據顯示,自5月9日以來,有超過5億美元的比特幣多頭頭寸被清算,而整個加密市場多頭清算額已經超過20億美元。(Cryptoslate)[2022/5/17 3:20:34]

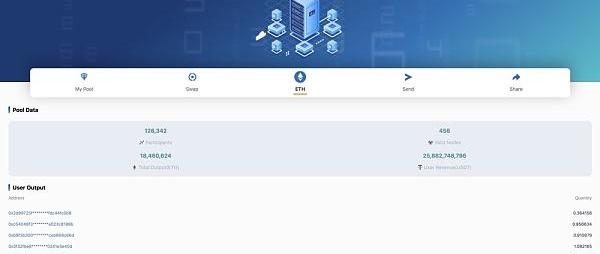

用戶判定自己是否落入IcePhishing陷阱的第一個辨認信號就是查看他們正在使用的URL或DApp。惡意網站會山寨合法項目的頁面,或者假冒合法機構的合作方。比如我們經常會看到一些詐騙網站掛著與CertiK的合作關系或是上傳山寨的CertiK審計報告。下方是眾多假冒礦池事件的其中一例,它違法使用了CertiK的logo與其它正規機構的相關標志。

來源:CertiK調查團隊如果在這個網站上簽署批準,就會允許一個惡意的EOA從你的錢包中無限制花費USDT——這基本上意味著你擁有的所有USDT都處于風險之中。

來源:MetaMask通過登錄certik.com來查驗,你會發現本例中的上述網站并非CertiK的合作伙伴。如果你有相關需求,可以通過點擊CertiK官網上的“ReportanIncident”與CertiK的事件響應團隊聯系。

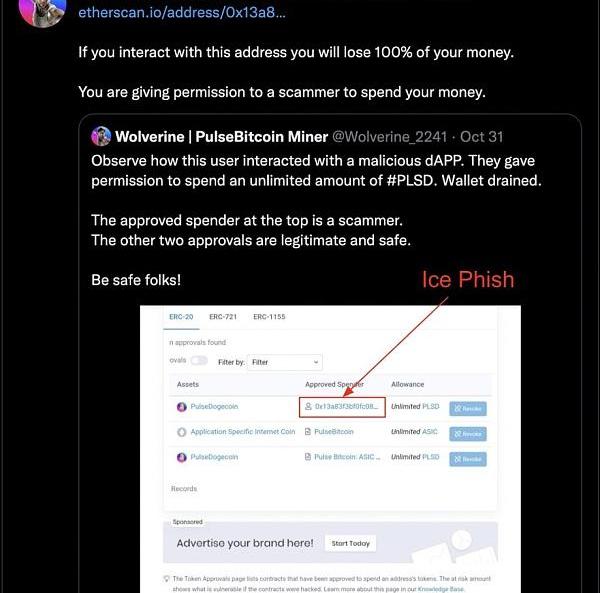

用戶可以在certik.com上提交惡意合約的報告一些鏈上檢查是用戶可以通過自己DYOR來進行的,比如將的DApp或URL上呈現的地址通過掃描網站來查看其是否有可疑活動。在下方的例子中,我們在EOA0x13a...5dE49上檢測到疑似IcePhishing的活動,并發現它是由Tornado.Cash提款資助的。

來源:Etherescan在進一步調查后,我們發現0x13a…5dE49將Pulse社區作為目標,其主要社區成員已警告了用戶IcePhishing的危險性。

來源:推特通過調查一些受害者的錢包和社交媒體上的投訴發文,我們發現了一個假的MaximusDAO推特頁面,這很可能與IcePhishing錢包有關。如何保護自己?

防止自己成為IcePhishing受害者的最簡單方法就是訪問可信的網站以驗證信息真實性,如Coinmarketcap.com、coingecko.com和certik.com。許多IcePhishing的騙局可以在社交媒體上找到,比如一些欺詐項目會偽造成合法項目并宣傳空投之類的虛假活動。在下圖示例中,我們可以看到一個假的Optimism推特賬戶在宣傳一個釣魚網站。

來源:@CertiKAlert請花點時間來驗證你正在互動的URL或DApp是否合法。如果不確定,可以通過訪問可信的來源進行雙重檢查。寫在最后

釣魚網站是我們在Web3.0領域看到最常見的詐騙類型之一,用戶有時甚至無法意識到他們已經落入陷阱,因為他們沒有給出任何敏感信息。因此除了你靠自己進行一番鏈上檢查以外,也需要花費更多的時間來仔細檢查互動的URL是否經過可信來源的驗證——這些花費的時間總有一天給你回報。

頭條 CoinbaseCEO:傳聞SEC有意取消面向美國散戶的加密貨幣質押服務Odaily星球日報訊Coinbase聯合創始人兼首席執行官BrianArmstrong在推特上表示:“我們聽到傳聞.

1900/1/1 0:00:00近日OpenAI的ChatGPT在全球市場引領了一波又一波AI板塊的行情瘋漲,本周一BlockBeats已為大家梳理了加密行業大家都在炒哪些AI概念幣.

1900/1/1 0:00:00美國最大的加密貨幣交易所Coinbase(COIN)周四宣布推出Base---一個使用Optimism的OPStack構建的第2層網絡.

1900/1/1 0:00:00去年,以“Freetoown”模式一度成為 NFT 頂流的DigiDaigaku在短時間內備受關注,在它發售后的10個小時里,地板價一度沖高至2.45 ETH 并在后面幾天持續發酵.

1900/1/1 0:00:00以太坊上海升級的具體日期尚未確定,但已經近在眼前了。圍繞拋售壓力的討論再次盛行,但似乎還沒人從數據角度深入探討過這個主題。我早期探究這個主題的模型已經過時,但仍在被引用,這篇文章將是一個更新.

1900/1/1 0:00:00頭條 Coinbase推出基于OPStack的以太坊L2網絡Base測試網Coinbase宣布推出以太坊L2網絡Base測試網.

1900/1/1 0:00:00