BTC/HKD+1.84%

BTC/HKD+1.84% ETH/HKD+1.74%

ETH/HKD+1.74% LTC/HKD+3.26%

LTC/HKD+3.26% ADA/HKD+4.83%

ADA/HKD+4.83% SOL/HKD+2.91%

SOL/HKD+2.91% XRP/HKD+3.73%

XRP/HKD+3.73%作者:秦曉峰,ODAILY星球日報

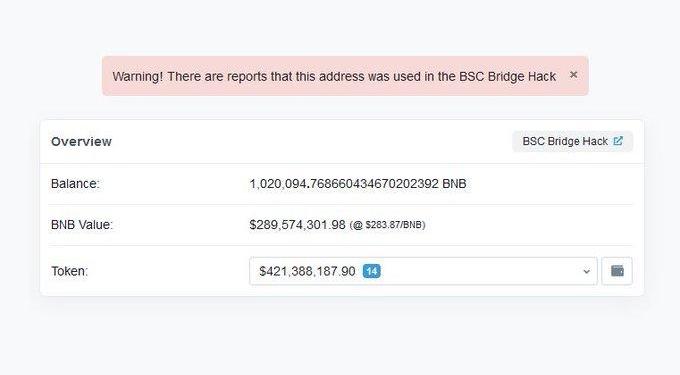

北京時間今天上午,BNB??Chian?跨鏈?橋BSCTokenHub遭遇攻擊。黑客利用跨鏈橋漏洞分兩次共獲取200萬枚BNB,價值約5.66億美元。和BNB鏈之間的跨鏈橋。)

消息一出,BNB價格在2小時內一度下跌近5%,跌至278.7美元低點,現報價284美元,24小時跌幅4.24%。

根據BNBChain的說法,從BSC提取的資金的初步估計在1億美元至1.1億美元之間。并且,Tether也在第一時間將黑客地址列入黑名單。“感謝社區和我們的內部和外部安全合作伙伴,估計700萬美元已經被凍結。”

Binance?創始人??CZ在社交媒體上發文表示,目前幣安?已要求所有驗證者暫停BSC網絡,用戶的資金是安全的,對于給用戶帶來的不便深表歉意,并將相應地提供進一步的更新。

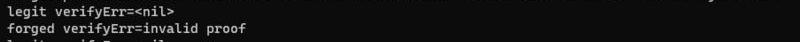

針對具體的攻擊方式,Paradigm??研究員samczsun在社交媒體上發文表示,鏈上數據及相關代碼顯示,BSC跨鏈橋的驗證方式存在BUG,該BUG可能允許攻擊者偽造任意消息;本次攻擊中,攻擊者偽造信息通過了BSC跨鏈橋的驗證,使跨鏈橋向攻擊者地址發送了200萬枚BNB。

ENS將推出區塊鏈原生的、可通過域名解析系統路由的頂級域名.box:6月7日消息,ENS開發者nick.eth發推稱,ENS將推出區塊鏈原生的、可通過域名解析系統路由的頂級域名.box。該域名系統中所有注冊和轉移都將在鏈上進行,NFT的所有者將同時擁有DNS和ENS域名。

據悉,.box域名可用于DID配置文件和錢包、去中心化的網站和消息傳遞、Web2網站和電子郵件、收藏與交易等。[2023/6/7 21:21:43]

samczsun分析文章如下:

五小時前,攻擊者從BinanceBridge竊取了200萬BNB。此后我一直在與多方密切合作致力于揭示這一切如何發生的。

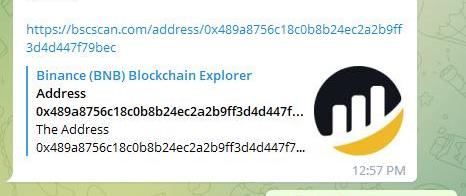

事情的起因是@zachxbt突然把攻擊者的地址發給了我。當我點擊進去的時候,我看到了一個價值數億美元的賬戶;要么是有項目rug跑路,要么就是正在進行大規模的黑客攻擊。

奇虎360公開“基于聯盟區塊鏈的標識解析方法”專利:8月30日消息,北京奇虎科技有限公司、中國信息通信研究院日前聯合公開一種“基于聯盟區塊鏈的標識解析方法、裝置、存儲介質及服務器”專利,申請日期為2021年4月29日,申請公布號:CN113315811A。天眼查App顯示,該專利屬于計算機技術領域。方法包括在第一對外節點接收到標識解析請求的情況下,從第一對外節點對應的本地數據庫中查詢是否存在與標識解析請求中的標識符對應的IPFS哈希值。

若未查詢到IPFS哈希值,則基于標識解析請求向聯盟區塊鏈中除第一對外節點之外的其他節點發送第一查詢請求;接收由聯盟區塊鏈中響應于第一查詢請求的節點發送的IPFS哈希值,并基于IPFS哈希值通過第一對外節點訪問IPFS服務,以獲取IPFS哈希值對應的標識解析信息由此可有效提高對標識解析過程的安全性,保證通過標識解析得到的數據不易被篡改。(郵箱網)[2021/8/30 22:45:51]

BitDNS入選火種源計劃,將為BitCherry生態應用提供域名解析服務:據官方消息,2021年4月14日,BitDNS成為首批加入BitCherry分布式商業生態的合作伙伴。BitDNS將為BitCherry鏈上應用提供分布式域名解析服務,實現一鍵去中心化,幫助企業和個人用戶更加便捷、安全的參與數字資產交易,管理鏈上價值數據信息。BitCherry將攜手BitDNS打造去中心化的網絡生態系統,建立安全便捷的鏈上分布式商業生態體系。[2021/4/14 20:18:34]

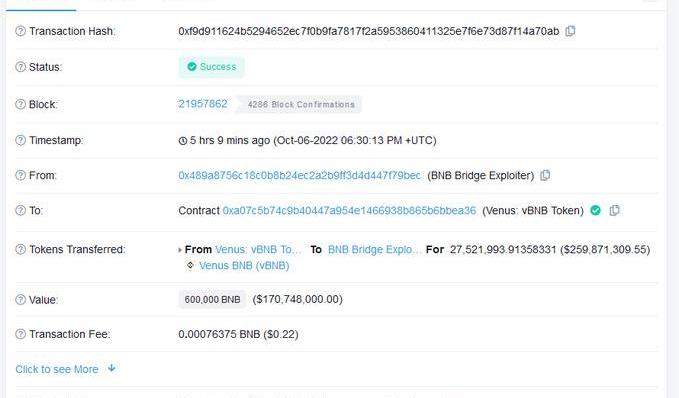

一開始,我以為@VenusProtocol又被黑了。然而,很快我就確定了攻擊者“真的”向Venus存入了超過2億美元。這時我就需要弄清楚這些資金的來源。

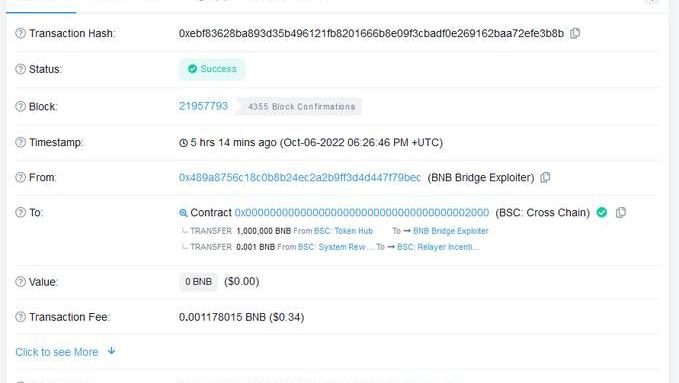

答案是,攻擊者以某種方式說服了幣安跨鏈橋,直接給他們發送了1,000,000BNB,而且是兩次。

動態 | EOSCanada 解析 B1 源代碼解釋相關期權兌現計劃:據 IMEOS 報道,EOSCanada 發布文章解析 B1 源代碼,以解釋相關期權兌現計劃。文中經過源代碼分析得出結論,截至2019年1月1日,Block.one 可以贖回共計5879120個代幣。分析結果認為,如果 Block.one 想要以小于其全部權重的票數進行投票,則他們必須贖回當前最大數量的代幣。然后,他們必須將這些代幣轉移到一個單獨的帳戶,抵押,然后投票。截至撰寫該文時(2019年3月中旬),這筆金額約為785萬美元。因此,雖然 Block.one 以外的任何人都不知道他們投票的想法或他們想要用他們的代幣做什么,但我們現在都能理解實際存在的限制。[2019/3/21]

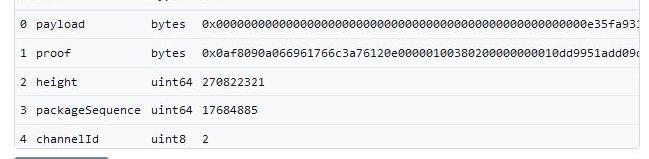

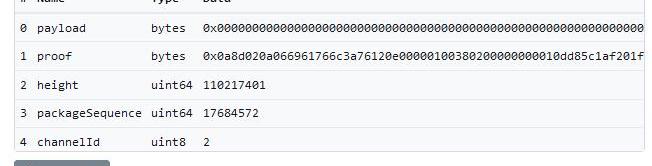

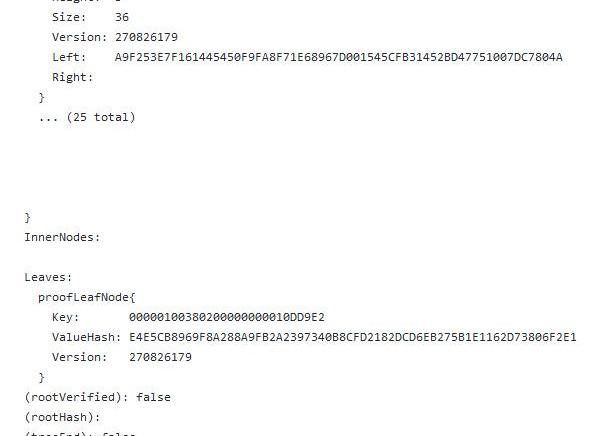

要么幣安推出Web3有史以來最大的“禮包”,要么攻擊者發現了一個嚴重的漏洞。我首先將攻擊者的交易與合法提款進行比較。我注意到的第一件事是攻擊者使用的高度始終相同——110217401,而合法提款使用的高度要大得多,例如270822321。

動態 | 日本Catabira推出基于區塊鏈的數據解析平臺:據Prtimes消息,日本信息服務商Catabira宣布推出基于區塊鏈的商業服務級數據解析平臺Catabira Insights For Blockchain,將利用區塊鏈技術不可篡改的特性保證調查數據的真實性。[2018/11/8]

我還注意到攻擊者的證明明顯短于合法提款的證明。這兩個事實使我確信,攻擊者已經找到了一種方法來偽造該特定區塊的證明。現在,我必須弄清楚這些證明是如何工作的。

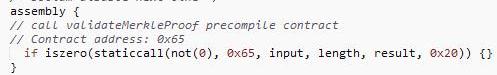

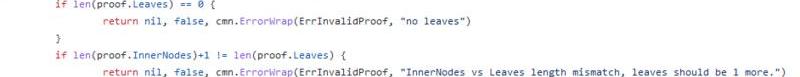

在Binance上,有一個特殊的預編譯合約用于驗證IAVL樹。如果您對IAVL樹一無所知,也不要擔心,因為有95%的內容我都不懂。幸運的是,你和我所需要的只是剩下的5%。

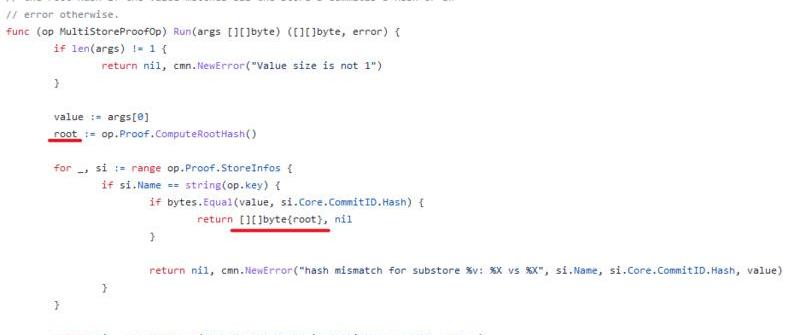

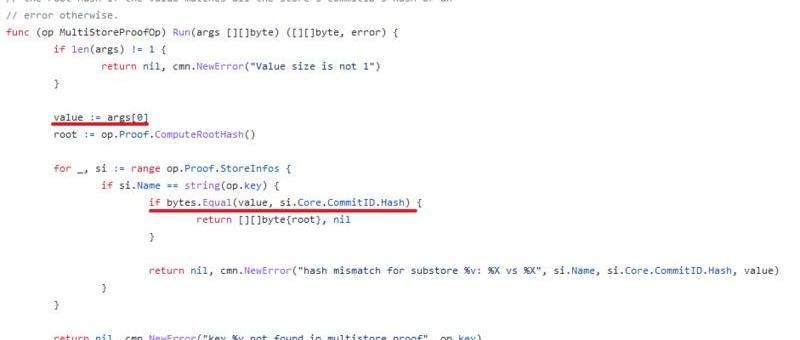

基本上,當你驗證一個IAVL樹時,你指定了一個“操作”列表。幣安跨鏈橋通常需要兩個操作:“iavl:v”操作和“multistore”操作。以下是它們的實現:https://github.com/bnb-chain/bsc/blob/46d185b4cfed54436f526b24c47b15ed58a5e1bb/core/vm/lightclient/multistoreproof.go#L106-L125

為了偽造證明,我們需要兩個操作都成功,并且我們需要最后一個操作返回一個固定值。

通過查看?implementation,我們可以發現,操縱根哈希是不可能的,或者至少非常困難。這意味著我們需要我們的輸入值等于其中一個提交id。

“multistore”操作的輸入值是“iavl:v”操作的輸出值。這意味著我們想以某種方式控制這里的根變量,同時仍然通過值驗證。

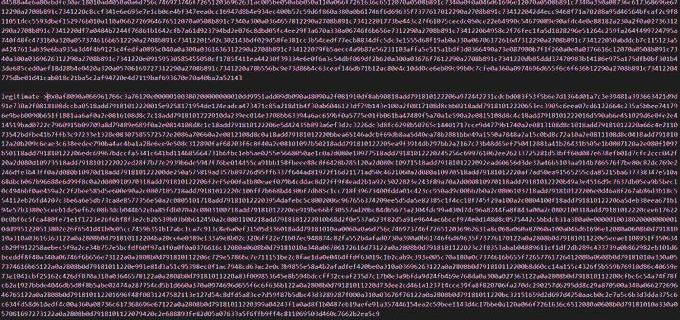

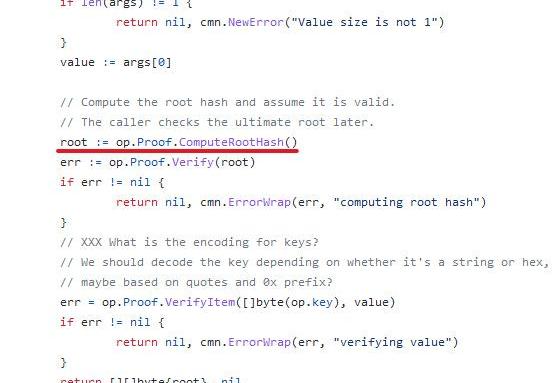

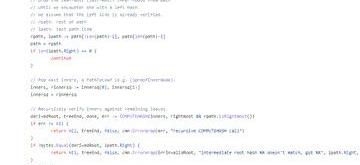

那么如何計算根哈希?它發生在一個名為COMPUTEHASH的函數中。在非常高的層次上,它遞歸地遍歷每條路徑和葉節點并進行大量的哈希運算。

https://github.com/cosmos/iavl/blob/de0740903a67b624d887f9055d4c60175dcfa758/proof_range.go#L237-L290

實際上實現細節并不重要,重要的是,由于哈希函數的工作方式,我們基本上可以肯定地說,任何(path,nleaf)對都會產生唯一的哈希。如果我們想偽造證據,這些就得保持不變。

查看證明在合法交易中的布局方式,我們看到它的路徑很長,沒有內部節點,只有一個葉節點,這個葉節點包含我們惡意載荷的哈希值!如果我們不能修改這個葉節點,那么我們需要添加一個新的葉節點。

當然,如果我們添加一個新的葉節點,我們還需要添加一個新的內部節點來匹配。

現在我們只需要面對最后一個障礙。我們如何真正讓COMPUTEHASH返回我們想要的根哈希?好吧,請注意,最終我們將需要一個包含非零右哈希的路徑。當我們找到一個匹配時,我們斷言它與中間根哈希匹配。

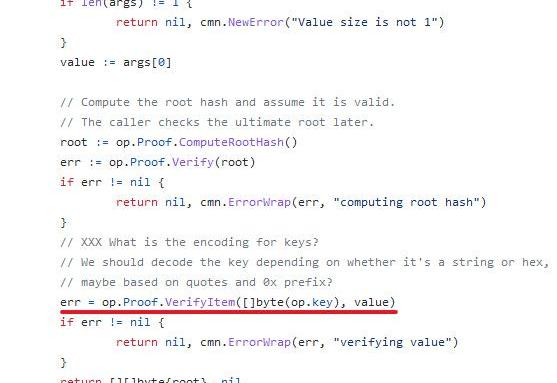

讓我們稍微檢測一下代碼,這樣我們就可以弄清楚我們需要什么哈希,然后剩下的就是把它們放在一起,我們將采用合法證明并對其進行修改,以便:

1)我們為偽造的有效負載添加一個新葉節點;

2)我們添加一個空白內部節點以滿足證明者;

3)我們調整我們的葉節點以使用正確的根哈希提前退出

https://gist.github.com/samczsun/8635f49fac0ec66a5a61080835cae3db…

值得注意的是,這不是攻擊者使用的確切方法。他們的證明路徑要短得多,我不確定他們究竟是如何生成的。但是,漏洞利用的其余部分是相同的,我相信展示了如何從頭開始構建它是有價值的。

總之,幣安跨鏈橋驗證證明的方式存在一個錯誤,該錯誤可能允許攻擊者偽造任意消息。幸運的是,這里的攻擊者只偽造了兩條消息,但損害可能要嚴重得多。

鏈捕手消息,據福布斯報道,法國Web3平臺METAV.RS宣布完成300萬歐元種子輪融資,新加坡Web3基金Jsquare領投.

1900/1/1 0:00:00原文標題:《OurResponsetotheLatestReutersStory》作者:趙長鵬,幣安CEO編譯:Frank,ForesightNews作為一名創始人?.

1900/1/1 0:00:00作者:Delysium 3A級Web3游戲Delysium?宣布完成?1000萬美金戰略融資,由AnthosCapital領投.

1900/1/1 0:00:00整理:潤升,鏈捕手 “過去24小時都發生了哪些重要事件”?1、HuobiGlobal已完成股權正式交割.

1900/1/1 0:00:00鏈捕手消息,MovetoEarn應用STEPN已開啟GMTEarning,通過30級Sneaker參與運動可挖取GMT收益.

1900/1/1 0:00:00作者:阿法兔、ShawnChang,阿法兔研究筆記 內容大綱 1.什么是數據中心2.數據中心的迭代從最早的機房時代再到今天常見的行業云.

1900/1/1 0:00:00