BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+0.15%

ETH/HKD+0.15% LTC/HKD+1.3%

LTC/HKD+1.3% ADA/HKD+1.69%

ADA/HKD+1.69% SOL/HKD+1%

SOL/HKD+1% XRP/HKD+2.92%

XRP/HKD+2.92%北京時間2021年8月10日,跨鏈橋項目Poly Network遭遇攻擊,損失超過6億美金。雖然攻擊者在后續償還被盜數字貨幣,但是這仍然是區塊鏈歷史上涉及金額最大的一次攻擊事件。由于整個攻擊過程涉及到不同的區塊鏈平臺,并且存在合約以及Relayer之間的復雜交互,對于攻擊的完整過程和漏洞的根本原因,現有分析報告并未能梳理清楚。

整個攻擊分為兩個主要階段,包括修改keeper簽名和最終提幣。對于第二階段,由于keeper簽名已經被修改,因此攻擊者可以直接構建惡意提幣交易,具體可以參見我們之前的報告。然而對于修改keeper簽名的交易是如何最終在目標鏈執行的,目前并沒有詳細的文章闡明。而這一步是攻擊的最核心步驟。

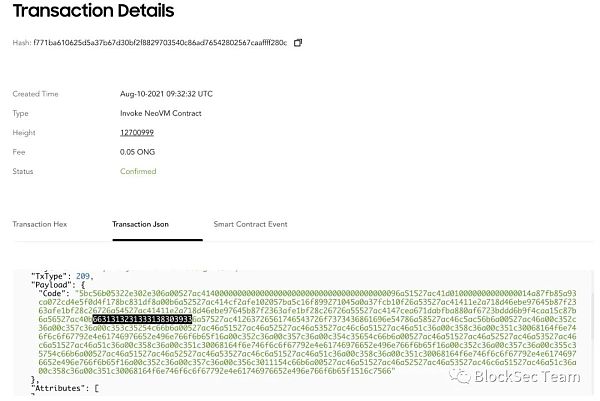

本報告從修改keeper簽名交易入手(Ontology鏈上交易0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),分析了背后的原理和漏洞的本質。我們發現以下幾個原因是Keeper能被修改的原因:

源鏈上(Ontology)的relayer沒有對上鏈的交易做語義校驗,因此包含修改keeper惡意交易可以被打包到poly chain上

目標鏈上(以太坊)上的relayer雖然對交易做了校驗,但是攻擊者可以直接調用以太坊上的EthCrossChainManager合約最終調用EthCrossChainData合約完成簽名修改

攻擊者精心夠著了能導致hash沖突的函數簽名,從而調用putCurEpochConPubKeyBytes完成對簽名的修改

整個過程中的交互流程如下:

LayerZero Labs 與 Polyhedra Network 合作推出基于零知識證明的輕客戶端:5月31日消息,LayerZero Labs 宣布與 Polyhedra Network 達成戰略合作,共同推出基于零知識證明技術的輕客戶端,使得 LayerZero 的開發者只需要更新一個參數配置就可以使用 Polyhedra Network 開發的零知識證明協議。[2023/6/1 11:51:12]

Ontology交易 -> Ontology Relayer -> Poly Chain -> Ethereum Relayer -> Ethereum

以太坊

0x838bf9e95cb12dd76a54c9f9d2e3082eaf928270: EthCrossChainManager

0xcf2afe102057ba5c16f899271045a0a37fcb10f2: EthCrossChainData

0x250e76987d838a75310c34bf422ea9f1ac4cc906: LockProxy

0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581: 修改keeper的交易

Ontology

0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c: 修改keeper的交易

Poly

NFT市場Rarible宣布完成Polygon集成并將推出多鏈錢包:3月17日消息,Polygon已成為NFT市場Rarible支持的第四個區塊鏈,Rarible目前集成的另外三個區塊鏈分別是以太坊、Flow和Tezos。

據悉,Polygon透露將利用旗下NFT和游戲部門PolygonStudios為RaribleNFT市場提供營銷和技術支持。此外,Rarible還宣布將推出多鏈錢包,但他們沒有提供這款錢包的具體發布時間。(coindesk)[2022/3/17 14:03:20]

0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80: 修改keeper的交易

整個攻擊大致可以分為三個步驟。第一個步驟是在 Ontology 鏈生成一條惡意交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),第二個步驟是修改以太坊EthCrossChainData合約中的keeper簽名,第三個步驟構造惡意交易發起最終攻擊和提幣。

步驟一

攻擊者首先在Ontology發起了一筆跨鏈交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),里面包含了一個攻擊payload:

可以看出交易包含了精心設計的函數名(圖中以6631開頭的數字,轉換后即 f1121318093),目的在于通過造成哈希沖突(hash collision)的方式調用putCurEpochConPubKeyBytes函數(屬于以太坊上的EthCrossChainData合約)。關于哈希函數沖突的細節在網絡上已有很多討論,可以參考.

去中心化交易協議0x推出基于Polygon的0xAPI服務:去中心化交易協議0x推出基于Polygon的0xAPI服務,匯總了當前Polygon上QuickSwap、SushiSwap、Curve、DoDo、mStable、Dfyn、Cometh等流動性來源,使DeFi開發人員能夠以輕松、快速、可靠且易于使用的方式利用DEX流動性。Polygon表示將在下一個版本中支持0xRFQ以及訂單簿。[2021/6/1 23:00:51]

隨后,該筆交易被Ontology Relayer 接收,注意這里并沒有很嚴格的校驗。該交易會通過Relayer在Poly Chain成功上鏈(0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80)。Ethereum Relayer會感知到新區塊的生成。

然而,這筆交易被Ethereum Relayer拒絕了。原因在于Ethereum Relayer對目標合約地址有校驗,只允許LockProxy合約作為目標地址,而攻擊者傳入的是EthCrossChainData地址。

因此,攻擊者攻擊之路在此中斷。但如前所述,包含惡意payload的攻擊交易已經在Poly Chain成功上鏈,可被進一步利用。

步驟二

攻擊者手動發起交易,調用EthCrossChainManager合約中的verifyHeaderAndExecuteTx函數,將之前一步保存在Ploy Chain區塊中的攻擊交易數據作為輸入。由于該區塊是poly chain上的合法區塊,因此可以通過verifyHeaderAndExecuteTx中對于簽名和merkle proof的校驗。然后執行EthCrossChainData合約中的putCurEpochConPubKeyBytes函數,將原本的4個keeper修改為自己指定的地址(0xA87fB85A93Ca072Cd4e5F0D4f178Bc831Df8a00B)。

PolkaFoundry與去中心化孵化器DuckDAO達成合作:據官方消息,PolkaFoundry與去中心化孵化器DuckDAO達成合作。

PolkaFoundry是Polkadot上DeFi應用程序的一站式生產中心,DuckDAO幫助100多家數字資產初創公司進行了資本投資。[2021/3/6 18:20:42]

步驟三

在keeper被修改之后,攻擊者直接調用目標鏈上的verifyHeaderAndExecuteTx函數(而不需要再通過poly chain -- 因為keeper已經被修改,攻擊者可以任意簽署在目標鏈看來合理的poly chain上的塊),最終調用至Unlock函數(屬于LockProxy合約),大量地轉移資金,給項目方帶來了嚴重的損失。具體的攻擊細節可參考我們之前的報告。

在本攻擊過程中,Ontology方和以太坊方均有Relayer負責將來自Ontology的交易在poly Chain上鏈,以及將poly chain上的交易放到以太坊。這兩個Relayer是由Go語言實現的服務進程。

然而我們發現,這兩個Relayer都缺乏有效的校驗。這導致

攻擊者可以在Ontology構造一條惡意的跨鏈交易,并且成功打包到poly chain上。

雖然在以太坊的Relayer具有校驗功能,但是攻擊者可以直接同以太坊上的鏈上合約進行交互,直接執行惡意的函數。

Ontology Relayer完全信任來自Ontology上的跨鏈交易

Poly Network 的 ont_relayer(https://github.com/polynetwork/ont-relayer) 負責監聽 Ontology 鏈上的跨鏈交易并將其打包入傳入Poly Chain.

MXC抹茶現已支持Polkadot(DOT)資產映射及交易:MXC抹茶現已支持Polkadot(DOT)資產映射及交易。映射成功即視為領取Polkadot主網資產。

據官方介紹,用戶可前往MXC抹茶官網首頁,在右上角「資產」中,點擊「我的資產」,點擊「充值」,選擇DOT(Polkadot),點擊生成充值地址并復制。按照相關流程操作后,充值地址將被用作后續映射地址。映射完成后,用戶可直接參與DOT交易,以及后續轉賬、Staking等操作。完整映射流程請閱讀相關公告。[2020/6/29]

注:

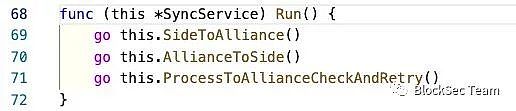

在Ontology Relayer中,Side 指 Ontology Chain; Alliance 指 Poly Chain.

CrossChainContractAddress 是 Ontology 鏈上原生編號為 09 的智能合約.

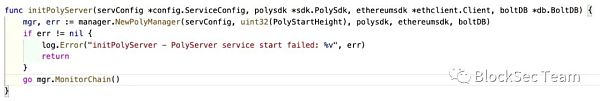

上圖中,Ontology Relayer啟動時開啟三個 Goroutines 分別負責監聽 Ontology Chain 和 Poly Chain 的跨鏈交易,以及對 Poly Chain 上的跨鏈交易做狀態檢查。在本報告中,我們只關注69行的監聽Side的代碼邏輯。

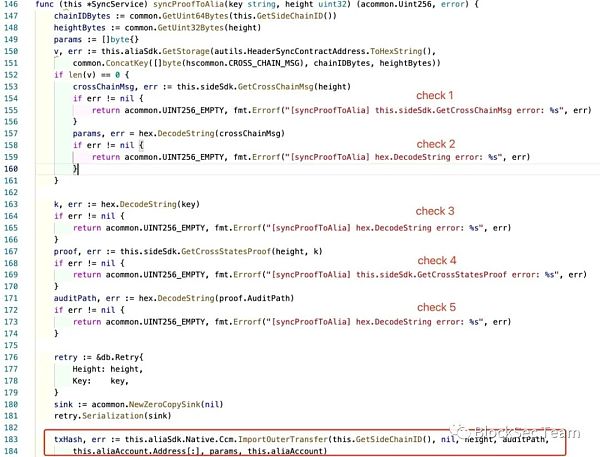

在上圖中,Ontology Relayer 調用 Ontology 鏈提供的 RPC 接口(第 215 行,調用SDK函數 GetSmartContractEventByBlock) 獲取區塊中觸發的智能合約事件;然后在第 228 和 232 行表明 Ontology Relayer 只監聽 Ontology Chain 上由 CrossChainContractAddress 觸發的 makeFromOntProof 事件;

上圖中,在處理 Ontology Chain 上的跨鏈交易時,Ontology Relayer 總共做了五次校驗,分別是兩次向 Ontology Chain 發送的 RPC 請求校驗(check 1 和 check 4), 以及三次參數是否為空的校驗(check2, check3, 和check5)。這五次校驗都屬于常規校驗,并未對來自 Ontology Chain 上的跨鏈交易做語義上的校驗; 第 167 和 171 行取出了在目標鏈上執行所需要的交易參數信息(proof, auditPath);第 183 行向 Poly Chain 發送交易;

Ontology Relayer 在構造了 Poly Chain 上的交易后便向 Poly Chain 發起 RPC 請求發送交易(第 164 行,函數調用 SendTransaction);

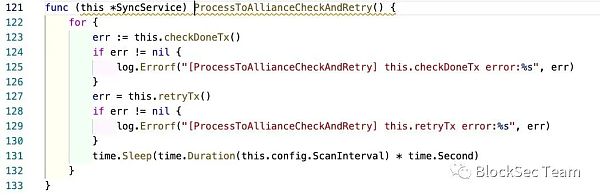

這個名為 ProcessToAliianceCheckAndRetry 的 Goroutine 也僅僅是做了重發失敗交易的工作,仍然未對來自 Ontology Chain 上的跨鏈交易做任何語義上的校驗。

至此,我們可以看出 ont-relayer 監聽所有來自 Ontology Chain 由 CrossChainContractAddress 觸發的 makeFromOntProof 事件,并未對其做任何語義上的校驗,便向 Poly Chain 轉發了交易。而任何人向 Ontology 發送的任何跨鏈交易都會觸發 CrossChainContractAddress 的 makeFromOntProof 事件,所以 Ontology Relayer 會將所有來自 Ontology 上的跨鏈交易都轉發到 Poly chain 上。

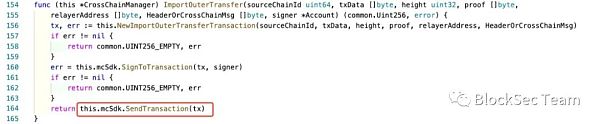

Ethereum Relayer中的無效校驗

Ethereum Relayer 負責監聽 Poly Chain 并將目標鏈為 Ethereum 的跨鏈交易轉發到 Ethereum 上。

Ethereum Relayer 啟動一個 Goroutine 來監控 Poly Chain;

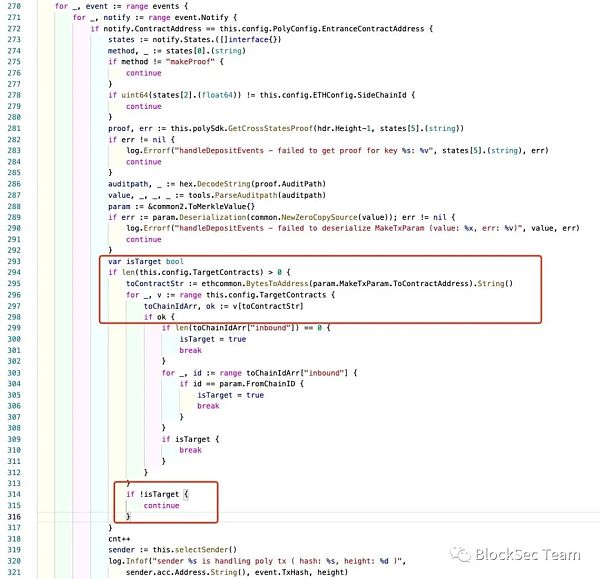

Ethereum Relayer監聽所有 Poly Chain 上目標鏈為 Ethereum 的跨鏈交易 (第 275 至 278 行); Ethereum Relayer會校驗跨鏈交易的目標合約是否為 config.TargetContracts中指定的合約之一,如果不是則不會發送這筆跨鏈交易到 Ethereum 上(第 315 行)。

雖然 Ethereum Relayer 對 Poly Chain 上的跨鏈交易做了部分校驗,比如限制了目標合約,但是與 Poly Chain 不同,任何人都可以向 Ethereum 上的EthCrossChainManager合約發送交易。換句話說,Ethereum Relayer 在這里做的校驗沒有實際的意義,只要包含惡意payload的跨鏈交易被成功打包進了 Poly Chain(雖然沒有被relay轉發到以太坊鏈上), 那么任何人都可以直接使用已經打包好的區塊數據將payload發送到以太坊EthCrossChainManager合約并執行(這個過程中,可以通過merkle proof的校驗,因為是已經正常上鏈的poly chain區塊數據)。

攻擊者正是利用了上述兩個缺陷,完成了攻擊流程中的步驟一和步驟二。

通過對整個攻擊流程的完整梳理和詳盡分析,我們認為Relayer的不完整校驗是攻擊得以發生的根本原因。其它(諸如利用hash沖突等)方面則更多地屬于比較精彩的攻擊技巧。總而言之,跨鏈的校驗和鑒權是跨鏈系統安全的關鍵所在,值得社區付出更多的努力。

Tags:CHAChainAINHAIchainlink幣怎么挖blockchain2023Careon Chainhotchain

NFT 銷售記錄被持續打破。雖然近期NFT市場的明星是Art Blocks 和「生成藝術」,但似乎所有NFT項目都迎來了爆發,幾乎所有的NFT都處于up-only的模式,而沒有停止的跡象.

1900/1/1 0:00:00最近,NFT這個詞經常出現在各大網站和文章中出現。無論是NFT交易平臺OpenSea在谷歌的搜索量創下歷史新高,且其8月份銷售額高達8.3億美元,還是寶馬、LV、保時捷等世界知名品牌、胡彥斌、蘇.

1900/1/1 0:00:00近期,EOS基金會執行董事 Yves La Rose 披露了有關基金會組織架構和運營方案的諸多細節.

1900/1/1 0:00:00Crypto支付是時代發展的趨勢,一些大型機構和企業逐漸意識到了這個事實。美國零售業巨頭沃爾瑪最近在市場上的行為引發了許多猜測.

1900/1/1 0:00:00就在上個月,Fame Lady Squad(名媛小隊)——這個由女性設計的8888枚用以支持女性的NFT項目(號稱有史以來第一個女性頭像項目),在問世之后就被NFT社區欣然接受.

1900/1/1 0:00:00原文標題:《a16z 創始人:加密貨幣如何將 Web2 網絡升級為 Web3 經濟體?》我們在過去 20 年里在互聯網上建立了網絡.

1900/1/1 0:00:00