BTC/HKD+1.03%

BTC/HKD+1.03% ETH/HKD+0.4%

ETH/HKD+0.4% LTC/HKD+1.58%

LTC/HKD+1.58% ADA/HKD+3.28%

ADA/HKD+3.28% SOL/HKD+0.9%

SOL/HKD+0.9% XRP/HKD+2.39%

XRP/HKD+2.39%注:原文作者是擁有“審計上帝”之稱的白帽黑客samczsun,同時他也是Paradigm的研究合伙人,其最近出手拯救了BitDAO MISO荷蘭拍賣資金池中的3.5億美元資產,而在這篇文章中,他提醒了關于NFT代幣標準的潛在安全風險,他還預測稱,隨著ERC-721和ERC-1155代幣標準變得越來越流行,針對NFT的攻擊很可能會越來越頻繁。

如果你從事軟件工程方面的工作,很可能你聽說過至少一條軟件工程原則。雖然我不主張嚴格遵守每一條原則,但有一些確實是值得關注的。

我今天要講的就是最小驚訝原則,它有一個奇特的名字,但卻是一個非常簡單的想法。它所說的是,當呈現聲稱要做某件事的代碼時,大多數用戶都會假設它是如何完成這件事的。因此,作為開發人員,你的工作是編寫符合這些假設的代碼,這樣你的用戶就不會感到意外。

這是一個很好的原則,因為開發人員喜歡對事物進行假設。如果你導出一個名為calculateScore(GameState) 的函數,很多人就會假設該函數只會從游戲狀態中讀取。如果你還改變了游戲狀態,你會使得很多人面臨困惑的狀態,他們試圖弄清楚為什么他們的游戲狀態會隨機被破壞。即使你把它放在文檔中,仍然不能保證人們會看到它,所以最好首先確保你的代碼不會令人驚訝。

Curve貢獻者Banteg:Curve上的CRV/ETH池在白帽黑客開始救援前幾分鐘被盜空:金色財經報道,根據區塊鏈數據和Curve貢獻者Banteg的說法,CRV/ETH池在白帽黑客開始救援前幾分鐘就被盜空了。這是今天發生的一系列攻擊的一部分,目前估計表明,700萬個CRV和1400萬美元的包裝以太幣(WETH)在該漏洞中被盜取,這些代幣是從Curve Finance上的CRV/ETH池中被盜的。

此前消息,Curve Finance稱由于Vyper部分版本出現故障,許多使用Vyper 0.2.15版本的穩定幣池 (alETH/msETH/pETH) 遭到攻擊。受此影響,安全機構派盾稱Alchemix、JPEGd、MetronomeDAO、deBridge和Ellipsis目前已累計損失2676萬美元。[2023/7/31 16:07:40]

“6小時的調試工作,可以為你們節省5分鐘的文檔閱讀時間。”

Nomad:已追回1660萬美元資金,其中白帽黑客主動歸還1120萬美元:8月4日消息,Nomad在推特上公布Nomad Bridge資金返還情況,總計1120萬美元返還至官方地址,具體如下:

- ???.eth (400萬美元);

- 0xE3F40743cc18fd45D475fAe149ce3ECC40aF68c3(340萬美元);

- darkfi.eth (190萬美元);

- returner-of-beans.eth(100萬美元);

- anime.eth(90萬美元)。

Nomad表示,截至目前總共追回1660萬美元資金。希望退還資金的白帽黑客請將ETH/ ERC-20代幣發送到官方以太坊錢包地址0x94A84433101A10aEda762968f6995c574D1bF154。[2022/8/4 5:15:06]

早在 2018 年初,當ERC-721 標準被起草出來時,有人就提出了實施轉賬安全性?的建議,以確保代幣不會被卡在不用于處理代幣的接受者合約中。為此,提案作者修改了transfer函數的行為,以檢查接收方是否能夠支持代幣轉賬。他們還引入了unsafeTransfer函數,如果發送者愿意,該函數將繞過這個檢查。

白帽黑客提醒潛在漏洞,Coinbase一度暫停高級交易服務:2月12日消息,白帽黑客Tree of Alpha周五通知加密貨幣交易所Coinbase其交易系統存在漏洞,后者暫停其新的高級交易平臺上的交易。

Tree of Alpha在推特上表示發現“潛在的市場攻擊”漏洞并將提交一份HackerOne報告后,引起了Coinbase領導層的注意。Tree of Alpha表示,“這個問題很敏感,可能會讓惡意用戶以任意價格發送所有Coinbase訂單。”不過,沒有實際的Coinbase存儲(冷存儲或其他)受到影響。

在其最初發布推文的兩個小時內,Coinbase Support推特賬號宣布,由于技術原因,Coinbase正在其新的高級交易平臺上禁用交易。雖然該服務仍可訪問,但用戶將能夠取消現有訂單但不能下新訂單。高級交易服務僅適用于部分受眾。UTC時間2月11日23點左右,Coinbase發推稱,“已重新啟用零售高級交易的全面服務”。

Coinbase首席執行官Brian Armstrong在推特上公開表示感謝Tree of Alpha的幫助。(CoinDesk)[2022/2/12 9:47:20]

然而,由于擔心向后兼容性,這個函數在隨后的提交中被重命名了。這使得ERC-20 和 ERC-721 代幣的transfer函數表現相同。但是,現在需要將接收方檢查轉移到其他地方。因此,標準作者就引入了safe類函數:safeTransfer 以及 safeTransferFrom。

Poly Network:希望白帽黑客作為Poly Network的重要治理者為協議的安全做出貢獻:Poly Network發表《寫在Poly Network主網上線一周年的一封公開信》,這封信是寫給Poly Network的攻擊者(白帽黑客)的。信中提到:我們非常希望你能參與到Poly Network的去中心化進程中來,作為Poly Network未來一個重要的治理者為協議的安全做出貢獻。[2021/8/18 22:21:56]

這是一個關于正當性問題的解決方案,因為有許多 ERC-20 代幣被意外轉移到從未期望收到代幣的合約的例子(一個特別常見的錯誤是將代幣轉移到代幣合約中,將其永久鎖定)。而在起草 ERC-1155 標準時,提案作者從ERC-721標準汲取了靈感,不僅在轉賬時,而且在鑄造(mint)也納入了接收方檢查,這一點也不足為奇。

在接下來的幾年里,這些標準大多處于休眠狀態,而 ERC-20代幣標準保持了它的流行狀態,而最近gas成本的飆升,以及社區對NFT興趣的增強,自然而然導致開發者越來越多地使用ERC-721和ERC-1155代幣標準。有了這些新的興趣,我們應該慶幸這些標準的設計考慮了安全性,對嗎?

美國國務院向白帽黑客提供高達1000萬美元的加密獎勵:8月17日消息,美國正在提供加密貨幣資產,以激勵白帽黑客在暗網中發現國家支持的行為者和潛在的恐怖分子。美國國務院新的 \"正義的獎賞 \"平臺允許舉報人提交匿名的線索和信息,以換取數字資產的獎賞。該平臺在7月31日至8月5日在拉斯維加斯舉行的美國黑帽活動中得到了推廣,用戶可以通過一個名為#Rewardsnotransoms的不安全Wi-Fi網絡提交線索。據CNN報道,這個開放的網絡是特意設置的,以鼓勵與會者登錄并訪問RFJ網站。為了交換關于各種恐怖嫌疑人、極端分子和國家支持的黑客的信息,正在提供高達1000萬美元的獎賞。舉報人可以選擇是否希望以加密貨幣資產的形式獲得補償。美國國家反間諜和安全中心前主任William Evanina將這一舉措描述為美國政府有史以來對加密貨幣資產的最公開的嘗試。(cointelegraph)[2021/8/17 22:18:43]

Ok,但對于轉帳和鑄造來說,安全意味著什么呢?不同的當事人對安全有不同的解釋。對于開發人員來說,一個安全函數可能意味著它不包含任何bug或引入額外的安全問題。而對于用戶來說,這可能意味著它包含額外的護欄,以保護他們不被意外射中自己的腳。

事實證明,在這種情況下,這些函數更多的是后者,而較少會是前者。這是特別令人遺憾的,因為在transfer和safeTransfer函數之間進行選擇時,你為什么不選擇安全的那個函數呢?名字都體現出來了!

好吧,其中的一個原因可能是我們的老朋友reentrancy(可重入性),或者我一直在努力將其重命名為:不安全的外部調用。回想一下,如果接收方是攻擊者控制的,則任何外部調用都可能不安全,因為攻擊者可能會導致你的合約轉換為未定義狀態。根據設計,這些“安全”函數執行對代幣接收者的外部調用,通常在鑄造或轉移期間由發送者控制。換句話說,這實際上是不安全外部調用的教科書示例。

但是,你可能會問自己,如果允許接收方合約拒絕他們無法處理的轉賬,那最壞的后果是什么?好吧,讓我通過兩個案例研究來回答這個問題。

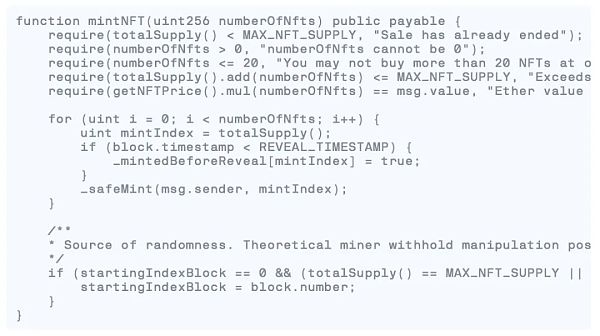

Hashmasks是一個供應有限的 NFT頭像項目,用戶每次交易最多可以購買 20 個mask NFT(盡管它們已經售罄數月了)。下面是購買mask的函數:

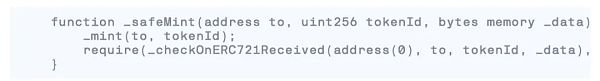

你可能覺得這個函數看起來非常合理。然而,正如你可能已經預料到的,在 _safeMint 調用中隱藏著一些險惡的東西。讓我們來看看。

為了安全性,這個函數對token的接受者執行了一次callback回調,以檢查他們是否愿意接受轉賬。然而,我們是token的接收者,這意味著我們剛剛得到了一次callback回調,在這個點上我們可以做任何我們想做的事情,包括再次調用mintNFT函數。如果我們這樣做,我們將在僅鑄造了一個mask后重調用該函數,這意味著我們可以請求再鑄造另外19個mask。這導致最終鑄造出了39個 mask NFT,盡管規則允許鑄造的最大數量只有20個。

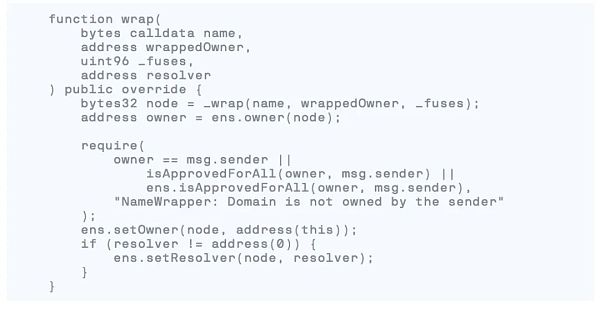

最近,來自ENS 的Nick Johnson聯系了我,他想讓我看看他們正在進行的ENS域名封裝器工作。這個域名封裝器允許用戶用新的ERC-1155 token代幣化他們的ENS域名,這提供了對細粒度權限以及更一致的 API 的支持。

概括地說,為了封裝任何ENS域名(更具體地說,除了 2LD.eth 之外所有的ENS域名),你必須首先批準域名封裝器以訪問你的ENS域名。然后,你調用wrap(bytes,address,uint96,address),它既為你鑄造一個ERC-1155 token,也負責管理底層的ENS域名。

下面就是這個wrap函數,它相當簡單。首先,我們調用_wrap,它執行一些邏輯并返回哈希域名。然后,我們確保交易發送方確實是ENS域名的所有者,然后再接管該域名。請注意,如果發送方不擁有底層的ENS域名,則整個交易應還原,撤銷在_wrap 中所做的任何更改。

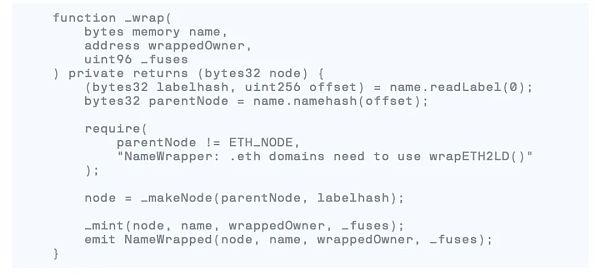

下面是_wrap函數本身,這里沒有什么特別的。

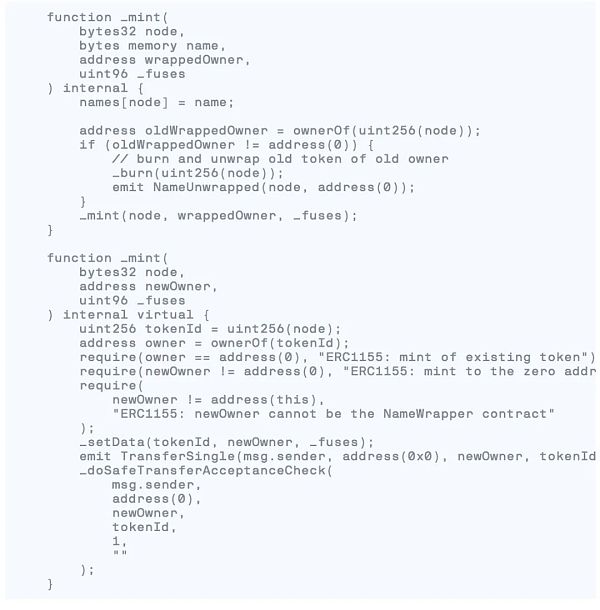

不幸的是,正是這個 _mint 函數,它可能會給毫無戒心的開發者帶來可怕的驚喜。ERC-1155 規范規定,在鑄造token時,應咨詢接收者是否愿意接受該token。在深入研究庫代碼(該代碼庫根據OpenZeppelin的基礎稍作了修改)后,我們發現情況確實如此。

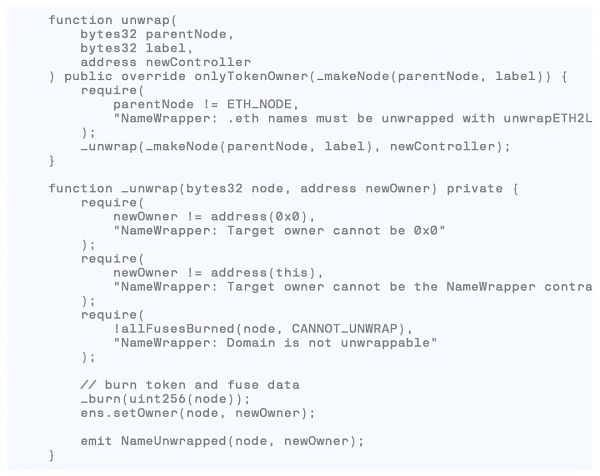

但這到底對我們有什么好處呢?好的,我們再一次看到了一個不安全的外部調用,我們可以用它來執行重入攻擊。具體地說,請注意,在callback回調期間,我們擁有了代幣ENS域名的ERC-1155 token,但域名封裝器尚未驗證我們擁有基礎ENS域名本身。這使我們能夠在不實際擁有ENS域名的情況下對其進行操作。例如,我們可以要求域名封裝器解開我們的域名,燃燒掉我們剛剛鑄造的token并獲取底層的ENS域名。

現在我們擁有了底層的ENS域名,我們可以用它做任何我們想做的事情,比如注冊新的子域名或者設置解析器。完成后,我們只需退出callback回調。域名封裝器將和底層ENS域名的當前所有者(即我們)交互,并完成交易。就像那樣,我們已經取得了域名封裝器被批準用于的任何ENS域名的臨時所有權,并對其進行了任意更改。

令人驚訝的代碼可能會以災難性的方式破壞事物。在本文的兩個案例下,開發人員合理地假設safe函數類可以安全地使用,卻無意中增加了他們的攻擊面。隨著ERC-721和ERC-1155代幣標準變得越來越流行及廣泛,這類攻擊情況很可能會越來越頻繁。開發人員需要考慮使用safe類函數的風險,并確定外部調用如何與他們編寫的代碼進行交互。

Tags:ENSETHOINCOIOpenStream WorldKTETH價格Bitkub CoinRavencoin

Axie 經濟目前依賴于在 Axies 需求的驅動下將 ETH 存入生態系統當前的 Axie 需求可能主要由新玩家推動當新玩家增長長期放緩時,如果玩家通常賺取的 ETH 比他們投入游戲的多.

1900/1/1 0:00:00雖然二季度以比特幣為代表的加密貨幣遭遇腰斬行情,但激增的交易量仍然使加密貨幣交易所保持“旱澇保收”的狀態.

1900/1/1 0:00:00在加密貨幣和區塊鏈領域有許多投資渠道,而每個人的投資口味都不相同,有的喜歡冒險型,有的喜歡低風險型,如果你不喜歡投資加密貨幣這樣價格波動性太大的投資,毛球科技融資部建議.

1900/1/1 0:00:008月11日,據Bitcoinvisuals數據顯示,比特幣閃電網絡總容量已突破2,220.56 BTC,按其價格估算,美元價值超過1億美元,創下歷史新高.

1900/1/1 0:00:00據報道,圍繞幣安美國(Binance.US)和其所有者趙長鵬(CZ)的監管擔憂,最終導致投資者退出了1億美元的融資.

1900/1/1 0:00:00最近,日本加密行業發起了一場統一稅收改革倡議。日本兩個最大的加密商業集團,日本加密資產商業協會(JCBA)和日本虛擬和加密資產交易協會(JVCEA),嘗試聯合起來去說服日本政府,修改其目前過高的.

1900/1/1 0:00:00