BTC/HKD-0.83%

BTC/HKD-0.83% ETH/HKD-1.51%

ETH/HKD-1.51% LTC/HKD-1.65%

LTC/HKD-1.65% ADA/HKD-2.14%

ADA/HKD-2.14% SOL/HKD-2.21%

SOL/HKD-2.21% XRP/HKD-2.87%

XRP/HKD-2.87%分析:0xhabitatMultisig被盜取

一位GnosisSafe用戶遭遇了嚴重且復雜的網絡釣魚攻擊,導致該項目的Multisig被抽干。

重要提示:我們當前的分析表明,這是針對特定GnosisSafe用戶的針對性攻擊,我們沒有跡象表明此攻擊還會影響任何其他用戶。該攻擊也沒有利用任何智能合約漏洞,而是使用網絡釣魚技術讓Multisig所有者簽署惡意交易。

這篇博文旨在闡明0xhabitat事件并詳細說明從中學到的東西。為了使這份事故報告完全客觀,我們只包含了我們在鏈上和通過我們的后端收集的第一手數據。可以在此處閱讀0xhabitat團隊的觀點。首先,讓我們從分析發生的事情開始……

特洛伊木馬

本次事件的主要來源是兩個模仿以下官方GnosisSafe智能合約的惡意合約:

SafeSingleton:這是核心邏輯合約。每個Safe都是指向特定SafeSingleton的代理合約。Safes可以由其用戶升級以指向一個新的Singleton,例如添加功能。

TrueUSD:已開啟TUSD國際過渡最后階段,Techteryx將全面管理TUSD相關所有離岸業務:7月14日消息,美元穩定幣TrueUSD宣布自2023年7月13日起開啟TUSD國際過渡的最后階段,Techteryx將全面管理與TUSD相關的所有離岸業務和服務,包括鑄幣和贖回、客戶導入與合規性,以及所有銀行和信托關系的法定儲備和監督。在過渡期間,Archblock團隊將繼續為現有美國用戶提供支持。[2023/7/14 10:55:14]

SafeMultisend:這是一種中介智能合約,使Safes能夠將多個交易合并為一個。

在本文中,惡意合約將被稱為EvilSingleton和EvilMultisend。EvilMultisend合約于11月23日在此地址部署。合約的特殊之處在于,它不僅允許批量交易,還可以在同一筆交易中更改Safe的Singleton。同一天,EvilSingleton被部署在這個地址。EvilSingleton充當特洛伊木馬程序,最初將所有交互轉發到原始Singleton,但有一個后門,使第三方能夠訪問Safe。

這是一個陷阱!

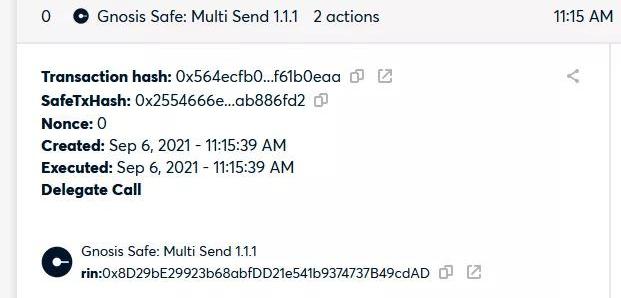

0xhabitat的故事開始于EvilMultisend合約部署后幾個小時。在與EvilMultisend合約交互的0xhabitatMultisig中提出了一項交易。對于所有相關方來說,它看起來就像是使用TransactionbuilderSafeApp進行的常規批量交易。然而,這是一個精心設計的交易,乍一看,它看起來像一個普通的Multisend交易,但實際上,它也將Safe的Singleton更新為EvilSingleton。

Coinbase在以太坊主網上推出了錢包即服務(WaaS):金色財經報道,Coinbase高級軟件工程師在社交媒體上稱,今天對我們的團隊來說是一個重要的里程碑因為我們在以太坊主網上推出了錢包即服務(WaaS)。我們相信該產品將成為下一波“默認上鏈”企業的關鍵。WaaS 提供的 5 個主要功能包括:

1.基于MPC的密鑰管理 ;

2.密鑰導出、備份和恢復;

3.支持以太坊主網訪問;

4.MPC交易協調;

5.支持ERC-721和ERC-1155。[2023/5/24 15:21:59]

可以在此處找到有關激活EvilSingleton的更多技術細節。

轉折點

Safe升級到EvilSingleton后,7天內什么都沒有發生。與此同時,0xhabitat金庫逐漸增長到價值100萬美元的數字資產。很明顯,攻擊者在執行實際攻擊之前希望蜜罐變大,希望他們的后門之前沒有被發現。11月30日,攻擊開始。黑客創建了一個交易,激活了EvilSingleton,允許第三方賬戶完全控制保險箱中的資產。

資金被抽干

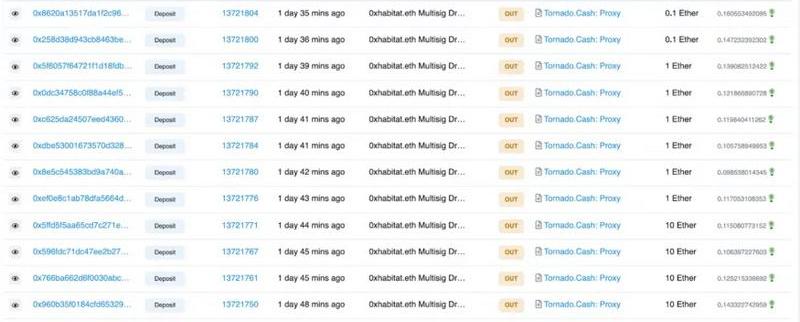

在EvilSingleton被激活后僅30分鐘,攻擊者就能夠將所有資金提取到他們的賬戶中。隨后,攻擊者通過?Uniswap?和?Sushiswap?將所有資產轉換為?ETH。然后通過多筆交易將生成的ETH發送到?Tornado?Cash合約,這是路徑的終點。

Legal DAO與Public AI達成戰略合作:4月28日消息,Legal DAO與Public AI達成戰略合作,將共同推出法律界的GPT Legal NOW。Legal DAO致力于打造全球WEB3法律生態,社區由來自全球5大洲的3000多位社區成員組成,多數為法律背景資深從業者。

Public AI是一個Web3AI數據標注平臺,將通過Label-To-Earn機制提供高質量訓練數據標注,其教授和博士團隊也將為Legal NOW提供專業AI算法設計和模型訓練服務。[2023/4/28 14:32:59]

那么,究竟發生了什么?

從我們目前收集到的信息來看,很明顯Multisig中的一個簽名者密鑰被泄露了。這是因為導致后門實施的惡意交易是由Multisig的簽名者根據我們的后端數據提出的。雖然無法準確確定這是如何實現的,但有兩大類事件可能導致了這種情況。

網絡釣魚

有幾種方式可能會誤導所有者,導致其提出導致損害0xhabitatMultisig?安全性的交易。可能的選項包括:

SuperRare:下月RarePass空投將于4月4日啟動:3月29日消息,NFT市場Super Rare在推特宣布下個月的RarePass空投將于4月4日啟動,空投NFT將是美國視覺藝術家Sarah Zucker的作品,RarePass持有者錢包將會在空投時間內收到相關作品。[2023/3/29 13:32:29]

流氓瀏覽器擴展:瀏覽器擴展方便,但也有風險。由于擴展可以自由修改Web應用程序的任何內容。因此,欺詐性瀏覽器擴展程序可能已被用于修改GnosisSafeWeb界面,以欺騙用戶提出惡意交易。

惡意接口:如此文所述,GnosisSafe的安全性取決于用于與帳戶交互的接口的完整性。受影響的0xhabitat用戶可能已經與模仿官方GnosisSafe界面的界面進行了交互,但通過將常規交易的目標地址更改為EvilMultisend合約來有效地創建惡意交易。

供應鏈攻擊/受損網站:雖然問題的根源可能是對官方GnosisSafe軟件的惡意收購,但我們目前的評估表明情況并非如此。所有信號都表明這是對0xhabitatMultisig的針對性攻擊,而不是官方GnosisSafe界面的普遍問題。但是,我們也在繼續調查和觀察這方面的情況。

BitMEX因計算平臺平臺問題進行臨時維護:9月21日消息,BitMEX宣布,由于計算平臺相關的問題導致系統出現連接問題,于今天21:05進入維護模式。所有資金都保持安全,BitMEX正在盡快修復。[2022/9/21 7:11:48]

惡意所有者

第二個假設選項是所有者沒有被誘騙提出惡意交易,而是自愿提出的。Multisig中的兩個簽名者之一欺騙另一方簽署欺詐性交易,導致Multisig遭到破壞。我們沒有理由懷疑0xhabitat團隊的完整性。但是為了在我們的分析中進行徹底的分析,我們仍然必須考慮這是對事件的可行解釋。

GnosisSafe團隊的經驗教訓

在我們仍在分析此事件的同時,我們已經立即采取了一些措施來減輕未來的類似攻擊。所有這些更改都作為修補程序實施。

暴露multisend地址

為了能夠驗證交易中使用了哪個multisend合約,SafeWebUI顯式顯示了multisend合約地址。閱讀詳情。

交易詳細信息顯示完整的Multisend合約地址以供驗證

防止解碼未知的multisend交易

我們對解碼機制進行了更改,以僅解碼通過官方multisend實現觸發的multisend交易。這使得交易與未知合同的交互變得清晰起來。

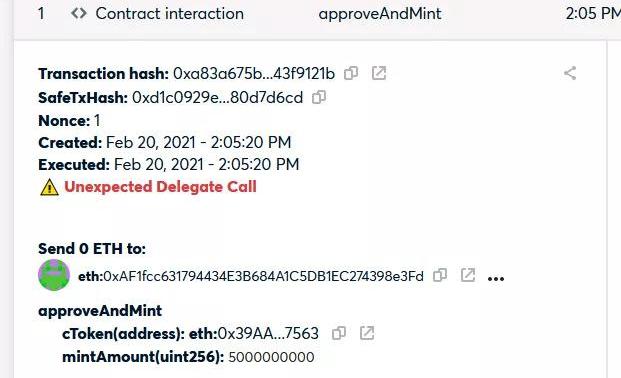

標記意外的委托調用

當交易使用委托調用與我們未知的合約時,我們添加了一個明確的警告。這是我們讓用戶意識到交易需要特別注意的另一種方式。

通過Gnosis未知的合約發起的委托調用被標記

給GnosisSafe用戶的建議

雖然我們的目標是建立安全機制以防止將來發生此類情況,但在與GnosisSafe交互時提醒GnosisSafe用戶在操作安全方面的實踐也很重要。

驗證接口完整性:惡意接口可以通過欺騙共同簽名者簽署惡意交易來危及Multisig的整個安全性。如果您使用GnosisSafeWeb應用程序,請確保為官方應用程序的鏈接添加書簽并驗證URL和安全證書。或者更好的是,開始使用GnosisSafeDesktop應用程序。

不要只相信一個信息源:我們強烈建議使用額外的獨立客戶端/接口來詳細檢查每筆交易。例如,使用GnosisSafe移動應用程序在簽名前仔細檢查交易。這可以防止單個受損接口誘使用戶簽署惡意交易。

小心DelegateCall:DelegateCall是一個強大的工具,例如,它允許Safes批處理交易。但這也伴隨著巨大的風險。因此,在識別使用DelegateCall的交易時,GnosisSafe用戶應該特別注意。驗證交易數據時,請驗證使用了正確的Multisend目標地址。可以在此列表中找到經過Gnosis驗證的Multisend實現。

減少瀏覽器擴展的使用:雖然方便,但瀏覽器擴展可能成為關鍵的攻擊媒介,甚至可以欺騙最高級的用戶。我們通常建議不要在用于與GnosisSafeWeb應用程序交互的瀏覽器中使用任何瀏覽器擴展。

NexusMutual的創始人?HughKarp也遭受了利用惡意瀏覽器擴展的攻擊

結論

為個人和組織構建合適的工具以在Web3中保持安全是我們使命的核心。這就是為什么我們很遺憾聽到0xhabitat團隊資金被盜的原因。我們希望團隊和社區從這種不幸的情況中一切順利,并希望最終能確定攻擊者并退還資金。

參考資料

https://etherscan.io/address/0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea

https://etherscan.io/address/0x09afae029d38b76a330a1bdee84f6e03a4979359

https://bafybeiat2xp7cicrlpq3h57wdnz4pzaoby2cx62c3lprh3lzgrworcitly.ipfs.infura-ipfs.io/Exploit_Info.pdf

https://blog.gnosis.pm/the-impact-of-phishing-on-web-3-0-a62385c81310

https://github.com/gnosis/safe-react/issues/3091

https://github.com/gnosis/safe-react/issues/3090

來源:金色財經

2021年NFT交易額超過230億美元,區塊鏈游戲活躍玩家用戶屢創新高。元宇宙、GameFi加速發展,區塊鏈游戲正在迅速崛起.

1900/1/1 0:00:001.RoboDoge是一個智能的、超通貨緊縮的、社區驅動的協議,通過智能代幣經濟學獎勵反饋給代幣持有者。2.市面上大部分單一的代幣模型都是靜態的,只能在其固定的算法模式范圍內工作.

1900/1/1 0:00:00和大家一起聊聊“開源的安全可信治理與區塊鏈”。我的演講主要分為以下五部分:第一,開源現狀;第二,面臨的風險;第三,安全和可信治理;第四,開源與區塊鏈;第五,萬納鏈.

1900/1/1 0:00:00東漢末年分三國,亂世三國出英雄,三國故事代代相傳,當您沉浸在三國故事中的時候,您可曾有過會穿越三國的想法?見識下諸葛亮的超人智慧,關云長的忠義千秋,曹操的梟雄之志.

1900/1/1 0:00:00作者:麻吉 元旦期間,“周杰倫入局元宇宙,40分鐘賣6200萬元”的新聞登上微博熱搜。而僅僅幾天前,周杰倫才剛從合作十余年的“真愛范特西”KTV退股。這“一進一出”,顯示時代的風口已經變了.

1900/1/1 0:00:00原文作者:JasonChoi,SpartanGroup合伙人原文編譯:0x137,律動BlockBeats本文梳理自SpartanGroup合伙人JasonChoi在個人社交媒體平臺上發布的觀點.

1900/1/1 0:00:00