BTC/HKD+0.2%

BTC/HKD+0.2% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD-0.12%

LTC/HKD-0.12% ADA/HKD-0.72%

ADA/HKD-0.72% SOL/HKD-0.05%

SOL/HKD-0.05% XRP/HKD-0.18%

XRP/HKD-0.18%前言

小A最近收到了交易所活動的短信,于是小A在瀏覽器輸入“xx錢包官方”,點進排在首位的鏈接,下載App-創建錢包-轉入資產,一氣呵成。沒一會,小A收到了轉賬成功的通知,他錢包App里的余額——價值1000萬美元的ERC20-USDT——都化為零了。小A后來才意識到,這個App是假的,自己下載到釣魚App了。

慢霧于去年11月24日發布了關于假錢包黑產的分析報告——慢霧:假錢包App已致上萬人被盜,損失高達十三億美元,可想而知,隨著時間流逝,直到今天的被盜損失會是多么令人驚訝。

分析

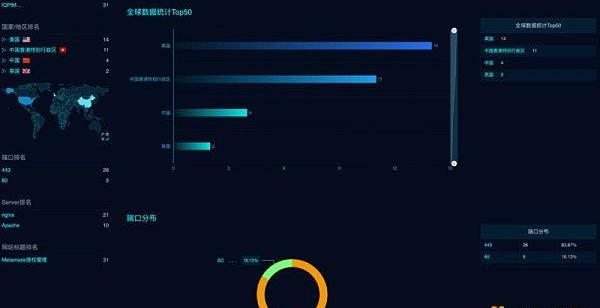

今天我們從大數據側分析,到底有多少假錢包。

1、MetaMask是目前全球最大的瀏覽器插件錢包。2021年4月,MetaMask母公司?ConsenSys?表示,MetaMask錢包的月活用戶量超過500萬,在6個月內增長了5倍,而2020年MetaMask官方也曾宣布其較2019年的月活同比增長了4倍,用戶量超8000萬。

MetaMask如此海量的用戶數自然是黑產的第一目標,我們來看看有多少冒牌MetaMask:

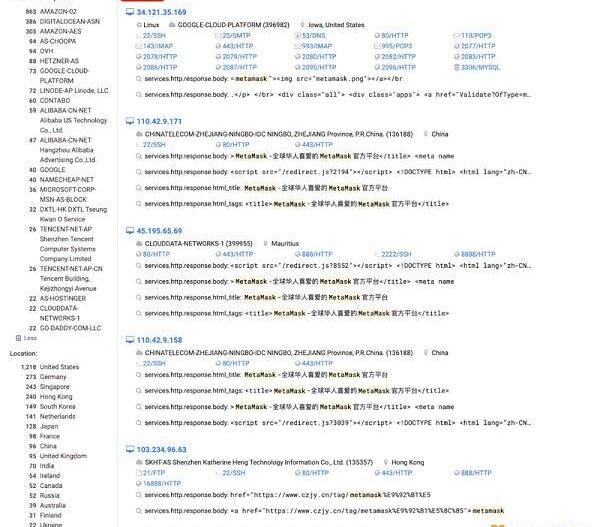

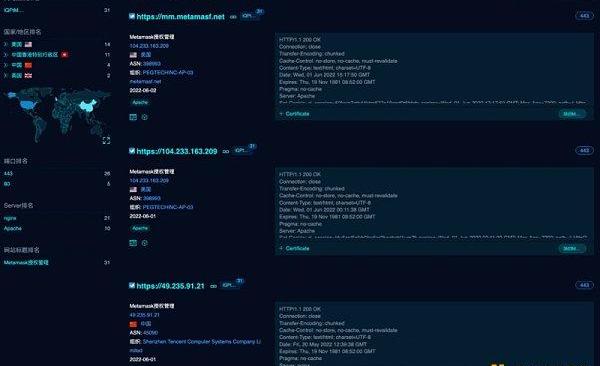

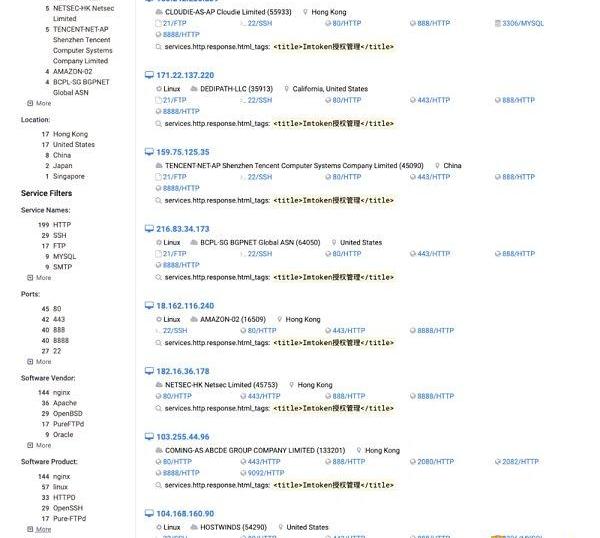

首先,通過專業的瀏覽器搜索:

數據:0xd275開頭地址向交易所轉入1140枚WBTC及1.5萬枚ETH:金色財經報道,據Spot On Chain監測,在過去的一個半小時內,0xd275開頭地址將1,140枚WBTC(3289萬美元)發送至Bitfinex;向Binance、Coinbase和Kraken發送15,000枚ETH(2717萬美元)。

該地址據稱是FTX前雇員披露的挪用客戶資金的地址之一。[2023/6/21 21:52:13]

查找結果顯示有20,000+?的相關結果,其中98%的IP/域名都是虛假詐騙鏈接。

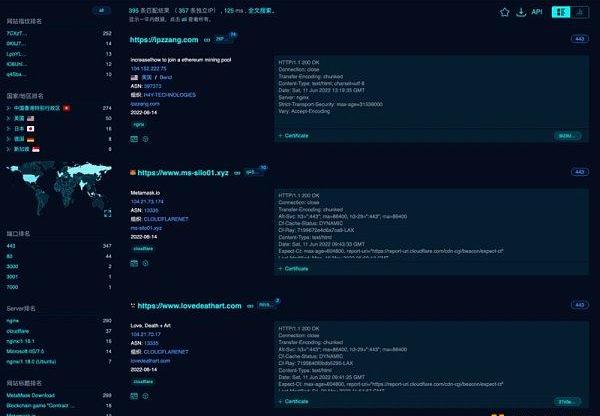

進一步追蹤,比如查找MetaMaskDownload:

安全團隊:SushiSwap項目疑似被攻擊,損失約334萬美元:金色財經報道,據區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,SushiSwap項目疑似被攻擊,損失約1800ETH,約334萬美元,Beosin安全團隊正在對本次事件進行分析,建議有對0x044b75f554b886A065b9567891e45c79542d7357合約授權的用戶盡快取消授權防止資金被盜。[2023/4/9 13:52:53]

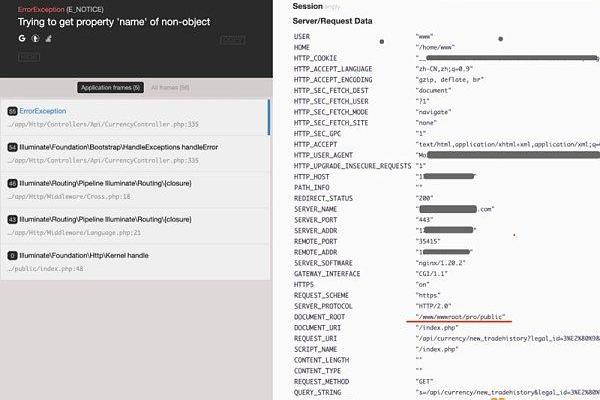

一眼看去,都是釣魚網站,而且熟悉安全的人應該都知道,888/HTTP、8888/HTTP這類端口和服務是寶塔系統的默認配置,而寶塔的簡單易部署屬性導致大量黑灰產使用。以上相關的IP/域名都是誘導用戶訪問、下載的虛假詐騙鏈接。

我們再進一步來看點有意思的。

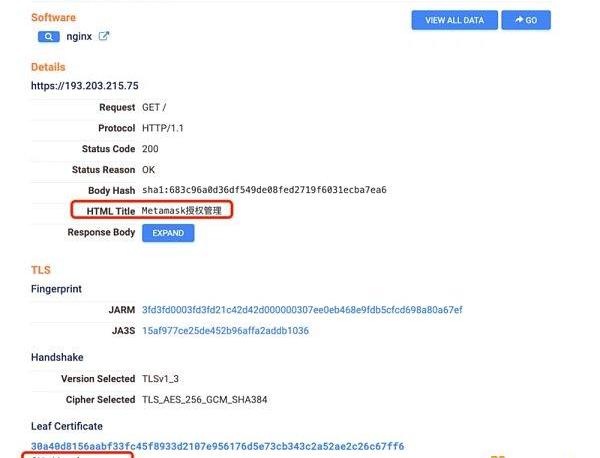

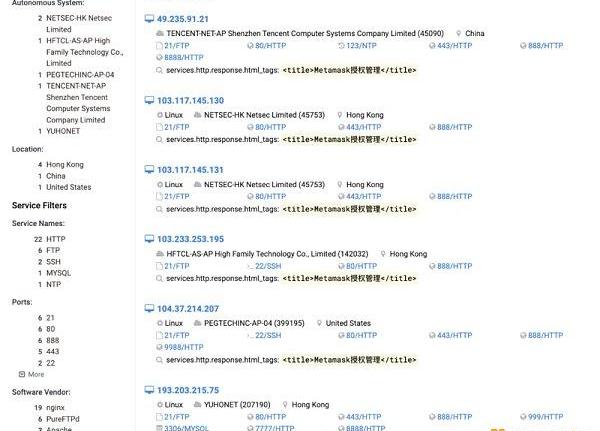

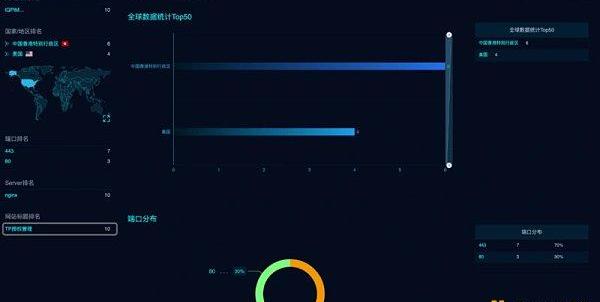

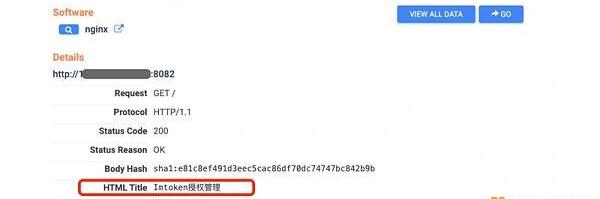

首先搜索:MetaMask授權管理

迪士尼在其音樂商城推出Web3體驗:金色財經報道,迪士尼宣布與虛擬電子商務平臺Obsess合作,在其音樂商城推出 Web3 體驗。用戶可在商城中進行全景虛擬體驗,并通過點擊虛擬空間中的各種黑膠唱片和 CD 來探索流行的迪士尼電影和電視節目中的配樂和歌曲。

此前消息,7月14日,迪士尼今年推出專注于 AR、NFT 和 AI 領域的加速器計劃,旨在加速全球創新公司的發展。入選2022年迪士尼加速器計劃的公司包括:Polygon、Web3社交應用 Flickplay、Web3 創作者平臺 Lockerverse、體驗式電商平臺 Obsess、 AR 公司 Red 6、人工智能驅動的虛擬交互式應用 Inworld。[2022/10/21 16:34:49]

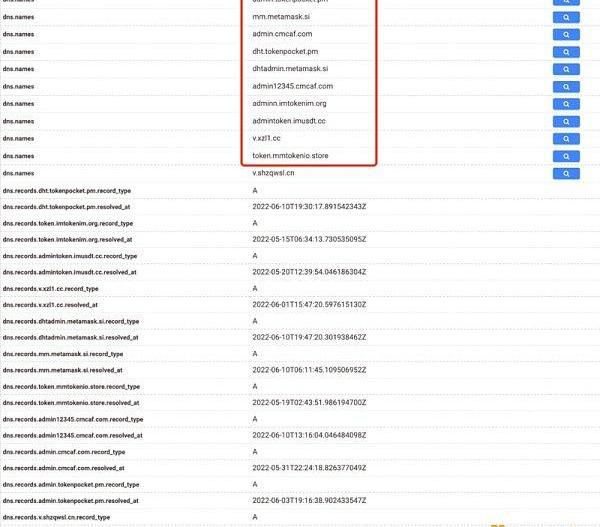

這些全都是黑產管理后臺相關域名,我們順手把域名也一起梭,部分抓到的域名及相關解析時間展示如下:

幣安創新區將于8月19日17:00上線Stargate(STG):8月19日消息,據官方公告,幣安創新區將于8月19日17:00上線Stargate(STG),并開放STG/BTC、STG/BUSD、STG/USDT交易對。[2022/8/19 12:35:54]

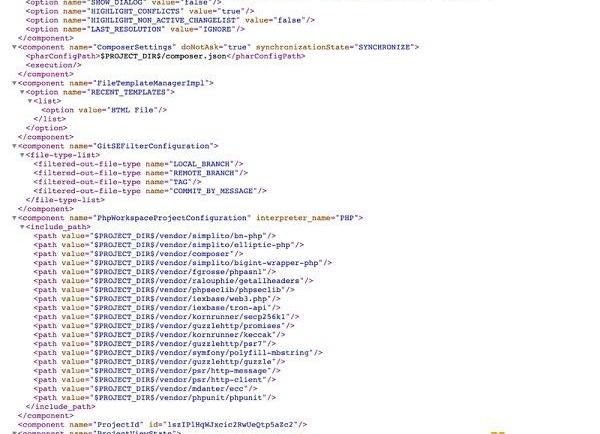

Vue+PHP環境,部署方式如下:

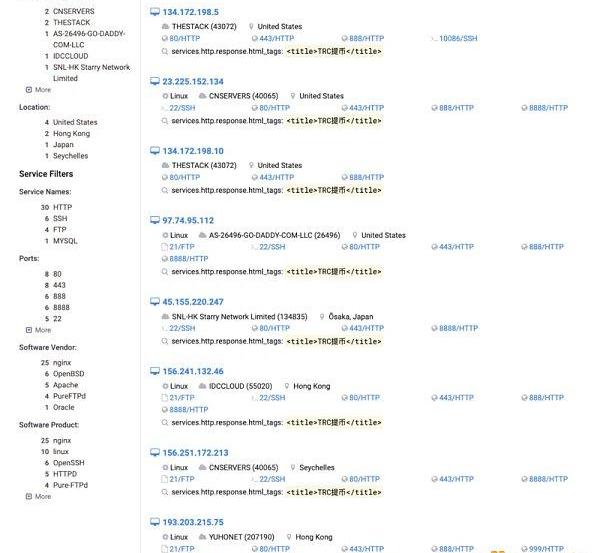

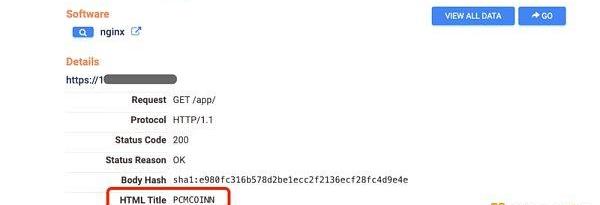

2、imToken授權管理也是同樣的方式:

TokenPocket授權管理:

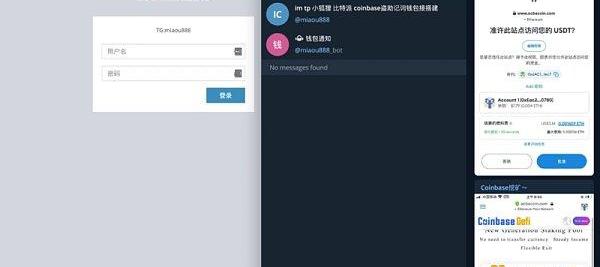

釣魚后臺:

CryptoPunk #4156以2690ETH成交:金色財經消息,據NFTGo數據顯示,CryptoPunk #4156以2690ETH價格成交,約合3,283,764.05美元,買家為NFT巨鯨“0x67954a”。[2022/7/16 2:16:53]

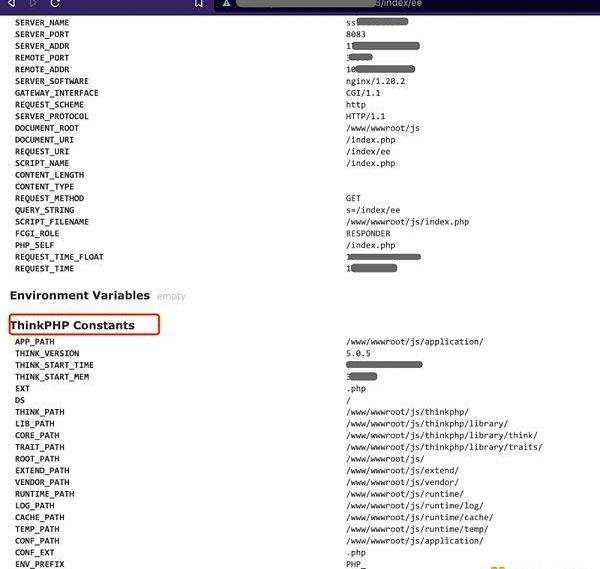

后臺相關的服務產業鏈:

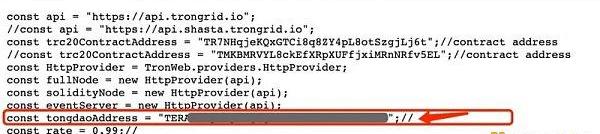

3、后臺獲取到相關的受害人信息后,攻擊者通過提幣API接口進行操作:

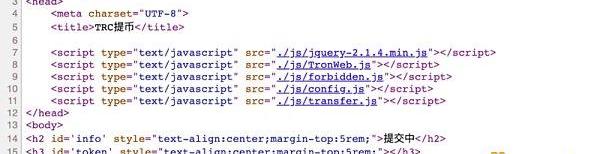

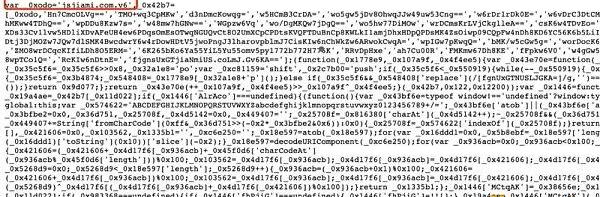

我們來看一下代碼:

涉及到基礎Web服務的JS、配置JS、轉賬JS。

再看這條:var_0xodo='jsjiami.com.v6',不得不說,黑灰產已經超過大多數正規Web站點,人家已經在實施JS全加密技術。

配置:

此處sc0vu/web3.php:"dev-master"是用于與以太坊和區塊鏈生態系統交互的php接口系統。

分析后發現,攻擊者獲取到私鑰等相關信息后,通過api.html調用,轉移相關盜竊資產。此處不再贅述。

你以為這樣就結束了?

你以為他們的目標只是偽造MetaMask、imToken、TokenPocket等錢包的釣魚網站?

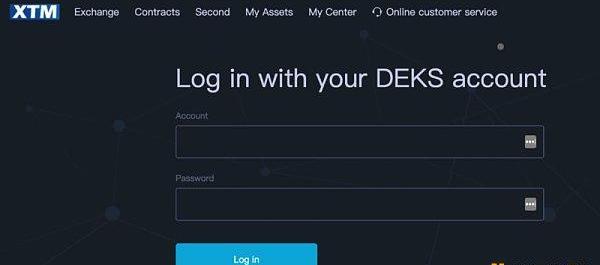

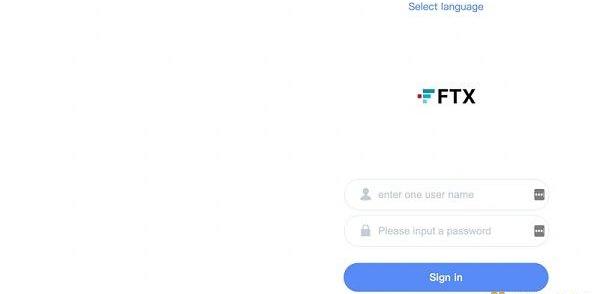

其實他們除了偽造市面上這些知名錢包外,他們還仿造并搭建了相關交易平臺進行釣魚,我們來看下:

比如這個IP下,我們發現除了釣魚頁面、后臺,還有其他信息:

偽造的交易平臺釣魚站,而且還不止一個:

使用Laravel框架搭建的加密貨幣釣魚平臺:

使用ThinkPHP框架搭建的仿?FTX?平臺釣魚站點:

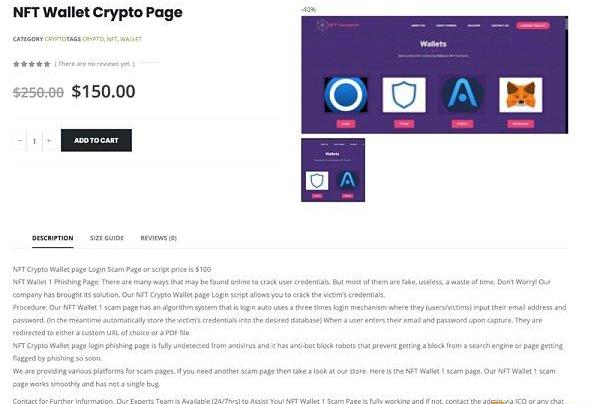

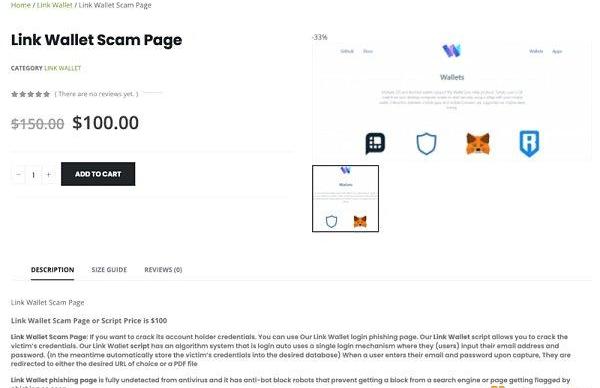

再來看下SaaS版直接在線售賣的釣魚詐騙模版:

騙子平臺支持大部分主流的錢包

針對加密貨幣、NFT?的釣魚詐騙產業鏈已十分完備,專業SaaS服務,快速部署,立馬上線。?

進一步偵查發現相關的后臺管理系統,如下圖是云桌面式的管理后臺,用來控制交易平臺相關信息:

分類清晰功能齊全,黑灰產的先進與專業度已經遠超想象。

總結

本文主要是從技術手段分析了詐騙錢包的全景,錢包釣魚網站層出不窮,制作成本非常低,已經形成流程化專業化的產業鏈,這些騙子通常直接使用一些工具去copy比較出名的錢包項目網站,誘騙用戶輸入私鑰助記詞或者是誘導用戶去授權。建議大家在嘗試下載或輸入之前,務必驗證正在使用網站的URL。同時,不要點擊不明鏈接,盡量通過官方網頁或者官方的媒體平臺下載,避免被釣魚。

來源:金色財經

Tags:MASmetamaskAMAMETAmetamask小狐貍metamask官方下載手機版metamask小狐貍錢包官網最新版metaapes幣價

BTC昨晚跟隨美股納指強勢反彈拉升到高點21723,隨后開啟向下回調。在昨天的文章里5分鐘的分析就有做出向上突破推演,但是無論向上怎么延伸也逃不過30分鐘中樞第三段賣點的出現,賣點必然下跌.

1900/1/1 0:00:00MECHAINC是一家專注打造優質數字藝術品的NFT發行平臺。在挖掘具有市場潛力的傳統IP的同時,打造具有審美和稀缺性的潮流IP,致力于實現傳統IP與潮流IP的融合發展,立足于數字藝術產業的發展.

1900/1/1 0:00:00Monroe(夢露)首發Fcoinpro全球首家DeFi2.0聚合交易挖礦平臺 ??Fcoinpro是一家創新型挖礦平臺,全新的商業模式、交易即挖礦.

1900/1/1 0:00:00首先我們來看看THC的走勢圖?然后我們再來看看目前整個大盤的環境 很奇怪對不對? 我會想,是不是項目方太有錢了.

1900/1/1 0:00:006月19日,Solana生態借貸協議Solend創始人Rooter在社交媒體上發文稱,某巨鯨在Solend上擁有價值1.7億美元的SOL存款和價值1.08億美元的Stablecoin債務頭寸.

1900/1/1 0:00:002021年底,NFT板塊已經成為了具備上百億美元體量的獨角獸賽道。據NFTGo數據顯示,從2021年的7月開始,NFT市場迎來了新一輪的爆發式增長,除了一些天價藝術品、收藏品以及PFP頭像類項目.

1900/1/1 0:00:00