BTC/HKD-0.54%

BTC/HKD-0.54% ETH/HKD-2.15%

ETH/HKD-2.15% LTC/HKD-2.48%

LTC/HKD-2.48% ADA/HKD-0.98%

ADA/HKD-0.98% SOL/HKD-2.12%

SOL/HKD-2.12% XRP/HKD-2.86%

XRP/HKD-2.86%

北京時間2022年7月6日18:18:26和2022年7月6日上午18:37:59,一個假冒的ShadeInuToken項目部署者從流動性池中移除大量的流動性。

該假冒的ShadeInuToken部署者移除了大約10.1萬美元的流動性。

經過調查,上述ShadeInuToken被認定是騙局,此項目推出了假的ShadeInuToken,以最初的200BNB創建了WBNB/SadeIT池并為其提供流動性,因此部署者總共獲利約53000美元。

欺詐步驟

①欺詐者在交易0x5F5BD20567899DD9D9D2E4496D63518504D2944B85DF379A7B5F913C146D7中部署了一個虛假的ShadeInuToken合約。

Dookey Dash游戲結束,Mongraal以928522分登頂積分榜:2月9日消息,BAYC鑄造型游戲Dookey Dash宣告結束,職業玩家Mongraal以928522分登頂游戲積分榜。

據悉,在1月18日至2月8日期間,超2.5萬Dookey Dash玩家在BAYC的下水道里跑了761.8萬次,在游戲中花費近14.5萬枚APE。[2023/2/9 11:56:57]

(我們在推特上發現了另一個名為ShadeInu的代幣項目,其代幣地址為https://bscscan.com/address/0x2d8f43752731310b249912c2fc2eb72797d99478)

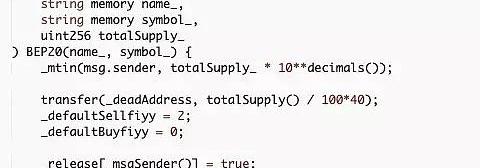

②在合約部署期間,欺詐者從初始代幣分發中獲得了50億個SadeIT代幣,且其在_release列表中被設置為true。

比特幣全網未確認交易數量為18,570筆:金色財經報道,據BTC.com數據顯示,目前比特幣全網未確認交易數量為18,570筆,全網算力為222.25EH/s,24小時交易速率為2.82交易/s,目前全網難度為35.36T,預測下次難度下調7.47%至32.72T,距離調整還剩7天17小時。[2022/12/28 22:11:12]

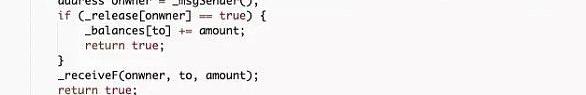

③SadeIT代幣合約部署了一個傳遞函數——如果發送者在_release列表中,則不會檢查發送方的余額。這意味著發送方可以將無限量的SadeIT代幣轉移或出售至任何賬戶。

BAYC 24小時交易額近2300枚ETH:11月15日消息,據NFTGo.io數據顯示,“無聊猿”Bored Ape Yacht Club(BAYC)地板價降至49.88ETH,24小時降幅達8.55%。截至發稿時,該系列NFT24小時交易額激增至2280枚ETH(約287萬美元),24小時增幅達71.62%。[2022/11/15 13:06:51]

④在交易0xcba090862949fc20f4e701af0867541e63306731eac3ebf3070374477feaef9e中,欺詐者隨后向PancakeWBNB/SadeIT交易對添加了200BNB和3億SadeIT。

NFT認證公司Optic完成1100萬美元種子輪融資,Kleiner Perkins和Pantera Capital領投:7月20日消息,NFT認證公司Optic已完成由早期風險投資基金Kleiner Perkins和Pantera Capital領投的1100萬美元種子輪融資。Greylock Partners、Lattice Capital、OpenSea、Circle、Polygon、CoinDCX、Neon DAO和Flamingo DAO也在投資者之列。Optic計劃將本輪融資用于建設核心AI基礎設施、定義去中心化協議以及招聘。它還將發布新工具NFT創建者、收集者以及web3開發人員的公共API。

據悉,Optic由谷歌前產品總監Andrey Doronichev和人工智能研究人員Roman Doronin和Vlad Vinogradov于去年3月創立,正在開發一種用于NFT內容識別的人工智能引擎。[2022/7/20 2:26:39]

⑤2022年7月6日18:18:26,欺詐者在交易0xd2811df9e4dcd2204421620e21f5e4f0b380de00adbeb5ce481db76e0aedc733中使用其自定義的transfer函數出售了40億SadeIT。

⑥2022年7月6日18:37:59,欺詐者地址在交易0xd6fb62acc00921f22d6a76e54a5db5d5cef8e526b5fb0ff4a4cac19de532ddc7中使用其自定義的transfer函數又賣出約979萬億SadeIT。

⑦欺詐者將共計424BNB的收益轉移到地址0x91a20dcb398d9cd19e841175f395138a9bb4b073。

欺詐者地址

欺詐者地址:

https://bscscan.com/address/0x698c726d33b0ba736391eecf81aa743e648ba003

持有利潤的賬戶:

https://bscscan.com/address/0x91a20dcb398d9cd19e841175f395138a9bb4b073

ShadeInuToken合約地址:

https://bscscan.com/address/0x24676ea2799ac6131e77bcd627cb27dee5c43d7e

Pancake流動性池交易對:

https://bscscan.com/address/0xc726a948d5c5ba670dca60aa4fa47f6dec28dffa

RugPull交易https://bscscan.com/tx/0xd2811df9e4dcd2204421620e21f5e4f0b380de00adbeb5ce481db76e0aedc733

https://bscscan.com/tx/0xd6fb62acc00921f22d6a76e54a5db5d5cef8e526b5fb0ff4a4cac19de532ddc7

流動性添加tx::

https://bscscan.com/tx/0xcba090862949fc20f4e701af0867541e63306731eac3ebf3070374477feaef9e

資產去向

欺詐者共計獲取了424BNB。

但考慮到欺詐者在資金池中提供了200BNB作為初始流動資金,因此其總計獲利應為5.3萬美元。??

該筆資產已被發送到賬戶0x91a20dcb398d9cd19e841175f395138a9bb4b073。

寫在最后

transfer函數不同于標準ERC20transfer,該次事件可通過安全審計發現相關風險。

攻擊發生后,CertiK的推特預警賬號以及官方預警系統已于第一時間發布了消息。同時,CertiK也會在未來持續于官方公眾號發布與項目預警相關的信息。

來源:金色財經

據慢霧安全團隊情報,2022年7月10號OMNIProtocol遭受閃電貸攻擊。慢霧安全團隊以簡訊形式分享如下:1.攻擊者首先通過supplyERC721函數抵押doodle,抵押后合約會給攻擊.

1900/1/1 0:00:00幣上丞:強光之下沒有云朵,是太陽你始終遮擋不住。帶著幣友們仗劍天涯,走得更長遠,也不負曾經的相遇與信任15年從業經驗,每日18小時看盤,是時間堆積后的沉淀我想與莊共舞征服世界,卻不過是為了讓你給.

1900/1/1 0:00:00?HALONetwork作為一個專為DeFi?設計的公鏈系統,為持續開拓生態通證HO應用價值,賦予生態用戶更加豐富的增值路徑.

1900/1/1 0:00:00區塊鏈的火爆讓很多人看到了商機,覺得區塊鏈可以讓他們暴富,然而事實真的是這樣嗎?對于區塊鏈,人們總存在著一些誤解,比如區塊鏈是新興的傳銷騙局、區塊鏈就是比特幣.

1900/1/1 0:00:00元宇宙是時下很熱的一個詞兒,百度上的相關網頁超過一億,足見其非常火爆。據彭博行業研究報告,預計元宇宙2024年將達8000億美元的市場規模;普華永道則預測,元宇宙2030年將達1.5萬億美元的市.

1900/1/1 0:00:00自FaceBook改名Meta以來,幾乎每個互聯網從業人員人都聽說過元宇宙這個詞。但是目前受限于技術上的限制,元宇宙被許多人嘲笑為一個虛擬的平行世界,認為目前短期內無法做到與現實實現交互.

1900/1/1 0:00:00